Les chercheurs en cybersécurité de Check Point ont découvert une nouvelle vulnérabilité critique affectant les versions de Windows Server 2003-2019 avec une cote de criticité CVSS de 10 sur 10.

Une faille logicielle de 17 ans conduit à l'exécution de code à distance (CVE-2020-1350) surnommée par Check Point «SigRed» et pourrait permettre à un attaquant distant non authentifié d'obtenir des privilèges d'administrateur de domaine sur les serveurs cibles et de prendre le contrôle total de l'infrastructure informatique organisations.

Un attaquant pourrait exploiter la vulnérabilité SigRed en envoyant des requêtes DNS malveillantes spécialement conçues au serveur DNS Windows et en exécutant du code arbitraire, permettant au pirate d'intercepter et de traiter les e-mails des utilisateurs et le trafic réseau, de collecter les informations d'identification des utilisateurs, etc.

Dans un rapport publié sur le blog de la société , le chercheur de Check Point Saga Tzadik a confirmé que la faille est grave, permettant aux attaquants de lancer une attaque qui peut se propager d'un ordinateur vulnérable à un autre sans aucune intervention humaine. Ceux. la vulnérabilité est de nature "vermifuge" évidente.

, Check Point Microsoft, Windows , , , 122 .

Microsoft , , , .

«Windows DNS Server — . , , , Windows ».

, DNS- IP- (, www.google.com ), DNS- (NS).

, SigRed NS («deadbeef.fun») («ns1.41414141.club») DNS- , , .

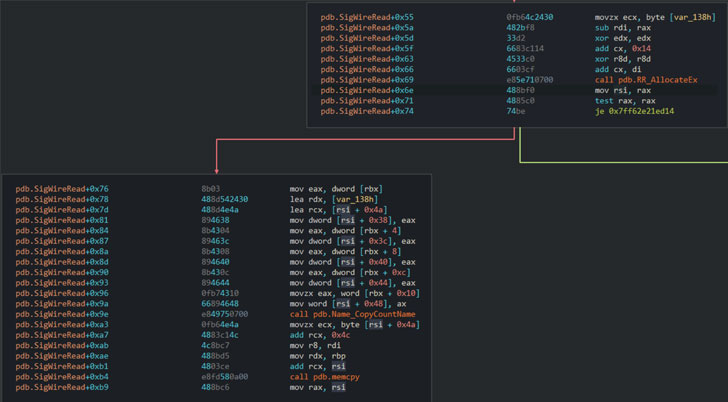

, («dns.exe!SigWireRead»), DNS, SIG 64 , .

, («RR_AllocateEx»), 65 535 , , , .

DNS, 512 UDP ( 4096 , ) 65 535 TCP, , SIG , .

, DNS- DNS, .

SigRed (, Internet Explorer Microsoft Edge Chromium), DNS- Windows , «» DNS- HTTP- DNS- - .

DNS- («dnsapi.dll») , , Microsoft DNS- DNS- .

, DNS- Windows .

Pour contourner le problème, la longueur maximale du message DNS (sur TCP) peut être définie sur "0xFF00" pour éliminer la possibilité d'un dépassement de mémoire tampon:

reg add "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\DNS\Parameters" /v "TcpReceivePacketSize" /t REG_DWORD /d 0xFF00 /f && net stop DNS && net start DNS