Nous continuons à étudier la nouvelle plateforme de gestion Check Point pour gérer l'outil de sécurité des ordinateurs des utilisateurs - SandBlast Agent. Dans l'article précédent, nous avons décrit les principaux composants de l'agent SandBlast, nous nous sommes familiarisés avec l'architecture Check Point Infinity et avons enregistré l'application SandBlast Agent Management Platform sur le portail Infinity. Aujourd'hui, nous allons étudier en détail l'interface Web du système de gestion des agents - cet article deviendra un guide pratique de toutes les fonctions et capacités de la console cloud. Et en préparation du prochain article, nous installerons SandBlast Agent et nous familiariserons avec son interface.

Structure de la console de gestion cloud de la plateforme de gestion

L'interface de la plateforme de gestion des agents SandBlast peut être divisée en trois composants:

- — : , Check Point ;

- — , , .;

- — ó , (, ) .

Examinons de plus près chaque élément du système SandBlast Agent Management Platform. Les espaces de travail seront décrits en détail pour tous les composants de la barre de navigation, mais pour l'instant commençons par les capacités du panneau de contrôle.

Panneau de configuration

Le panneau de contrôle comprend 6 composants, regardons-les de gauche à droite. Le premier est le bouton «Menu», qui, lorsque vous cliquez dessus, affiche vos services de portail actuels et vous permet d'ajouter de nouveaux services des catégories Cloud Protection, Network Protection et Endpoint Protection à votre compte. Ceci est suivi du nom de l'application actuelle dans laquelle vous travaillez - dans ce cas, il s'agit de SandBlast Agent Management Platform. En cliquant sur l'icône de l'application, vous pouvez toujours accéder à la section "APERÇU" de la barre de navigation. Le troisième élément est l'icône de gestion de compte, qui vous permet de basculer rapidement entre les comptes des entreprises dont vous êtes l'administrateur. Le quatrième composant du panneau de contrôle est un bouton d'aide qui vous permet de contacter le support technique de Check Point directement depuis la console, allez à

un site Web pour surveiller l'état du cloud et des ressources Web de Check Point, ainsi que pour accéder aux guides de l'administrateur de la plateforme de gestion des agents SandBlast et du portail Infinity. L'élément suivant est votre profil sur le portail Infinity, en cliquant sur lequel vous pouvez «passer à travers» les paramètres du profil ou quitter le profil actuel. Et enfin, le dernier élément du panneau de contrôle est le bouton pour accéder au site Web Infinity Portal .

Paramètres de profil du portail Infinity

Barre de navigation

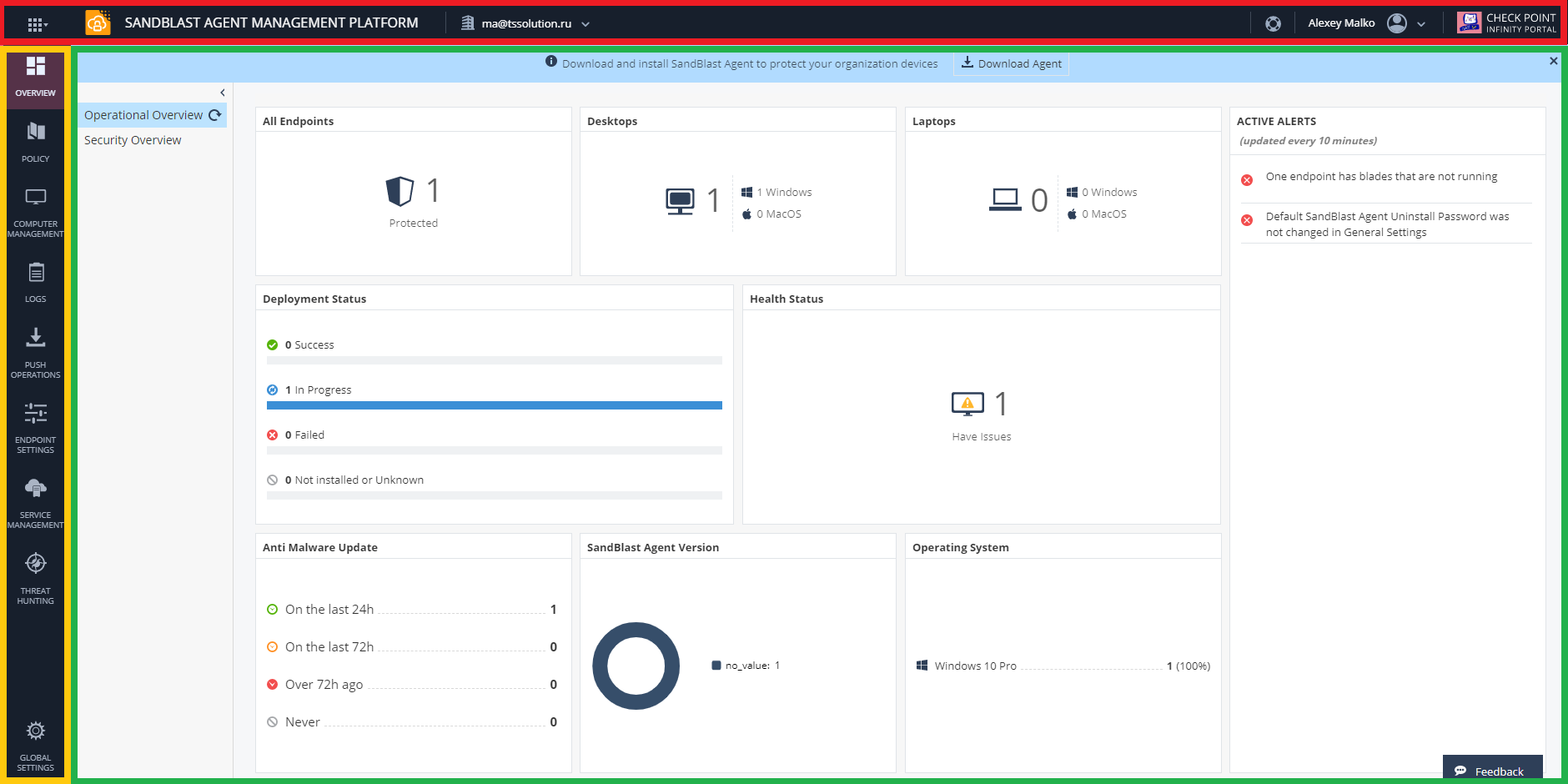

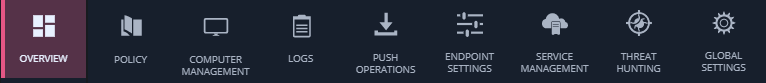

La plateforme de gestion des agents SandBlast comporte 9 sections dans le volet de navigation, comme illustré dans la figure ci-dessous, vous permettant d'effectuer de nombreuses tâches de déploiement et d'administration d'agents, ainsi que de gestion des paramètres de la console Web. Examinons brièvement chacune des sections, et pour des informations détaillées, cliquez sur le spoiler avec le nom de la section d'intérêt. Commençons:

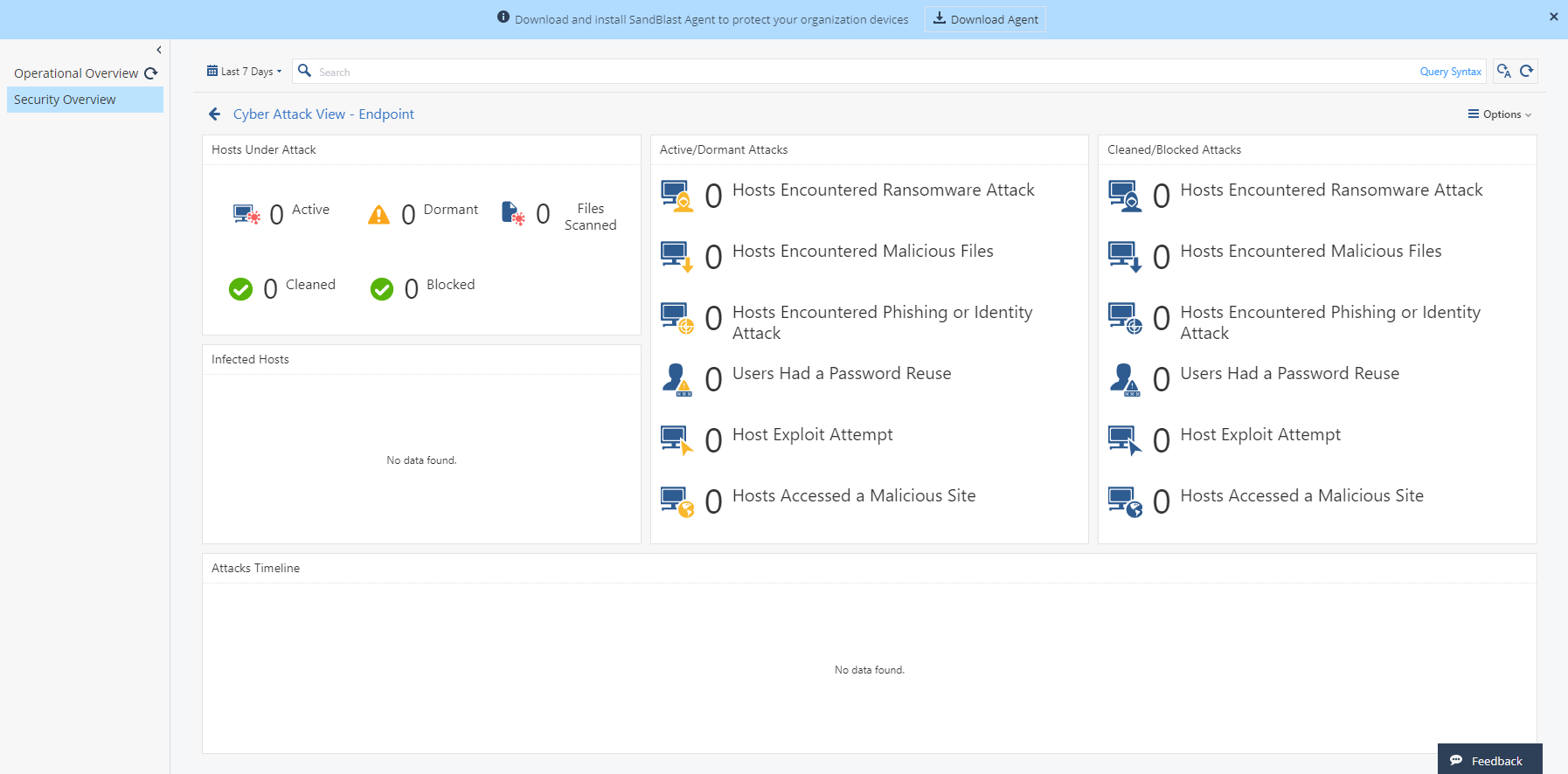

- OVERVIEW est une section composée de plusieurs tableaux de bord qui affichent l'état actuel des machines clientes et des agents du point de vue de la santé (le nombre de machines protégées, leurs versions de système d'exploitation, l'état des agents, messages d'erreur, etc.) et du point de vue de la sécurité (données sur les machines attaquées et infectées , attaques actives et bloquées, chronologie des attaques, etc.);

Section APERÇU: en détail

- POLICY — , ( Unified Policy), ;

POLICY:

, Threat Prevention, , , . Threat Prevention: Web & Files Protection, Behavioral Protection, Analysis & Remediation. Web & Files Protection URL Filtering, Download protection, Credential protection, Files Protection. Behavioral Protection Anti-Bot, Behavioral Guard & Anti-Ransomware, Anti-Exploit. Analysis & Remediation Automated attack analysis (forensics), Remediation & Response.

3 , : Tuning ( Detect), Recommended ( Detect) Default ( URL Filtering Detect). Threat Prevention ( Exclusions Center) .

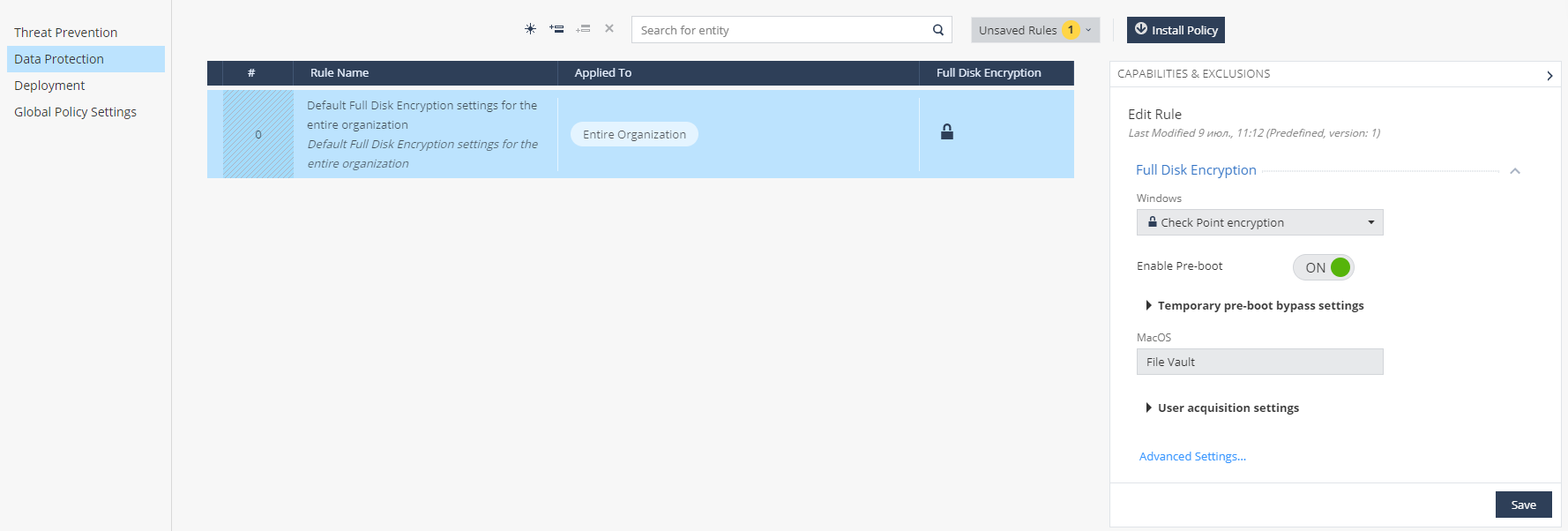

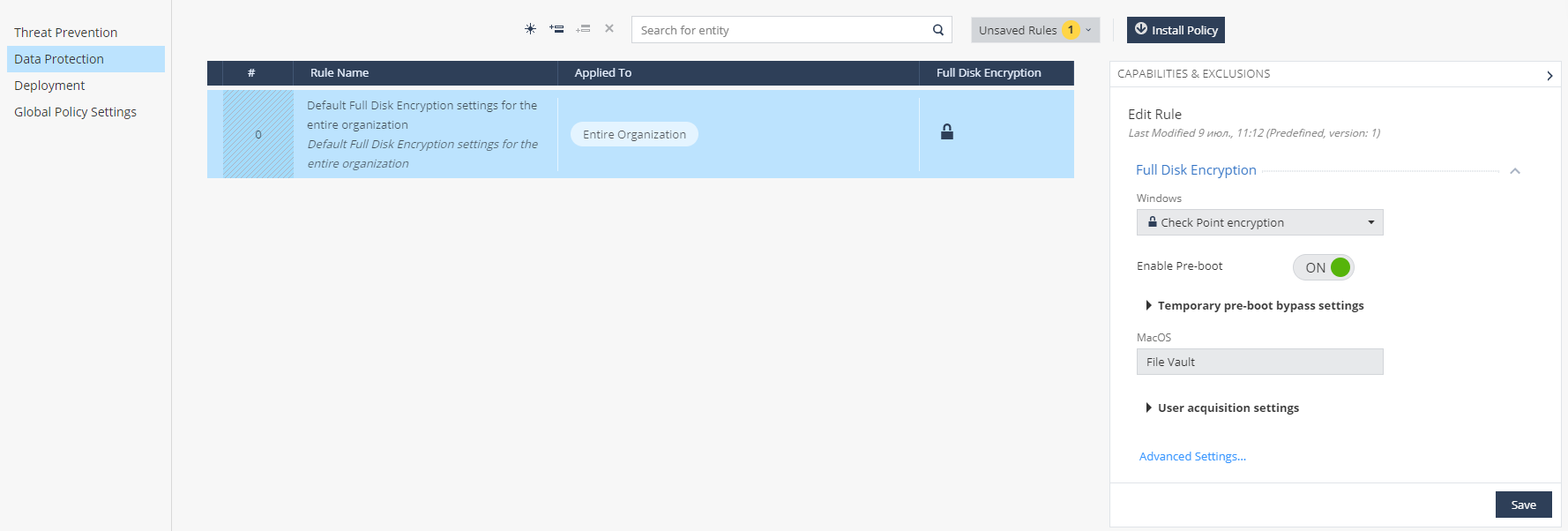

— Data Protection, Full Disk Encryption. Check Point encryption BitLocker encryption Windows, File Vault MacOS. , , Pre-Boot Authentication, Windows Authentication.

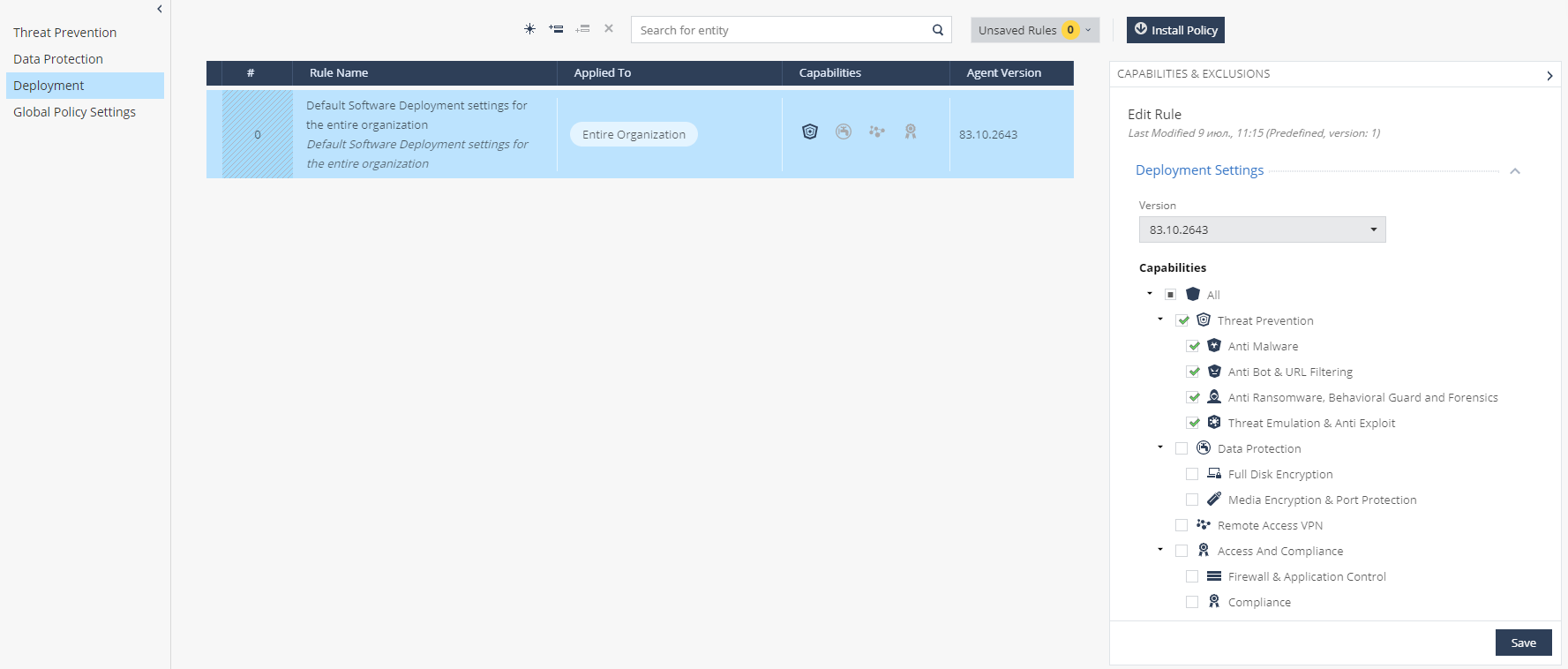

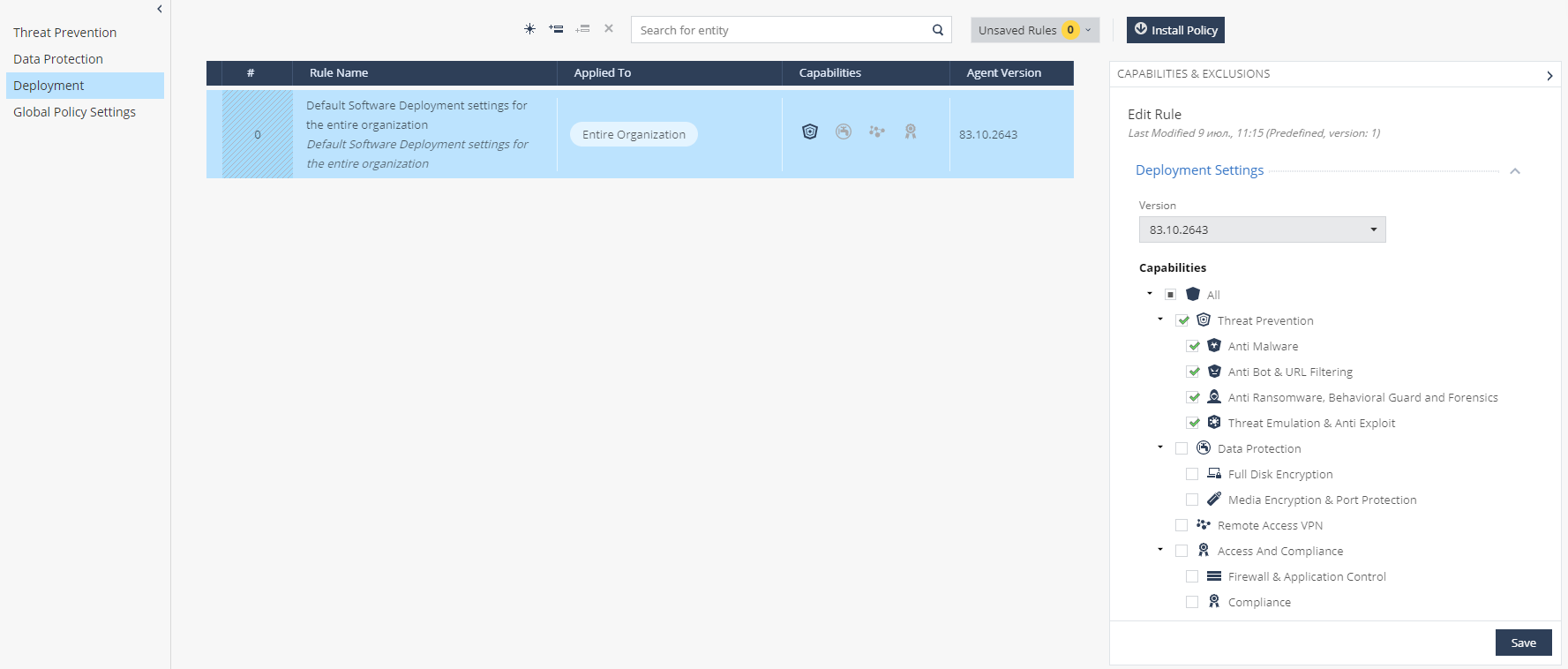

— Deployment, SandBlast Agent . .

, Global Policy Settings, SandBlast Agent , Check Point, Full Disk Encryption.

3 , : Tuning ( Detect), Recommended ( Detect) Default ( URL Filtering Detect). Threat Prevention ( Exclusions Center) .

— Data Protection, Full Disk Encryption. Check Point encryption BitLocker encryption Windows, File Vault MacOS. , , Pre-Boot Authentication, Windows Authentication.

— Deployment, SandBlast Agent . .

, Global Policy Settings, SandBlast Agent , Check Point, Full Disk Encryption.

- COMPUTER MANAGEMENT — , , , (Push Operation) (Full Disk Encryption Actions);

COMPUTER MANAGEMENT:

COMPUTER MANAGEMENT : , , . : ; CSV; Directory Scanner , , Active Directory; (//); ; ; Push Operation ( ); (Full Disk Encryption Actions).

. Active Directory, AD. , , , Desktops, Laptops, Servers .

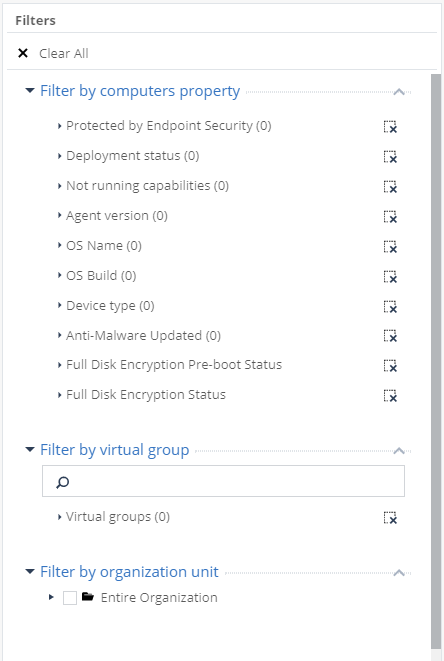

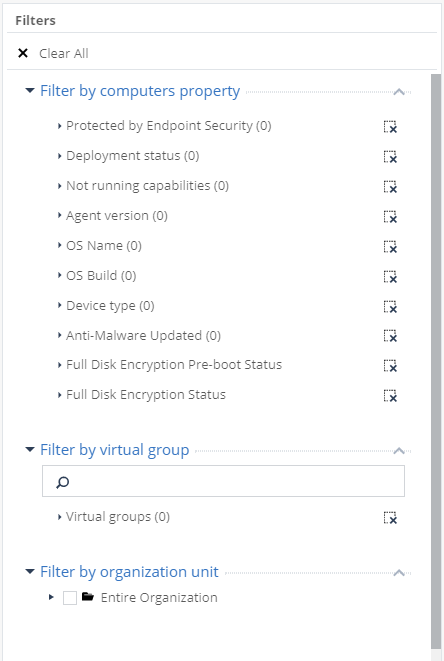

, . (by computers property) , SandBlast Agent. (by virtual group) , (by organization unit) — Active Directory.

COMPUTER MANAGEMENT : , , . : ; CSV; Directory Scanner , , Active Directory; (//); ; ; Push Operation ( ); (Full Disk Encryption Actions).

. Active Directory, AD. , , , Desktops, Laptops, Servers .

, . (by computers property) , SandBlast Agent. (by virtual group) , (by organization unit) — Active Directory.

- LOGS — , (, , .), ;

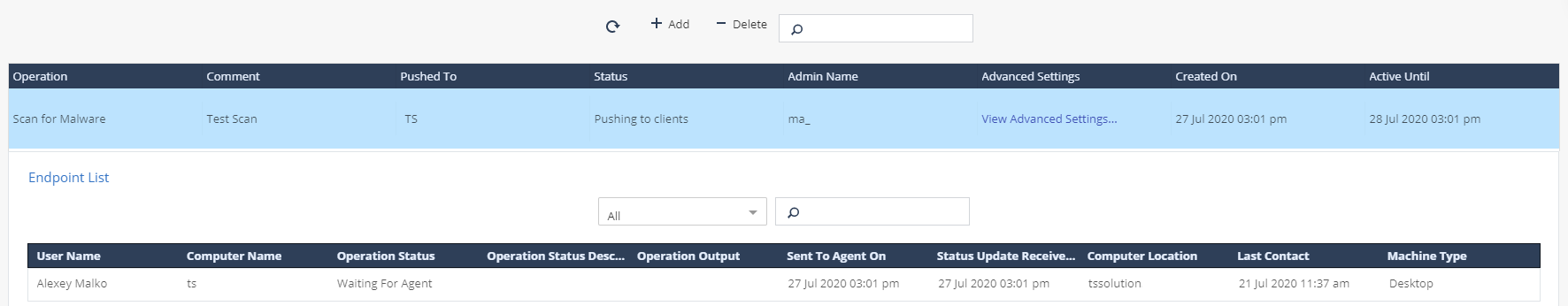

- PUSH OPERATIONS — , , ( , , / .);

PUSH OPERATIONS:

- ENDPOINT SETTINGS — , Active Directory, (Alerts), Syslog, (user-based computer-based);

ENDPOINT SETTINGS:

, AD Scanners, Active Directory . Organization Distributed Scan, SandBlast Agent COMPUTER MANAGEMENT. Full Active Directory Sync, Active Directory . : Active Directory root, , .

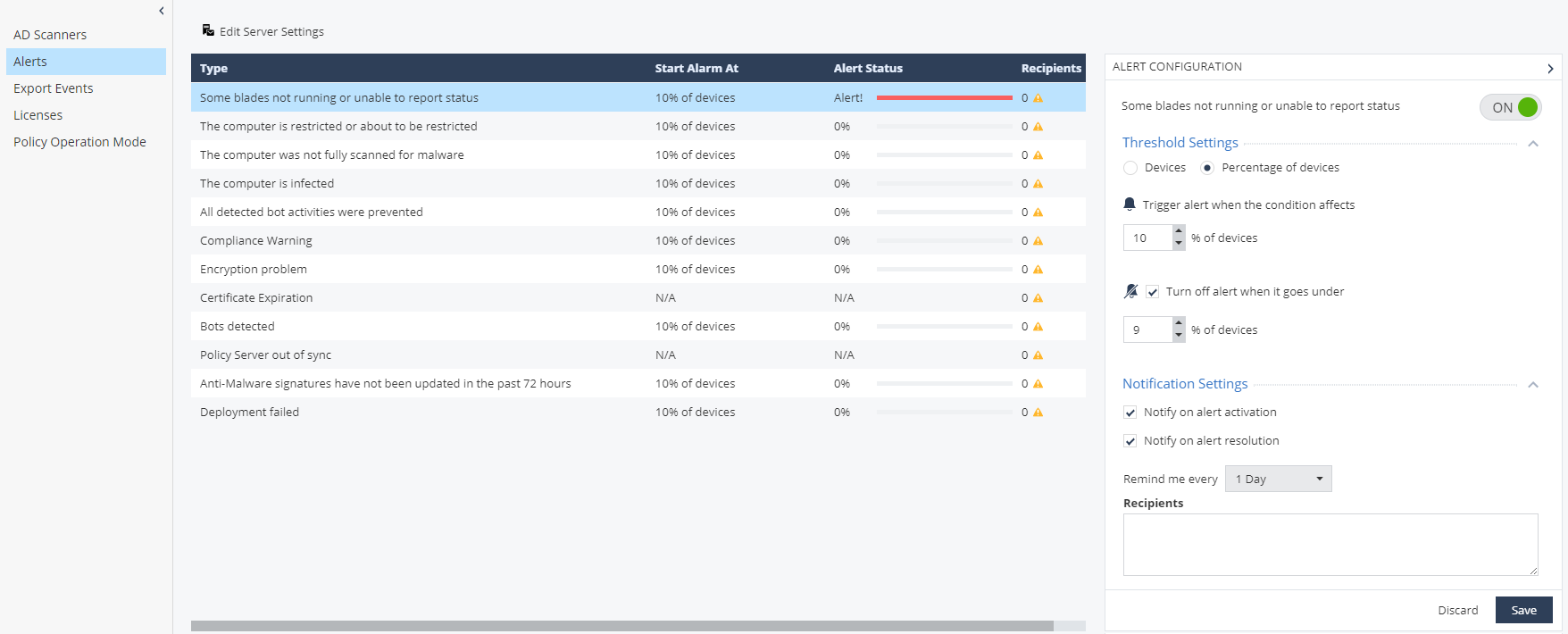

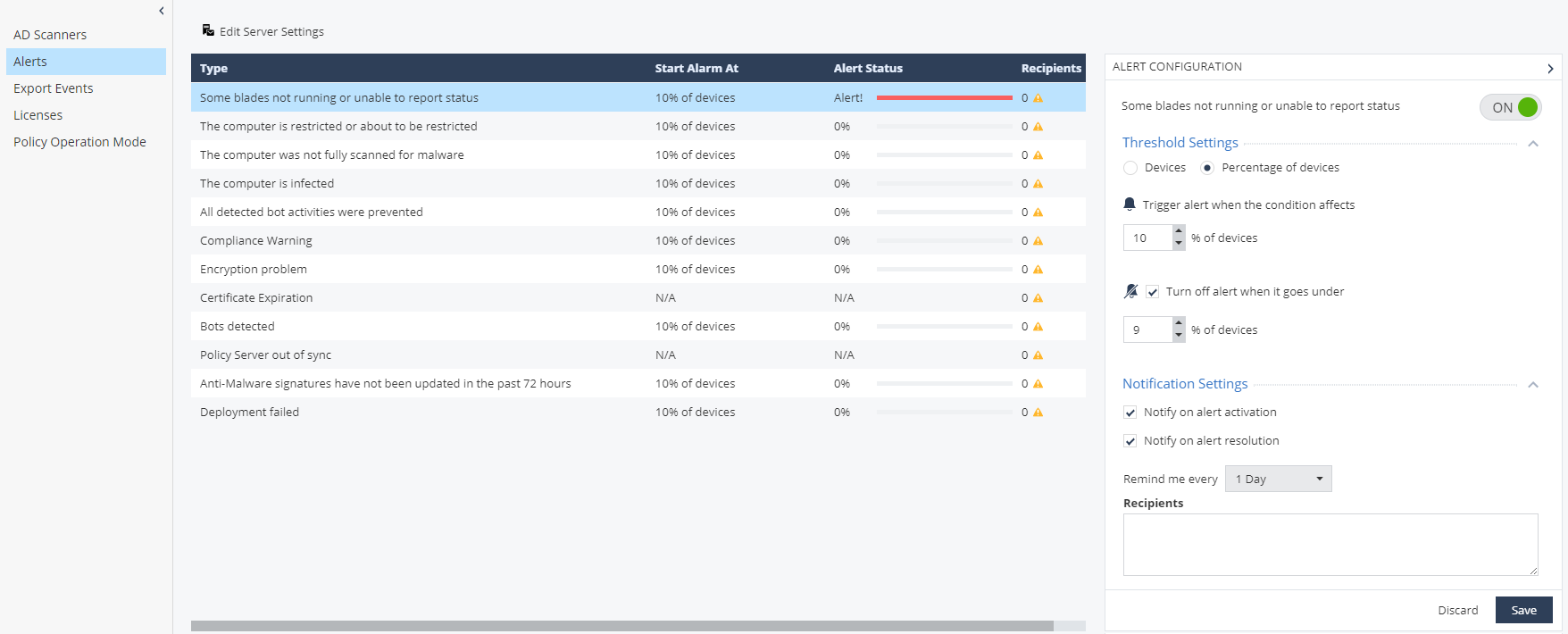

Alerts, , , . 12 , . .

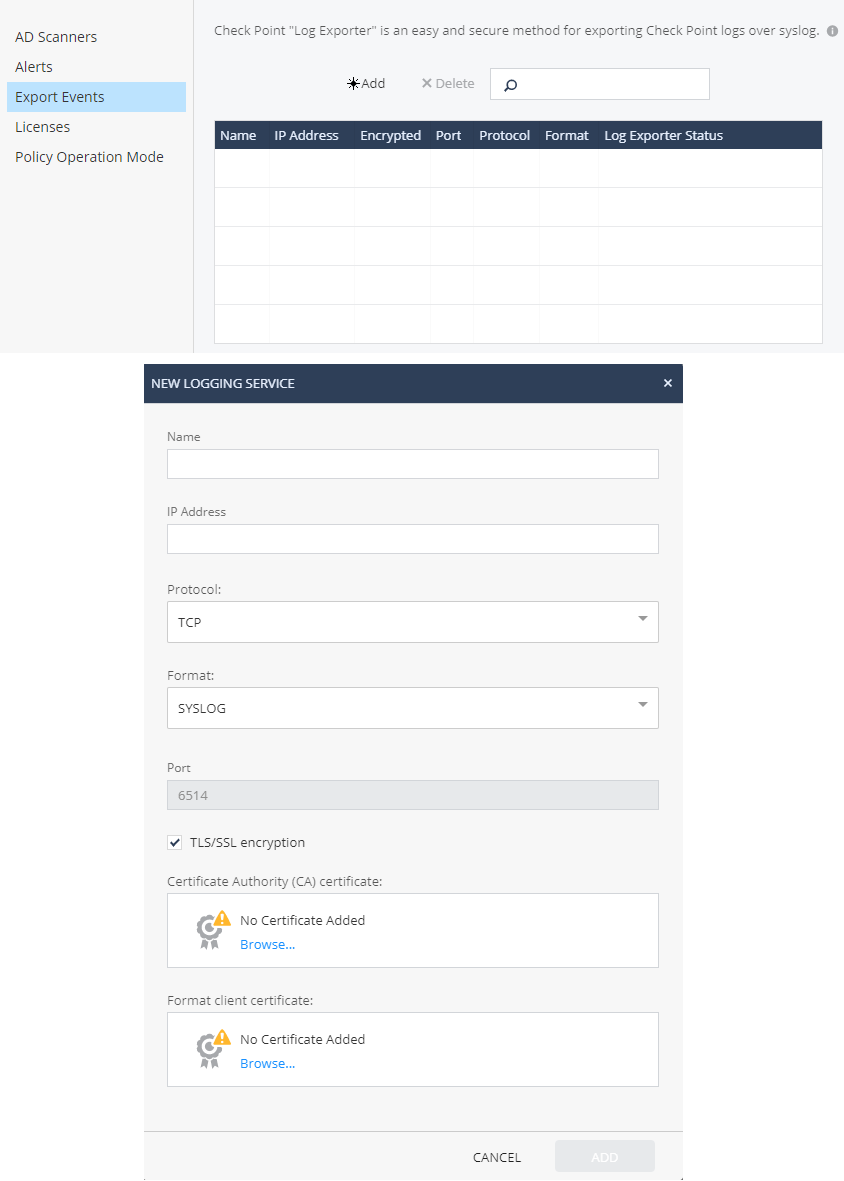

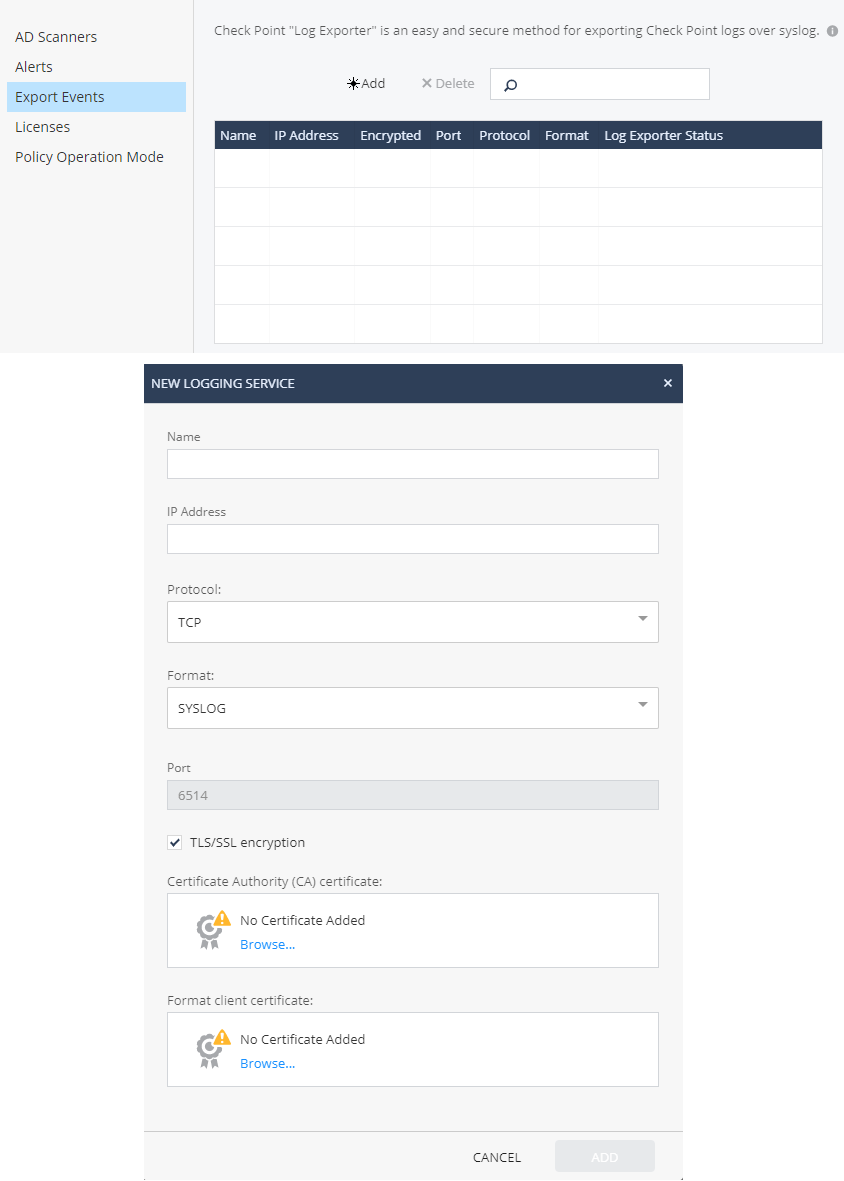

Export Events, (Syslog, CEF, LEEF, Generic) -. SIEM-, Syslog-.

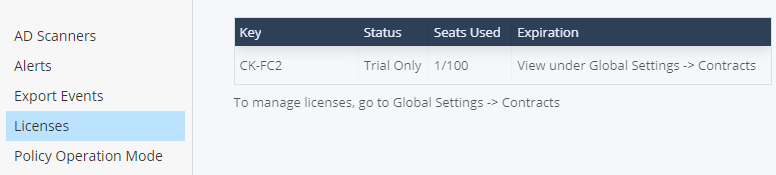

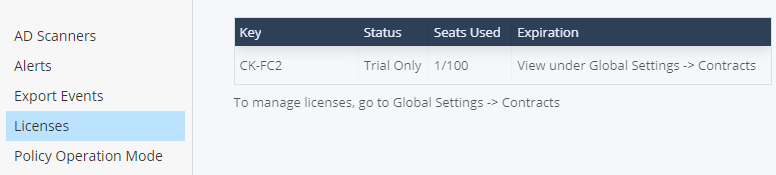

— Licenses, : , , . GLOBAL SETTINS.

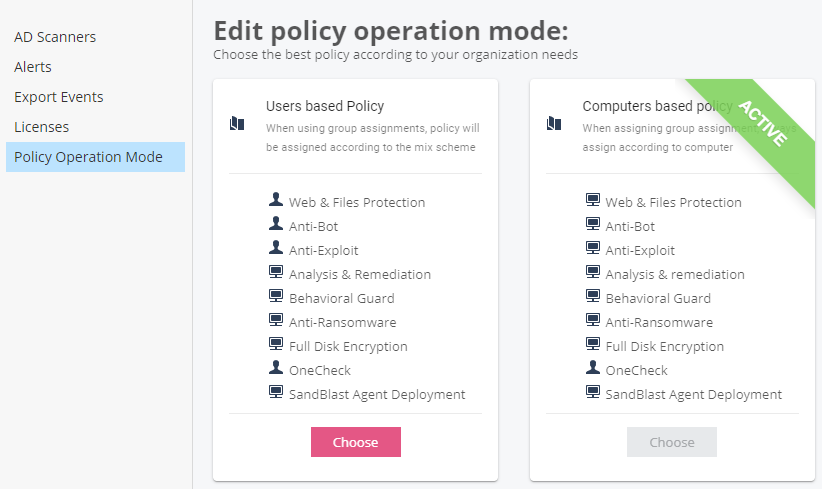

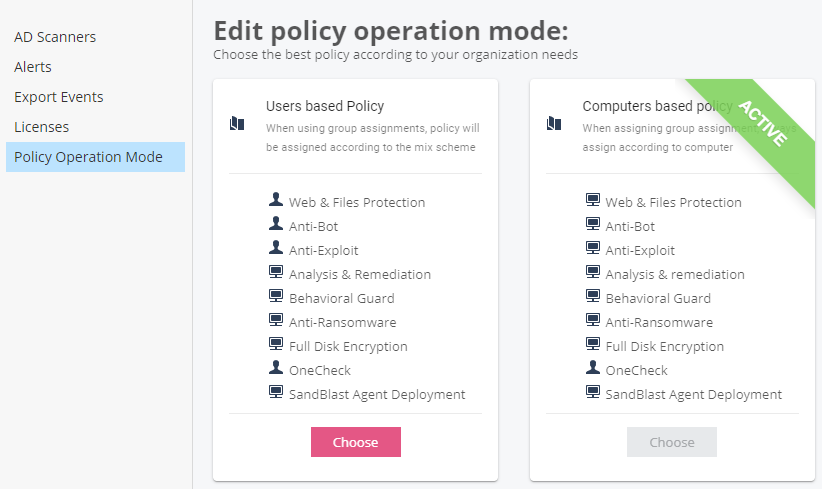

Policy Operation Mode, : Users based Policy Computers based Policy. — , .

Alerts, , , . 12 , . .

Export Events, (Syslog, CEF, LEEF, Generic) -. SIEM-, Syslog-.

— Licenses, : , , . GLOBAL SETTINS.

Policy Operation Mode, : Users based Policy Computers based Policy. — , .

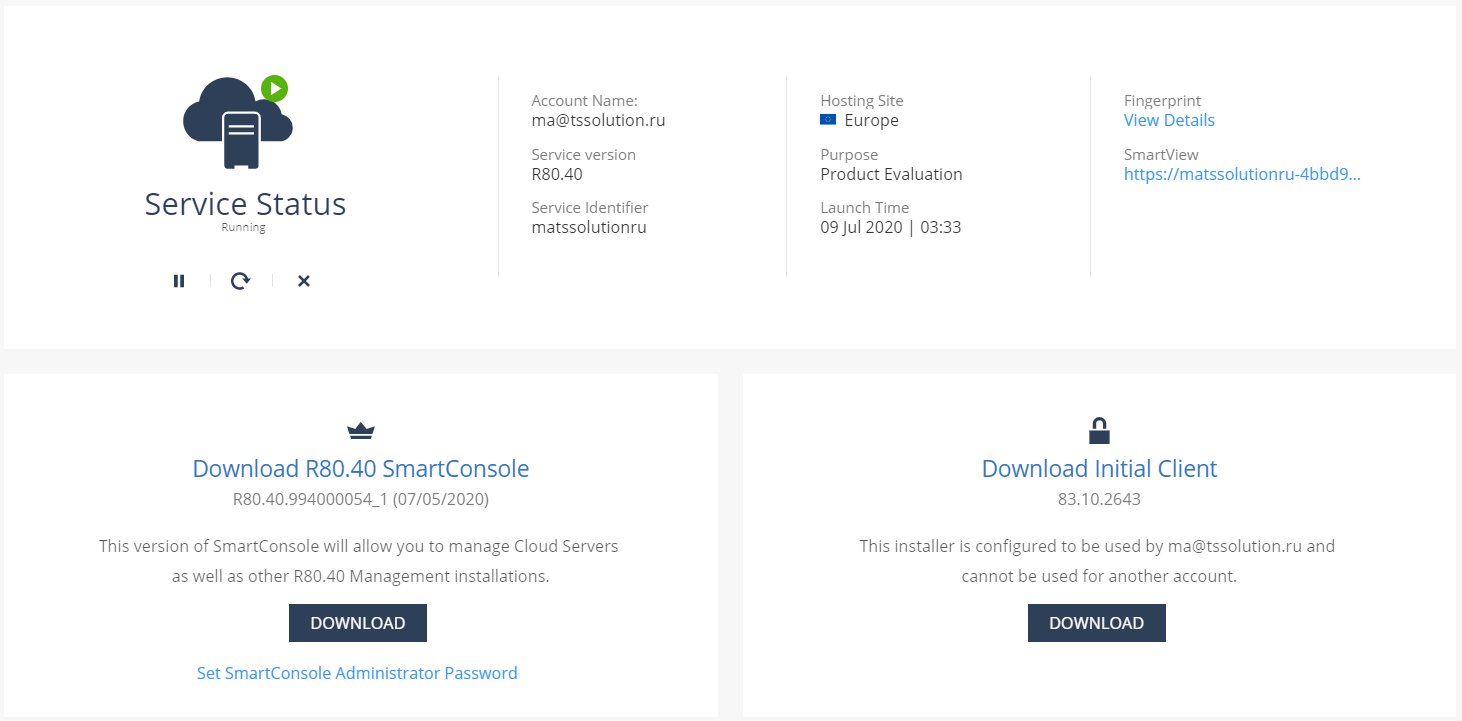

- SERVICE MANAGEMENT — , Endpoint Management Platform SmartView , SmartConsole SandBlast Agent;

SERVICE MANAGEMENT:

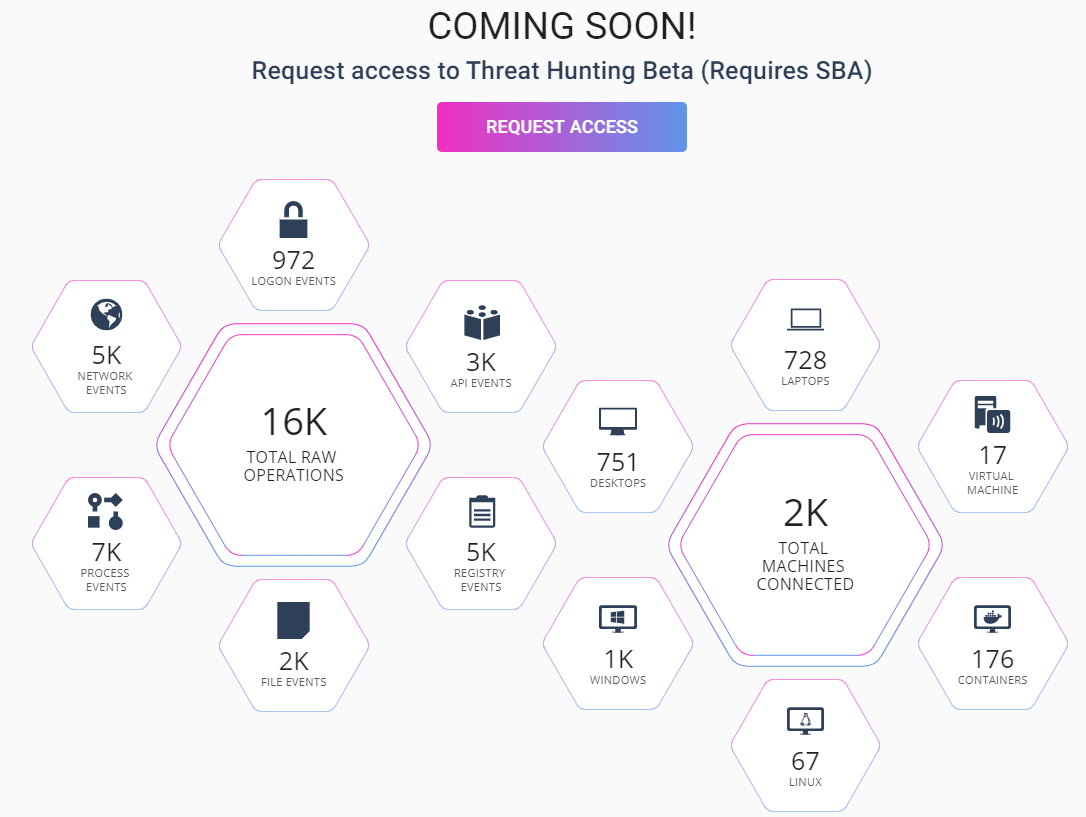

- THREAT HUNTING — , ( Beta-);

THREAT HUNTING:

- GLOBAL SETTINGS — Infinity Portal, , , , API CloudGuard SaaS -.

GLOBAL SETTINGS:

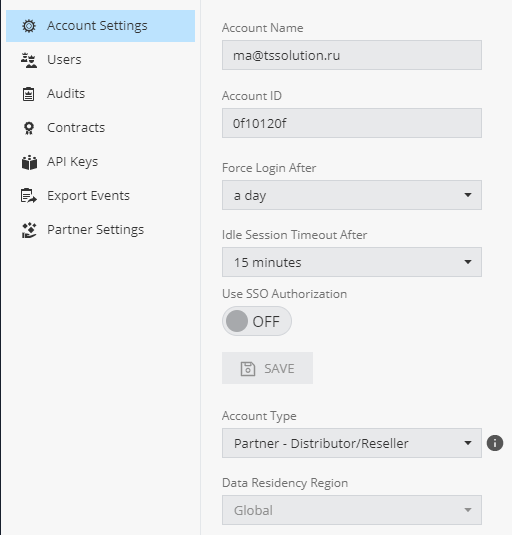

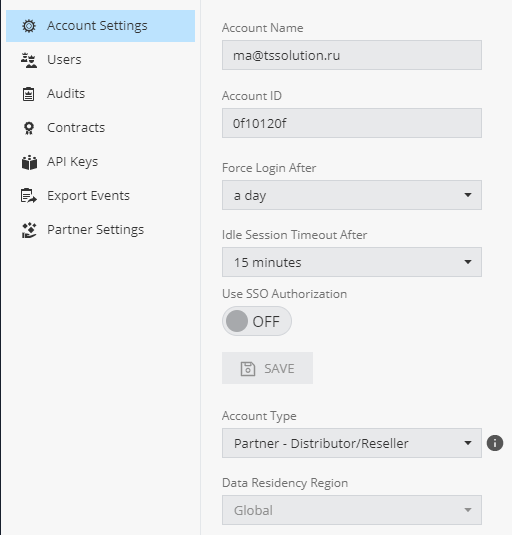

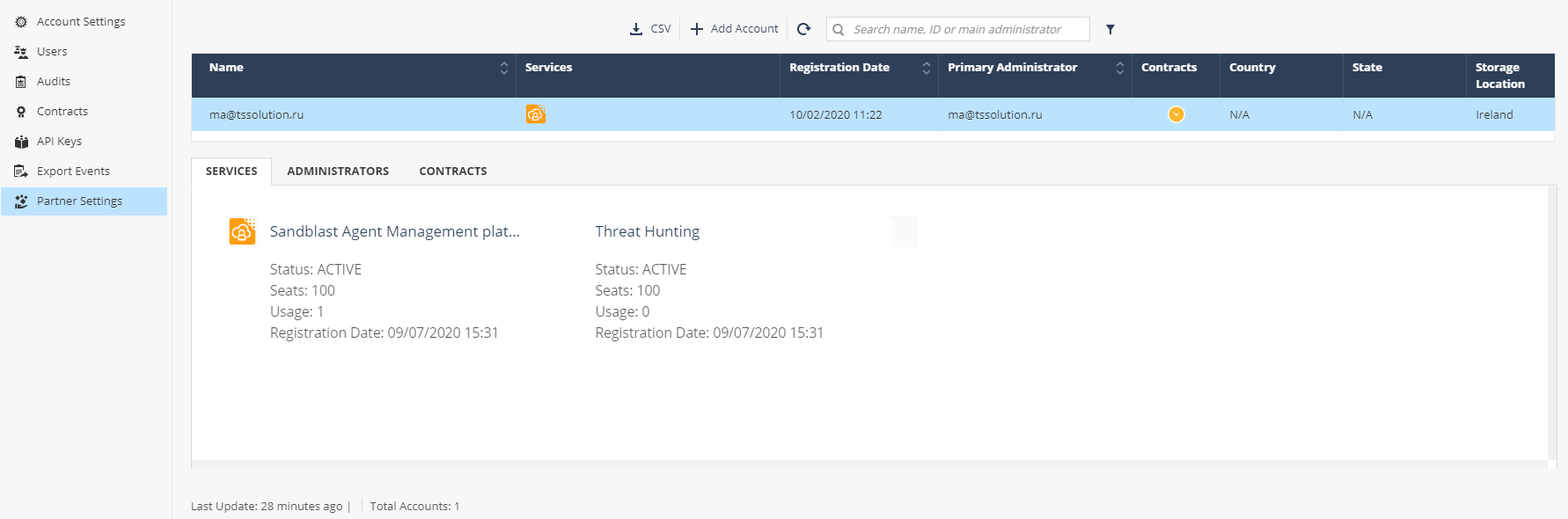

, Account Settings, Account ID, . , SSO (, Distributor/Reseller MSSP).

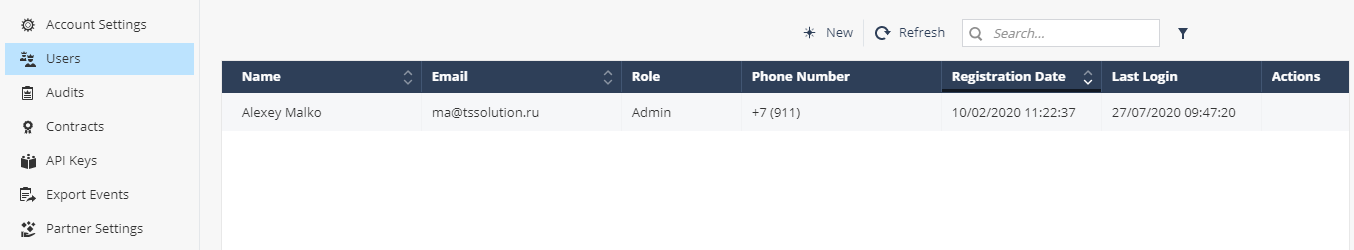

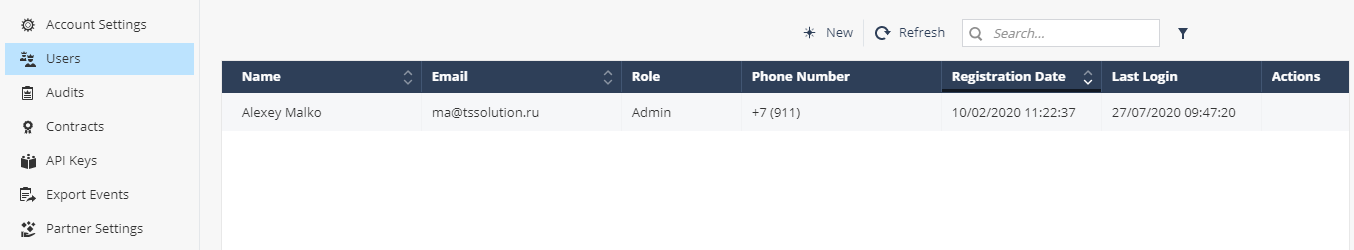

, Users, — , . — Read-only-.

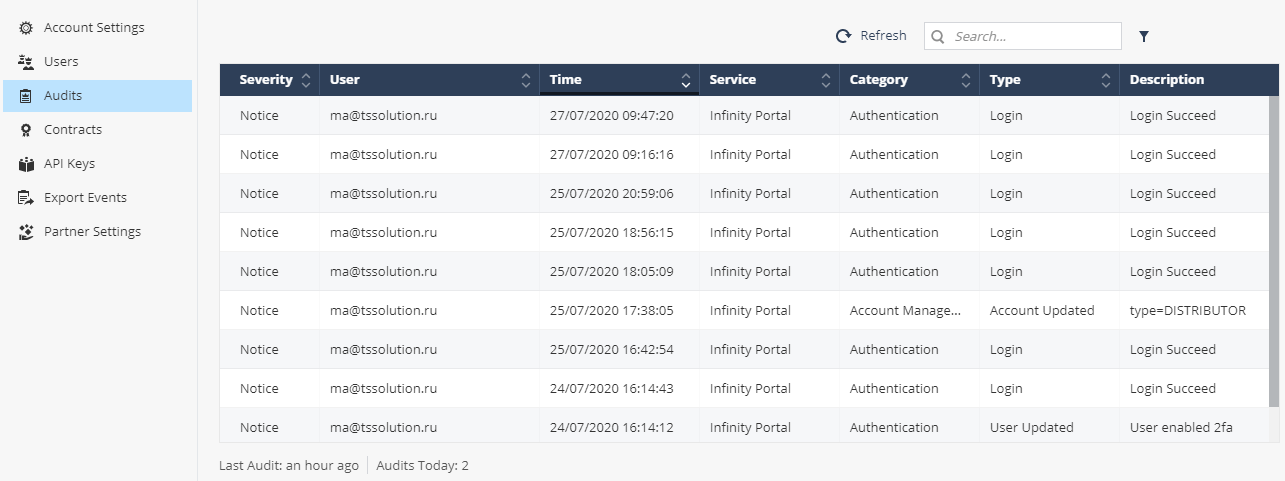

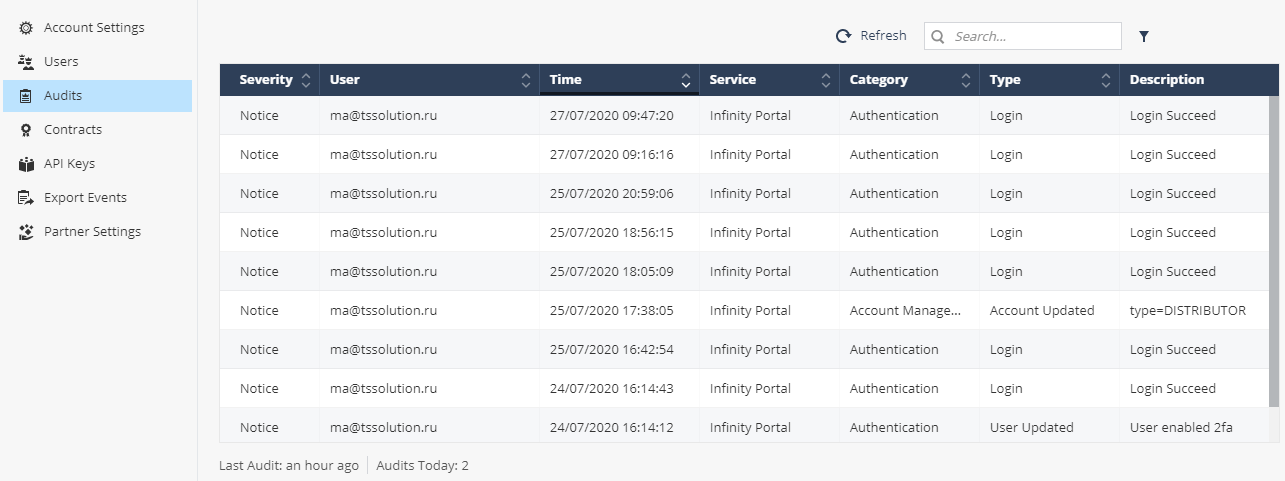

Audits, . — , , , , . , (Login), (Account Updated) “Distributor”, (User Updated).

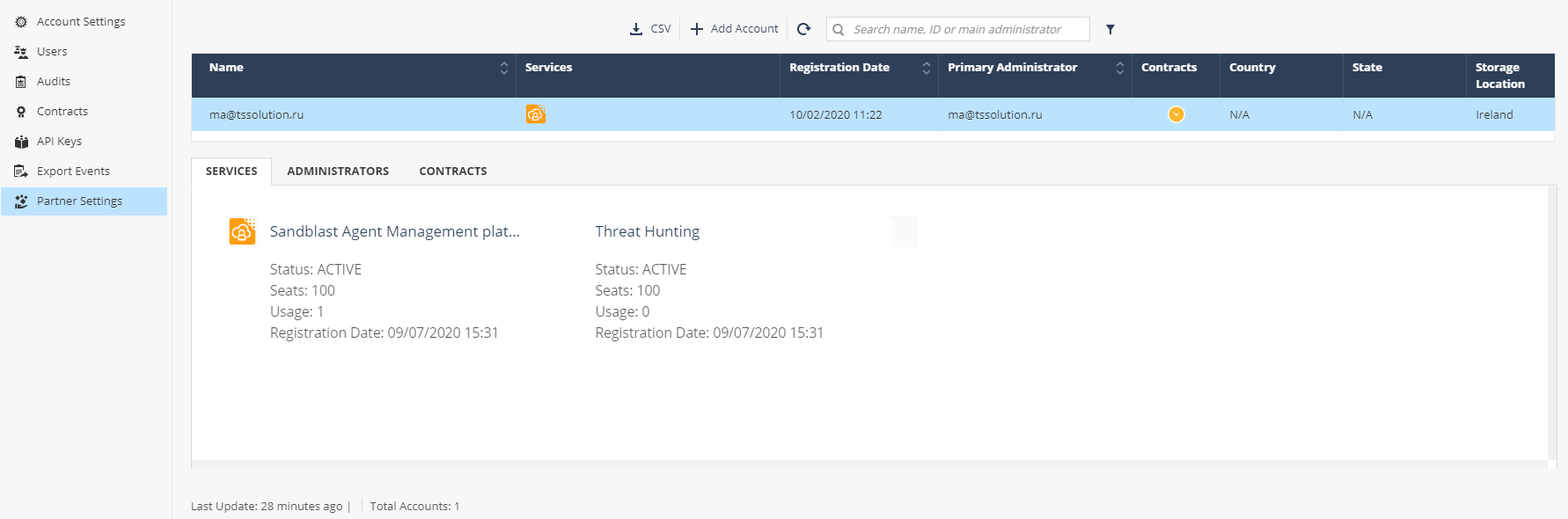

Contracts, — , ( ). Check Point ASSOCIATED ACCOUNTS.

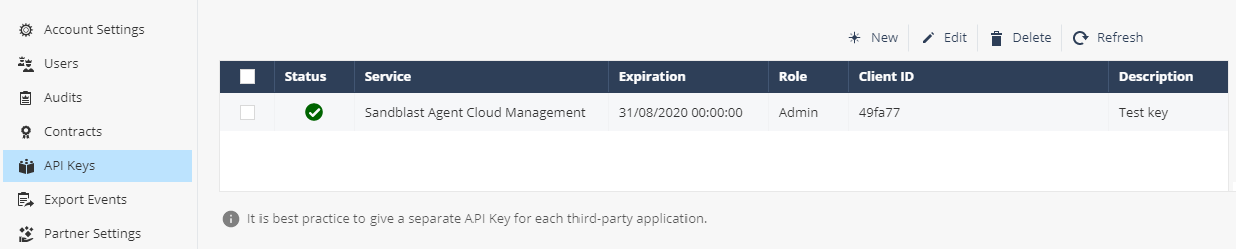

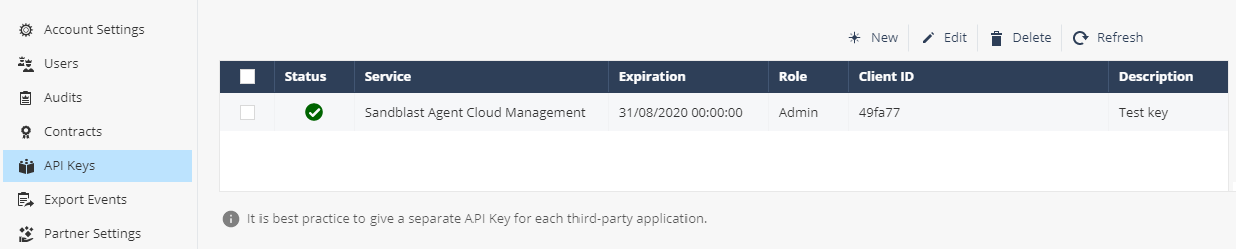

— API Keys, API Infinity Portal. Client ID Secret Key, .

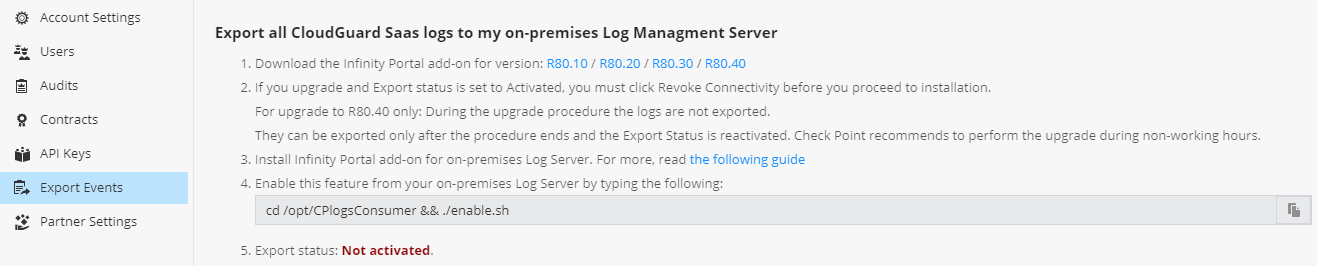

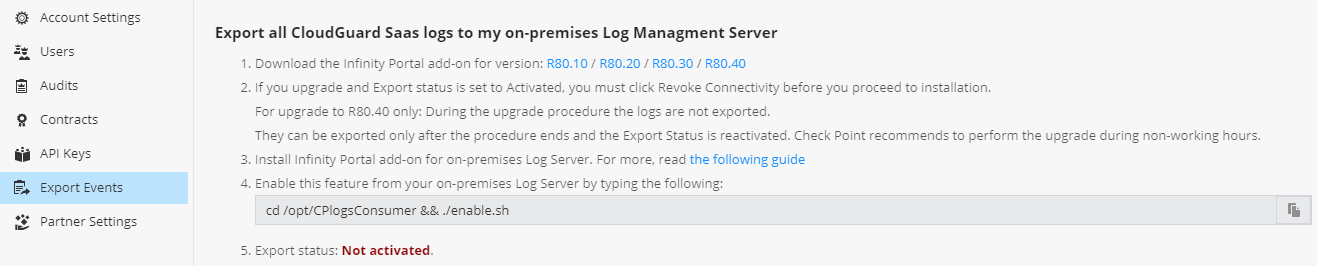

— Export Events Partner Settings, CloudGuard SaaS -, ( Partner).

, Users, — , . — Read-only-.

Audits, . — , , , , . , (Login), (Account Updated) “Distributor”, (User Updated).

Contracts, — , ( ). Check Point ASSOCIATED ACCOUNTS.

— API Keys, API Infinity Portal. Client ID Secret Key, .

— Export Events Partner Settings, CloudGuard SaaS -, ( Partner).

SandBlast Agent:

Check Point : . — (Initial Client) (, Active Directory) . — Threat Prevention / Data Protection, . , Initial Client , , , . , — SandBlast Agent.

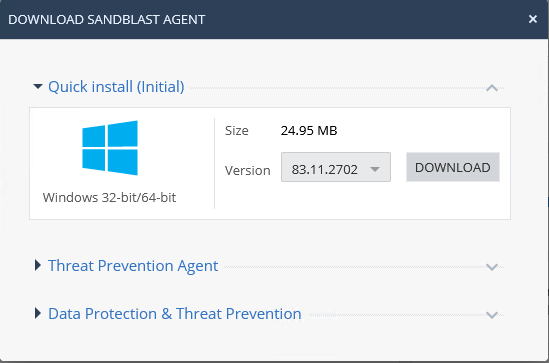

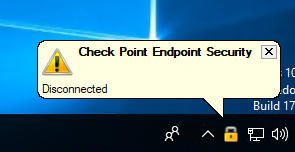

Utilisons le déploiement automatique des agents. La version du client initial peut être téléchargée à partir de deux sections de la console: Gestion des services et présentation. Dans la section Gestion des services, la sélection de l'option Télécharger le client initial télécharge le client initial. Lorsqu'il est chargé à partir de la section Présentation, il existe trois options de construction de l'agent SandBlast: Installation rapide (initiale), Agent de prévention des menaces et Protection des données et prévention des menaces. Les deuxième et troisième options conviennent pour un déploiement manuel, et la première est l'assembly Client initial. Le fichier EPS.msi téléchargé est transféré sur la machine de l'utilisateur, après quoi il est nécessaire de démarrer le processus d'installation. Lorsqu'une installation réussie est terminée, l'icône Check Point Endpoint Security apparaît dans la barre des tâches, indiquant que l'agent a été déconnecté du serveur de gestion.

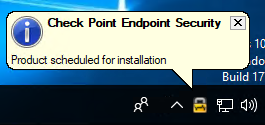

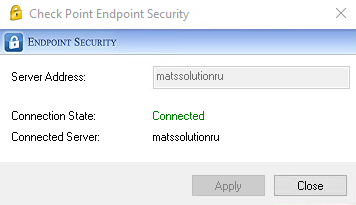

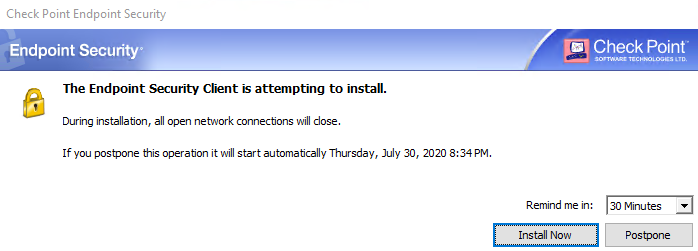

À ce stade, le client tente automatiquement de se connecter au serveur de gestion cloud à l'aide de l'adresse intégrée. Il s'agit d'un processus assez rapide et, après quelques minutes, une nouvelle alerte indique une installation prévue de l'agent. Ce message indique une connexion réussie entre l'agent et le serveur de gestion cloud. Si vous cliquez avec le bouton droit de la souris sur l'icône Endpoint Security, vous pouvez obtenir des informations plus détaillées sur la connexion établie avec le serveur de gestion, par exemple, le nom du serveur de gestion auquel le client s'est connecté et l'état actuel de la connexion.

Après une connexion réussie au serveur de gestion, le processus de téléchargement des composants nécessaires (conformément à la politique de sécurité) sur la machine de l'utilisateur commence. L'administrateur peut surveiller l'état du processus d'installation de l'agent dans la section Gestion de l'ordinateur de la console de gestion Web - une fois que la machine utilisateur s'est connectée avec succès au serveur de gestion cloud, son état dans la section Gestion de l'ordinateur passe de Programmé à Téléchargement. Après avoir téléchargé et vérifié tous les composants, l'utilisateur est invité à installer l'agent immédiatement ou à reporter le processus d'installation. Si l'agent n'est pas installé par l'utilisateur dans les 2 jours suivant le début du processus, l'agent sera installé de force, ce qui est signalé dans la fenêtre suggérant de démarrer l'installation.

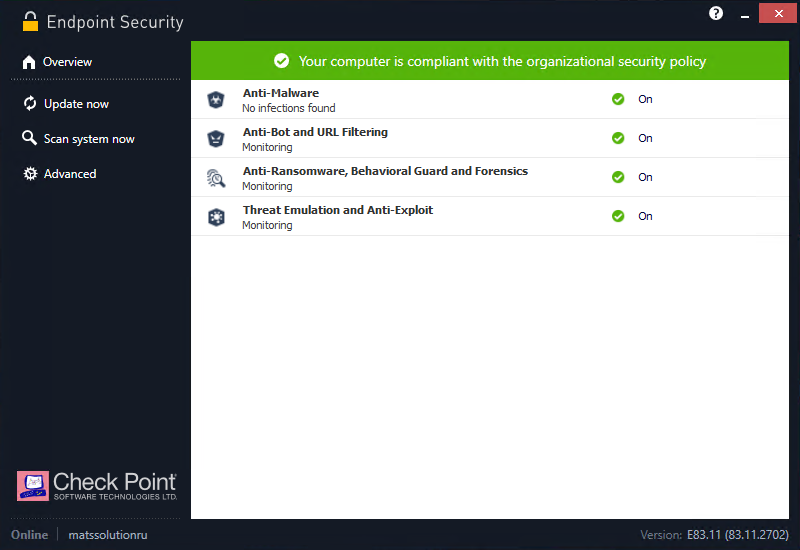

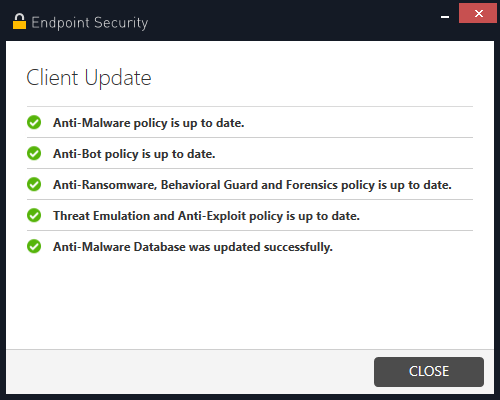

Une fois l'installation de l'agent démarrée, la machine utilisateur dans la section Gestion de l'ordinateur de la console de gestion passe à l'état de déploiement. Une fois le processus d'installation de l'agent terminé, vous pouvez ouvrir son interface en cliquant avec le bouton droit sur l'icône Endpoint Security et en sélectionnant Afficher la vue d'ensemble. Après l'installation, il est recommandé de cliquer sur «Mettre à jour maintenant» pour lancer le processus de mise à jour des politiques et des bases de données sur l'agent. La première mise à jour de la base de données Anti-Malware peut prendre un certain temps. Dès que toutes les bases de données sont mises à jour, une première analyse automatique du système démarre. À ce stade, l'ordinateur client de la console de gestion doit afficher l'état Terminé, qui indique que l'agent a été installé avec succès.

Commençons par explorer l'interface de l'agent. Dans le coin inférieur gauche, le statut de l'agent (En ligne / Déconnecté) et le nom de votre serveur de gestion cloud sont affichés - dans notre cas, il s'agit du statut «En ligne» et du nom du serveur de gestion «matssolution». La version actuelle de l'agent est indiquée dans le coin inférieur droit - nous avons la version E83.11 (83.11.2702) installée. Le panneau de navigation de l'agent se compose de plusieurs sections:

- Vue d'ensemble est la section principale qui affiche des informations sur l'état de toutes les lames et la conformité de l'ordinateur de l'utilisateur avec la politique de sécurité. Également à partir de cette section, vous pouvez «tomber» dans chaque lame pour obtenir des informations plus détaillées sur l'état et les événements de sécurité;

- Mettre à jour maintenant - vous permet de démarrer le processus de vérification de la pertinence des politiques de sécurité et des bases de données en vigueur sur l'agent;

- Analyser le système maintenant - lance le processus d'analyse du système pour détecter la présence de logiciels ou de fichiers malveillants;

- Avancé - paramètres d'agent avancés qui vous permettent d'afficher la stratégie installée, d'afficher ou de collecter des journaux et d'utiliser également l'ordinateur de l'utilisateur comme agent de déploiement.

Étant donné qu'aucune modification n'a été apportée à la stratégie initiale, l'agent ne contient actuellement que des lames de stratégie Threat Prevention avec des valeurs par défaut. Le contenu de la politique initiale de prévention des menaces sera discuté plus en détail dans notre prochain article de cette série.

Conclusion

Il est temps de faire le point sur le travail réalisé: dans cet article, nous nous sommes familiarisés en détail avec l'interface de la console de gestion Web de SandBlast Agent Management Platform, avons installé l'agent sur la machine utilisateur et étudié son interface.

Dans notre prochain article de cette série, nous examinerons la politique standard de prévention des menaces et la testerons contre les attaques les plus courantes. Nous créerons également nos propres règles de politique pour augmenter le niveau de sécurité de la machine de l'utilisateur.

Un grand choix de matériaux sur Check Point de TS Solution . Afin de ne pas manquer les publications suivantes sur la plateforme de gestion des agents SandBlast - suivez les mises à jour sur nos réseaux sociaux ( Telegram , Facebook , VK ,Blog de la solution TS , Yandex.Zen ).