Flux DVB de l'OTAN interceptés (2002)

Depuis de nombreuses années, des pirates informatiques se livrent à un piratage de démonstration des communications par satellite civiles et militaires, mais la sécurité de celles-ci reste à un faible niveau. Lors de la dernière conférence Black Hat 2020, l'étudiant d'Oxford James Pavour a montré quel trafic satellite est actuellement diffusé et quelles informations privées peuvent en être extraites.

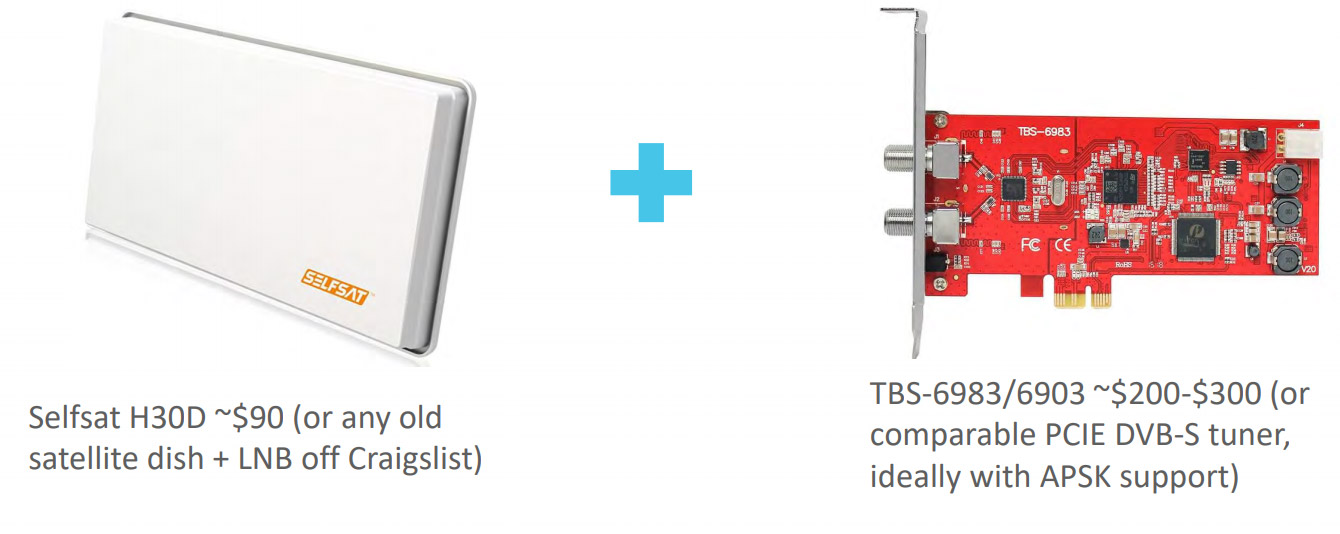

Pendant plusieurs années, Pavur a écouté les signaux de 18 satellites Internet en provenance du territoire européen. Les destinataires de ces informations sont des particuliers, des navires et des avions couvrant une superficie d'environ 100 millions de kilomètres carrés, des États-Unis à la Chine et à l'Inde. Pour l'organisation d'une telle station, du matériel est disponible pour environ 300 $:

Voici quelques exemples de choses intéressantes que nous avons réussi à trouver:

- Un avion de ligne chinois qui reçoit des informations de navigation et des données de vol non cryptées. Le trafic était sur la même connexion que les passagers utilisaient pour envoyer des e-mails et naviguer sur le Web, ce qui augmentait la probabilité que les passagers soient piratés.

- Un administrateur système qui s'est connecté à un système de contrôle d'éolienne dans le sud de la France, avec un cookie de session intercepté pour authentification.

- , , . , , , .

- , Windows, LDAP.

- .

- .

Au cours de l'étude, Pavur a collecté plus de 4 téraoctets de données provenant de 18 satellites. Il a également analysé de nouveaux protocoles tels que Generic Stream Encapsulation et des modulations complexes, notamment APSK. Bien que l'essence de l'attaque n'ait pas changé au cours des 15 dernières années, il existe encore de nombreux flux satellites vulnérables qui sont divulgués et analysés lors de l'interception du trafic.

Le mécanisme d'attaque est le suivant. En utilisant des informations accessibles au public montrant l'emplacement d'un satellite géostationnaire, un pirate informatique pointe une antenne sur celui-ci, puis scanne la bande Ku du spectre RF jusqu'à ce qu'un signal se cache dans de nombreuses interférences. C'est là que la carte PCIe est branchée pour interpréter le signal et l'enregistrer comme un signal TV normal. Les binaires enregistrés sont analysés à la recherche de chaînes telles que

httpet se conformer aux interfaces de programmation standard pour identifier le trafic Internet.

L'installation vous permet d'intercepter presque toutes les transmissions du fournisseur à l'utilisateur via satellite, mais le suivi des signaux dans la direction opposée est beaucoup plus difficile. En conséquence, nous ne voyons que le contenu des sites HTTP que l'utilisateur consulte, ou des e-mails non chiffrés, mais pas les demandes

GETou les mots de passe envoyés.

L'utilisation de HTTPS résout la plupart des problèmes, mais les requêtes DNS ne sont pas cryptées et dans la plupart des cas, il est toujours possible de désanonymiser le client.

Dans un premier temps, Pavur a enquêté sur le trafic «maritime» transmis aux navires.

Mais ensuite, il s'est tourné vers l'aviation, où il se passe également beaucoup de choses intéressantes. En particulier, dans les messages de service de l'ordinateur de bord, un numéro de vol spécifique et ses coordonnées sont transmis.

Les informations sont transmises sur le même canal que le trafic de divertissement des passagers, c'est-à-dire que la séparation du trafic des services et des utilisateurs se produit quelque part au niveau du programme.

Le chercheur porte une attention particulière à l'avantage d'un hacker dans le détournement de sessions TCP, car il y a des paquets en sa présence qui n'ont pas encore atteint le client. En théorie, vous pouvez vous faire passer pour l'avion ou le navire avec lequel la station au sol communique en envoyant des métadonnées au fournisseur que les clients utilisent pour s'authentifier - signaler un emplacement ou des niveaux de carburant incorrects, de fausses lectures de systèmes de chauffage, de ventilation et de climatisation, ou d'autres fausses données confidentielles. Cette usurpation peut être utilisée pour une attaque DoS sur un navire ou un avion.

Fondamentalement, pour un pirate informatique, les satellites, les navires et les avions ne sont que des ordinateurs qui envoient des données sur un canal ouvert.