La recherche de fuites et de vulnérabilités dans vos produits est non seulement intéressante et utile, mais également nécessaire. Il est encore plus utile d'impliquer des spécialistes externes et des passionnés dans de telles recherches, qui n'ont pas les yeux aussi flous que les employés. Par conséquent, à un moment donné, chez QIWI, nous avons lancé le programme de bug bounty - les chercheurs nous ont écrit au sujet des vulnérabilités et reçu des récompenses, et nous avons fermé ces vulnérabilités.

Plusieurs fois, nous avons reçu le code accessible au public sous la forme de liens vers des référentiels contenant des informations sensibles. Les raisons des fuites pourraient être les suivantes:

le développeur a écrit un exemple de code de test pour lui-même en utilisant les configurations d'un service de «production» - pas d'un environnement de test;

l'administrateur a téléchargé des scripts pour l'automatisation et la migration de la base de données - informations potentiellement sensibles;

le stagiaire a posté le code sans le savoir dans son référentiel public, estimant que ce n'était pas risqué.

Dans le même temps, de telles fuites peuvent provenir à la fois des développeurs travaillant dans l'entreprise et de ceux qui ont déjà démissionné. Par exemple, il y a eu des cas où un employé qui ne travaille plus pour l'entreprise a affiché le code dans un référentiel ouvert qu'il avait une fois emmené chez lui pour travailler pendant son temps libre. Il semblerait - cela semble inoffensif, mais à l'intérieur d'un tel code, il pourrait bien y avoir des mots de passe d'une base de données, d'une configuration réseau ou d'une sorte de logique métier - en général, des informations sensibles pour une entreprise qui ne devraient pas être accessibles au public.

Comme le montre la pratique, la plupart des entreprises sont déjà bien protégées contre les menaces externes - et c'est une fuite interne qui peut causer le plus de dommages. De plus, une telle fuite peut se produire à la fois par malveillance et par accident - et c'est exactement ce que nous avons dit ci-dessus.

— : Firewall, SOC, IDS/IPS , — . , , — .

. , , .

QIWI Leak-Search — , Github .

— .

, : - , -, , . , — .

, . . -, , .

Leak-Search , , , . Fortune . , , , .

, . -: , , . , - , : , — .

, Leak-Search. “” ERP- — ? - “” IoT- — , ? “ ” — . .

QIWI Leak-Search

— . — , -, — , , . .

, , — , , , , , — .

, — . , - , — , .

. , , , .

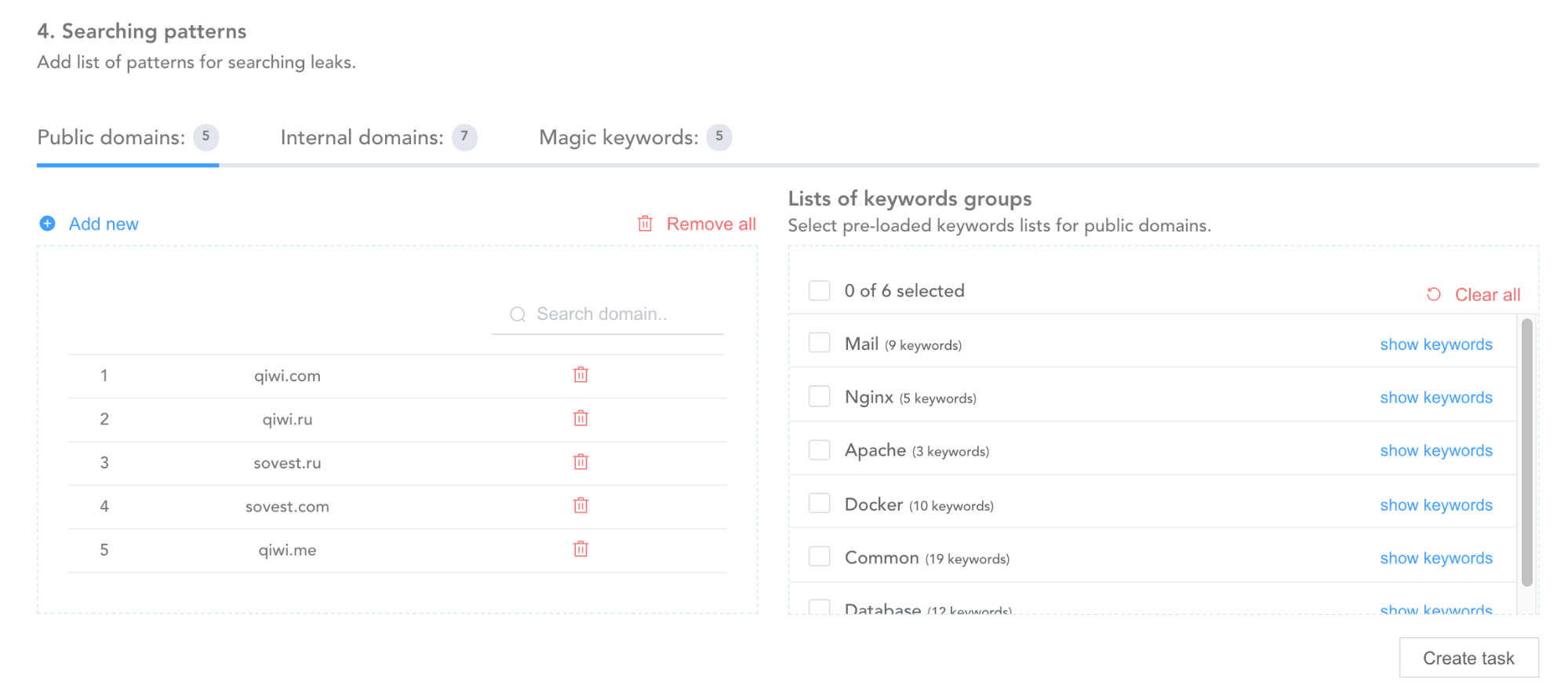

Leak-Search , . :

— — smtp, Dockerfile, proxypass, Authorization;

— — com.qiwi.processing.common;

— — int.qiwi.com, 10.4.3.255;

— , — QIWISECRET_KEY, qiwiToken.

, , . - — , .

. , . Open Source: - . .

, , — «» .

StackOverflow — , , . . , , Github. , .

, , , - , , - Github — , . .

, ? , , . , , .

— killer feature . Leak-Search : , . -, . -, , , .

, , open source, , Github, . , Leak-Search “” .

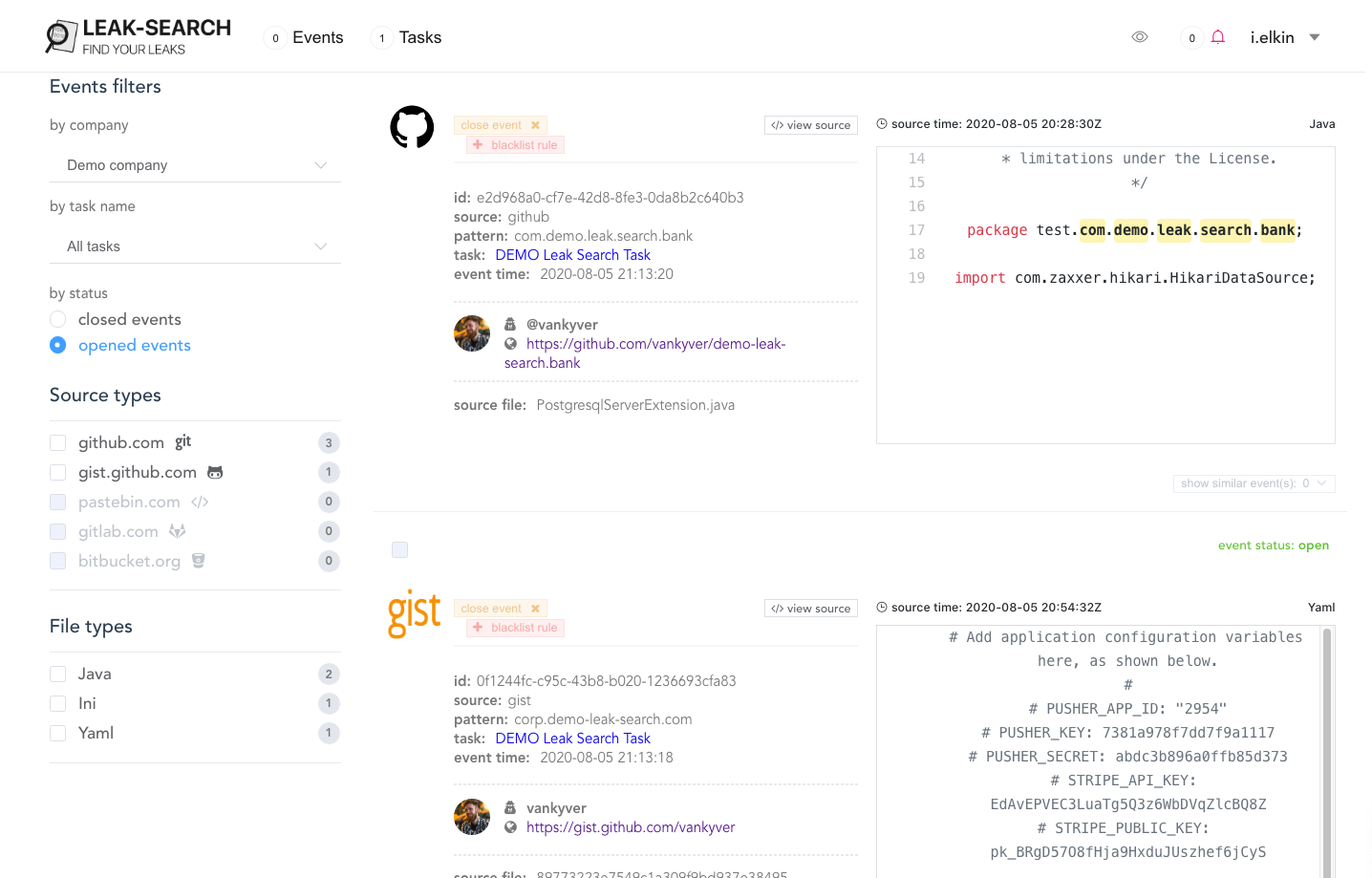

, . Github — Leak-Search Gist. - Pastebin Gitlab, BitBucket. API.

, , — false positive, false negative. , .

“ ” . , , — , .

, Leak-Search . . Leak-Search , — .

, , Leak-Search , “”. — , , , -, .

, . , , . , — .

, , , , , IT, .

- , , — , .