Découvrez pourquoi votre État a besoin d'une formation en cybersécurité et comment l'organiser sans interruption de production. Concentrons-nous sur les six meilleures solutions pour la formation à la sécurité en entreprise, comparons leurs fonctionnalités et leurs prix en fonction du tableau analytique ROI4CIO .

Pouvez-vous imaginer quelles seraient les conséquences si les informations personnelles et bancaires de chacun de vos employés étaient divulguées? 4 000 employés de Scotty's Brewhouse, à Indianapolis, aux États-Unis, le peuvent certainement. En 2017, l'ensemble de leur personnel a été victime d'une escroquerie par e-mail de phishing: des formulaires fiscaux W-2 de toute l'entreprise ont été envoyés à un imposteur se faisant passer pour un PDG.

L'attaque de hameçonnage la plus forte jamais réalisée a probablement été de 110 millions d'enregistrements de cartes de crédit Target et les informations d'identification des clients ont été volées en 2013. Le coupable était le compte compromis d' un sous-traitant.

Le site russe tender-rosneft.ru, créé en mars 2017, est un autre exemple de cybercriminalité. J'ai copié la conception et le contenu de la ressource officielle, tender.rosneft.ru, où ils ont publié des informations sur les offres. Ainsi, toutes les personnes imprudentes souhaitant participer à la compétition, une fois sur le faux site, ont vu les coordonnées et les détails de paiement des attaquants. Il s'agit de stratagèmes plus sophistiqués - un client potentiel, ayant visité un site Web frauduleux, contacte un service commercial fictif et les fraudeurs émettent un contrat prépayé à l'acheteur. Il est clair que les clients ne reçoivent aucune marchandise.

Les offres commerciales sont souvent envoyées à partir d'une adresse e-mail fictive copiant de vraies organisations - c'est ainsi que les fraudeurs ont envoyé des demandes au nom de Rosagrotrade. En enregistrant un faux nom de domaine similaire au nom de l'entreprise, les criminels obtiennent également une boîte aux lettres avec le même nom de domaine à partir duquel le courrier frauduleux est envoyé.

Ce type de fraude est courant dans le monde entier. En mars 2019, Evaldas Rimasauskas, 48 ans, a été arrêté en Lituanie, qui a volé 100 millions de dollars à deux sociétés informatiques américaines. Rimasauskas a créé une société clone fictive d'un fabricant asiatique de matériel informatique. Au nom du représentant de la société, il, après avoir falsifié des courriels, des formulaires, a contacté les clients américains de cette société et l'a convaincu de conclure des contrats avec lui et de transférer 100 millions de dollars sur les comptes de son entreprise. Rimasauskas a retiré de l'argent par l'intermédiaire de banques de six pays différents, dont la Lettonie, Chypre, la Slovaquie, Lituanie, Hongrie et Hong Kong.

Un tel stratagème criminel est connu sous le nom de «lettres nigérianes» - vous êtes sûrement nombreux à vous en souvenir: il y a quinze ans, nos e-mails étaient simplement remplis de messages déchirants de rois et présidents de différentes régions d'Afrique. À propos, avant la diffusion d'Internet, ces lettres étaient envoyées par courrier ordinaire.

Parfois, les lettres nigérianes classiques prennent un contenu plutôt intéressant. Par exemple, en 2016, le site Web britannique Anorak a rapporté que ses éditeurs avaient reçu un courriel d'un certain Dr Bakare Tunde, un chef de projet spatial à l'Agence nationale nigériane de recherche spatiale. Le Dr Tunde a affirmé que son cousin, le major de l'armée de l'air Abaka Tunde, était sur l'ancienne station spatiale soviétique depuis plus de 25 ans. Mais pour seulement 3 millions de dollars, les dirigeants de la société Roscosmos ont accepté d'organiser un vol d'un vaisseau spatial habité et de ramener le cosmonaute nigérian sur Terre. Le destinataire d'une telle lettre était tenu de ne fournir «que» les détails de son compte bancaire afin que les spécialistes nigérians puissent transférer le montant requis à leurs collègues russes.En récompense, le Dr Tunde a promis de payer 600 000 $.

Toutes les blagues mises à part, votre entreprise, et pratiquement toutes les entreprises du monde, peuvent être vulnérables aux logiciels malveillants, aux ransomwares, aux spams, aux attaques de pirates informatiques et à l'ingénierie sociale. Ce qui peut conduire soit à des problèmes, soit à une perte complète de réputation et à la ruine.

Pourquoi former le personnel de cybersécurité?

L'argument en faveur de la formation à la cybersécurité pour les employés est simple: si les employés ne savent pas comment reconnaître une menace à la sécurité, comment peut-on s'attendre à ce qu'ils l'évitent, la signalent ou l'éliminent? Ils ne peuvent pas. C'est court. Vous pouvez également consulter des statistiques convaincantes.

Par exemple, une étude sur la cybersécurité de 2019 a révélé que la sécurité de la messagerie électronique et la formation des employés étaient citées comme les principaux défis auxquels sont confrontés les professionnels de la cybersécurité. Ceci est confirmé par le fait que plus de 30% des employés interrogés par Wombat Security Technologies ne savaient même pas ce qu'était le phishing ou les logiciels malveillants. Aux États-Unis, Business Email Compromise (BEC) entraîne des pertes annuelles de plus de 3 milliards de dollars.

Cela étant dit, les entreprises concernées disposent presque toujours de pare-feu et de logiciels de sécurité. Cela seul ne suffit pas. Les travailleurs, et non la technologie, sont les plus vulnérables aux attaques.

Cela ne veut pas du tout dire que les employés qui tombent dans le piège sont irresponsables. Ils font des erreurs humaines courantes - font confiance à de fausses identités, attirent des appâts et sont vulnérables à d'autres tactiques utilisées par des criminels pour accéder aux informations de l'entreprise. Mais cela se produit s'ils ne sont pas préparés à cela, n'ont pas participé à des formations et à des programmes de formation sur la cybersécurité.

Pour se protéger et protéger l'entreprise contre les cyberattaques, les employés doivent recevoir une formation. En les familiarisant avec les menaces de sécurité et la procédure de détection d'une menace, vous renforcez les maillons les plus vulnérables de votre chaîne commerciale.

Pourquoi la sensibilisation à la cybersécurité est-elle si importante?

En bref, 90 à 95% des violations de cybersécurité sont causées par une erreur humaine. De plus, seulement 38% des organisations internationales se disent prêtes à faire face à des cyberattaques sophistiquées. Et 54% des entreprises disent avoir subi une ou plusieurs attaques au cours des 12 derniers mois, et ce nombre augmente chaque mois.

Aujourd'hui, la tactique préférée des cybercriminels est l'ingénierie sociale - la manipulation psychologique des victimes afin de les convaincre de céder volontairement ou sans le savoir des données privées. Un autre, déjà annoncé plus tôt, est le phishing - 95% des cyberattaques sont le résultat d'escroqueries par hameçonnage, il est donc essentiel d'apprendre les bases du phishing.

Parallèlement à ces deux types de fraude virtuelle, les logiciels malveillants constituent également une menace permanente - cela implique le téléchargement d'applications ou de programmes conçus pour pirater des appareils ou fournir un accès réseau à des pirates.

L'évolution des modes de travail et l'interférence à grande échelle d'Internet dans nos vies nécessitent une formation aux compétences en cybersécurité pour les employés.

Travail à distance

En 2020, en raison de l'introduction de la quarantaine pour éviter la pandémie de COVID-19, le télétravail est devenu une nouvelle réalité pour beaucoup. Le travail à domicile s'est propagé au point que les organisations mettent en place des politiques de télétravail distinctes. Mais même avant la pandémie, 30 millions de personnes aux États-Unis travaillaient à domicile au moins une fois par semaine.

Le travail à distance basé sur le cloud a amélioré le niveau de confort, mais en même temps augmenté le risque d'intrusions dans l'organisation. Les employés sont responsables de l'utilisation de tous les terminaux personnels et doivent limiter l'utilisation de l'équipement de bureau aux fins de l'entreprise. La formation en cybersécurité enseigne aux travailleurs distants comment utiliser les appareils lorsqu'ils se trouvent en dehors de l'infrastructure de l'entreprise.

Internet des objets (IoT)

Les employés connectent leurs appareils personnels aux réseaux de l'entreprise ou même les utilisent pour le travail officiel. La connexion d'appareils personnels à d'autres machines et réseaux exacerbe les vulnérabilités. La plus grande attaque DDoS jamais lancée contre un fournisseur de services utilisant un botnet IoT, MIRAI.

Les appareils mobiles constituent une menace majeure pour la sécurité informatique interne d'une organisation, car beaucoup ne sont pas correctement protégés. Les attaques IoT peuvent être traitées en gérant et éventuellement en minimisant la pratique de «Bring Your Own Device» (BYOD) sur le lieu de travail et en veillant à ce que les politiques de sécurité des employés soient strictement appliquées.

Renforcer la réglementation gouvernementale

L'éducation et la formation à la cybersécurité ne sont plus un choix personnel. Dans de nombreuses réglementations gouvernementales qui mettent l'accent sur l'utilisation sûre des ordinateurs et des réseaux, le programme de sensibilisation des employés est devenu essentiel. Les agences gouvernementales et les législateurs soulignent l'importance pour les entreprises de protéger leurs actifs informatiques et leurs informations numériques.

Qui parmi les employés devrait améliorer ses compétences en cybersécurité?

Vos employés sont votre première ligne de défense contre la criminalité en ligne. Tout employé ayant accès à un ordinateur de travail ou à un appareil mobile doit suivre une formation en cybersécurité. Après tout, presque tout le monde peut devenir une cible - les téléphones personnels peuvent stocker des données qui peuvent être utilisées pour accéder aux réseaux d'entreprise; ou, si un employé est victime d'un vol d'identité, ces informations uniques peuvent être utilisées pour créer de faux profils liés à votre marque, permettant ainsi des activités frauduleuses.

Quels sujets devraient être inclus dans la formation?

Vous savez pourquoi la formation à la cybersécurité pour les employés est essentielle. Maintenant, il serait bon de comprendre comment mettre en œuvre cette formation. Commençons par les sujets les plus importants à inclure dans le programme.

Pour que les employés puissent détecter et prévenir les violations, ils ont besoin d'une connaissance de base des différentes formes de manifestation de menaces. Pour la plupart, cela inclut le spam, le phishing, les logiciels malveillants et les ransomwares, l'ingénierie sociale.

Le matériel de détection du spam doit expliquer que le spam se produit non seulement dans les e-mails, mais également dans les messages et invitations sur les réseaux sociaux. Par exemple, une «invitation» LinkedIn peut contenir un virus.

Les histoires de phishing doivent être accompagnées d'exemples de véritables escroqueries par hameçonnage pour aider les employés à comprendre à quoi ressemble un faux e-mail, de qui il peut provenir et quelles informations il peut demander.

La formation doit inclure des conseils pour s'assurer qu'aucun malware ou ransomware n'est téléchargé.

Et, bien sûr, l'ingénierie sociale devrait être un must. Les ingénieurs sociaux se déguisent en identités en ligne fausses mais fiables et attirent les informations dont ils ont besoin.

L'importance des mots de passe

Aujourd'hui, les mots de passe sont nécessaires partout - pour déverrouiller leurs appareils, pour se connecter à des comptes et pour toutes les applications professionnelles. Conçue comme un outil de sécurité, cette tactique a conduit de nombreuses personnes à définir des mots de passe communs et répétés, faciles à retenir et donc faciles à deviner. La formation en ligne à la cybersécurité devrait vous aider à comprendre l'importance des mots de passe et vous parler de programmes fiables capables de générer et de stocker des mots de passe.

Politique relative aux courriels, au Web et aux médias sociaux

Les habitudes de messagerie et de médias sociaux des employés peuvent exposer une entreprise à des logiciels malveillants qui attaquent les applications d'entreprise et les comptes sociaux, vole des informations et de l'argent. Par conséquent, il est très important que les formations incluent des politiques et des directives pour l'utilisation du courrier électronique, d'Internet et des médias sociaux.

Protection des données de l'entreprise

Chaque entreprise a sa propre politique de protection des données, mais ne supposez pas que tous vos employés sont au courant de cette politique ou qu'ils la comprennent. La formation à la sécurité de l'information destinée aux nouveaux employés doit expliquer les obligations statutaires et légales de la protection des données. N'oubliez pas les cours de recyclage réguliers pour que tous les employés se souviennent des règles et sachent quand elles changent.

Comment identifier et signaler les menaces de cybersécurité

Les employés sont vos yeux et vos oreilles. Chaque appareil qu'ils utilisent, les e-mails qu'ils reçoivent et ouvrent, peuvent contenir des indices sur un virus caché, une escroquerie par hameçonnage ou le craquage de mot de passe. Mais pour vraiment les mobiliser contre les attaques, la formation doit aider les employés à se renseigner sur les erreurs apparemment inexpliquées, le spam et les alertes antivirus. Et assurez-vous de les informer sur qui et comment signaler une activité suspecte.

Méthode d'enseignement

Mieux vaut ne pas se contenter de modules de formation prêts à l'emploi ou de cours Web de base. Il est plus judicieux d'investir dans des experts professionnels en cybersécurité qui travailleront directement avec votre organisation. Cette formation personnalisée vous permet de développer une stratégie de sécurité virtuelle complète adaptée à votre structure d'entreprise unique, à la confidentialité des données et aux besoins des employés.

L'objectif d'une telle formation est toujours de changer les habitudes et les comportements en matière de sécurité, créant ainsi un sentiment de responsabilité partagée. Il n'est pas difficile de comprendre qu'une connaissance ponctuelle des sujets ci-dessus ne suffit pas pour atteindre cet objectif. Une formation à la cybersécurité doit être dispensée fréquemment, offrant la possibilité de pratiquer un comportement en ligne sûr entre les sessions.

La sensibilisation aux menaces de sécurité en ligne devrait commencer dès le premier jour pour les nouveaux employés. Il permet d'inclure les politiques et règles de protection des données, les règles d'utilisation d'Internet dans le manuel de l'employé.

En tant que première ligne d'attaque et première ligne de défense, les employés ont besoin de soutien. Ne vous lassez pas de leur rappeler - faites-leur se sentir comme des super-héros. Intégrez des éléments de gamification tout au long de votre formation en encourageant et en récompensant vos collègues pour leurs acquis d'apprentissage.

Et lorsqu'une menace est identifiée avant qu'un dommage ne survienne, informez-en tout le monde dans l'entreprise, en montrant comment leur formation a aidé l'entreprise.

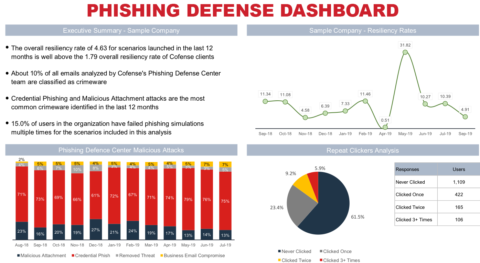

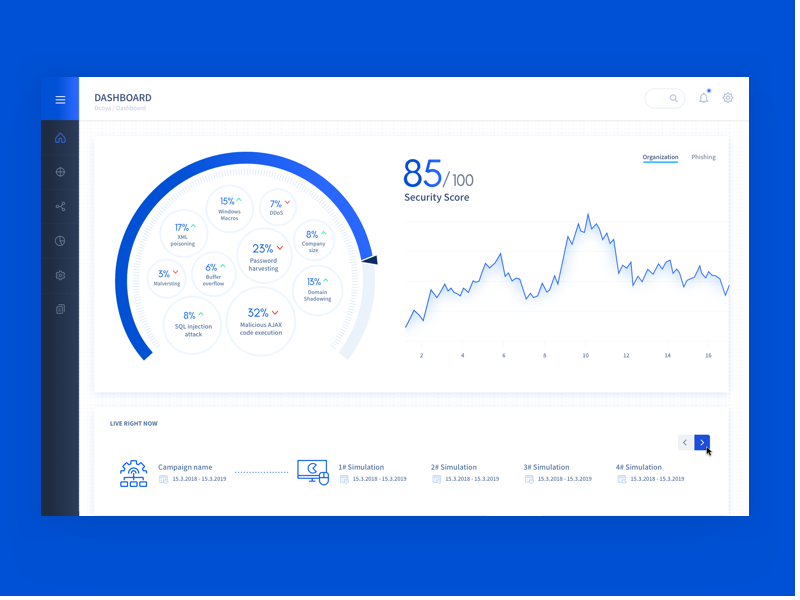

Passons maintenant à l'examen de solutions logicielles de pointe pour la formation des équipes de cybersécurité. Présentation des 6 meilleures solutions de la grille analytique ROI4CIO... La description du produit est accompagnée d'une courte liste de caractéristiques par lesquelles les solutions sont comparées entre elles. Il s'agit des modèles de simulation de phishing, des campagnes adaptatives (planification intelligente), des mesures et de l'indexation au niveau du service / groupe, du tableau de bord des performances, des campagnes basées sur les risques, du ciblage automatique de l'audience, du coût par utilisateur et par an.

Cofense PhishMe

Cofense PhishMe informe les utilisateurs sur les véritables tactiques de phishing grâce à des recherches approfondies, des renseignements sur les menaces et des ressources avancées de protection contre le phishing.

Cofense propose une gamme de solutions basées sur le cloud pour protéger les entreprises contre les cyberattaques via l'extorsion, la compromission des e-mails professionnels et le phishing.

PhishMe est une solution d'éducation à la sécurité, l'une des plates-formes les plus populaires du genre. Il s'agit d'un outil de formation des employés et de simulation de phishing qui vise à améliorer la résilience d'une organisation aux attaques d'ingénierie sociale.

Cofense PhishMe simule les menaces de phishing actives pour générer un comportement d'utilisateur informé. C'est le contraire de l'analyse des poissons, qui évalue la vulnérabilité mais ne change pas le comportement lui-même. La plate-forme offre aux entreprises des simulations réalistes qui sont affinées pour des types spécifiques d'attaques d'ingénierie sociale avec différents niveaux de difficulté. Outre la formation, Cofense fournit également une protection anti-hameçonnage pour le réseau de messagerie.

Les Playbooks Cofense vous permettent de personnaliser un programme complet de 12 mois comprenant des scénarios de simulation, du contenu multimédia et éducatif. Avec Smart Suggérer, la solution utilise des algorithmes avancés pour personnaliser les scénarios en fonction des menaces actives actuelles, de la pertinence de l'industrie et de votre programme.

Cofense vérifie chaque élément de contenu localisé dans le simulateur pour s'assurer qu'il répond aux besoins du public - le contenu est fourni en 36 langues, dont le russe.

La fréquence des clics sur le contenu malveillant et les activités suspectes ne sont qu'une partie de l'histoire. Les mesures de réactivité et de résilience des employés sont plus importantes. Par conséquent, Cofense Reporter est populaire parmi les utilisateurs de Cofense PhishMe, un bouton intégré de réponse aux incidents de sécurité en un clic. Il transforme les employés en défenseurs actifs.

Convient pour: les organisations de taille moyenne à grande, les entreprises clientes recherchant une formation puissante en cybersécurité ainsi qu'une protection technique contre le phishing.

Interface

Commentaires sur le produit:

“ , — . , . , Cofense — , .”

, EMEA

Fonctionnalités

Modèles de simulation de phishing: Oui

Campagnes réactives (Smart Scheduling): Oui

Mesures et indexation au niveau du service / groupe: N / A

Tableau de bord de productivité: Oui

Ciblage automatique de l'audience: N / A

Campagnes basées sur les risques: N / A

Prix par utilisateur par année: 12-25 $

Formation Knowbe4 Enterprise Security Awareness

KnowBe4 propose une approche d'apprentissage complète qui comprend des tests d'attaque simulés de base, une formation interactive et des simulations continues de diverses formes d'attaques.

KnowBe4 a été un leader de la formation assistée par ordinateur (CBT, Computer-Based Training) dans le Magic Quadrant de Gartner (une société d'études de marché informatique clé qui publie des rapports d'évaluation à l'aide de deux échelles expertes progressives linéaires - «exhaustivité de la vision» et «capacité à " ).

Avant de débuter la formation, KnowBe4 propose des tests de base pour évaluer le nombre d'utilisateurs de votre entreprise vulnérables au phishing, au vishing (attaques par communication téléphonique, par exemple, frauder des informations confidentielles d'un titulaire de carte de paiement sous divers prétextes), au smishing (phishing par SMS, par exemple, informer sur un prix inexistant avec une demande de visite du site).

La société propose la plus grande bibliothèque au monde de supports pédagogiques sur la sécurité, notamment des modules interactifs, des vidéos, des jeux et des newsletters.

La plate-forme KnowBe4 intègre toutes les fonctions dans une seule interface graphique. Les campagnes de formation démarrent et simulent des attaques en quelques minutes, tandis que les équipes sont formées grâce à des attaques de phishing, de vishing et de smishing entièrement automatisées, qui incluent des milliers de modèles. Ces modèles sont entièrement personnalisables, avec plus de 4000 e-mails de phishing très réalistes parmi lesquels choisir, répartis dans le temps.

Lors des formations KnowBe4 envoie des rapports sur les forces et les faiblesses de l'entreprise. Des statistiques et des graphiques généraux et détaillés sont disponibles et peuvent être facilement inclus dans les rapports de gestion. Ils fournissent un aperçu des performances de sécurité de l'ensemble de l'organisation.

KnowBe4 vous donne un accès à trois niveaux à des formations prêtes à l'emploi - I, II et III. Cela comprend des modules, des micromodules, des vidéos, des affiches et des jeux. La plateforme de formation SaaS est disponible avec un abonnement comprenant les niveaux Silver, Gold, Platinum et Diamond. Ce à quoi vous avez accès et le nombre d'employés que vous pouvez former dépend du niveau.

Idéal pour: les entreprises qui se battent pour mettre fin aux attaques de phishing et souhaitent éduquer leurs employés sur la cybersécurité.

Interface de

rétroaction sur le produit:

“ KnowBe4. , . , KnowBe4 . — , , . , , .”

Azamat Uzhangaliyev, Group IT Network Engineer, TXT e-solutions

Fonctionnalités

Modèles de simulation de phishing: Oui

Campagnes réactives (planification intelligente): N / A

Mesures et indexation au niveau du département / groupe: Oui

Tableau de bord de productivité: Oui

Ciblage automatique de l'audience

Campagnes basées sur les risques: Oui

Prix par utilisateur et par an: 8-29,5 USD

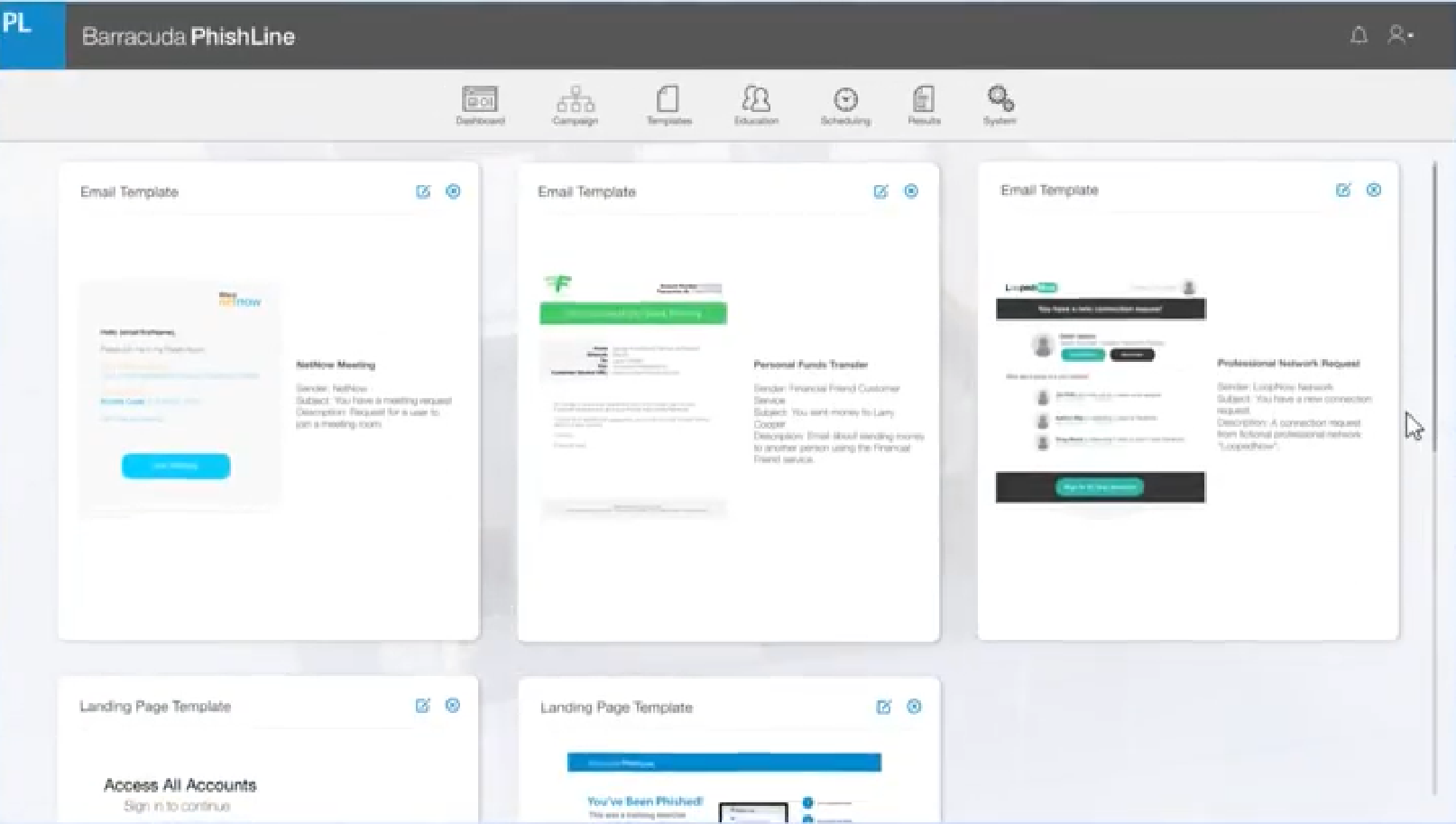

Barracuda phishline

Un outil d'apprentissage basé sur le cloud qui fournit des connaissances en cybersécurité pour se défendre contre les menaces de phishing et d'ingénierie sociale.

Barracuda est un fournisseur mondial de solutions de cybersécurité offrant une gamme de produits basés sur le cloud pour protéger les entreprises contre les menaces de cybersécurité.

Grâce à PhishLine, Barracuda propose une formation en cybersécurité à un large éventail de clients professionnels. PhishLine propose des cours qui incluent du contenu multimédia et des simulations de phishing. PhishLine accorde une grande attention aux rapports et aux analyses afin que les gestionnaires comprennent comment les employés perçoivent la formation.

PhishLine fournit une simulation d'attaque brevetée avec une grande variabilité - phishing, vishing, smishing et supports physiques trouvés (cartes USB / SD). Il n'est pas nécessaire de choisir - vous pouvez utiliser plusieurs modèles à la fois.

Avec PhishLine, vous formez les employés à reconnaître les menaces provenant de différentes sources. La modélisation et les didacticiels PhishLine sont faciles à utiliser et entièrement personnalisables. La solution propose une large gamme de supports: choisissez parmi des centaines de modèles de simulation faciles à utiliser, des pages de destination, des enquêtes d'évaluation des risques et des vidéos de formation. Le contenu peut être utilisé seul ou intégré dans des campagnes de simulation de phishing et d'ingénierie sociale.

Bien que le contenu de Barracuda manque d'interactivité par endroits, le produit se distingue par ses rapports granulaires et personnalisables qui fournissent une compréhension pratique de la sécurité au sein d'une organisation. Le rapport comprend un profilage de vulnérabilité, qui collecte des informations à partir de plus de 16 000 points de données. La plate-forme propose un plugin Outlook qui permet aux utilisateurs de signaler les e-mails de phishing suspects aux services informatiques.

Idéal pour: les entreprises clientes qui ont besoin d'une connaissance complète de la sécurité de leur organisation, ainsi que de rapports et d'analyses détaillés à soumettre aux examinateurs réglementaires.

Interface de

rétroaction sur le produit:

“ Phishline , . . Phishline . , , . — , .”

Fonctionnalités

Modèles de simulation de phishing: Oui

Campagnes réactives (Smart Scheduling): N / A

Mesures et indexation au niveau du département / groupe: Oui

Tableau de bord de productivité: Oui

Ciblage automatique de l'audience: Oui

Campagnes basées sur les risques: Oui

Prix par utilisateur et par an: à partir 24 $

Cybeready BLAST

Cybeready garantit la cybersécurité de l'entreprise grâce à une formation basée sur l'apprentissage automatique. Cette technologie adaptative informe les utilisateurs sur les dangers du phishing et d'autres types d'attaques sans changer leur façon de travailler.

CybeReady propose une formation axée sur la science, l'intelligence artificielle et l'apprentissage automatique. Leur plateforme automatise la formation à la cybersécurité, permettant aux employés de recevoir une formation toute l'année.

Selon CybeReady, l'utilisation du big data et de l'apprentissage automatique dans la solution garantit des changements de comportement des employés, non seulement à court terme, mais aussi à long terme. L'entreprise affirme que cette approche de formation multiplie par cinq en moyenne la résilience des employés face aux attaques.

La formation est dispensée uniquement au besoin et ne prend jamais plus de deux minutes. Les campagnes de formation elles-mêmes sont également mises en place en quelques minutes, de sorte que l'administration de la plateforme CybeReady est réduite au minimum.

CybeReady est fourni dans le cloud et fourni aux organisations en tant que service. La configuration de la plate-forme nécessite uniquement l'accès à un annuaire de messagerie personnalisé des employés.

Au départ, le programme trie les utilisateurs en groupes logiques en fonction de l'emplacement ou de la fonction de travail. Cependant, après les premières sessions de formation, où certains utilisateurs acceptent ou ignorent les attaques, les groupes changent. Quelqu'un entre dans le groupe de ceux qui ne "cliquent" pas sur des courriels malveillants, tandis que d'autres peuvent tomber dans la catégorie des "sélecteurs en série", attirés dans chaque imitation d'une arnaque. Sur la base de ces classifications, CybeReady modifie le type et la fréquence des attaques qu'il simule.

À la fin d'une campagne, ou pendant une campagne, les administrateurs peuvent se connecter au portail cloud CybeReady pour afficher des rapports sur la manière dont la formation aide les utilisateurs. Les rapports se composent de plusieurs pages et sont remplis de graphiques auxiliaires montrant les changements de dynamique au fil du temps. Les documents sont également ventilés par facteurs - le type de travail et la division de l'entreprise, il est donc facile de déterminer où se trouve la vulnérabilité actuelle et de cibler la campagne sur elle.

Convient pour: les organisations de toutes tailles et les entreprises à la recherche d' une formation en cybersécurité facile à mettre en œuvre, automatisée et efficace.

Interface de

rétroaction sur le produit:

“ , , , . , . , , , .”

Yaron Weiss, Payoneer’s VP Corporate Security and Global IT Operations

Fonctionnalités

Modèles de simulation de phishing: Oui

Campagnes réactives (Smart Scheduling): Oui

Mesures et indexation au niveau du département / groupe: Oui

Tableau de bord de productivité: Oui

Ciblage automatique de l'audience: Oui

Campagnes basées sur les risques: Oui

Prix par utilisateur et par an: 5-25 $

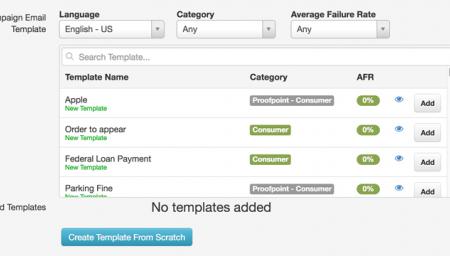

Proofpoint Threatsim

ThreatSim fournit des services de test anti-hameçonnage. Une solution personnalisable de simulation d'attaques de phishing, USB et SMS permet d'évaluer la vulnérabilité de l'entreprise en quelques minutes et de mettre en évidence les vecteurs nécessaires à la formation des collaborateurs.

Proofpoint fournit des solutions efficaces de cybersécurité et de conformité pour protéger les e-mails, le Web, le cloud et les médias sociaux.

Le produit de simulation d'attaque ThreatSim de la société est un programme de formation à la sécurité axé sur l'anti-hameçonnage. Plusieurs formats sont proposés, notamment des pages de destination statiques et animées, de courtes vidéos et des tâches interactives. Une sélection de pages de destination statiques est disponible en 17 langues, permettant aux employés du monde entier de consulter les messages dans leur propre langue.

Les résultats collectés lors de la simulation sont regroupés dans des rapports qui identifient la vulnérabilité de votre organisation face aux attaques modernes, vous permettant de protéger de manière proactive les données de votre organisation. ThreatSim fournit des analyses approfondies et des enregistrements spécifiques des réponses des employés à divers scénarios d'attaque. Vous saurez si les employés ont été pris dans l'attaque via un téléphone mobile, une tablette ou un ordinateur, quel navigateur ils utilisaient et où ils se trouvaient lors de l'attaque.

ThreatSim peut être utilisé comme outil d'évaluation autonome ou en conjonction avec des modules de formation interactifs. L'outil de phishing ThreatSim prend en charge plus d'un millier de modèles dans plus de 35 langues. La variété des modèles prend en compte trois facteurs de test clés: les liens en ligne, les demandes d'identité et les téléchargements de pièces jointes (.pdf, .doc, .docx, .xlsx et .html).

Les administrateurs peuvent personnaliser le contenu de n'importe quel modèle ou créer le leur. Cette flexibilité permet aux organisations de créer rapidement et facilement des tests de phishing pertinents et opportuns.

Idéal pour: les entreprises de toutes tailles qui ont besoin de former leurs employés et d'atténuer les risques grâce à une modélisation avancée des menaces de phishing et une formation à la sécurité.

Interface de

rétroaction sur le produit:

«La variété de modèles utilisés pour simuler les attaques et l'aspect réaliste de ces modèles étaient vraiment impressionnants. La possibilité de personnaliser vos propres modèles s'est également avérée extrêmement utile pour rendre les e-mails de phishing un peu plus difficiles à détecter, vous permettant d'usurper les comptes internes et de rendre les e-mails de phishing plausibles. "

Fonctionnalités

Modèles de simulation de phishing: Oui

Campagnes réactives (planification intelligente): N / A

Mesures et indexation au niveau du département / groupe: N / A

Tableau de bord de productivité: Oui

Ciblage automatique de l'audience: N / A

Campagnes basées sur les risques: Oui

Prix par utilisateur par an: N / A

Dcoya se comporter

La solution d'apprentissage de Dcoya prend en compte la diversité des employés, la psychologie comportementale et les méthodologies marketing pour pratiquer et améliorer les comportements de cybersécurité.

La meilleure défense est la formation:

les programmes de formation en cybersécurité en entreprise de Dcoya Behave offrent une approche personnalisée de la formation à la cybersécurité. Les solutions de Dcoya tirent parti des algorithmes d'apprentissage automatique pour intégrer les meilleures techniques de psychologie comportementale et de marketing dans un programme d'apprentissage entièrement automatisé

Dcoya Behave automatise la formation personnelle en cybersécurité, en l'adaptant individuellement à chaque employé. La solution simule l'ingénierie sociale et les attaques de phishing, testant le savoir-faire de vos collègues.

Dcoya Behave automatise également la segmentation des employés, ciblant les attaques de phishing contre différents services, rôles ou autres groupes de l'entreprise. Le produit suit le début, la fin et les résultats des simulations pour les individus et les équipes, afin que les administrateurs soient toujours au courant des progrès accomplis vers les objectifs de cybersécurité et de conformité.

Idéal pour: les petites et moyennes entreprises souhaitant former individuellement leurs employés à la cybersécurité. Fonctionnalités de l'

interface Modèles de simulation de phishing: oui Campagnes adaptatives (planification intelligente): oui Métriques et indexation au niveau du département / groupe: oui Tableau de bord de productivité: oui

Ciblage d'audience automatique: oui

Campagnes basées sur les risques: oui

Prix par utilisateur et par an: 5 à 25 USD