En 1983, dans le technotriller WarGamesDavid Lightman, joué par le jeune Matthew Broderick, est assis dans sa chambre, plongeant dans un ordinateur carré avec un processeur Intel 8 bits. Alors que le texte défile sur l'écran, le visage de David s'éclaire; il pense avoir piraté une société de jeux vidéo, mais l'adolescent a en fait affaire à un superordinateur militaire. "Jouons à un jeu?" L'ordinateur demande de façon inquiétante. À la fin du film, un compte à rebours pour la troisième guerre mondiale a été provoqué.

La même année que le film est sorti, un groupe d'adolescents et de jeunes de Milwaukee ont joué leur jeu. Comme le personnage de Broderick, ces scientifiques en technologie de banlieue, surnommés 414, ont piraté de grands systèmes informatiques en réseau utilisés par des organisations établies à la recherche de nouveaux jeux. De même, ce qui a commencé comme un plaisir inoffensif a eu des conséquences très tangibles. Le groupe a finalement été arrêté par le FBI pour avoir pénétré dans une douzaine de systèmes gouvernementaux et industriels. Celles-ci comprenaient le Sloan Kettering Memorial Cancer Center et le Los Alamos National Laboratory, un centre de recherche sur les armes nucléaires qui a produit les bombes atomiques utilisées pendant la Seconde Guerre mondiale.

/ «WarGames» 1983 414- .

Bien que les singeries de 414 n'aient pas déclenché de conflit nucléaire, elles ont déclenché un débat national sur la sécurité informatique - bien avant que la cyberguerre ne fasse la une des journaux et que les pirates modernes tels que Julian Assange ne deviennent des noms connus. En outre, le battage médiatique du groupe a averti les législateurs américains que de nouvelles lois sont nécessaires pour lutter contre la criminalité informatique.

Le groupe aidera à éduquer la nation sur les opportunités et les défis, tels que la négligence en matière de sécurité, qui accompagnent la connexion d'ordinateurs à un réseau. Après que le groupe a été exposé, le membre Neil Patrick a été interrogé sur Todaysur NBC, s'il regrette quelque chose. «Avec le recul, j'aimerais vraiment que ces systèmes ne soient pas si faciles d'accès», a-t-il répondu.

Enfants adroits

Au début des années 80, l'ère de la culture informatique a commencé. Le premier ordinateur personnel IBM est apparu en 1981, apportant le terme «ordinateur personnel» aux masses. Le Commodore 64 a été introduit l'année suivante; plus tard, ce modèle deviendra le modèle le plus vendu de tous les temps. En 1983, les amateurs de technologie et les propriétaires plus prudents adoraient la puissance du PC. La même année, le New York Times passe au numérique avec le premier ordinateur de la salle de rédaction.

Cependant, selon les normes actuelles, ces machines simples ont encore un long chemin à parcourir. «L'une des choses les plus importantes ici est la rapidité avec laquelle tout s'est passé à l'ère de la technologie», déclare Alan J. Borsuk, qui était alors reporter pour le Milwaukee Journal.et a couvert l'actualité à propos de 414. "Tout s'est passé avant que les concepts d'Internet, du courrier électronique ou quelque chose du genre ne soient largement connus." Tout était vraiment très primitif et ne faisait que commencer. "

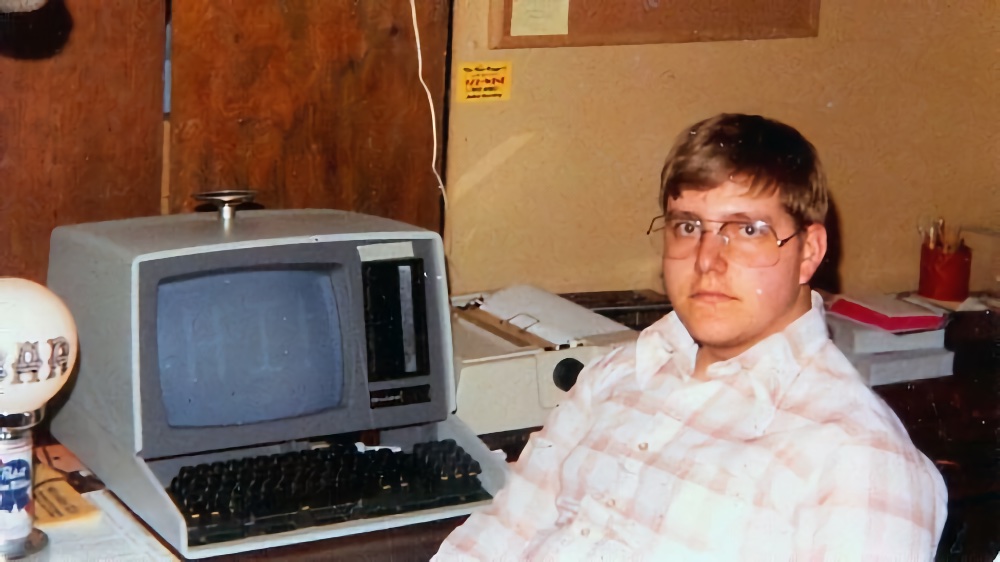

Mais pour beaucoup, les premiers protocoles d'ordinateurs étaient un portail vers un territoire inexploré. Tim Winslow, qui est devenu l'un des 414, a découvert son talent au milieu des années 1970 alors qu'il était au collège. Son professeur de mathématiques a apporté un ordinateur primitif pour tester la solution de certains problèmes. Appelé téléscripteur, l'appareil était essentiellement une machine à écrire mécanique qui affichait du texte sur un écran en verre. Combiné à un modem connecté acoustiquement qui transmettait des signaux sur le réseau téléphonique, le système pouvait envoyer et recevoir des messages imprimés.

À cette époque, les ordinateurs personnels tels que le Commodore 64 ne faisaient que gagner en popularité.

Winslow n'a pas eu l'occasion de tester l'ordinateur en classe. Mais il est resté à l'école après l'école ce soir-là pour l'essayer lui-même. Dès que son professeur s'est connecté et a commencé le programme de mathématiques, Winslow a été accro. «Je suis tombé amoureux d'essayer d'apprendre et de créer avec cette nouvelle technologie», dit-il.

Winslow a découvert qu'il n'était pas le seul à s'orienter vers ces premiers ordinateurs. Au lycée, il a rejoint le programme Explorer Scout, sponsorisé par IBM et orienté sur le calcul et la technologie, où il a rencontré la plupart des futurs hackers. Les membres du groupe se sont rencontrés juste après l'école au centre-ville de Milwaukee pour programmer ensemble.

Au fil du temps, beaucoup d'entre eux sont devenus amis et à la fin ils ont décidé que leur groupe avait besoin d'un nom. Dans les années 1980, les gangs de Milwaukee s'appelaient eux-mêmes les noms des rues dans lesquelles ils couraient, comme le groupe 27, qui opérait sur la 27e rue, étaient des numéros gravés sur des tables de pique-nique où les pirates se rencontraient parfois au dîner. Le territoire du groupe était Milwaukee, ils ont donc pris l'indicatif local 414 comme nom.

Début du jeu

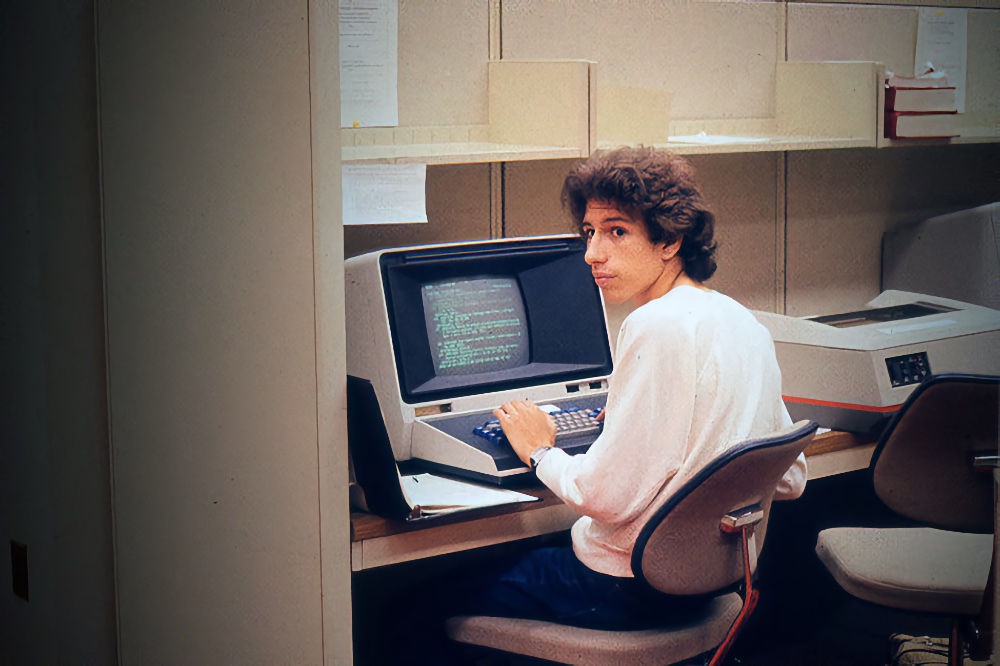

Tim Winslow faisait partie des membres du groupe interviewés pour le documentaire The 414s: The Original Teen Hackers, qui a été présenté en première au Festival du film de Sundance 2015.

Pendant au moins un an, 414 ont utilisé leurs ordinateurs personnels et leurs modems téléphoniques pour se connecter à de grands systèmes informatiques à travers le pays. En utilisant des mots de passe élémentaires et des informations de connexion écrites dans les manuels de divers systèmes informatiques, qui n'ont jamais été mis à jour ou modifiés, ils ont pu pénétrer de grands réseaux. Par exemple, dit Winslow, le login et le mot de passe de l'un des systèmes étaient respectivement système et système .

« , », — .

Le gang se considérait comme des chercheurs utilisant la curiosité pour en savoir plus sur le fonctionnement des systèmes. Fondamentalement, les 414 voulaient mettre la main sur des jeux informatiques. Cependant, tout au long de 1983, les activités du groupe sont devenues de plus en plus audacieuses. Ils ont une fois piraté la Security Pacific National Bank à Los Angeles avec des milliards de dollars d'actifs. Ce printemps, 414 sont entrés dans l'ordinateur du Laboratoire national de Los Alamos.

En juin, le gang s'était découvert. Les exploits de 414 ont été découverts lorsqu'ils ont piraté Memorial Sloan Kettering et supprimé accidentellement les dossiers des patients. Cela a été rapporté par l'administrateur de Memorial Sloan Kettering, qui a ensuite contacté le FBI, qui, à son tour, a retracé le groupe jusqu'à Milwaukee lors d'appels téléphoniques entrants.

«Pour obtenir plus de preuves, ils sont sortis de nos maisons et ont installé des dispositifs de surveillance [sur] nos lignes téléphoniques», dit Winslow. Peu de temps après, plusieurs 414 membres, dont Winslow, alors 20 ans, Gerald Vondre (21 ans) et Patrick, 17 ans, ont été accueillis à la porte par des agents du FBI en costume et cravate.

«Je me suis couché tard la veille; ma mère est descendue et m'a réveillé », raconte Winslow, qui est monté à l'étage pour trouver les agents assis à la table de la cuisine. «Ils [ont dit], 'Nous aimerions vous parler de ce que vous avez fait avec l'ordinateur au cours des derniers mois.”

Patrimoine caché

Winslow, Vondra et un autre membre du groupe ont été inculpés par le gouvernement fédéral et risquent une peine d'emprisonnement. Mais comme Patrick était mineur, il n'a pas fait l'objet de poursuites judiciaires.

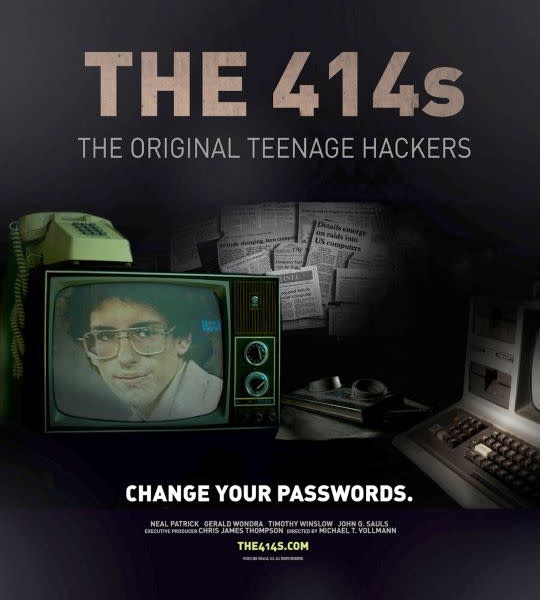

Neil Patrick est devenu le visage des 414, témoignant même devant le Congrès.

Alors que ses pairs ont conclu des accords de plaidoyer, Patrick a fait le tour des médias, apparaissant sur The Phil Donahue Show et CBS Morning News. Son visage a fait la couverture de Newsweek. Il a même témoigné sur les menaces à la sécurité informatique devant le Congrès à Washington, DC, où les clics des caméras étaient si forts qu'ils noyaient parfois les haut-parleurs. À un moment donné, on a demandé à Patrick quand il a pensé pour la première fois à la «pertinence éthique» de ce qu'il faisait.

«Des agents du FBI ont frappé à ma porte un jour», a-t-il répondu.

Puisqu'il n'y avait pas de lois anti-piratage à l'époque, les membres de gangs adultes 414 ont été accusés de harcèlement téléphonique. L'infraction était passible de deux ans de probation et d'une amende de 500 $; les charges ont finalement été abandonnées.

Près de quatre décennies plus tard, l'héritage de 414 continue de vivre, mais peut-être pas de la manière la plus évidente. Michael Vollmann, réalisateur du documentaire The 414s: The Original Teen Hackers, raconte avoir d'abord été attiré par l'histoire du groupe car à l'époque elle était éclipsée par des films comme WarGames. «[Mais] quelques autres choses se sont produites à cause de cela», poursuit-il. "Comme le fait que Neil Patrick soit venu témoigner devant le Congrès au sujet de ses expériences." À la suite des exploits du gang et du cirque qui a suivi dans les médias, six projets de loi ont été déposés à la Chambre des représentants, traitant de divers aspects de la criminalité informatique.

Morgan Wright, un expert en cybersécurité, note à quel point ce domaine a évolué depuis. «Nous avons parcouru un long chemin [depuis] la curiosité des enfants qui l'ont juste regardé et qui ont dit:« Hé, essayons les mots de passe », dit-il. «C'était vraiment la seule défense; [il n'y avait] pas d'authentification à deux facteurs, pas de jetons de sécurité, pas de certificats numériques. Tout cela est arrivé plus tard, et cela s'est produit à un moment où nous ne pouvions plus faire confiance aux gens avec uniquement un nom d'utilisateur et un mot de passe, car ils étaient trop faciles à pirater. " Wright résume cela: L'histoire du groupe 414 a été un moment décisif dans les vulnérabilités de sécurité informatique.

"Si tel est le cas, alors 414 étaient les seules personnes à pénétrer par effraction dans le laboratoire de Los Alamos alors qu'il était très mal protégé", ajoute l'expert en cybersécurité Joseph Steinberg, "[alors] ils nous ont rendu un excellent service."

Ainsi, le groupe 414 peut être appelé non seulement les pionniers du piratage informatique, mais aussi les premiers pentesters. Si dans les années 80 le nombre d'objets potentiels de piratage était faible, désormais le nombre de systèmes informatiques et d'objets numérisés (y compris stratégiques) augmente chaque année. Et ils doivent tous être testés pour leur résistance. Il en découle que les spécialistes-pentesteurs qui vérifient la sécurité de tels systèmes seront en demande stable sur le marché du travail.

Comme d'habitude, le code promo HABR ajoutera 10% à la remise formation indiquée sur la bannière.