Beaucoup, comme je pense, en entendant l'expression «cyberattaque» représentent des cybercriminels qui volent des millions de dollars alors qu'ils sont assis chez eux, ou un groupe de pirates informatiques russes qui aident un candidat à avancer dans la course électorale, ou, au pire, une image leur vient à l'esprit un pirate qui récupère un mot de passe pour un compte VKontakte ou Instagram, ou peut-être même le mot de passe Twitter de Trump . En fait, depuis la fin du 20e siècle, les attaques par canal secondaire sont devenues populaires dans la communauté des cryptanalystes. Je veux parler de ces empiétements dans cet article.

introduction

, (side-channel attacks) - , , . , , , . , : " , ", .

: , , , , , , .

, , , , , , , .

:

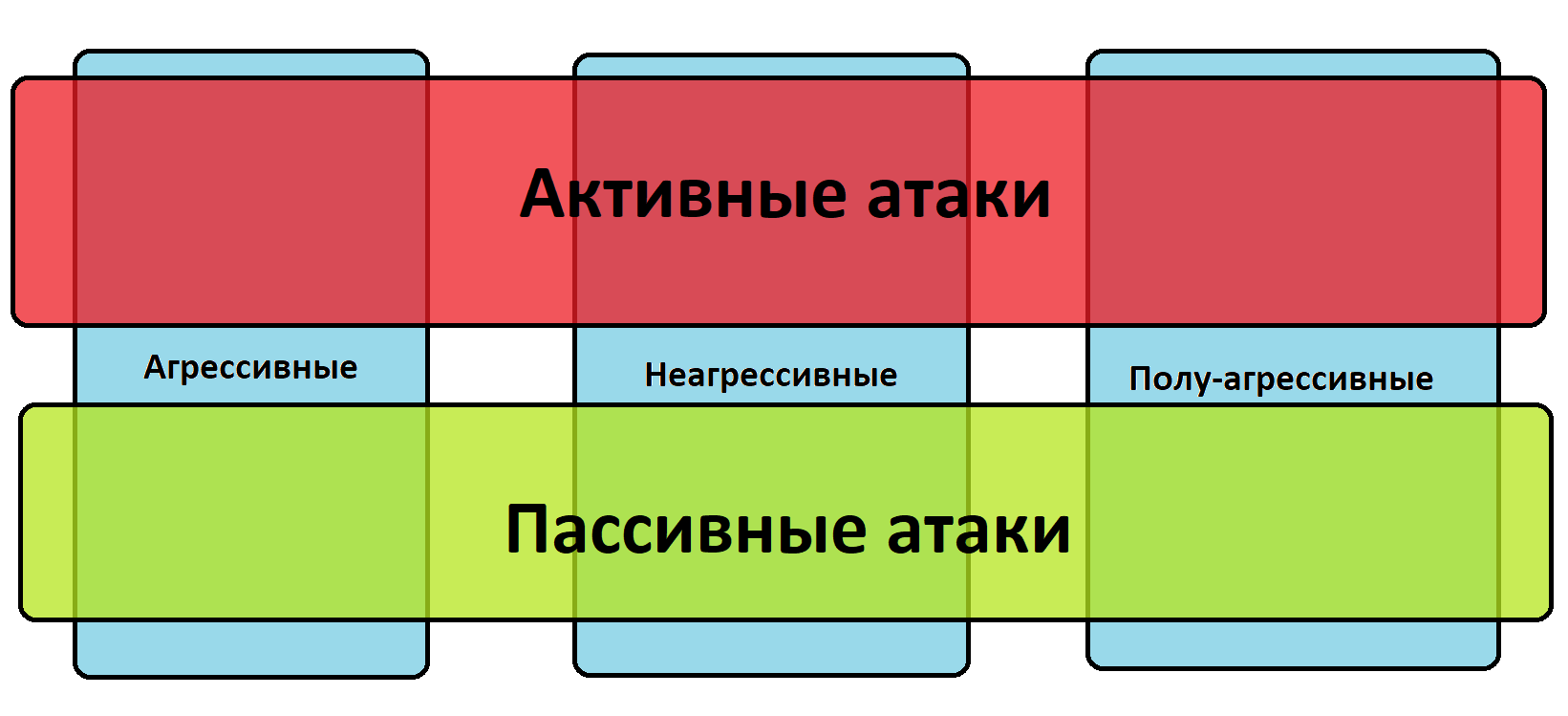

(passive) - ,

(active) - , . .

:

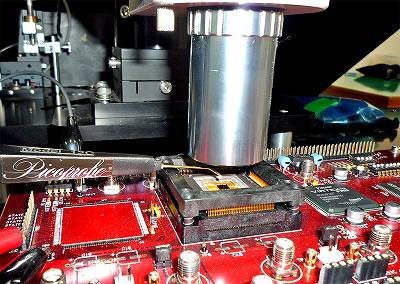

(invasive) - .

(non-invasive) - , . , . , .

- (semi-invasive) - , , , , .

:

(simple) - .

(differerntial) - , .

(Data remanence atacks)

- , . , , , , - . , .

(Differential fault analysis)

, , . , / , , , , . - , , .

(Optical attacks)

- , .

RSA, AES.

, . . - , .

(Electromagnetic attacks)

, , , .

, , , , .

, - . , , .

, , . .

(Power-monitoring attacks)

(correlation power analisys) , . , .

2 :

(simple power analysis), .

(differential power analisys) - , , .

, , . . , .

, , , , . , , .

, , . , , , , . : , .

(timing attacks)

, , .

, , . , , , , .

, .

. 1996 RSA.

, - , N - RSA, d - . d, , . , . . , . , .

, . 2% 10% .

- , . , , .

(acoustic cryptanalysis)

, , .

, , . , . , .

. , , , " ". BIOS. .

, , CPU , . , , .

3 :

. - . , , . .

.

, , - . , , .

Side-channel attacks(wikipedia.org)

Timing Attacks on RSA: Revealing Your Secrets through the Fourth Dimension

Fansmitter: Acoustic Data Exfiltration from (Speakerless) Air-Gapped Computers

Optical Side Channel Attacks on Singlechip