Le nombre de moyens utilisés par les groupes de hackers pour attaquer les entreprises semble infini, mais en réalité ils ne le sont pas. Presque toutes les tactiques et techniques des cybercriminels ont été analysées et documentées dans la base de données publique MITRE ATT & CK. Dans cet article, nous vous expliquerons comment, lors de l'enquête sur un incident réel, l'utilisation de la base MITRE ATT & CK nous a permis de déterminer quel groupe a attaqué l'entreprise cliente.

Analyse initiale

Nous avons été approchés par une entreprise dont l'un des serveurs du réseau échangeait constamment des données avec un serveur Internet tiers. Après un premier examen, il s'est avéré que ce trafic contenait des données et des commandes échangées entre le malware et le serveur C&C des attaquants.

: , , , . , .

, 62 . 10 13 , , 22 -. , , .

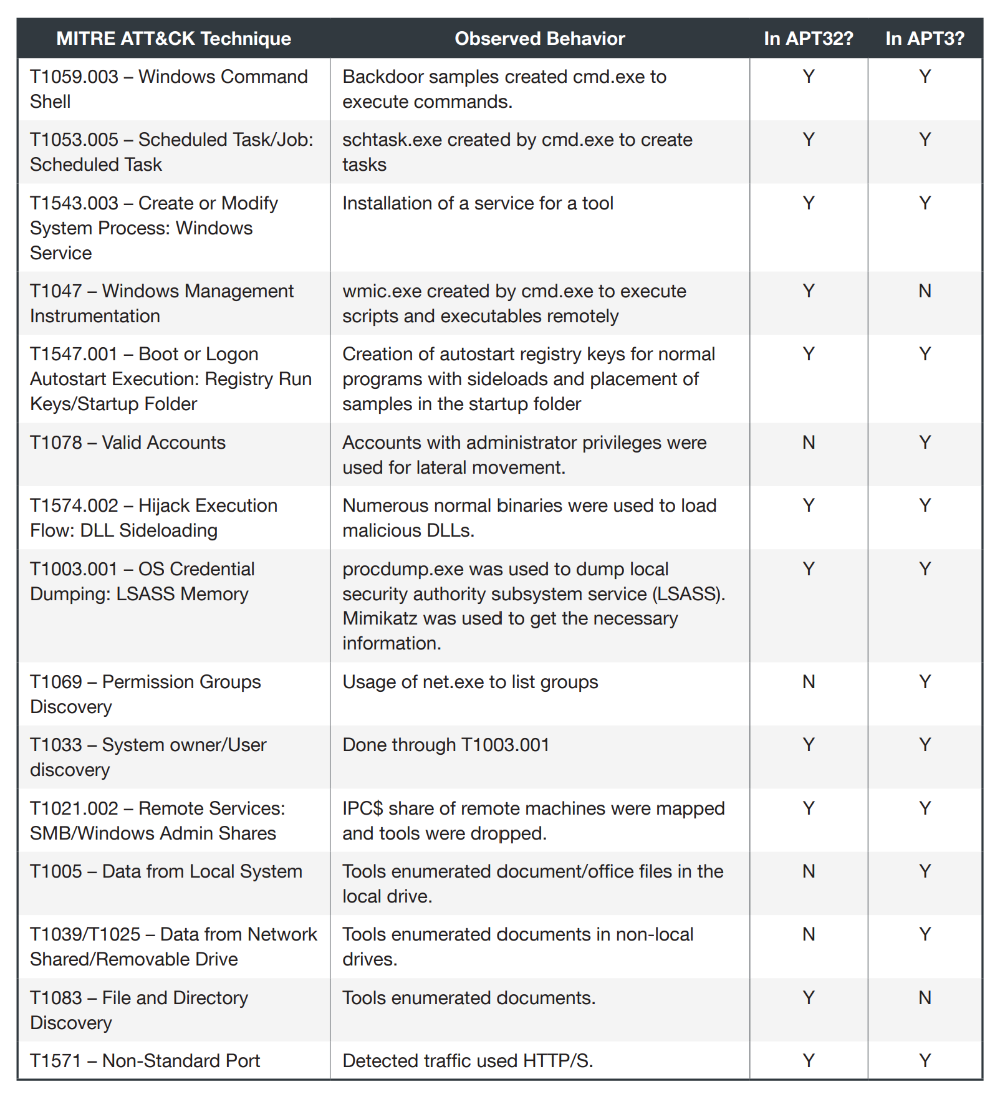

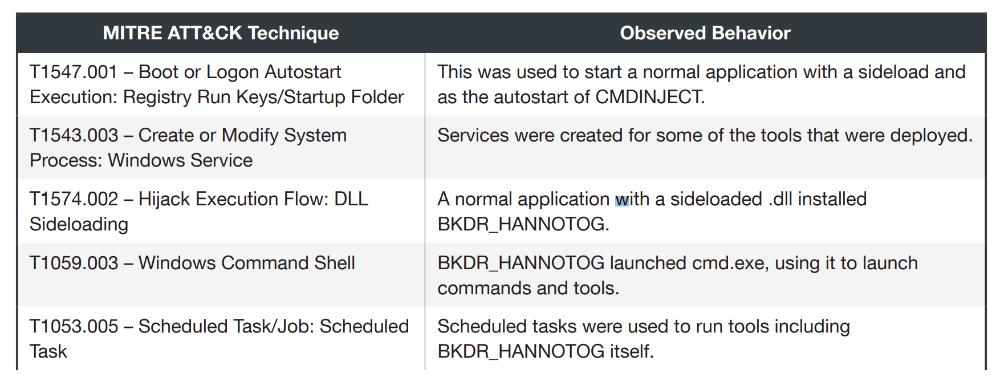

, DLL, cmd.exe. ProcDump Mimikatz. IPC . Schtasks, wmic-.

PDF MS Office, , .

, , MITRE ATT&CK, — APT3 APT32.

, , , . . , , .

:

,

,

.

.

, — , , RAR- . . .

, , IP- , ; . . . , , . XOR.

URL . . , , , PDF-.

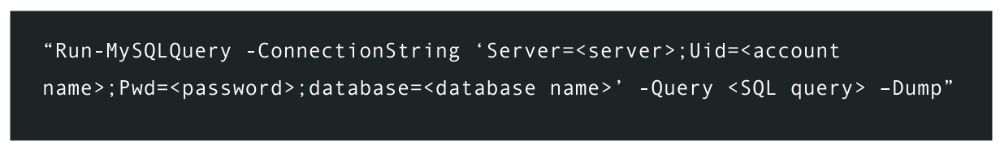

PowerShell- MySQL

MySQL. , , UID, , SQL-, . :

, , , , , , . . CSV-. , .

FTP-

, . , 7-Zip , XOR-. FTP-, . , .

-, cmd.exe. , , . , .

, -, Apache. - :

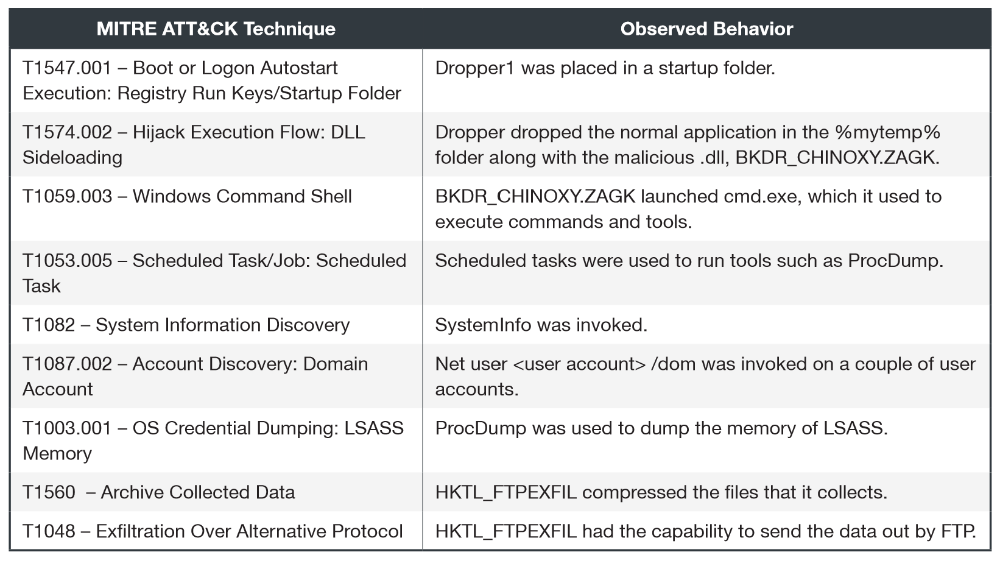

, . :

TROJ_CHINOXY.ZAGK, dll;

Procdump — LSASS;

Mimikatz — ;

NBTScan — .

, . .

. , :

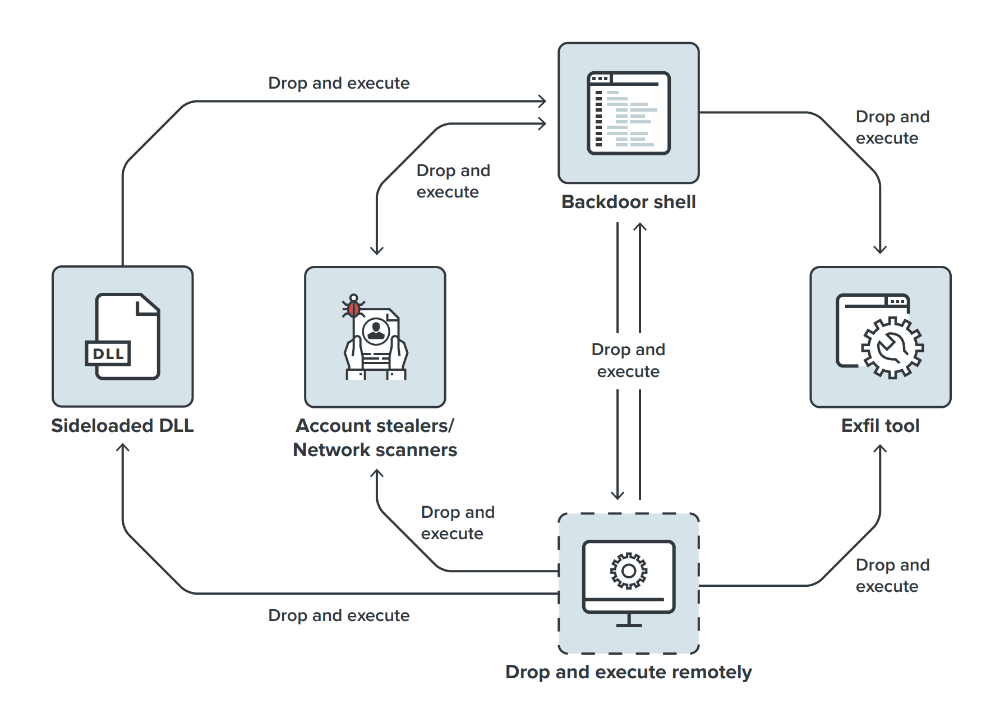

, , dll. , dll. , dll -, Procdump .

, , - , , , .

, , , , . . , .

, « », .

№ 1

, dll FTP. .

Lotus Blossom

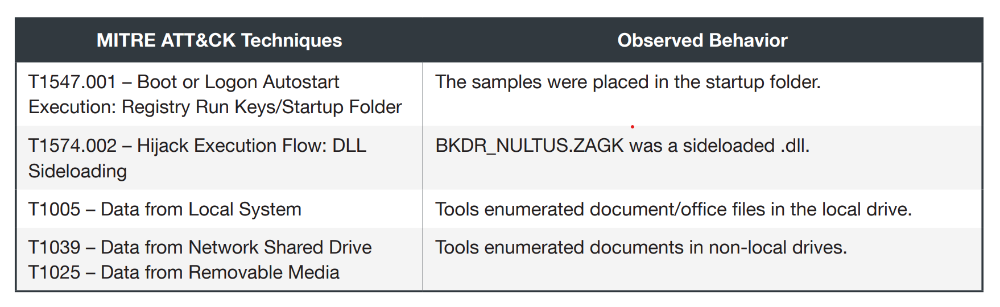

. Trip, Lotus Blossom. , № 1:

№ 2

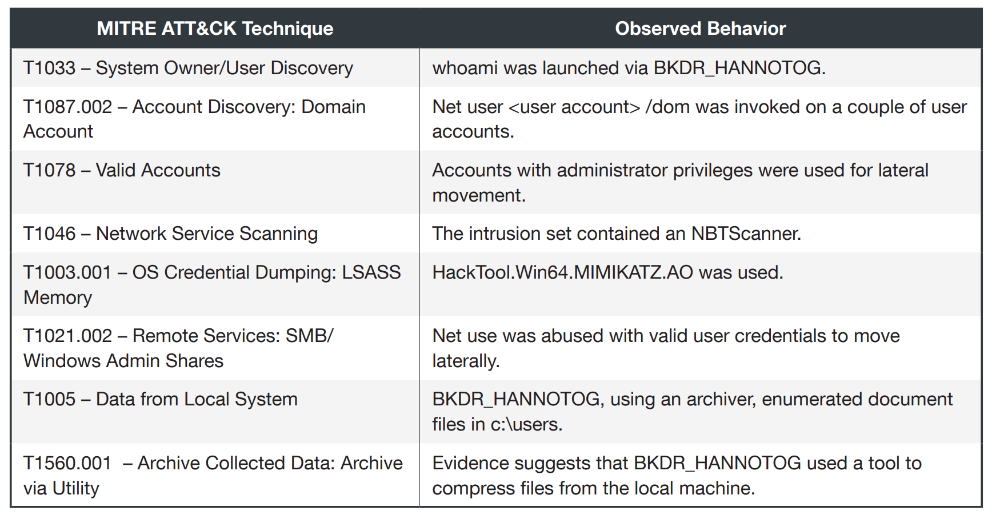

, APT-. , RAR-. . dll, . , .

OceanLotus

, APT32. , . , .

OceanLotus APT32 . , , .

, , . — , , .

, , , . , , sideloaded-DLL.

, MITRE, . , . , APT, . , .