RSSI: Igor, quelqu'un a eu accès à nos caméras

Igor: @@@!

RSSI: Allez comprendre. Vérifiez les configurations de chaque caméra, de chaque ordinateur.

Igor: Mais il y en a plus de 100 500, cela prendra beaucoup de temps!

CISO: Prenez Mikhalych, notre électricien, enfant, il a visité le cercle de la radio comme un enfant.

Igor: Peut - être que nous ferions mieux d'essayer SCAP?

CISO: Et qu'est-ce que ...

introduction

De nombreux documents (normes, commandes, recommandations) définissent les exigences des paramètres de sécurité des systèmes d'information, recherchent les vulnérabilités et la gestion des mises à jour. Un problème récemment découvert dans l'une des plus grandes entreprises démontre une fois de plus la nécessité d'une gestion des vulnérabilités et de la configuration.

En règle générale, un système d'information est un objet complexe et dynamique, par conséquent, afin de se conformer aux exigences, une surveillance constante de son état (audit) est nécessaire.

La méthode de facto pour automatiser l'audit de sécurité est l'approche proposée par le NIST et décrite dans la spécification SCAP (Security Content Automation Protocol ) .

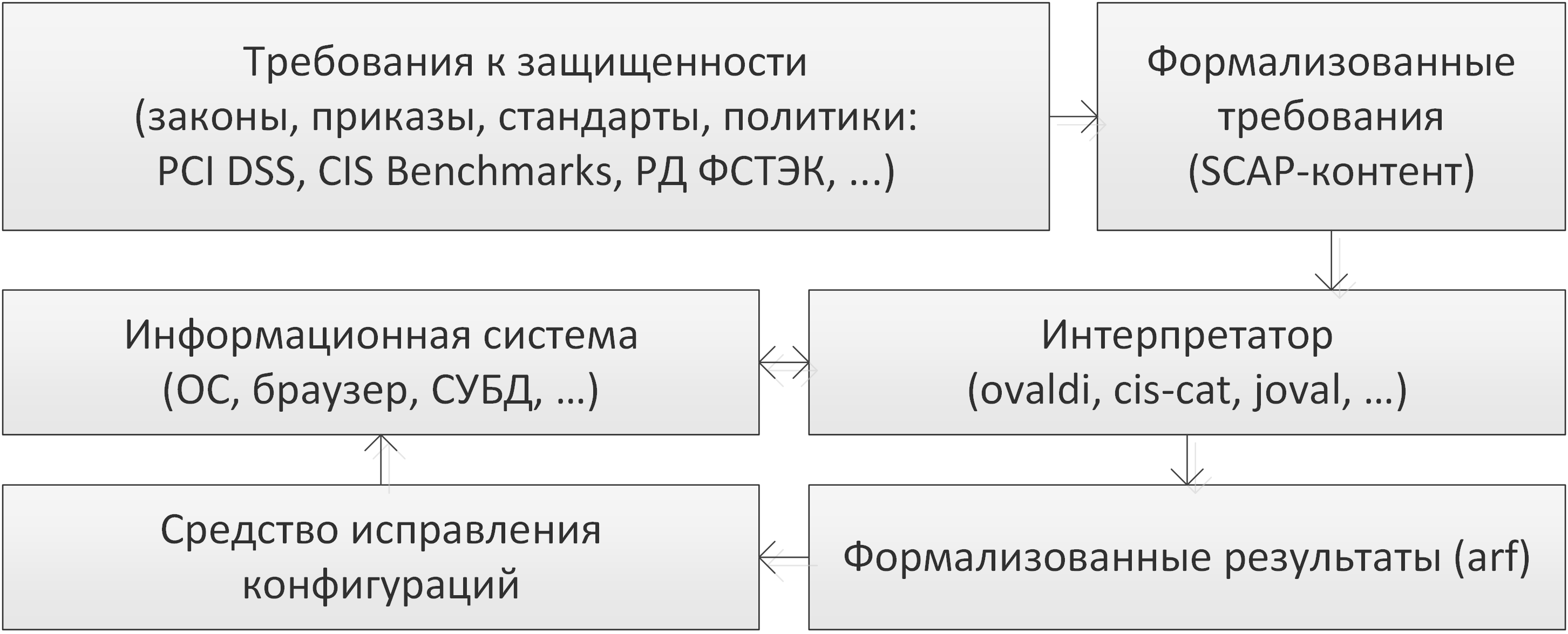

Schéma structurel du processus d'audit de sécurité automatisé des systèmes d'information à l'aide de SCAP

Ensuite, je propose de me familiariser plus en détail avec tous les points du processus d'automatisation de l'audit. Aller!

Exigences

La source de l'audit, sa base et sa raison sont les exigences papier de haut niveau pour les systèmes d'information, qui sont imposées par les régulateurs, sont définies dans les meilleures pratiques, les propres politiques ou celles des partenaires.

Par exemple, la norme PCI DSS décrit les exigences de prise en charge des configurations de pare-feu, de mise à jour des programmes, de test régulier des systèmes de sécurité et de prise en charge des politiques de sécurité des informations.

Les recommandations de CIS Controls v. 7.1 présente les exigences pour la gestion continue des vulnérabilités (CIS Control 3), la configuration sécurisée du matériel et des logiciels (CIS Control 5).

Et l'arrêté n ° 17 du FSTEC définit les exigences de protection des informations contenues dans les systèmes d'information de l'État.

Le principal problème de toutes les exigences et recommandations est leur description non formalisée de haut niveau, qui ne permet pas leur utilisation dans le processus d'automatisation. La solution a été proposée par le NIST en 2009 avec le développement de la spécification SCAP.

SCAP

SCAP (Security Content Automation Protocol) est une spécification hiérarchique qui permet de configurer automatiquement les systèmes d'information, de rechercher et de corriger les vulnérabilités et d'évaluer le niveau de sécurité.

SCAP comprend un certain nombre de composants interconnectés, dont la description formelle est basée sur XML: langages XCCDF , OVAL , OCIL , ARF ; schémas d'identification CCE , CPE , SWID , CVE ; métriques CVSS , CCSS...

Alors que d'autres composants de la spécification sont également importants, les langages de base sont XCCDF et OVAL.

XCCDF (Extensible Configuration Checklist Description Format) est un langage qui décrit les listes de paramètres de sécurité des systèmes d'information et définit l'interconnexion des autres composants SCAP. Le langage est conçu pour permettre l'échange d'informations, la génération de documents, les tests automatisés et l'évaluation de la conformité aux exigences spécifiées. Ne contient aucune commande pour effectuer une analyse.

OVAL (Open Vulnerability and Assessment Language) est un langage déclaratif pour les déclarations logiques sur l'état du système. C'est le composant principal de la norme SCAP, qui est utilisé pour décrire les vulnérabilités et la configuration système requise.

Ainsi, le contenu SCAP correspond aux exigences des systèmes d'information, qui sont traduites sous une forme formalisée, ce qui permet de vérifier automatiquement la conformité des systèmes aux exigences et de rechercher des vulnérabilités.

Je vais analyser XCCDF et OVAL en détail dans le prochain article et laisser un lien ici.

Question. Où trouver du contenu SCAP?

- Créez vous-même, ce qui est assez laborieux et nécessite une compréhension des spécifications. La vie est facilitée par un éditeur SCAP open source qui vous permet de créer des documents XCCDF et OVAL dans une interface graphique facile à utiliser.

- Utilisez des ressources ouvertes. Par exemple, la base des descriptions OVAL de FSTEC, les exigences de l' USGCB ou un référentiel de MITRE.

- Acheter. Lors de l'achat de certains produits commerciaux, vous pouvez accéder aux bases de données du fabricant.

Interprètes

Les exigences formalisées sous la forme de contenu SCAP sont des données d'entrée de soi-disant interprètes ou scanners, qui sont très nombreux. MITRE tient un registre des organisations «autorisées», de leurs produits et des référentiels OVAL .

Considérez quelques interprètes gratuits: OVALdi , OpenSCAP et ScanOVAL .

OVALdi

L'interprète a été développé par MITRE. Il vise uniquement à démontrer l'évaluation et la vérification de la syntaxe des documents OVAL développés. Possède une fonctionnalité minimale pour évaluer les systèmes d'information. Disponible pour Windows et Linux. Distribué sous licence BSD.

OVALdi peut être contrôlé uniquement à partir de la ligne de commande et uniquement localement, pour lequel vous devez entrer la commande avec les droits d'administrateur:

ovaldi.exe -m -o "definitions.xml"

où

m

- ne pas vérifier l'intégrité du document OVAL,

o

est le chemin d'accès au document OVAL.

OpenScap

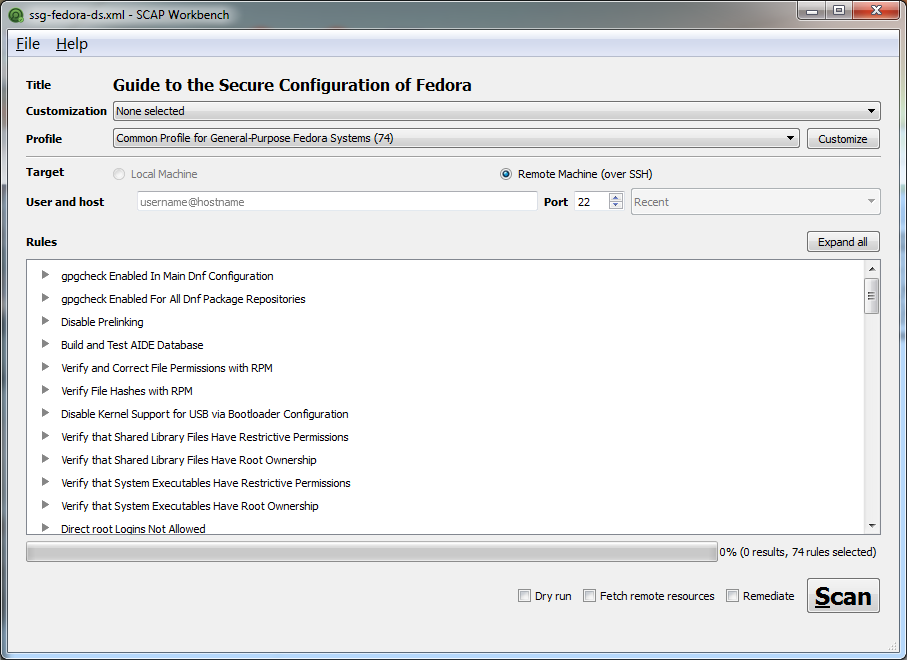

Le projet de Red Hat, représenté par de nombreux produits, dont OpenSCAP Base - un scanner open source basé sur CLI et SCAP Workbench - un scanner basé sur l'interface graphique.

Dans le prochain article, je détaillerai le déploiement et l'utilisation du système d'audit automatisé gratuit de Red Hat et laisserai un lien ici.

Interface SCAP Workbench

Malgré le fait que les outils OpenSCAP conviennent à Windows, davantage de possibilités sont présentées pour les systèmes de type Unix, car au départ, le projet visait uniquement leur évaluation.

Interpréteur de commandes dans le terminal est déclenché:

oscap oval eval "D:\definitions.xml" --report "D:\results.html"

,

puis vérifiera le système selon les instructions contenues dans le document ovale

«D:\definitions.xml»

avec l'enregistrement des résultats dans un fichier

«D:\results.html»

.

SvanOVAL

Un outil développé pour FSTEC par une société russe. L'outil est gratuit et convient à la fois pour Windows et Linux (Astra).

Interface ScanOVAL

Le principal inconvénient est que les capacités de l'outil sont limitées uniquement en vérifiant le système pour les vulnérabilités qui sont présentées dans la base de données FSTEC, tandis que la signature numérique du document OVAL est vérifiée, de sorte que le fichier personnalisé ne peut pas être alimenté. Malgré cela, ScanOVAL est le grand pas de FSTEC vers la sécurité sans papier.

Logique SCAP

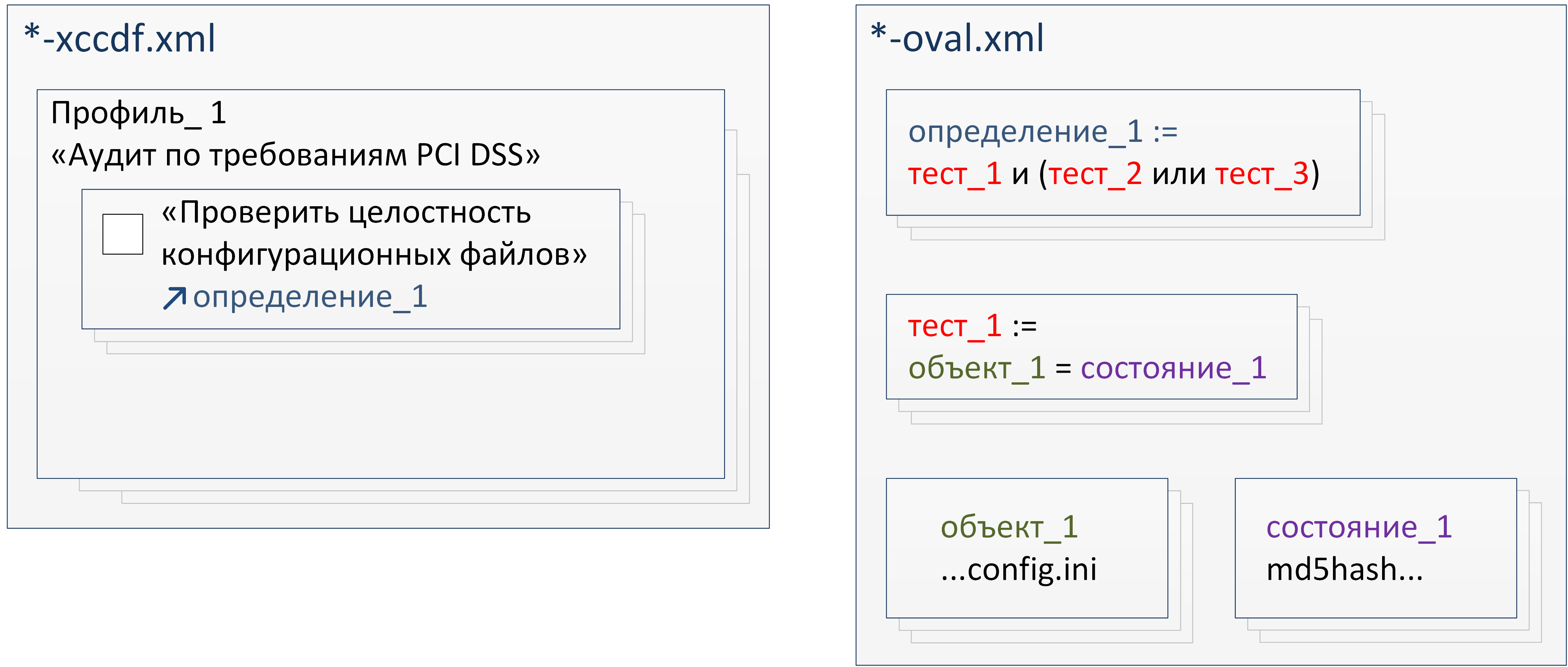

Par souci de simplicité, de nombreuses nuances n'ont pas été prises en compte, ce qui ne viole pas les principes SCAP en général, mais permet une meilleure compréhension de l'approche elle-même. Diagramme

logique de base SCAP

Le document XCCDF contient des profils, dont l'un peut être sélectionné pour des tests, par exemple - rechercher des vulnérabilités dans Windows 10 ou répondre à certaines exigences spécifiques. En fait, les profils contiennent des listes de contrôle qui doivent être vérifiées pour déterminer si le système répond à ce profil.

Les listes de contrôle contiennent des informations descriptives - exigences verbales, recommandations pour résoudre les incohérences, paramètres d'évaluation, etc. Tout cela est utilisé pour afficher les explications des résultats de vérification.

Mais l'élément principal de chaque élément de la liste de contrôle est un lien vers une définition spécifique dans le document OVAL associé. Après avoir traité la définition OVAL, l'interpréteur renvoie un résultat booléen (

true

ou

false

), sur la base duquel il conclut que la demande de la liste de contrôle a été satisfaite.

Dans un document OVAL, les définitions forment un ensemble logique de tests à réussir. Chaque test utilise des opérateurs logiques pour associer des objets et des états .

Les tests, objets et états sont de différents types, dont il y en a beaucoup. C'est leur diversité qui détermine les vastes capacités de la spécification SCAP.

Par exemple, pour Windows, entre autres, il y a un type

group_sid

(

group_sid_test

,

group_sid_object

et

group_sid_state

) qui vous permet d'évaluer les utilisateurs et les sous - groupes par identifiant SID. Et le type

dpkginfo

Linux vous permet de vérifier les informations sur un package DPKG donné. Le type

textfilecontent

est indépendant du système et permet de valider le contenu d'un fichier texte, tel qu'un fichier de configuration.

L'état dans le document OVAL spécifie la valeur requise du paramètre qui caractérise un objet.

Lors du traitement d'un test, l'interpréteur détermine la valeur du paramètre qui caractérise l'état actuel de l'objet et, conformément à la logique spécifiée dans le test, le compare à la valeur spécifiée. Sur cette base, le résultat du test booléen est généré.

La définition compare également les résultats de chaque test lié selon une logique prédéterminée, aboutissant à un résultat final qui représente la satisfaction d'une exigence de liste de contrôle spécifique.

Par exemple, s'il est nécessaire d'assurer l'immuabilité des fichiers exécutables, puis quand il est traduit en SCAP contenu que l' objet sera donné un fichier exécutable spécifique, qui est déterminé par le nom complet:

.../example.exe

. Statut sera réglé sur la valeur de consigne de la somme de hachage de:

D41...27E

. Le test déterminera l'opération de comparaison:

equal

- égalité. Dans ce cas, l'interpréteur calculera la somme de hachage du fichier

.../example.exe

et la comparera avec celle donnée

D41...27E

. S'ils correspondent, cela renverra un résultat positif.

résultats

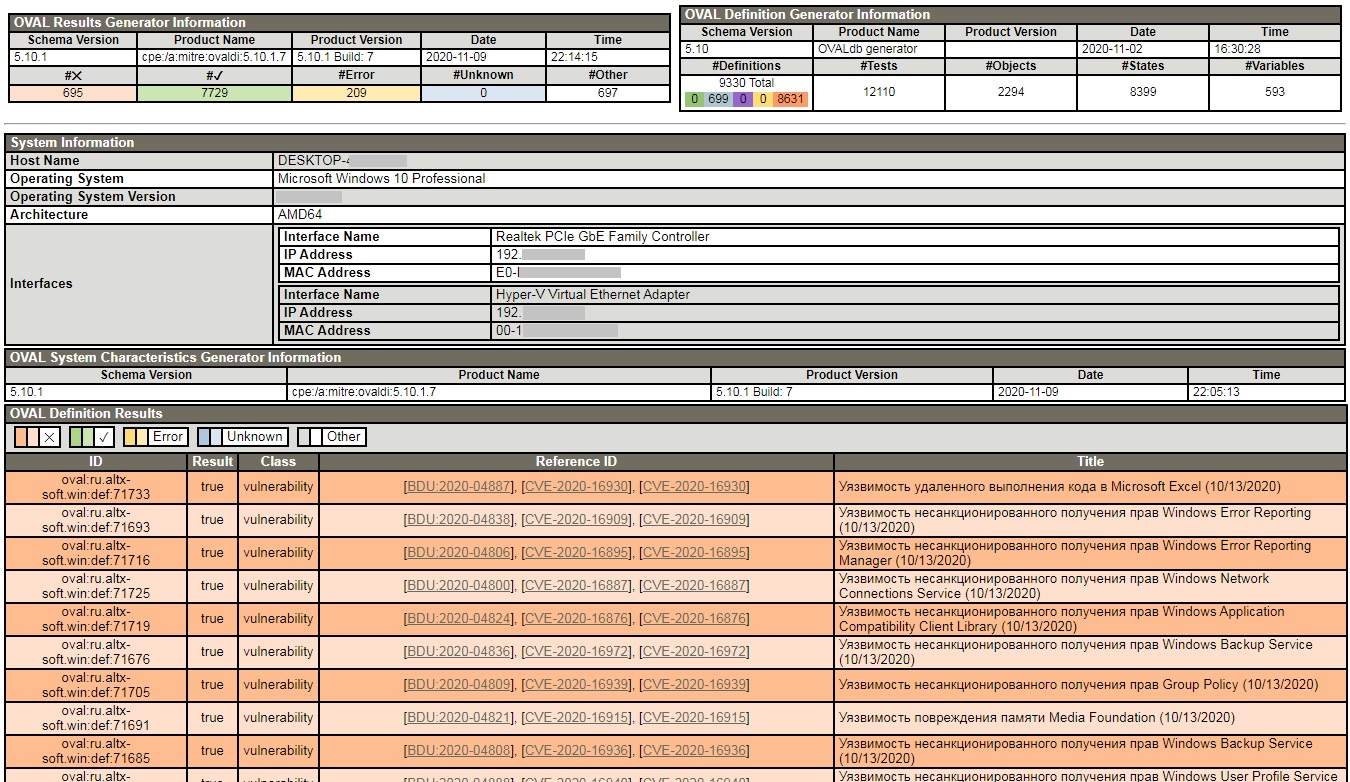

Selon la spécification SCAP, les résultats des audits sont présentés au format ARF (Asset Reporting Format).

Le rapport ARF est contenu dans un document XML et comprend des descriptions de profil, des exigences de liste de contrôle et un résumé des résultats pour chaque élément de la liste de contrôle.

En règle générale, les résultats de l'analyse sont convertis sous une forme lisible par l'homme.

Exemples de résultats de la vérification des vulnérabilités dans Windows 10 à l'aide de l'interpréteur OVALdi

Correction

Les capacités du protocole SCAP permettent la correction automatique des incohérences trouvées et l'élimination des vulnérabilités (la fonctionnalité doit être prise en charge par un système d'audit automatisé).

Cela semble être une bonne option, mais les correctifs automatiques peuvent briser le système, alors utilisez ces fonctionnalités avec précaution.

La variante la plus courante est celle où les résultats du contrôle sont présentés sous la forme d'une liste d'exigences non satisfaites et d'une description textuelle des actions à effectuer pour corriger. Par exemple, comme dans la version gratuite de CIS-CAT.

Exemple de résultats de l'interpréteur CIS-CAT Lite avec recommandations d'élimination

Conclusion

L'automatisation de l'audit est la tâche la plus importante de la sécurité de l'information, sa pertinence est due au nombre, à la complexité et au dynamisme des systèmes qui doivent répondre à certaines exigences.

SCAP fournit une méthodologie d'automatisation flexible et multiforme, qui présente cependant des inconvénients:

- la complexité de la traduction d'exigences verbales de haut niveau en contenu SCAP formalisé;

- la complexité de la création d'interprètes qui vous permettent d'utiliser tout le potentiel de la spécification SCAP.

D'un autre côté, du point de vue de l'utilisateur final, SCAP est un outil simple et efficace qui peut aider à réduire le temps et à améliorer la sécurité de l'infrastructure administrée.