La semaine dernière a été mouvementée. Commençons par trois vulnérabilités dans les systèmes d'exploitation mobiles d'Apple qui auraient été exploitées lors d'attaques réelles. Dans un

court message d'Apple, deux vulnérabilités sont liées au moteur WebKit - elles permettent l'exécution de code arbitraire. Un autre trou au cœur d'iOS et d'iPadOS permet une élévation des privilèges.

La semaine dernière a été mouvementée. Commençons par trois vulnérabilités dans les systèmes d'exploitation mobiles d'Apple qui auraient été exploitées lors d'attaques réelles. Dans un

court message d'Apple, deux vulnérabilités sont liées au moteur WebKit - elles permettent l'exécution de code arbitraire. Un autre trou au cœur d'iOS et d'iPadOS permet une élévation des privilèges.

Les trois vulnérabilités sont fermées dans la mise à jour 14.4 du système d'exploitation du 26 janvier. Apple rapporte qu'il est conscient de l'exploitation active de ces trois bogues. Les détails de cette attaque sont inconnus, mais il existe un exemple récent d'exploitation sans clic dans iOS 13 divulgué dans un rapport du Citizen Lab à la fin du mois de décembre de l'année dernière.

Le jeudi 28 janvier, un spécialiste de l'équipe Google Project Zero, Samuel Gross, a publié une description d'un autre mécanisme de sécurité implémenté dans iOS 14. À l'aide de la rétro-ingénierie, l'expert analyse le changement structurel dans le travail du messager intégré iMessage . Apparemment, la version actuelle du système d'exploitation mobile d'Apple a mis en œuvre une isolation stricte de tous les outils de traitement d'entrée. Cela devrait rendre plus difficile la création de nouvelles méthodes d'attaque, même en utilisant des vulnérabilités encore inconnues. D'une part, Apple ne se limite pas à traiter les bugs individuels, d'autre part, même avec de nouveaux mécanismes de protection, les attaques sur les appareils avec l'installation ultérieure d'une porte dérobée sont tout à fait possibles. Quoi qu'il en soit, il vaut la peine de mettre à jour votre iPhone ou iPad avec le dernier système d'exploitation.

Une vulnérabilité de l'utilitaire sudo, outil universel d'élévation temporaire des droits des utilisateurs, a été découverte par des experts de Qualys ( article original , news , discussion sur Habré). L'utilisation de la commande sudoedit peut provoquer un débordement de mémoire tampon avec une élévation ultérieure des droits d'utilisateur sur le système. La vulnérabilité est entrée dans le code de l'utilitaire en 2011 et les versions sudo 1.8.2-1.8.31p2 et 1.9.0-1.9.5p1 sont affectées. Des correctifs pour les distributions Linux populaires ont été publiés le 26 janvier.

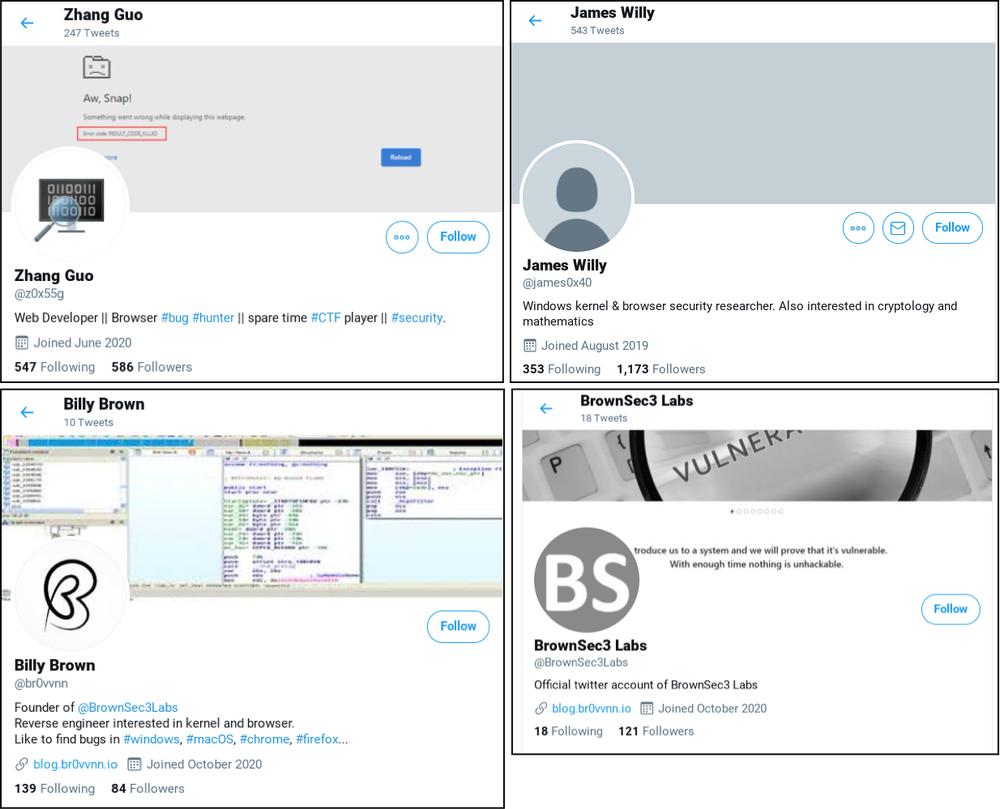

Enfin, la semaine dernière, on a appris une attaque contre les experts en sécurité de l'information eux-mêmes. L'article de revue est apparu dans Vice, les détails techniques dans Google Threat Analysis Group et Microsoft . À la fin de l'année dernière, plusieurs comptes Twitter (des exemples sont dans la capture d'écran ci-dessus) ont activement communiqué avec des spécialistes de la sécurité, proposant de participer à l'analyse d'un exploit pour une vulnérabilité dans Windows Defender. Ceux qui sont entrés en correspondance ont reçu un projet pour l'IDE de Visual Studio avec un appendice malveillant.

Très probablement, il s'agissait d'une méthode d'attaque de secours, et la méthode principale était un pseudo-blog où un exploit pour une vulnérabilité dans le navigateur Chrome a été publié. Pour lequel on ne le sait pas, mais des liens vers le blog ont été activement diffusés sur Twitter et sur d'autres plateformes, par exemple sur Reddit. Les personnalités virtuelles avaient un bios complet, des profils LinkedIn et des comptes GitHub. Sur Twitter, il y a plusieurs indices d'une attaque réussie, bien que souvent seule la machine virtuelle spécialement soulevée pour ouvrir de tels liens "ait souffert". Cependant, cette histoire suggère que l'ingénierie sociale fonctionne également pour les professionnels.

Que s'est-il passé d'autre

Europol a pris le contrôle du botnet Emotet. Description

détaillée de l' attaque de l'unité principale dans une voiture Nissan.

Les développeurs de Firefox ont déployé la version 85, où ils ont mis en place une protection contre les soi-disant « super cookies ». Cette méthode d'espionnage de l'utilisateur est désormais rendue aussi difficile que possible par la mise en cache séparée des données pour chaque site Web visité.