Surtout pour les futurs étudiants du cours «Ingénieur réseau. Basic ” notre expert - Alexander Kolesnikov a préparé un matériel d'auteur intéressant.

Nous vous invitons également à participer à une leçon en ligne ouverte sur le thème «STP. Quoi? Pourquoi? Pourquoi?" ... Les participants à la leçon, avec un expert, passeront en revue le protocole STP, analyseront la logique de son fonctionnement et analyseront ses avantages et ses inconvénients.

Cet article vous explique comment travailler avec le trafic réseau. En utilisant l'exemple de plusieurs décharges de trafic réseau, le travail de plusieurs outils utiles sera analysé, et des approches pour extraire et collecter des informations du trafic seront présentées.

Instrumentation et méthodologie de recherche

Nous utiliserons le logiciel suivant pour analyser le trafic:

, . tshark

wireshark

. , .

Disclamer: CTF, .

:

;

;

2 ;

, , , , .

:

1.pcap(9cd84b46fee506dae818ecdca76607d1)

. — , "FLAG-???????????"

. . , :

WireShark (, , tshark

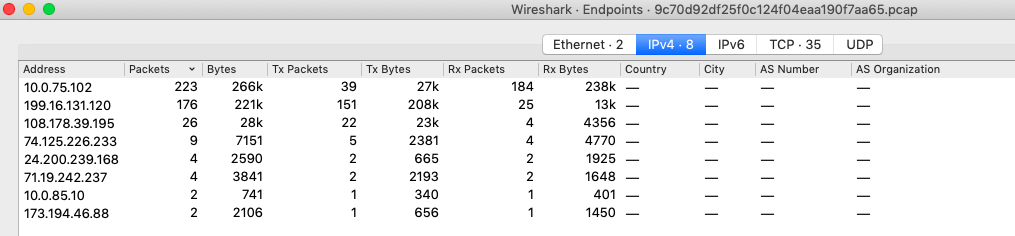

. WireShark ). WireShrak "Statistics->Endpoints":

8 IP , . . "Statistics->Protocol Hierarchy":

, — http. pcap

body

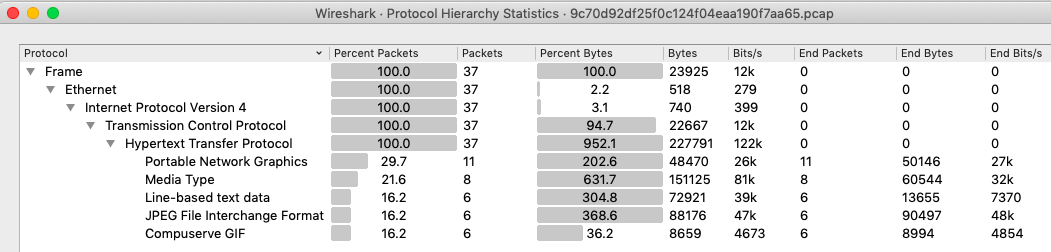

. tshark

. :

``` tshark -r ./1.pcap -Y http -Tfields -e http.file_data | grep "FLAG"```

:

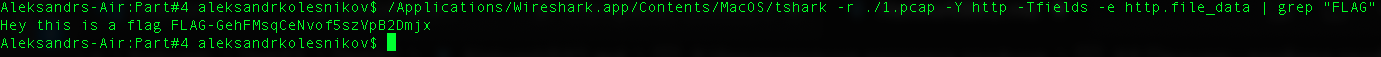

— 2.pcap (9a67e1fb9e529b7acfc6e91db6e1b092)

. . :

13 — . :

, . tcp . udp - :

``` tshark -r ./2.pcap -Y 'dns' ```

, dns, :

ip , - . :

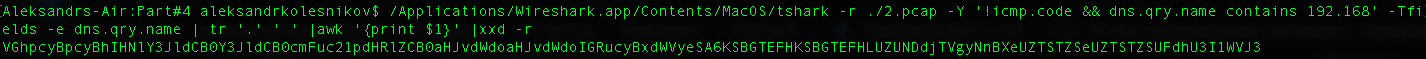

```tshark -r ./2.pcap -Y '!icmp.code && dns.qry.name contains 192.168' -Tfields -e

dns.qry.name | tr '.' ' ' |awk '{print $1}' |xxd -r```

base64

, :

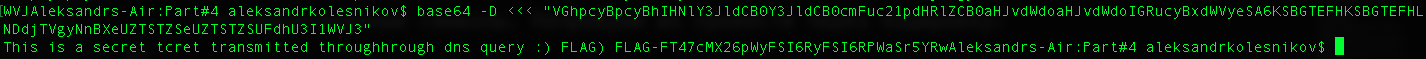

``` base64 -D <<<

"VGhpcyBpcyBhIHNlY3JldCB0Y3JldCB0cmFuc21pdHRlZCB0aHJvdWdoaHJvdWdoIGRucyBxdWVyeSA6KSBGTEFHKSBGTEFHLUZUNDdjTVgyNnBXeUZTSTZSeUZTSTZSUFdhU3I1WVJ3"```

:

3.pcap(0e66830db52ad51971d40c77fa5b02c0)

. :

, , — . http.

``` tshark -r ./3.pcap -Y http```

, http "flag.zip" "secret.txt". Wireshark :

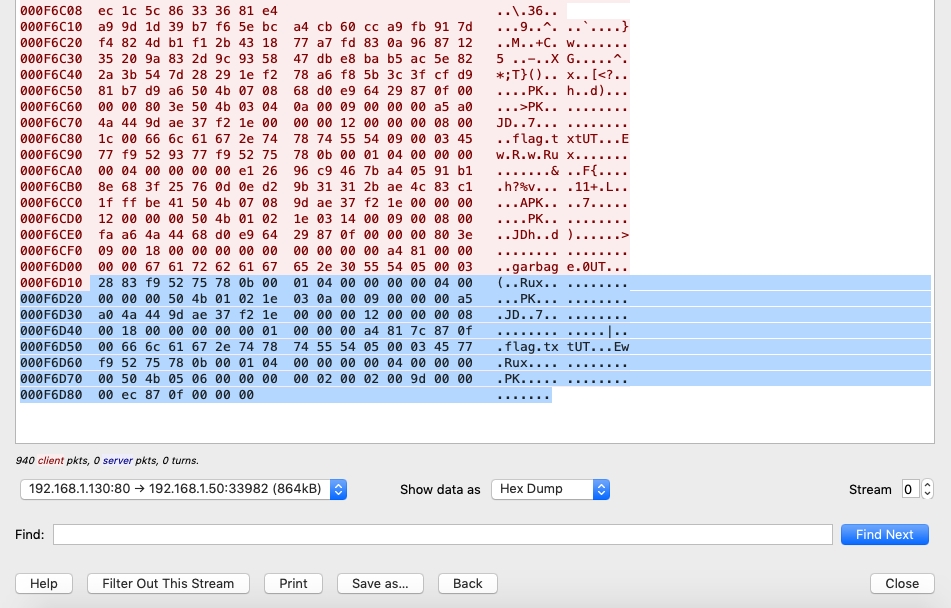

, flag.zip

WireShark. , — Raw :

:

, , . , , tcp, :

:

```python

data = []

with open('dump') as f:

data = f.read()

with open('tesst.zip','w') as w:

w.write(data[1010788:])

```

:

``` 7z x ./test.zip ```

, , flag.txt

. , 4.pcap(604bbac867a6e197972230019fb34b2e)

.