Avec l'essor du cloud computing et de la virtualisation, les réseaux informatiques d'aujourd'hui sont de plus en plus vulnérables et en constante évolution, entraînant avec eux de nouveaux risques et incertitudes. L'époque du piratage amusant est révolue, les pirates sont motivés financièrement et plus sophistiqués que jamais. Certains ont formé des groupes de hackers tels que LulzSec et Anonymous pour partager leurs expériences et travailler ensemble. Les professionnels de la sécurité de l'information ont du mal à suivre le rythme en essayant d'utiliser des outils de sécurité réseau passifs (pour détecter) et actifs (pour bloquer). Alors que les fournisseurs développent et fournissent des outils de sécurité réseau en temps opportun pour se protéger contre les dernières cybermenaces, la mise en œuvre de ces outils est un défi permanent pour diverses raisons.Dans cette série, nous décrirons les outils de sécurité réseau les plus basiques qui combattent les cybermenaces, explorerons les défis de déploiement courants et comment les résoudre.courtiers de paquets réseau .

Dispositifs de sécurité passifs

Des outils de sécurité réseau passifs sont utilisés pour surveiller et analyser le trafic réseau. Ces outils fonctionnent avec une copie du trafic reçu des ports SPAN, des taps de trafic réseau (TAP) ou des courtiers de paquets réseau (NPB). La surveillance passive n'introduit pas de délais ni d'informations de service supplémentaires dans le réseau. Les fonctionnalités de sécurité passive telles que IDS, Network Forensics, NBA et NTA sont largement utilisées aujourd'hui.

Système de détection d'intrusion (IDS)

(Intrusion Detection System - IDS) , ( ). IDS , VMware, Xen .

IDS – (Intrusion Prevention System – IPS). , , . IPS , , , IPS IDS . , IPS IDS , .

IDS ( IPS) Positive Technologies, , , Smart-Soft, Info Watch, Stonesoft, Trend Micro, Fortinet, Cisco, HP, IBM, Juniper, McAfee, Sourcefire, Stonesoft, Trend Micro, Check Point.

(Network Forensics)

() , , , , . , () , . , , .

– MicroOLAP, , AccessData, NIKSUN, RSA (NetWitness), Solera Networks.

(NBA) (NTA)

( ) , . , « », , .

(Network Behavior Analysis - NBA) , , NetFlow (cFlow, sFlow, jFlow IPFIX), , . (Network Traffic Analysis - NTA) , . , , . NTA (SOC).

NBA NTA – Positive Technologies, Kaspersky, Group-IB, , Arbor Networks, Lancope, Riverbed Awake, Cisco, Darktrace, ExtraHop Networks, LogRhythm, Flowmon, RSA, TDS .

- , , . ? , (NPB).

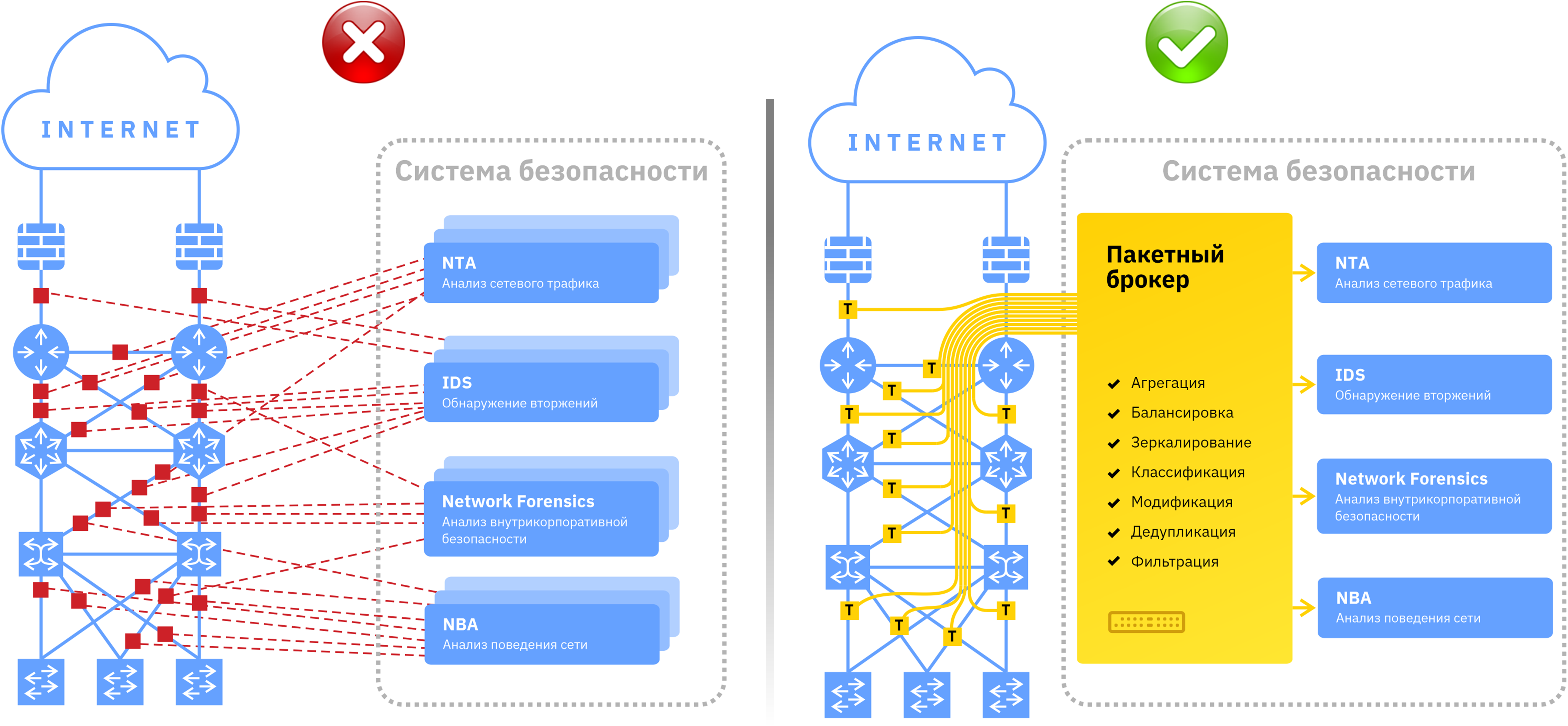

№ 1.

, , . .

SPAN- (TAP) . SPAN- , , , , «» , . TAP , TAP . , , .

: , (IDS) (NBA), Network Forensics NTA. , SPAN-, TAP. TAP .

: , , TAP , ( , , , ) , .

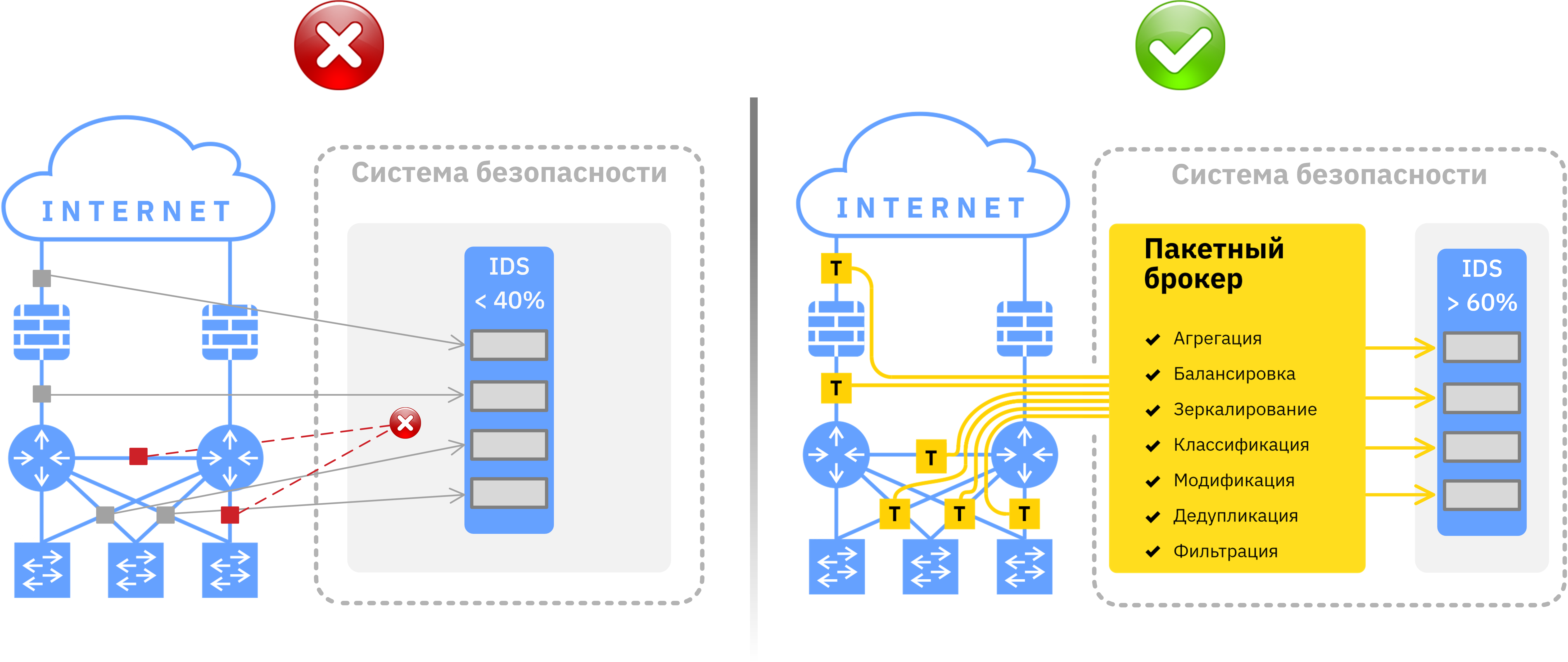

№ 2.

. , , .

: (IDS) 10GbE. , IDS 40%. , .

: IDS 40% , . , , . , ( , , , , , ) IDS. , , , , .

№ 3. 1G

10- Ethernet (10GbE 10G) 2002 , 2007 . 10G . 40G/100G, 200G/400G.

, , 1G. 1 / , , 1G, 10G/40G/100G.

: . 1G 10G/40G/100G. 1G. .

: , ( ) 10G/40G/100G 1G. 1G ( ), .

, :

/;

/ ;

;

;

;

.

, , , , . , .