Au lendemain de l'attaque, l'entreprise a déclaré que les données des employés n'avaient probablement pas été endommagées. Vraisemblablement CD Projekt est devenu la victime d'une campagne malveillante HelloKitty offensant auparavant des passages de fournisseur d'électricité au Brésil ( ici les attaques précédentes sont analysées en détail). Selon BleepingComputer, les données divulguées ont déjà été mises aux enchères avec un prix de départ d'un million de dollars. L'ouverture du développeur du jeu sur l'incident est la bienvenue. Il convient de noter une certaine ironie dans la façon dont l'entourage de Cyberpunk 2077 a fui dans la réalité.

Le deuxième événement très médiatisé a été l'attaque d'une usine de traitement d'eau à Oldsmar, en Floride, aux États-Unis. Le shérif du comté de Pinellas, Bob Gualtieri, a annoncé une cyberattaque sur des infrastructures critiques lors d' une conférence de presse le 8 février. Les attaquants ont utilisé des moyens standards d'accès à distance et, ce qui est le plus désagréable, ont tenté d'augmenter l'apport d'hydroxyde de sodium d'un facteur 100.

L'incident a été largement débattu principalement dans le contexte de l'utilisation dangereuse d'outils d'accès à distance (dans le cas décrit, TeamViewer) pour gérer les infrastructures critiques. Fuites de mots de passe d'adresse d'entreprise dans les services publics de la ville (voir tweet ci-dessus). Même sans eux, contrôler directement les ordinateurs de la station d'épuration sans sécurité supplémentaire est une mauvaise idée. Brian Krebs fournit la preuve dans son article que cette pratique est courantedans tout le pays. Et encore un argument: si vous renvoyez tous les administrateurs qui ont au moins une fois ouvert l'accès à distance au bureau, il n'y aura probablement personne pour gérer les systèmes industriels. L'utilisation de TeamViewer indique un sous-financement et signale la nécessité d'améliorer globalement la sécurité des infrastructures critiques.

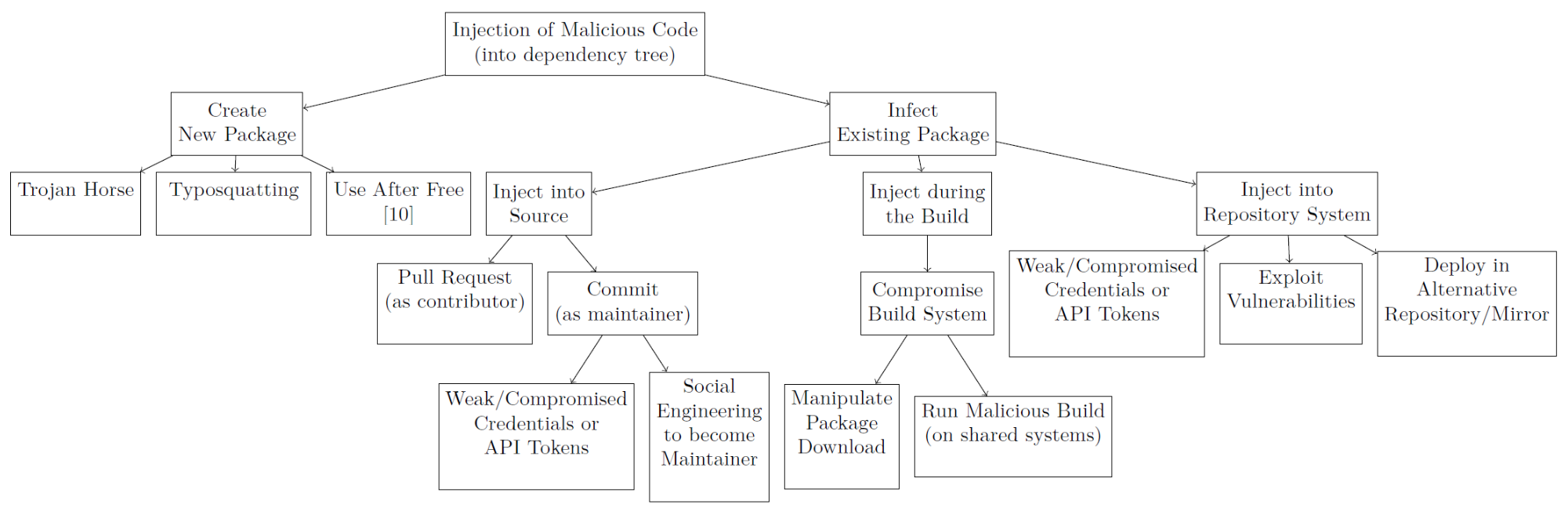

Cette nouvelle très médiatisée a éclipsé la recherche intéressante d' Alex Birsan sur la façon d'injecter du code malveillant dans la création de logiciels utilisant des référentiels publics tels que npm, PyPi et RubyGems. Auparavant, ce problème a été étudié pour télécharger du code avec une faute de frappe dans le nom vers le référentiel - dans ce cas, il devient possible d'implémenter des fonctions arbitraires si le développeur du logiciel fait une erreur dans le nom de la bibliothèque connectée. Mais ce n'est pas le seul moyen. L'article fournit un diagramme intéressant des scénarios d'attaque possibles:

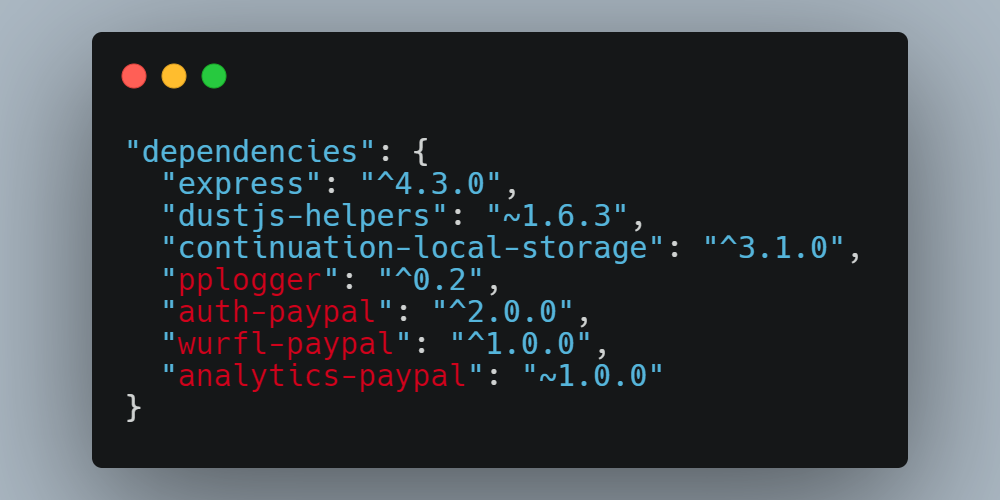

Birsan en a trouvé un autre. En analysant le code du système de paiement PayPal affiché sur GitHub, il a trouvé des mentions de bibliothèques privées, apparemment disponibles uniquement pour les développeurs de l'entreprise. Ensuite, il a vérifié ce qui se passerait si vous téléchargez un package avec le même nom dans le référentiel public. Il s'est avéré que le paquet public a la priorité sur le paquet privé. Ensuite, le chercheur a fait un test sur le terrain: il a trouvé des bibliothèques privées, puis a mis son code dans un référentiel partagé sous le même nom. Le code contenait un simple déclencheur pour signaler une «attaque» réussie à l'auteur.

Les résultats sont impressionnants. L'auteur a réussi à "cracker" le code (en fait, pour exécuter son programme sur le réseau local) de Shopify, Apple, PayPal, Netflix, Yelp et Uber. Un certain nombre d'entreprises ont versé à Alex des récompenses importantes, correspondant au danger d'un tel piratage dans le monde réel. Les experts de Microsoft Azure proposent plusieurs solutions au problème décrit.

Que s'est-il passé d'autre

Une étude intéressante sur la sécurité des caméras vidéo destinées à être installées dans les crèches et les jardins d'enfants. L'accès aux appareils est donné aux parents via une application pour smartphone, mais, comme il s'est avéré, tous les clients se connectent via une paire de connexion-mot de passe commune qui ne change jamais. De plus, la connexion est établie à l'aide du protocole HTTP.

Les développeurs Microsoft sont en train de fermer un bogue introduit dans l'ensemble de correctifs de février: il provoque un écran bleu lors de la tentative de connexion à un point d'accès avec une autorisation WPA3. Dans le même ensemble de correctifs , trois vulnérabilités graves dans la mise en œuvre du protocole TCP / IP sont fermées .

SignalerGoogle Phishing fournit des statistiques intéressantes sur le service de messagerie de l'entreprise: chaque jour, cent millions de messages dangereux sont bloqués. L'année dernière, les analystes de Gmail ont enregistré jusqu'à 18 millions de messages de phishing par jour en exploitant le thème COVID-19. La durée de vie moyenne d'une campagne malveillante est de trois jours.

Adobe corrige des vulnérabilités critiques dans Acrobat et Reader.

Un fait intéressant de la vie des administrateurs de Wikipédia est donné dans le fil ci-dessus. Dans l'un des datacenters, jusqu'à 20% des demandes concernent une photo de fleur. En fait , l'image est chargée lors du lancement d'une application mobile populaire en Inde. Non seulement cela, en principe, n'est pas une approche idéale pour créer un logiciel, mais l'image n'est pas encore montrée à l'utilisateur, c'est-à-dire qu'elle est téléchargée en vain.