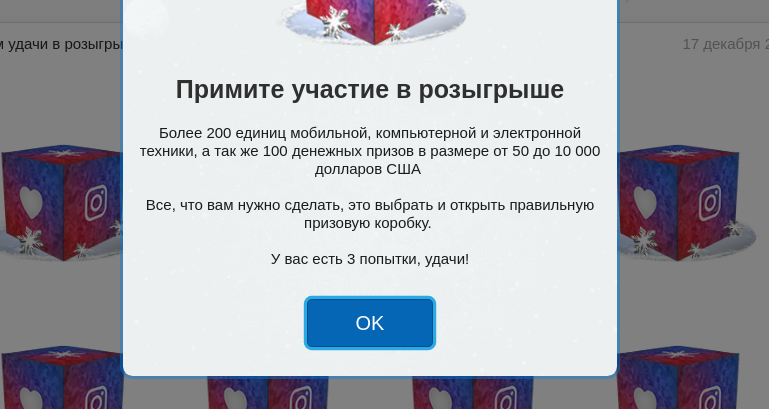

Au lieu d'une offre directe de participer au découpage d'une richesse inexistante, la victime est invitée à envoyer une carte postale à une petite fille. L'escroquerie se produit quelque part au cœur du processus de correspondance: on a l'impression que les spammeurs ont appris ce qu'est un entonnoir de vente. Les experts notent également la diversification des actions malveillantes, l'accent mis sur les utilisateurs mobiles et les messageries instantanées. Dans un cas, les escrocs proposent non seulement de participer au tirage de prix de valeur, mais aussi d'informer des amis et connaissances sur la pseudo-loterie. Dans un autre, pour recevoir une «compensation coronavirus», ils nécessitent l'installation d'une application malveillante sur un smartphone. Comme d'habitude, la fraude la plus avancée se manifeste dans des attaques potentiellement plus lucratives contre l'infrastructure d'entreprise.

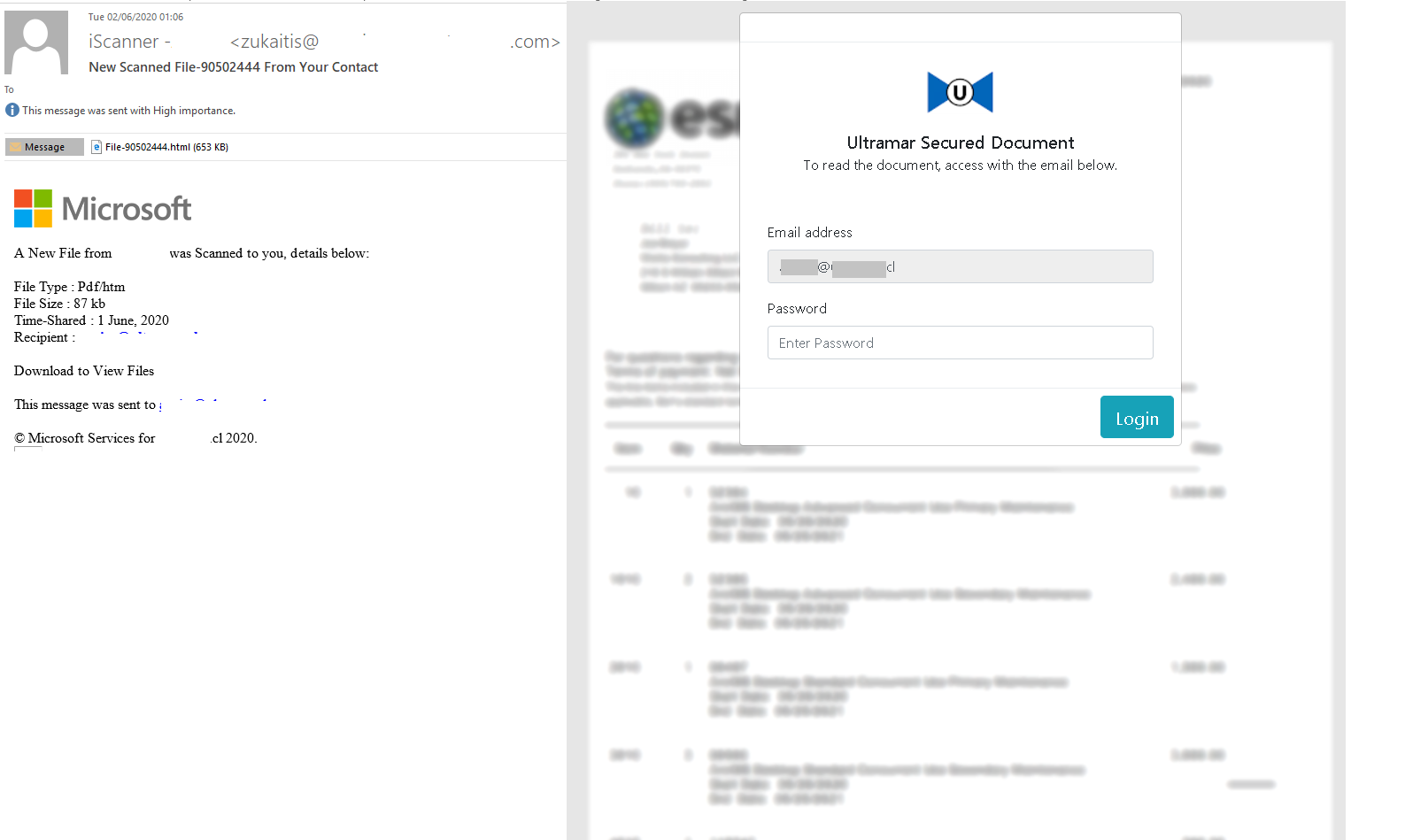

Les spammeurs font tout ce qu'ils peuvent pour créer des copies plausibles de la véritable infrastructure cloud, des usurpations d'e-mails d'entreprise sur le Web aux services de transfert de fichiers, comme dans la capture d'écran ci-dessus. Parmi d'autres canaux similaires aux canaux normaux, le rapport comprend des messages vocaux, des invitations à des réunions dans Zoom et d'autres services de téléconférence, des notifications du service informatique et des réponses automatiques simulées avec des pièces jointes malveillantes. Enfin, il y a un exemple d'attaque créative contre les propriétaires de sites Web: via un formulaire de feedback, ils reçoivent un email les accusant de voler une photo ou des liens de preuves (bien sûr, malveillants). Aerobatics: Une arnaque sans liens malveillants où l'utilisateur est invité à appeler le support technique.

En bref, au cours de la dernière année, les bacchanales de spam habituelles ont eu une touche d'hystérie COVID. Le plus intéressant est que cela s'est produit dans le contexte d'une diminution de la part du spam dans le trafic total de courrier: en 2020, elle était de 50,37%, soit 6,14 points de pourcentage de moins qu'en 2019. Très probablement, ce ne sont pas les spammeurs qui ont commencé à travailler moins bien, mais le nombre d'e-mails légitimes a augmenté en raison de la transition massive vers le travail à distance.

Il y a eu quelques changements dans la géographie du spam: le plus souvent l'année dernière, des courriers indésirables ont été envoyés depuis la Russie (21,27% de tous les messages non sollicités), suivie de l'Allemagne. L'année dernière, les serveurs situés aux États-Unis et en Chine étaient les leaders de l'envoi de spam. Les trois principaux destinataires de spam sont l'Espagne, l'Allemagne et la Russie.

Les liens de phishing ont été bloqués pour 13,21% des utilisateurs des produits Kaspersky Lab. Il s'agit de la moyenne mondiale, mais dans certains pays, la proportion de détections est plus élevée: par exemple, au Brésil, le phishing n'a pas atteint 20% des utilisateurs. Dans l'ensemble, les auteurs du rapport notent une augmentation du nombre d'attaques ciblées par e-mail ciblant les entreprises. Nous, les destinataires du spam, nous présentons les usages de plus grande valeur lorsque nous travaillons, mais pas lorsque nous sommes assis à la maison. Certes, en 2020, ces deux États ne différaient pas beaucoup l'un de l'autre.

Que s'est-il passé d'autre

Microsoft supprime de force Adobe Flash des ordinateurs des utilisateurs avec une mise à jour Windows 10.

Le correctif pour le navigateur Brave comble un grave trou de confidentialité: il s'avère qu'avant cela, toutes les demandes adressées aux domaines .onion via le navigateur Tor intégré étaient divulguées au fournisseur de serveur DNS.

Le premier (puis le deuxième ) échantillon de logiciels malveillants pour les ordinateurs Apple basés sur le processeur M1 a été détecté.

L'infrastructure du service Letsencrypt a été sérieusement repensée . Maintenant, il vous permet de réémettre tous les certificats dans les 24 heures. Ceci est fait au cas où vous auriez besoin de révoquer des certificats en raison d'erreurs logicielles. Les

analystes de Microsoft publiérapport sur l'attaque de SolarWinds contre l'infrastructure de l'entreprise. Selon eux, les organisateurs ont pu accéder aux codes sources de certaines solutions (notamment Azure et Exchange). Il n'y avait aucune preuve que l'infrastructure de Microsoft était utilisée pour attaquer les clients.