introduction

Lorsqu'elle fait un choix en faveur de la connexion au SOC, l'entreprise considère souvent le fournisseur comme un «filet de sécurité» pour faire face à des incidents et menaces complexes, qu'il lui serait potentiellement difficile de gérer seule. Dans le même temps, il arrive souvent qu'au stade du test pilote d'un service, des goulots d'étranglement ou des failles critiques dans la stratégie existante pour assurer la stabilité de l'information des actifs numériques apparaissent. C'est pourquoi le SOC est un «voyage» collaboratif où l'entreprise et le prestataire de services vont de pair, se complètent et s'entraident sur toute la distance.

Chiffre: 1. Faiblesses courantes de l'entreprise

Nous avons accumulé de nombreuses années d'expérience dans la garantie de la sécurité de l'information: la nôtre et celle de nos clients. Et nous voulons le partager avec nos lecteurs. Dans le cadre de cet article, je présenterai plusieurs cas qui ont été évités avec succès par notre SOC commercial. Beaucoup de choses utiles peuvent être apprises d'eux.

Cas 1. "Proxy-regular"

L'opératrice a enregistré une attaque réseau à partir de l'adresse 10.XX250 sur l'hôte 10.XX70 (YYru).

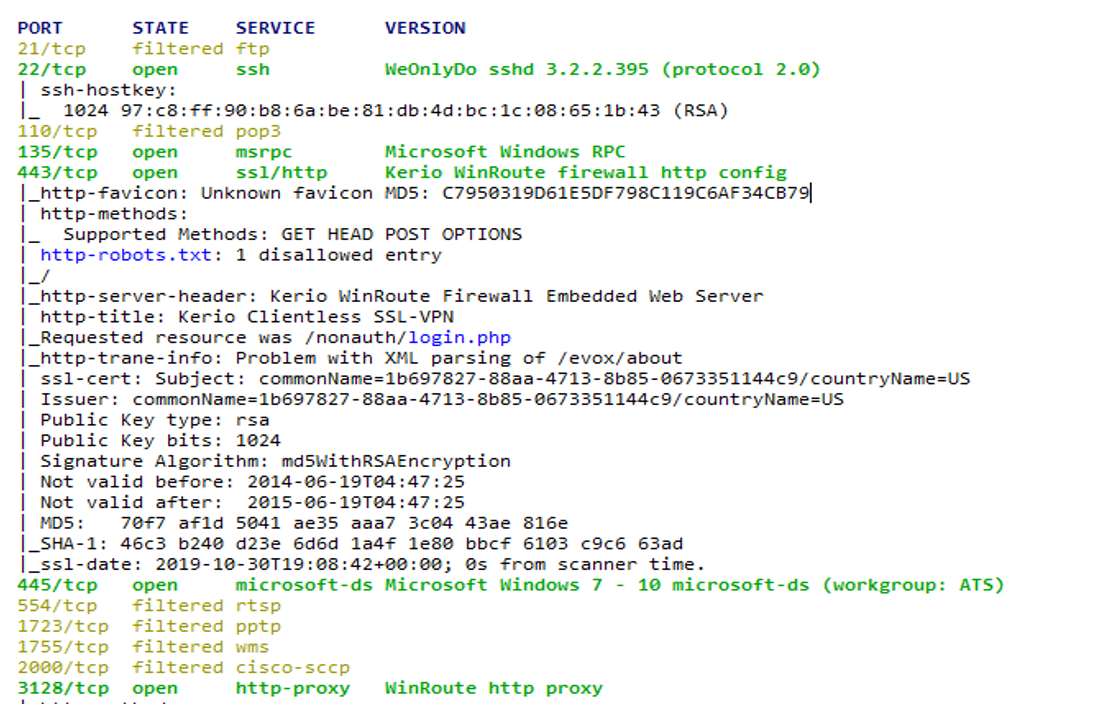

Il s'est avéré que le logiciel Kerio WinRoute Firewall était installé sur l'hôte 10.XX250. Selon l'hébergeur responsable de l'opération, ce logiciel était utilisé exclusivement comme pare-feu. L'analyse de l'hôte nous a montré ce qui suit:

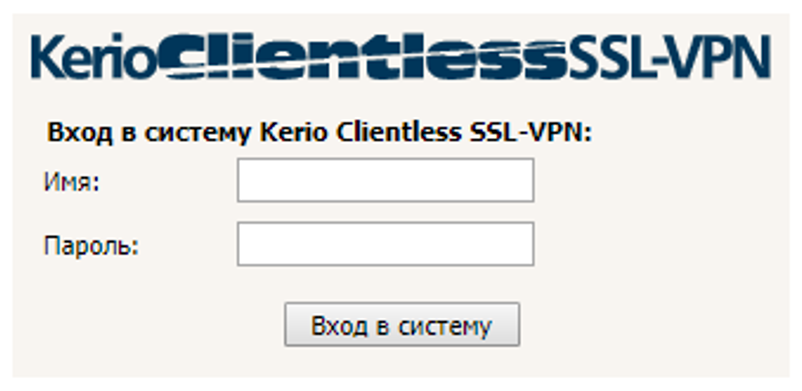

L'interface Web Kerio est confortablement située sur le port 443:

Fig. 2. Kerio regarde directement dans l'âme

Cependant, le port ouvert 3128, sur lequel s'exécutait le proxy http, n'a pas suscité moins d'intérêt. Poursuivant la vérification, il a été constaté qu'en utilisant le proxy 10.XX250: 3128, il était possible d'accéder à Internet sans avoir à saisir d'informations d'identification. L'accès à Internet a été réalisé avec l'IP externe 89.XX18. L'analyse de l'adresse IP externe a montré la disponibilité:

3128 / tcp - port du serveur proxy Kerio WinRoute Firewall.

Pour ce service, il s'est avéré partiellement possible d'utiliser la méthode Connect:

Résultat: via un proxy sur le port 3128 / tcp, l'accès d'Internet au réseau interne de l'entreprise est possible.

31415 / TCP - fonctionnement du service logiciel

mrelayd github.com/thinkberg/jta/blob/master/tools/mrelayd.c

Mrelayd fonctionne de la même manière que telnet-proxy. Pour spécifier l'adresse de connexion, la méthode "relay" est utilisée, qui est indiquée par une ligne comme: "relay targethost targetport".

Par exemple:

Pour proxy une connexion ssh dans ce cas, vous pouvez utiliser l'option ProxyCommand (openssh) ou les options de connexion dans Putty.

Bottom line: il est possible d'accéder au réseau interne, y compris via des protocoles de contrôle.

Cet exemple illustre, malgré son apparente simplicité, l'importance d'une configuration correcte du serveur proxy dans une entreprise. En effet, sinon, un impact informationnel sur les actifs numériques internes est possible même en l'absence de services vulnérables sur le périmètre du réseau et en excluant les variations d'attaques avec authentification par force brute des protocoles de contrôle à distance.

Cas 2. Un routeur qui pourrait (en fait pas)

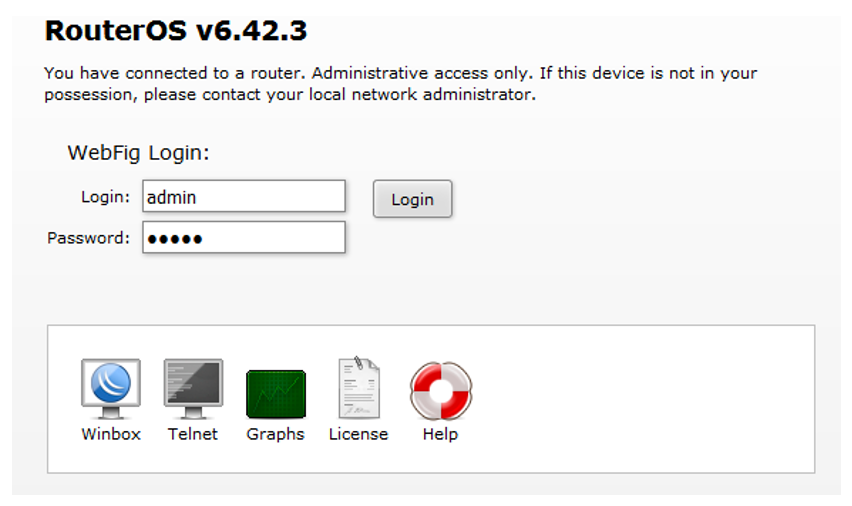

Lors du projet pilote, l'attention des spécialistes du centre de suivi opérationnel a été attirée par l'interface web des équipements réseau accessibles depuis Internet. Le mot de passe par défaut n'a pas fonctionné, mais dans l'espoir d'une chance bestiale, une tentative a été faite pour forcer brutalement un mot de passe à 6 caractères pour le compte administrateur.

Chiffre: 3. Semble facilement accessible (en utilisant les comptes par défaut) La

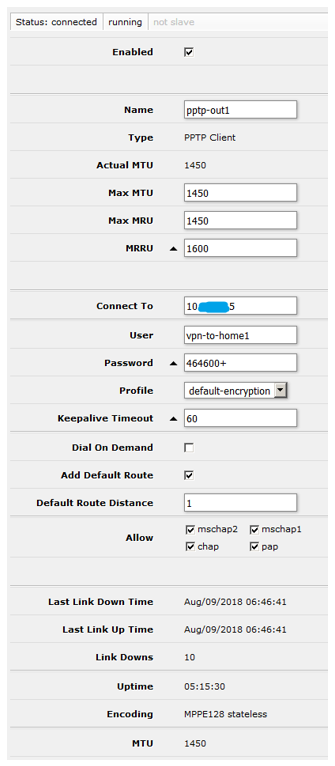

tentative a réussi, ce qui a permis de poursuivre les recherches. Dans la liste des interfaces, entre autres, un «patient» de type «client PPTP» a été remarqué, et dans ses paramètres, les informations d'identification pour se connecter à un hôte du réseau interne de l'entreprise ont été soigneusement spécifiées.

Une connexion réussie a été établie avec les informations d'identification trouvées et l'adresse IP externe de l'appareil a été déterminée

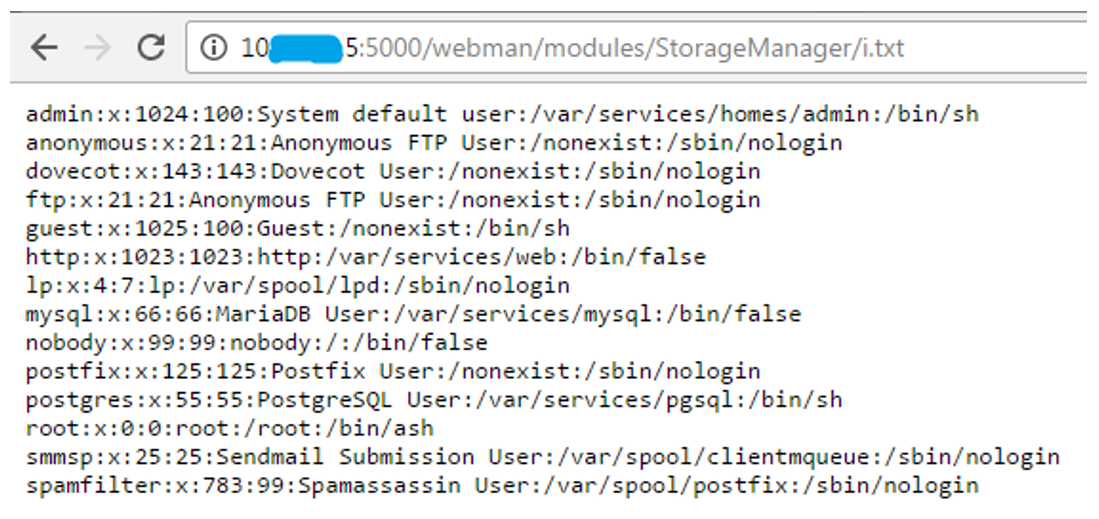

Une analyse IP externe a montré la présence de ports associés à l'extraction de crypto-monnaie (ce qui est le signe d'un possible compromis du système). De plus, le service sur le port 5000 / tcp a suscité l'intérêt. L'infortuné 5000 / tcp héberge un service vulnérable qui permet le lancement de scripts arbitraires.

Exemple de fonctionnement:

Fig. 4. Envoyez un ping aux services internes lancés via l'interface Web

. 5. Sortie du fichier / etc / shadow

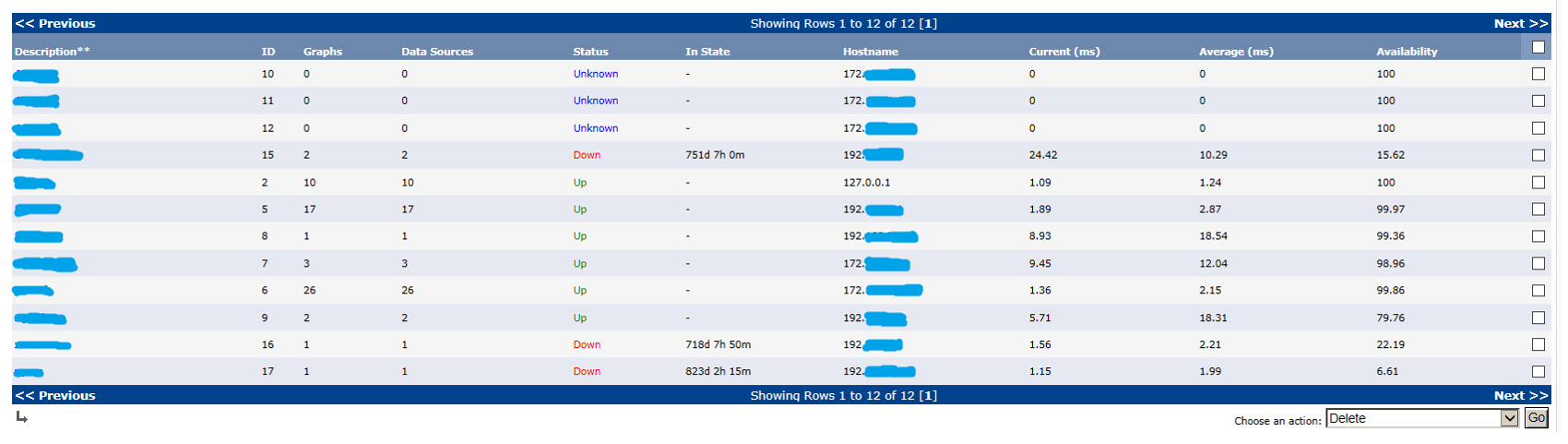

Il semblerait que cela soit plus que suffisant, mais dans le cadre d'une vérification supplémentaire, il a été constaté que le service de surveillance en cours d'exécution Cacti sur 79 / tcp utilisait le mot de passe d'accès par défaut.

Chiffre: 6. Appareils surveillés

Le fait d'accéder à Cacti nous a également permis d'obtenir des informations sur la collecte des logs et la communauté SNMP:

cet exemple pose une fois de plus la question du problème déjà ennuyeux de l'utilisation des identifiants pour accéder à des systèmes non conformes à la politique de mot de passe adoptée par le compagnie.

Cas 3. Pentest vs SOC

De plus en plus souvent, c'est une bonne forme pour les entreprises dans le cadre des tests SOC MTC de combiner un projet de service pilote avec un audit régulier des systèmes d'information au format pentest.

Le SOC moderne a la capacité de détecter, conformément au SLA, à la fois les faits de la compromission initiale du système et les tentatives ultérieures d'un «attaquant» potentiel pour prendre pied dans le système, augmenter les privilèges et développer une attaque contre hôtes déjà à l'intérieur du réseau d'entreprise. À cette fin, les politiques d'audit pour les systèmes Windows / Unix du client et les autres systèmes de sécurité de l'information disponibles sont configurées en conséquence. Les événements de sécurité collectés sont traités en fonction des règles de corrélation développées, ce qui permet à l'analyste SOC de détecter et de répondre efficacement aux incidents potentiels.

Chiffre: 7. Pour un pentester ordinaire, le premier tour de "contre-action" avec SOC se termine très rapidement,

après quoi, par voie de concessions, en fermant les yeux sur l'activité de l'entrepreneur, les clients suggèrent que les spécialistes du pentest embauchés poursuivent leur travail. Ceci souligne une fois de plus l'efficacité du SOC - nous calculons immédiatement les activités des pentesters engagés par l'entreprise pour vérifier la sécurité de l'infrastructure. La question de l'efficacité et de la faisabilité de l'utilisation du SOC disparaît immédiatement.

Voici une brève étude de cas avec l'une des entreprises:

Comme vous pouvez le voir, toutes les actions de «l'attaquant», y compris le moment de sa connexion initiale au réseau, ont été identifiées et présentées à l'entreprise.

Un compte compromis, l'adresse IP d'un attaquant potentiel et le fait qu'un pentester a installé des services malveillants sur les hôtes du client ont été identifiés. En cas d'incident réel, toutes les informations collectées seraient largement suffisantes pour répondre de manière appropriée et protéger les actifs numériques de l'entreprise.

Et en conclusion

Je tiens à noter que la description de cas réels de SOC, comme rien d'autre, devrait permettre aux entreprises de comprendre l'importance et l'opportunité d'utiliser un tel service.

Mise en place compétente de la collecte des événements de sécurité, de leur analyse, rédaction de règles de corrélation adaptées à l'entreprise, enrichissement des événements de sécurité de l'information au moyen de plateformes de cyber intelligence projetées sur des incidents réels - permettent de comprendre et d'évaluer l'efficacité future de la connexion à le fournisseur SOC.

Il est nécessaire de comprendre sérieusement que certains outils de sécurité de l'information offrent une protection contre les menaces privées, mais ils ne donnent pas une image complète de ce qui se passe «à la frontière». SOC, réunissant des personnes qualifiées, des technologies innovantes et des processus structurés, offre une protection complète de l'organisation contre les cybermenaces en temps réel.

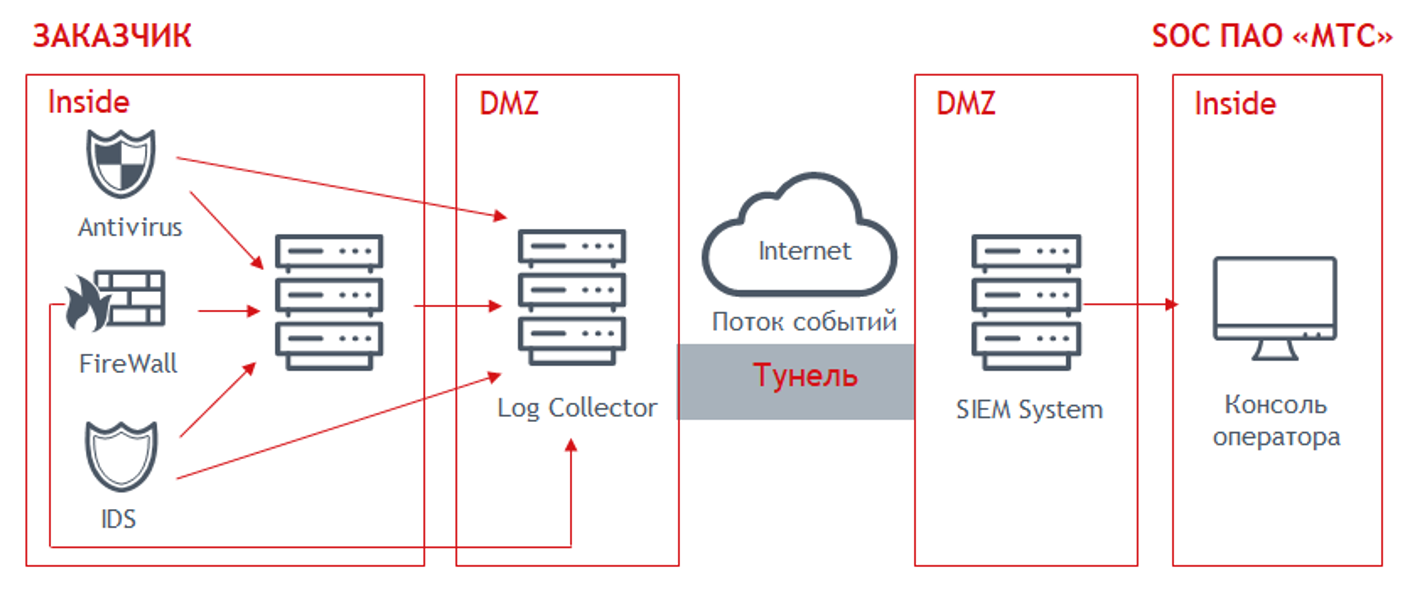

Par exemple, dans le cadre du MTS SOC, nous convenons avec les clients de la liste finale des systèmes sources connectés et des règles de corrélation. En collaboration avec l'entreprise protégée, nous nous connectons via un tunnel d'accès organisé et fourni par le client aux systèmes source, établissons une connexion sécurisée entre eux, le serveur de collecte de journaux de l'entreprise et le système SOC afin de transférer les journaux des systèmes sources, de transférer les journaux au serveur de collecte des journaux de l'entreprise et de celui-ci au système SOC en temps réel.

Chiffre: 8. Schéma de connexion du client au fournisseur SOC

L'équipe SOC, en collaboration avec les employés de l'entreprise, adapte les règles de détection des incidents de sécurité de l'information, de profilage du réseau et de l'activité de l'hôte afin de minimiser les faux positifs. Des capacités supplémentaires peuvent être le contrôle des vulnérabilités du périmètre externe et l'investigation des incidents de sécurité des informations.

Sur la base des résultats de l'enquête sur les incidents, un rapport sur le travail effectué est formé. L'équipe SOC, en plus d'analyser l'incident et d'établir le système source et les causes, forme un ensemble de recommandations techniques pour prévenir ou réduire la probabilité d'incidents similaires à l'avenir.

Auteurs de l'article:

expert senior de MTS SOC Dmitry Berkovets et responsable des produits de sécurité de l'information du fournisseur #CloudMTS Alexander Karpuzikov.

Postes vacants

Si vous souhaitez rejoindre l'équipe #CloudMTS, nous avons de nouvelles offres d'emploi:

Ingénieur réseau

UI / UX Designer

Golang développeur

Ingénieur DevOps