Depuis l'invention du courrier électronique, les attaques de phishing ont ciblé des individus et des organisations, devenant de plus en plus sophistiquées et déguisées au fil du temps. Une attaque de phishing est l'une des méthodes les plus couramment utilisées par les pirates pour infiltrer les comptes et les réseaux de leurs victimes. Selon Symantec , chaque 2 000 e-mails est un e-mail de phishing, ce qui signifie qu'il y a environ 135 millions d'attaques chaque jour.

Et bien que les attaques de phishing ne soient pas rares pendant longtemps, en temps de crise, leur nombre augmente considérablement. Les fraudeurs profitent du chaos et de la confusion causés par les événements récents. Dans des moments comme ceux-ci, beaucoup attendent des lettres de sources officielles telles que des organisations d'experts, des compagnies d'assurance ou des agences gouvernementales. Cela donne aux criminels une excellente occasion de déguiser leurs envois malveillants en e-mails provenant de sources officielles. Ces e-mails en apparence inoffensifs redirigent les utilisateurs vers des sites frauduleux afin de les inciter à saisir des informations confidentielles.

Qu'est-ce que le phishing?

En termes simples, le phishing est une tactique consistant à envoyer des e-mails frauduleux pour inciter les destinataires à cliquer sur un lien malveillant ou à télécharger une pièce jointe infectée afin de voler leurs informations personnelles. Ces e-mails peuvent ressembler à des messages provenant de sources réputées: commerçants, banques ou individus ou équipes de votre propre organisation, comme les RH, votre manager ou même le PDG.

Si vos employés ne peuvent pas reconnaître les signes de phishing, toute votre organisation est en danger. Selon les recherches de Verizon, le temps moyen nécessaire à la première victime d'une campagne de phishing à grande échelle pour ouvrir un e-mail malveillant était de 16 minutes, et il a fallu deux fois plus de temps pour signaler une campagne de phishing au service de cybersécurité - 33 minutes.

Étant donné que 91% de la cybercriminalité commence par un e - mail de phishing réussi , ces 17 minutes peuvent être un désastre pour votre entreprise.

Méthodes d'attaque par hameçonnage

Comme mentionné, la plupart des attaques de phishing, sinon toutes, commencent par un e-mail qui semble avoir été envoyé par une source légitime, mais les méthodes d'attaque et de pénétration ultérieures peuvent varier. Certaines méthodes sont assez simples et consistent à inciter l'utilisateur à cliquer sur un lien et à saisir des informations confidentielles, tandis que d'autres sont plus sophistiquées, par exemple, lancer un fichier exécutable qui imite le processus réel et accède à l'ordinateur et au réseau de la victime. afin de lancer un programme malveillant de manière invisible.

En règle générale, une attaque de phishing utilise plusieurs techniques pour tromper une victime. Par exemple, il n'est pas rare que des fraudeurs utilisent la manipulation de liens et l'usurpation de sites Web., qui en combinaison donne à leurs actions le maximum de persuasion. La première chose que vous voyez lorsque vous recevez un e-mail de phishing est un lien crédible qui mène à un site fréquemment utilisé et sans méfiance comme Facebook, Amazon ou YouTube, et un message vous invitant à suivre ce lien pour diverses raisons. Ces messages inviteront les utilisateurs à entrer des informations sensibles, affirmant qu'il y a un problème avec leur compte ou leur commande qui doit être résolu. C'est là que la prochaine astuce entre en jeu: l' usurpation de sites Web .

Alors qu'à première vue, le lien peut ressembler à un site Web légitime, par exemple "amazon.com", vous trouverez des incohérences mineures ou des incohérences qui révèlent la vraie nature du lien. La création de tels domaines frauduleux, similaire en orthographe à des sites bien connus, est appelée typequatting . Ces sites malveillants sont aussi proches que possible de vraies pages, et les utilisateurs sans méfiance peuvent y entrer leurs informations d'identification. Les pirates peuvent saisir les données volées sur le site réel.

De plus, les pirates attachent souvent un fichier sans méfiance ou ajoutent un lien qui, une fois cliqué, téléchargera secrètement des logiciels malveillants qui infiltreront le système de la victime. Ces attaques injectent souvent des logiciels malveillantsse faisant passer pour un vrai fichier exécutable. Fonctionnant en arrière-plan, un tel programme parcourra le réseau de l'utilisateur afin de voler des informations confidentielles telles que des comptes bancaires, des numéros de sécurité sociale, des informations d'identification de l'utilisateur, etc. Parfois, les logiciels malveillants incluent des ransomwares qui se faufilent sur le réseau de la victime, chiffrent et déplacent des données sensibles pour le stockage de rançon.

Types d'attaques de phishing

La méthode d'attaque la plus populaire parmi les escrocs de phishing consiste à créer la plus large portée possible. Ils envoient des e-mails standard au nom de sites bien connus au plus grand nombre de destinataires, dans l'espoir que quelqu'un tombe sous le charme de leurs astuces. C'est un moyen efficace, mais pas le seul, d'accrocher la victime. Certains cybercriminels utilisent des méthodes plus sophistiquées pour atteindre leurs objectifs, comme le spear phishing, le clone phishing et la chasse à la baleine .

Harponnage et chasse à la baleine

Comme pour les attaques de phishing régulières, le phishing et la chasse à la baleine ciblés (ciblés) utilisent des e-mails provenant de sources fiables pour tromper les victimes. Cependant, au lieu d'envoyer en masse à plusieurs destinataires, le spear phishing cible des individus spécifiques ou se fait passer pour une personne de confiance pour voler des informations d'identification ou des informations.

Semblable au harponnage, la chasse à la baleine (littéralement «chasse à la baleine») vise une personne de haut rang . Plutôt que de cibler un groupe plus large comme un département ou une équipe, les attaquants dirigent leur capitaine intérieur Achab vers des cibles de haut niveau - leaders et influenceurs - dans l'espoir de frapper leur baleine blanche.

Les chasseurs de baleines cherchent à se faire passer pour des cadres supérieurs, tels que le PDG, le directeur financier ou le directeur des ressources humaines, afin de convaincre les membres de l'organisation de divulguer des informations sensibles de valeur aux attaquants.

Pour que la chasse à la baleine réussisse, les attaquants doivent bien mieux étudier leur victime que le phishing ordinaire afin de paraître aussi authentique que possible. Les attaquants s'attendent à utiliser l'autorité qu'ils prétendent être pour convaincre les employés ou autres dirigeants de ne pas vérifier ou remettre en question leurs demandes.

Au cours de mon travail dans l'entreprise précédente, je suis également devenu une cible pour Wailing: un escroc se faisant passer pour mon PDG a demandé son numéro de téléphone pour pouvoir m'appeler et demander un service. Heureusement, il y avait de nombreux signes clairs de fraude dans la lettre. La chose la plus évidente était que le bureau du PDG était à quelques pas de mon bureau, donc il pourrait facilement s'adapter s'il avait besoin de moi!

Cloner le phishing

Le clone phishing n'est pas aussi ingénieux que le spear phishing ou la chasse à la baleine, mais il n'en est pas moins efficace. Tous les éléments de base d'une escroquerie par hameçonnage sont inhérents à cette méthode d'attaque, mais la différence est qu'au lieu d'usurper l'identité d'un utilisateur ou d'une organisation avec une demande spécifique, les attaquants copient un véritable e - mail qui a été précédemment envoyé par une organisation légitime . Les pirates utilisent ensuite la manipulation des liens pour usurper le lien réel de l'e-mail d'origine et rediriger la victime vers un site frauduleux. Là, ils incitent les utilisateurs à entrer des informations d'identification que les attaquants utiliseraient sur un site réel.

Exemples d'escroqueries par e-mail

Les fraudeurs faux souvent les e-mails officiels de détaillants comme Amazon ou Walmart, affirmant que l'utilisateur doit entrer ses informations d'identification ou de paiement pour terminer une commande. Les liens dans l'e-mail vous mèneront à une page de destination qui ressemble à une vraie, où vous pouvez saisir des informations sensibles.

Avec le développement du e-commerce, ainsi que dans le contexte d'une pandémie, le nombre d'achats en ligne a atteint des proportions sans précédent, ce qui signifie que les escrocs ont plus de travail. Pendant les vacances, lorsque tout le monde achète des cadeaux en grande quantité, le nombre de ces escrocs augmente de façon exponentielle. Beaucoup de gens font tellement d'achats qu'ils arrêtent de penser et de remarquer que quelque chose ne va pas avec leur commande.

Un exemple d'escroquerie par hameçonnage qui a gagné du terrain pendant la saison des vacances 2020 est un faux e-mail d'Amazon informant les clients de se connecter pour mettre à jour les informations de facturation et l'adresse de traitement des commandes.

( Source )

Personnellement, je continue de recevoir des e-mails d'Amazon concernant la livraison, les dates d'arrivée, les confirmations et plus encore. Si je ne savais pas quoi rechercher pour identifier le phishing, j'aurais facilement succombé à des escrocs.

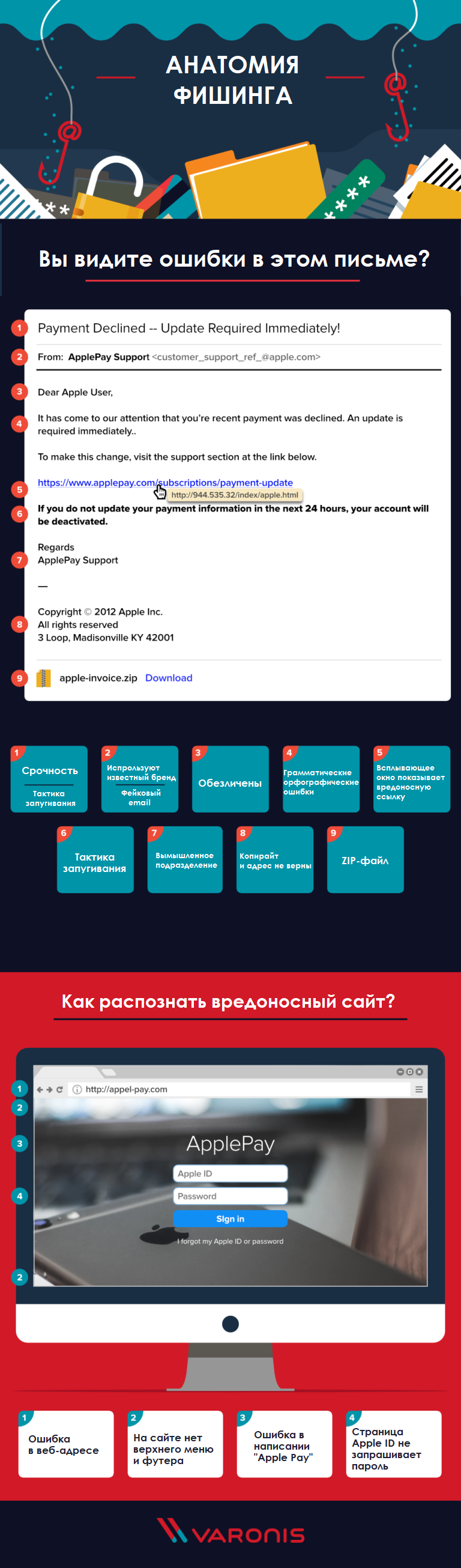

Anatomie d'un e-mail de phishing

Nous avons mis en évidence les éléments les plus courants inhérents aux e-mails de phishing. Consultez notre infographie complète pour tester vos connaissances.

Sujet

Les e-mails de phishing visent généralement à créer un sentiment d'urgence et utilisent un langage affirmé et des tactiques d'intimidation, en commençant par la ligne d'objet.

Champ Expéditeur / De

Les fraudeurs donneront l'impression que l'e-mail a été envoyé par un fonctionnaire d'une entreprise bien connue , comme le service client. Cependant, en y regardant de plus près, vous pouvez voir que le nom de l'expéditeur et l'adresse e-mail sont faux et n'appartiennent pas à cette société.

Destinataire / champ "À"

Les e-mails de phishing sont souvent impersonnels et désignent le destinataire comme un «utilisateur» ou un «client».

Le corps de la lettre

Comme pour la ligne d'objet, la copie du corps utilise souvent des expressions qui créent un sentiment d'urgence . Ils encouragent le lecteur à agir sans réfléchir. Les e-mails de phishing contiennent souvent des erreurs grammaticales et de ponctuation .

Lien malveillant

Un lien suspect est l'un des principaux éléments des e-mails de phishing, leur charge utile. Ces liens sont souvent raccourcis (en utilisant bit.ly ou un service similaire) ou formatés pour ressembler à un vrai lien d'une vraie entreprise et pour correspondre au message d'un faux e-mail.

Tactiques d'intimidation

En plus de créer un sentiment d'urgence, les e-mails de phishing utilisent souvent des tactiques d'intimidation conçues pour amener les lecteurs à cliquer sur un lien malveillant par anxiété ou confusion .

Signature à la fin de la lettre

Comme pour le message d'accueil, la signature à la fin d'un e-mail de phishing est souvent impersonnelle - généralement le nom générique de l'équipe de support client, pas le nom de la personne et aucune information de contact correspondante.

Pied de page de la lettre

Le pied de page des e-mails d'hameçonnage contient souvent des signes évidents de contrefaçon, notamment une date de copyright incorrecte ou une adresse qui ne correspond pas à l'emplacement de la véritable entreprise.

Site malveillant

En règle générale, cliquer sur un lien dans un e-mail de phishing vous mènera à un site malveillant.

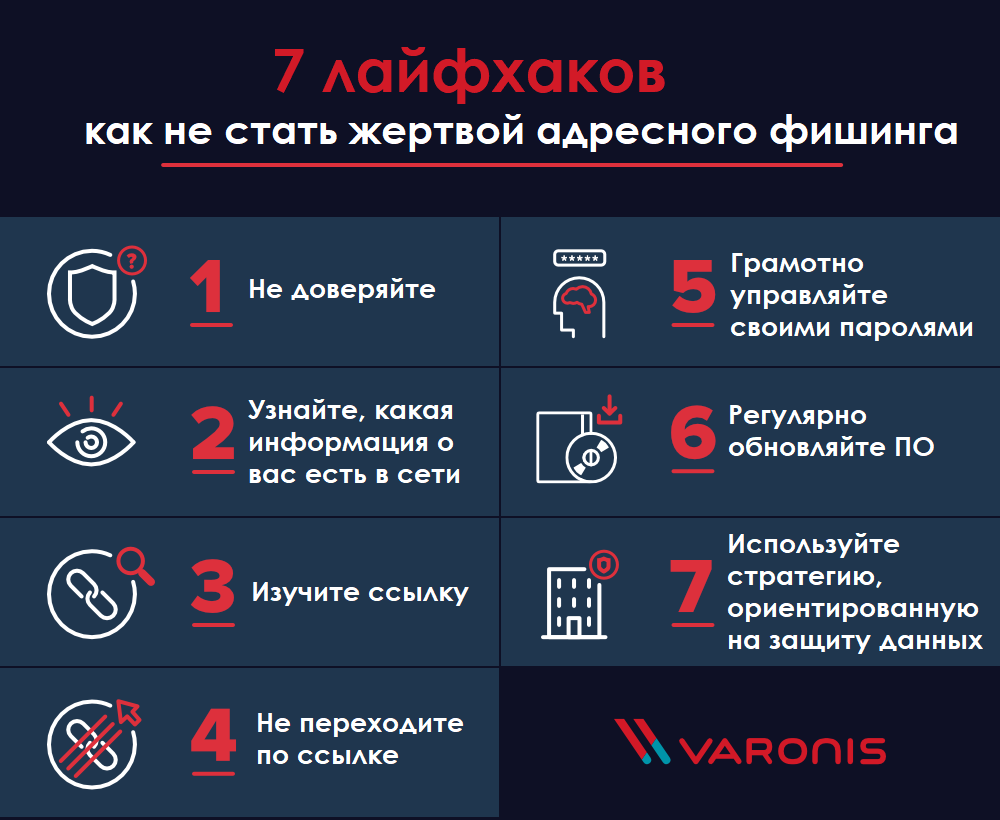

Comment éviter d'être victime d'une attaque

La meilleure défense contre le phishing est la connaissance . Les attaquants par hameçonnage ont tendance à paraître aussi convaincants que possible, mais ils peuvent souvent être détectés par des signes révélateurs . Une formation régulière obligatoire sur les bases de la sécurité de l'information et de l'ingénierie sociale est un excellent outil de prévention pour aider votre organisation à identifier les signes d'e-mails malveillants.

Voici ce qu'il faut rechercher chaque fois que vous recevez un e-mail vous demandant de cliquer sur un lien, de télécharger un fichier ou de fournir vos informations d'identification, même s'il semble que l'e-mail provienne d'une source fiable:

Si vous avez le moindre soupçon que le message que vous avez reçu est un e-mail de phishing, ne cliquez pas dessus et n'ouvrez aucune pièce jointe. Au lieu de cela, cochez-le et signalez-le aux responsables. Il peut s'agir du personnel de cybersécurité de votre entreprise, du représentant de l'entreprise dont l'adresse e-mail est usurpée ou de votre fournisseur de domaine de messagerie (par exemple, Google, Microsoft, etc.).

Ne craquez pas pour des tours

La connaissance, c'est le pouvoir, en particulier en matière de protection contre le phishing. Pour que l'idée des escrocs soit couronnée de succès, vous devez craquer pour leurs astuces. Même si vous vous considérez comme un expert dans la détection du phishing, vous devez être sur vos gardes, car le danger se cache derrière chaque lien. Au fil du temps, les escroqueries par hameçonnage et les e-mails malveillants deviendront de plus en plus sophistiqués et difficiles à distinguer des vrais.

Tant que notre vie quotidienne sera étroitement liée aux technologies numériques et à Internet, les pirates informatiques seront toujours présents , essayant d'utiliser des innocents à des fins financières. La meilleure façon de rester en sécurité et à jour est de continuer à rechercher les formes les plus avancées d'escroqueries par hameçonnage.