TL; DR Imaginez ce qui pourrait arriver si le domaine de premier niveau de code de pays (ccTLD) d'un État souverain tombe entre de mauvaises mains. Cependant, j'ai ( @Almroot ) acheté le nom de domaine qui est répertorié pour la délégation NS dans le ccTLD de la République démocratique du Congo (

.cd

), et j'ai temporairement repris 50% de tout le trafic DNS pour ce TLD. À ma place, il pourrait y avoir un attaquant qui profiterait de cette opportunité pour le MITM ou d'autres abus.

introduction

Une semaine avant Noël, j'ai décidé de faire une analyse de tous les enregistrements NS pour tous les TLD du monde. Et une chose a attiré mon attention. Le domaine

scpt-network.com

avait le code de statut EPP «redemptionPeriod». Cela signifie que le propriétaire n'a pas transféré d'argent pour le renouvellement du domaine. Si le propriétaire continue d'ignorer le paiement, sa propriété lui sera retirée et le domaine sera mis en vente.

Situation assez problématique, puisqu'elle est incluse dans la liste des serveurs NS qui gèrent la zone

.cd

:

almroot@x:~$ dig NS +trace cd | grep "cd."

cd. 172800 IN NS ns-root-5.scpt-network.com.

cd. 172800 IN NS igubu.saix.net.

cd. 172800 IN NS sangoma.saix.net.

cd. 172800 IN NS ns-root-2.scpt-network.com.

cd. 172800 IN NS sabela.saix.net.

cd. 172800 IN NS ns-root-1.scpt-network.com.

J'ai décidé d'écrire un script bash juste au cas où cela me préviendrait chaque fois que le statut du PPE changerait.

À ma grande surprise, environ une semaine plus tard, j'ai reçu une notification indiquant que le domaine était passé à l'état «En attente de suppression».

J'étais conscient de la gravité de la situation . Le nom de domaine sera bientôt mis en vente pour tout le monde, c'est-à-dire que n'importe qui peut facilement reprendre le serveur de noms

.cd

.

J'ai changé le script - et j'ai commencé à envoyer une requête ping au registraire toutes les minutes pour d'autres changements de statut.

Dans la soirée du 30 décembre, une notification est arrivée. J'ai ouvert mon ordinateur portable et acheté un nom de domaine pour éviter qu'il ne tombe entre de mauvaises mains.

Puisqu'il restait trois autres enregistrements de délégation sur SAIX (South African Internet eXchange, point d'échange de trafic sud-africain ), l'indicatif de pays est resté opérationnel (bien que la vitesse de résolution des domaines ait légèrement diminué).

Une fois que

scpt-network.com

je l'ai saisi , je pourrais configurer n'importe quel sous-domaine à ma discrétion. Par exemple, si vous créez un nouveau sous-domaine

ns-root-1

avec un enregistrement A qui pointe vers l'adresse IP 1.3.3.7, les requêtes DNS pour la zone .cd iront à cette adresse 1.3.3.7. Toute réponse DNS à ces requêtes sera acceptée comme légitime.

Si vous ne répondez pas à la demande, l'abonné expirera avec le code d'état SERVFAIL. C'est bien, car quand il reçoit un tel code, il essaiera de contacter tout autre serveur de noms (enregistrement NS) pour cette zone. Cela finira par se retrouver dans l'un des enregistrements SAIX normaux et sera redirigé de manière appropriée vers la bonne destination.

Impact potentiel

La saisie du domaine national de premier niveau d'un État souverain a de graves conséquences négatives, surtout si ce domaine tombe entre les mains de cybercriminels ou d'un adversaire étranger. La République démocratique du Congo (RDC) est un pays assez grand. Cela représente environ 90 millions de personnes , sans parler des nombreuses entreprises et organisations internationales opérant dans cette zone de domaine.

Le détournement de l'enregistrement DNS TLD d'un pays entier est rare, mais pas nouveau. Par exemple, il y a dix ans, des cybercriminels ont repris le domaine de l'ex-Union soviétique (.su), et en 2015, les sites vietnamiens Lenovo et Google (.vn) ont également été victimes de détournement de DNS.... La redirection du trafic DNS depuis des sites .cd légitimes vers un site de phishing est l'une des opportunités évidentes d'abus, mais il en existe d'autres:

- Interception passive du trafic DNS

- pour la surveillance ou l'exfiltration de données

- Créer de nouveaux noms de domaine "à partir de rien"

- imaginez les possibilités de générer rapidement de nouveaux noms de domaine avec le botnet passant à de nouveaux serveurs C&C toutes les quelques minutes, de sorte que personne n'ait le temps de les bloquer (technique du flux rapide )

- Attaques d'exécution de code à distance (RCE) sur les réseaux locaux

- les victimes seront des entreprises qui utilisent WPAD (Automatic Proxy Configuration Protocol)

- Réponses DNS usurpées à des requêtes DNS légitimes

- piratage complet des domaines racine dans une zone.cd

ou conduite d'une attaque DDoS.

Par exemple, je pourrais écrire un exploit pour détourner un domaine spécifique dans une zone

.cd

. Imaginez que pour toute demande NS à,

google.cd

je renvoie toujours des réponses

ns-root-1.scpt-network.com

(au lieu de ces quatre :)

[ns1,ns2,n3,ns4].google.com

. L'abonné recevra une telle réponse et enverra toutes les requêtes DNS ultérieures à

ns-root-1.scpt-network.com

.

Cela m'a aussi fait réfléchir: et si je répondais à toutes les demandes NS avec un lien vers moi-même. Ensuite, pour toute demande à laquelle la 1.3.3.7 répond, toutes les recherches de domaine aboutiront à ce lien. Et tout le trafic réseau ultérieur sera redirigé vers 1.3.3.7, ce qui peut conduire à une attaque DDoS.

En fait, cela affectera également la disponibilité de l'ensemble du TLD, car 50% des réponses DNS deviendront incorrectes. La force des (deux) attaques DoS peut être augmentée en définissant un TTL élevé dans les réponses DNS.

Allons un peu plus loin. Disons que je simule spécifiquement des enregistrements TXT pour le serveur

google.cd

. En utilisant de faux fichiers texte, je trompe

le système de validation DNS-01 du bureau d'enregistrement Let's Encrypt pour obtenir un certificat valide pour

google.cd

, puis pirater efficacement le canal crypté SSL / TLS.

Puisque je peux contrôler la délégation des serveurs NS pour n'importe quel domaine

.cd

et obtenir des certificats validesalors je peux mener une attaque MITM même si la victime utilise SSL / TLS.

Note du traducteur. Certaines des méthodes décrites sont à la disposition des agences gouvernementales qui contrôlent les domaines de code de pays dans leur pays.

Alors que Google met en œuvre diverses contre-mesures contre de tels abus, il est prudent de dire que cela ne s'applique pas à tous les domaines racine de la zone .cd. Pour plus d'informations sur la manière dont les autorités de certification vérifient la propriété du domaine, consultez BR 1.7.3 .

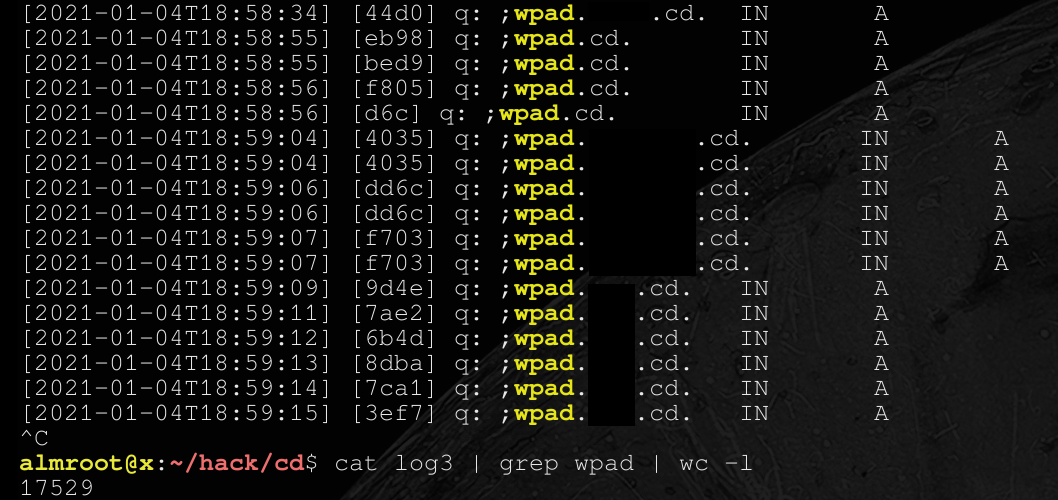

Dernier point mais non le moindre, avec un accès privilégié à un hôte en amont avec contrôle DNS, je peux pénétrer dans les réseaux locaux de l'entreprise(exemple dans la capture d'écran ci-dessous) qui envoient des requêtes DNS à WPAD - vous pouvez suivre leurs requêtes, fausses réponses et rediriger la victime pour télécharger et exécuter une configuration de serveur proxy malveillant sur JS . WPAD a une foule de problèmes, y compris des vulnérabilités RCE, selon des pirates de l'équipe Project Zero de Google.

Résoudre le problème

Le 7 janvier 2021, j'ai contacté les contacts administratifs et techniques répertoriés pour la zone .cd sur la page IANA . Au départ, je souhaitais transférer le domaine vers un opérateur

.cd

.

Bien qu'un des contacts ait répondu et m'ait référé à un collègue, au moment d'écrire ces lignes, je n'ai pas reçu de confirmation écrite indiquant qu'il a résolu le problème. Mais bientôt le trafic DNS a été redirigé vers scpt-network. net .

Le 8 janvier, j'ai également soumis un rapport sur Internet Bug Bounty à HackerOne, qui offre des récompenses pour le piratage responsable de l'infrastructure Internet.

Conclusion

Le détournement de serveur DNS est extrêmement négatif, surtout si l'attaquant a de mauvaises intentions. Cette vulnérabilité affecte plusieurs sites, sous-domaines ou un domaine racine. Tout site Web peut devenir victime de phishing, MITM ou DDoS

.cd

, y compris les sites Web de grandes entreprises internationales, d'institutions financières et d'autres organisations. Et c'est le deuxième plus grand pays d'Afrique et une zone de domaine populaire.

Au moment d'écrire ces lignes, je possède toujours le nom de domaine scpt-network.com bien que la délégation des demandes NS de la zone .cd se soit arrêtée vers le 8 janvier 2021 après que je les ai contactées. J'ai effectué cette opération afin d'empêcher des attaquants de s'emparer de la zone de domaine de la République démocratique du Congo, alors que n'importe qui pourrait détourner le nom de domaine de l'un des serveurs qui contrôlent le ccTLD. Heureusement, tout a fonctionné dans ce cas.