Comme l'expert l'a découvert, la Footfallcam, conçue pour compter les passants, est construite sur une carte Raspberry Pi. L'analyse du micrologiciel a montré non seulement les fichiers de débogage «oubliés» par le développeur (et une piste musicale), mais également un mot de passe fixe pour l'accès au réseau Wi-Fi d'un utilisateur standard du système d'exploitation Raspbian avec un mot de passe par défaut, ainsi qu'un accès SSH activé . En d'autres termes, une fois ajouté au réseau de l'entreprise, l'appareil représentait une énorme faille de sécurité. Mais ce n'était pas le seul produit du fabricant avec une approche étrange de la protection.

Le drame a débuté au cours d'une conversation privée entre le chercheur et le producteur. Les représentants de Footfallcam ont demandé à OverSoftNL et à son entreprise des services de test d'intrusion, mais après une estimation préliminaire du coût, le chercheur a été publiquement accusé d'extorsion et a promis de se présenter à la police. Ici, un autre chercheur, Andrew Tierney, a rejoint l'histoire en publiant un aperçu des problèmes d'un autre appareil du même fabricant le 14 février . Cette fois, il s'agissait de Nurserycams. Ils sont installés dans les jardins d'enfants et les parents sont encouragés à télécharger une application à travers laquelle ils peuvent accéder au streaming vidéo.

L'utilitaire impose un certain nombre de restrictions d'accès afin que seuls les parents puissent l'obtenir et seulement à un certain moment. Il s'est avéré que Nurserycam ne communique pas seulement avec l'application via un protocole HTTP non sécurisé, mais les parents autorisés reçoivent un mot de passe administrateur pour accéder à la webcam, qui ne change pas. Bien que les mots de passe n'aient pas été directement exposés dans l'application, ils étaient faciles à extraire du flux de données. Dans ce cas, le fabricant de webcams a tenté d'ignorer les problèmes actuels, appelant l'accès administrateur "appât pour les hackers". Dans le même temps, il y a eu quelques changements dans l'API pour travailler avec des caméras, qui, cependant, n'ont rien corrigé.

L'accord final de l'histoire était la fuiteles données des utilisateurs, probablement à la suite du piratage des serveurs de l'entreprise. Il est devenu connu le 22 février: des informations sur 12 000 clients de Nurserycam, y compris des mots de passe en texte clair, ont été rendues publiques. Sur la base de l'analyse des vulnérabilités, nous pouvons parler de nombreuses années d'ignorance des moyens de base de protection des données des utilisateurs. Ceci est également indiqué par les témoignages des clients de Nurserycam: il y a quelques années, quelqu'un a découvert qu'un accès direct à n'importe quel flux vidéo pouvait être obtenu en itérant sur les nombres dans l'URL, et l'archive des enregistrements était sur FTP pendant un certain temps sans le mot de passe.

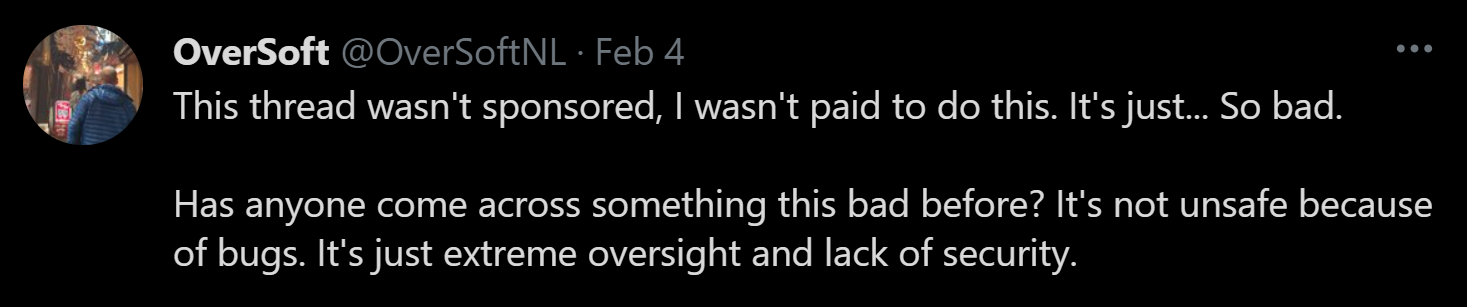

Entre autres choses, cette histoire est un exemple de communication dégoûtante entre les spécialistes de la sécurité et le fournisseur. Les informations sur les vulnérabilités ont été rendues publiques avant que le fabricant ne puisse y réagir. Mais il a également fait tout son possible pour un tel résultat, au lieu d'une communication constructive, en envoyant des menaces et en attaquant publiquement les chercheurs à partir de faux comptes Twitter. Tout ce qui pouvait mal tourner a mal tourné.

Que s'est-il passé d'autre

Les experts réitèrent les dangers des compétences (essentiellement des logiciels tiers) pour les enceintes intelligentes Amazon Alexa ( actualités , recherche ). Un certain nombre de failles de sécurité permettent, en théorie, d'utiliser les compétences pour les attaques de phishing contre les utilisateurs et d'autres choses. Les représentants d'Amazon (cependant, comme dans d'autres cas similaires) nient la possibilité d'attaques malveillantes sur les appareils vocaux intelligents.

Les spécialistes de Kaspersky Lab ont publié une nouvelle étude sur les activités du groupe Lazarus, en partie liée à la récente attaque contre les chercheurs en sécurité.

Un autre rapport de Kaspersky Lab couvrel'évolution du logiciel stalker pour la surveillance illégale des personnes.

En Inde , une fuite à grande échelle de données sur ceux qui ont réussi le test du coronavirus a été découverte .

Dans les commutateurs Cisco Nexus 3000 et Nexus 9000, ils ont trouvé (et fermé) une vulnérabilité critique, qui a été évaluée à 9,8 points sur l'échelle CvSS - elle a permis d'obtenir à distance les droits root.