Aujourd'hui, nous parlerons de la protection des informations: nous vous expliquerons pourquoi les données personnelles peuvent être transformées en données non personnelles et comment cela est fait.

Les entreprises modernes n'ont pas besoin de beaucoup parler de la complexité du travail avec les données personnelles. Tout le monde sait déjà à quel point il est difficile d'assurer le stockage correct de ces informations, quelles menaces graves, même de petits incidents, peuvent se transformer, sans parler des scandales de fuite. Il y a aussi des problèmes moins évidents - par exemple, si une équipe crée un système qui fonctionnera avec des données, le produit doit être testé d'une manière ou d'une autre. Il vaut mieux ne pas prendre de données réelles pour cela, il faut les modifier, les masquer, les anonymiser.

Les développeurs disposent de toute une gamme de technologies pour différents scénarios de travail avec persdata. Pour transmettre des informations en toute sécurité, elles sont cryptées. Pour empêcher l'opérateur du centre d'appels de voir l'état du compte du client, les numéros sont automatiquement masqués avec un masque. Et nous voulons vous parler de la technologie de tokenisation qui a été récemment introduite dans l'un de nos projets.

Qu'est-ce que la tokenisation

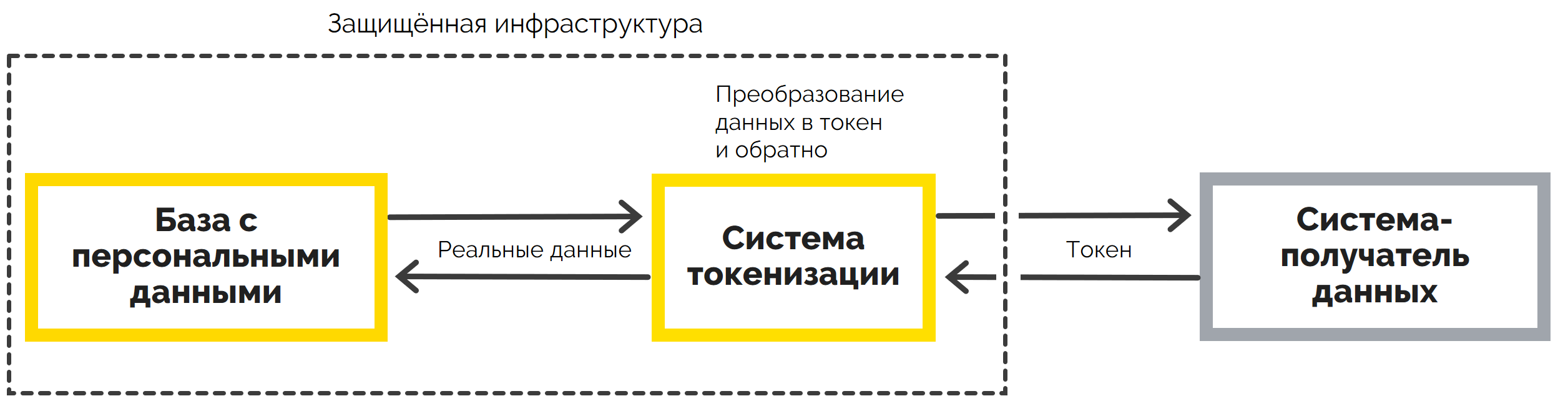

Un token est une entité qui remplace les données dans les processus d'échange entre les systèmes d'information. Le système de tokenisation sert de couche entre la base de données sécurisée et les systèmes qui reçoivent les données. Il attribue aux données qui correspondent à une certaine position dans la base de données, une sorte d'identifiant - un jeton.

. , . , .

, . , , , - , .

. . . UI , . . , .

. - .

, , .

, . , , – - , .

- -, - , – - . , . , , ( , ).

, , , . . PCI DSS.

– , . – , – . , , . – .

, , . , , .