CC-BY-CA Vadim Rybalko, basé sur un meme

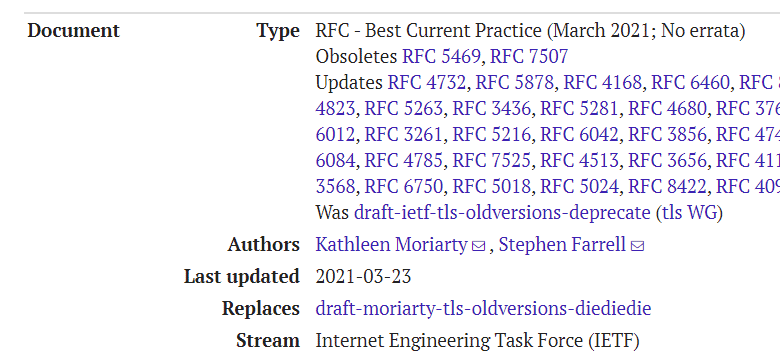

Le groupe de travail IETF Internet Engineers a déprécié les protocoles de chiffrement TLS 1.0 et 1.1. Les RFC pertinentes ont officiellement reçu le statut «historique» avec une note

deprecated

.

Le drapeau

deprecated

indique que l'IETF décourage fortement l'utilisation de ces protocoles. Pour des raisons de sécurité, il est nécessaire de désactiver la prise en charge de TLS 1.0 et 1.1 dans la mesure du possible. Ceci est indiqué dans la RFC 8996 publiée . La raison pour laquelle il est impossible de prendre en charge les protocoles TLS 1.0 et 1.1 est expliquée en détail dans les paragraphes 3, 4 et 5 de ce document.

Comme expliqué par l'IETF, la suppression de la prise en charge des anciennes versions des bibliothèques et des logiciels «réduit la surface d'attaque, réduit le risque de mauvaise configuration et facilite la maintenance de la bibliothèque et du produit».

Avec les anciennes versions de TLS, le protocole Datagram TLS (DTLS) version 1.0 (RFC 4347) est également obsolète, et seulement cela, puisque la version 1.1 n'est pas sortie.

TLS 1.0 a 22 ans cette année. Depuis son adoption, on comprend mieux comment les protocoles de cryptage doivent être conçus. Les exigences en matière de fiabilité des chiffrements ont augmenté. Malheureusement, TLS 1.0 et 1.1 ne répondent pas à ces exigences.

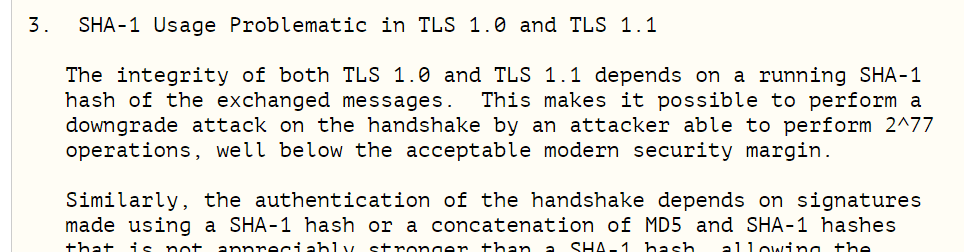

Le pire, c'est que TLS 1.0 et 1.1 ne prennent pas en charge les chiffrements cryptographiques modernes. Par exemple, lorsqu'ils se serrent la main, ils utilisent nécessairement l'algorithme de hachage SHA-1. Dans ces versions de TLS, il n'est pas possible de définir un algorithme de hachage plus puissant pour les signatures ServerKeyExchange ou CertificateVerify.

Un projet de cette RFC 8996 a été publié le 14 septembre 2018. Entre autres choses, il mentionne que l'algorithme SHA-1 avec une force cryptographique de 2 ^ 77 ne peut pas être considéré comme sécurisé par les normes modernes: "2 ^ 77 opérations [pour une attaque] sont en dessous de la limite de sécurité acceptable."

On parle de l'attaque BEAST (Browser Exploit Against SSL / TLS) sur TLS 1.0 et 1.1, ou plutôt sur des chiffrements par blocs, où le vecteur d'initialisation du message

n

le dernier bloc de chiffrement du message précédent est utilisé

(n-1)

.

Les développeurs de tous les principaux navigateurs ont immédiatement accepté de se conformer aux recommandations de l'IETF.

Le navigateur Chrome a été le premier à abandonner la prise en charge des anciennes versions de TLS en janvier 2019 . À partir de la version 79, un avertissement était affiché pour les protocoles hérités dans la console DevTools, et un arrêt complet était prévu pour la version 81 de Chrome en mars 2020 (versions de prévisualisation - à partir de janvier 2020). Dans le même temps, l'abandon de TLS 1.0 et 1.1 a été annoncé par Microsoft , Mozilla et Apple .

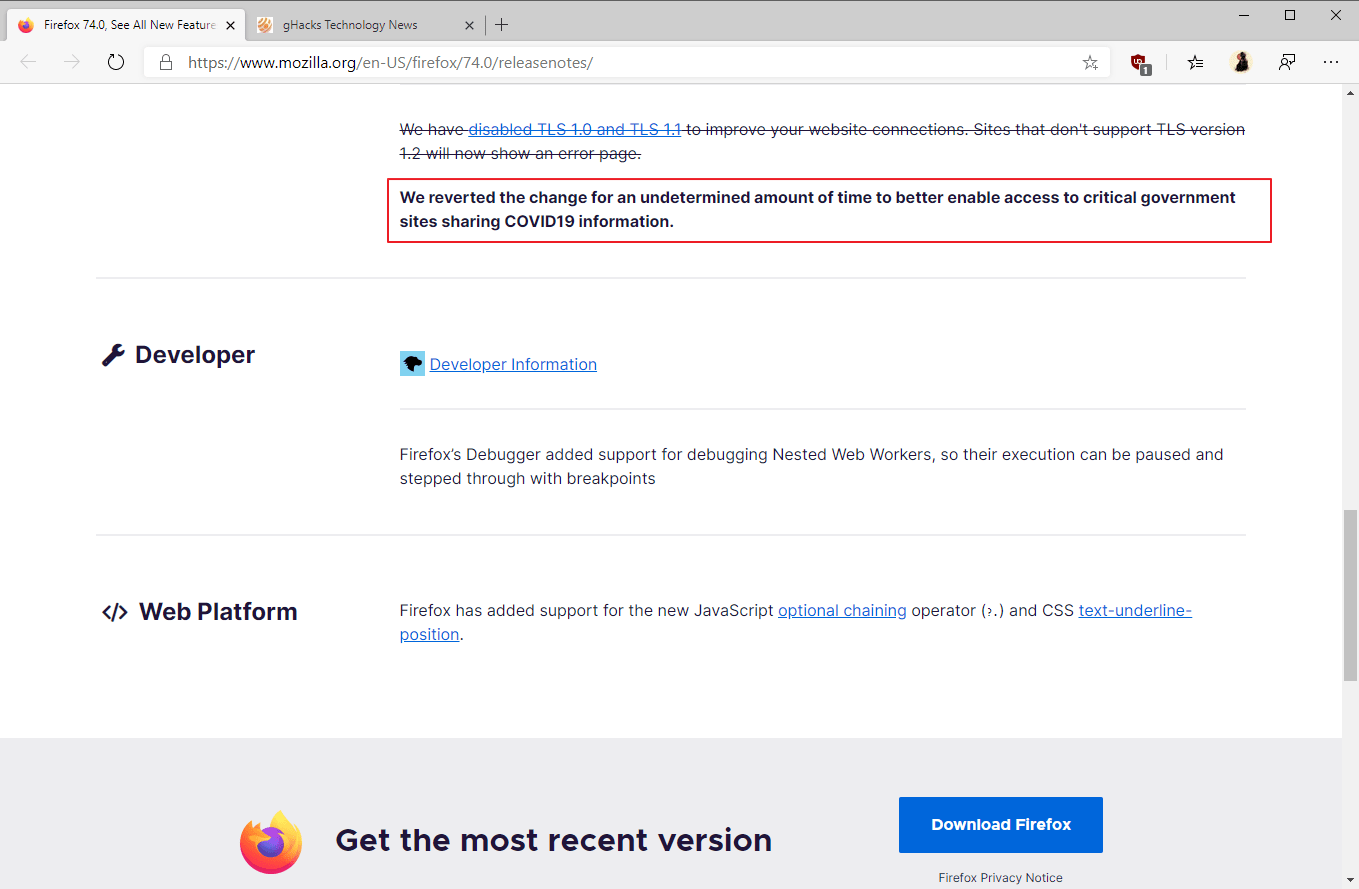

Cependant, tout ne s'est pas déroulé comme prévu. En mars 2020 Firefox a temporairement refusé de supprimer la prise en charge de TLS 1.0 et 1.1 . Formellement, cela a été fait en raison du coronavirus (voir capture d'écran ci-dessous), mais en fait, les développeurs de Mozilla avaient peur que les collègues de Google reculent et quittent le support pour TLS 1.0 et 1.1, donc Firefox sera le seul navigateur sans ce support.

Mais à la fin, la prise en charge des anciens protocoles dans les navigateurs était toujours désactivée. Si nécessaire, vous pouvez modifier le paramètre dans Firefox

security.tls.version.enable-deprecated

.

TLS 1.0 et 1.1 sont progressivement supprimés des applications et des services. Amazon, CloudFlare, GitHub, KeyCDN, PayPal et d'autres services Web l'ont fait. Depuis le 15 janvier 2020, la prise en charge des anciens protocoles est désactivée sur les ressources Habr .