Comment les données sont-elles collectées? Tout d'abord, ils sont obtenus à partir de sources ouvertes, à commencer par la liste des employés sur le site Web de l'entreprise. Les réseaux sociaux apportent beaucoup d'informations: par les connexions entre les comptes des employés sur LinkedIn, vous pouvez facilement recréer la structure organisationnelle interne, comprendre qui rapporte à qui.

Le niveau suivant concerne différents types d'attaques telles que la compromission des e-mails professionnels. Un exemple curieux d'attaque commence par un message réel d'un employé sur les réseaux sociaux indiquant qu'il est en vacances. De plus, les attaquants en son nom contactent le service comptable et demandent à changer les coordonnées bancaires pour le transfert des salaires. L'impossibilité de contacter par téléphone pour confirmer la demande est due au séjour dans un autre pays.

Les attaques utilisant des informations d'entreprise divulguées dans le réseau se situent à un niveau de complexité plus élevé. Par exemple, les documents internes de l'entreprise peuvent être accessibles au public dans le cloud. Même si elles seules ne permettent pas le vol de fonds, les informations peuvent être utilisées pour l'ingénierie sociale.

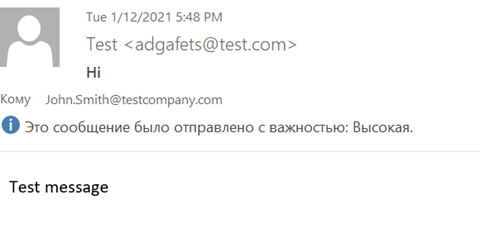

L'exemple le plus inhabituel d'attaque "mail" dans la revue est l'utilisation d'un pixel de suivi. Cela fonctionne comme ceci: un employé d'une entreprise de la direction générale reçoit des e-mails apparemment dénués de sens, parfois déguisés en mailings de test. Il les scanne et les supprime, mais l'image de suivi insérée dans le corps de la lettre transmet aux attaquants beaucoup de données: l'adresse IP à partir de laquelle la connexion est établie, ainsi que les heures approximatives de travail de l'employé. En utilisant ces données, vous pouvez améliorer l'exactitude des messages frauduleux qui nécessitent un «contact urgent avec un consultant externe» ou «transférer immédiatement des fonds vers un compte bancaire spécifié».

Le phishing dans le bulletin est divisé en deux catégories: le phishing régulier et le phishing par téléphone. Avec l'habituel, tout est clair, un exemple est donné ci-dessus. Dans de tels messages, en règle générale, l'utilisateur est invité à suivre le lien et à saisir le mot de passe du service d'entreprise. Un exemple de phishing vocal: nous envoyons un e-mail à un employé avec un message prétendument concernant le blocage d'un compte. Après un certain temps, un appel téléphonique arrive, prétendument d'un employé du support technique sur le même sujet. Une attaque contre le réseau social Twitter à l'été 2020, lorsque des attaquants ont eu accès à la console d'administration interne, est citée comme un exemple réussi de mimétisme pour le soutien .

La dernière partie de l'examen décrit des types complètement non standard de doxing d'entreprise. Par exemple, pirater un compte sur le réseau social d'un employé spécifique, sans attaques contre l'infrastructure de l'entreprise. Si l'employé est un employé de haut rang, les déclarations en son nom dans un compte privé peuvent affecter le cours de l'action de l'entreprise et générer des bénéfices pour les attaquants. Enfin, l'avenir de la fraude d'entreprise est la synthèse de la voix des principaux dirigeants de l'entreprise pour voler des fonds, nuire à la réputation, etc. Des attaques uniques réussies ont été développées sur le réseau social Clubhouse, où de fausses émissions vocales au nom de personnes célèbres ont été remarquées à plusieurs reprises.

Que s'est-il passé d'autre

La vulnérabilité de Microsoft Exchange est en cours de fermeture à un rythme incroyablement rapide. Un rapport Microsoft du 22 mars affirme que 92% des serveurs de messagerie vulnérables ont déjà été corrigés. C'est très rapide par rapport à la vitesse de fermeture de toute autre vulnérabilité, mais pas assez si vous gardez à l'esprit les particularités du trou, ce qui donne un contrôle total sur le serveur. Parmi les attaques étranges sur des serveurs qui n'ont pas été mis à jour, ou qui ont été mis à jour, mais qui n'ont pas fermé la porte dérobée existante, il y a eu la semaine dernière un piratage de serveurs, prétendument de la part du journaliste Brian Krebs.

La mise à jour iOS, iPadOS et watchOS publiée le 26 mars ferme une vulnérabilité activement exploitée dans le moteur WebKit qui autorise les attaques XSS.

L'analyse par CitizenLab du code source de l'application TikTok n'a révélé aucune violation de la vie privée. Une mise en garde s'impose ici: les experts n'ont pas trouvé de fonctions en dehors de ce qui est typique pour ce type de développement, mais beaucoup de données utilisateur sont toujours collectées à des fins publicitaires.

ZDNet écrit sur une véritable attaque comme BadUSB. Une entreprise hôtelière a reçu une clé USB par la poste, soi-disant un bonus gratuit d'une grande chaîne de vente au détail. En fait, la clé USB émule un clavier, ce qui permet de télécharger et d'installer du code malveillant.