La reconnaissance des ressources réseau de l'entreprise consiste principalement en des sous-domaines de force brute avec la résolution ultérieure des blocs réseau trouvés. Ensuite, de nouveaux domaines de niveau 2 peuvent être trouvés et la procédure est répétée à nouveau. Cela permet de trouver de nouvelles adresses IP à chaque itération.

Cette méthode est peut-être la plus efficace. Cependant, il y avait des situations où le sous-réseau / 24 entier n'était pas trouvé.

De nos jours, un autre outil puissant est apparu - le DNS passif, qui vous permet de faire la même chose qu'une résolution DNS classique, mais en utilisant une API spéciale. Cela peut être, par exemple, "virustotal" ou "passif-total". Ces services enregistrent les requêtes et réponses DNS collectées auprès des serveurs DNS les plus courants. L'avantage de cette approche est que nous n'avons pas besoin de la force brute. Nous entrons simplement l'adresse IP et obtenons tous les enregistrements DNS connus. Ou, au contraire, en spécifiant DNS, nous obtenons toutes les adresses IP associées à ce nom. Cette approche a un avantage indéniable - nous pouvons trouver d'anciens serveurs de site qui ont été résolus plus tôt. Après tout, les sites plus anciens sont plus susceptibles de contenir des vulnérabilités.

Malgré les techniques décrites ci-dessus, il en existe encore plusieurs un peu moins populaires, mais qui donnent toujours des résultats. Dans cet article, nous examinerons deux autres techniques d'intelligence: la recherche d'adresses IP par données géographiques (geo2ip) et la recherche d'adresses IP par nom d'entreprise (reverse-whois).

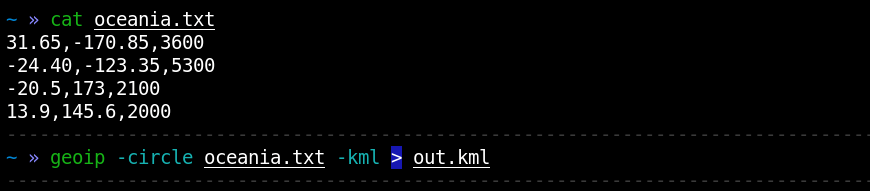

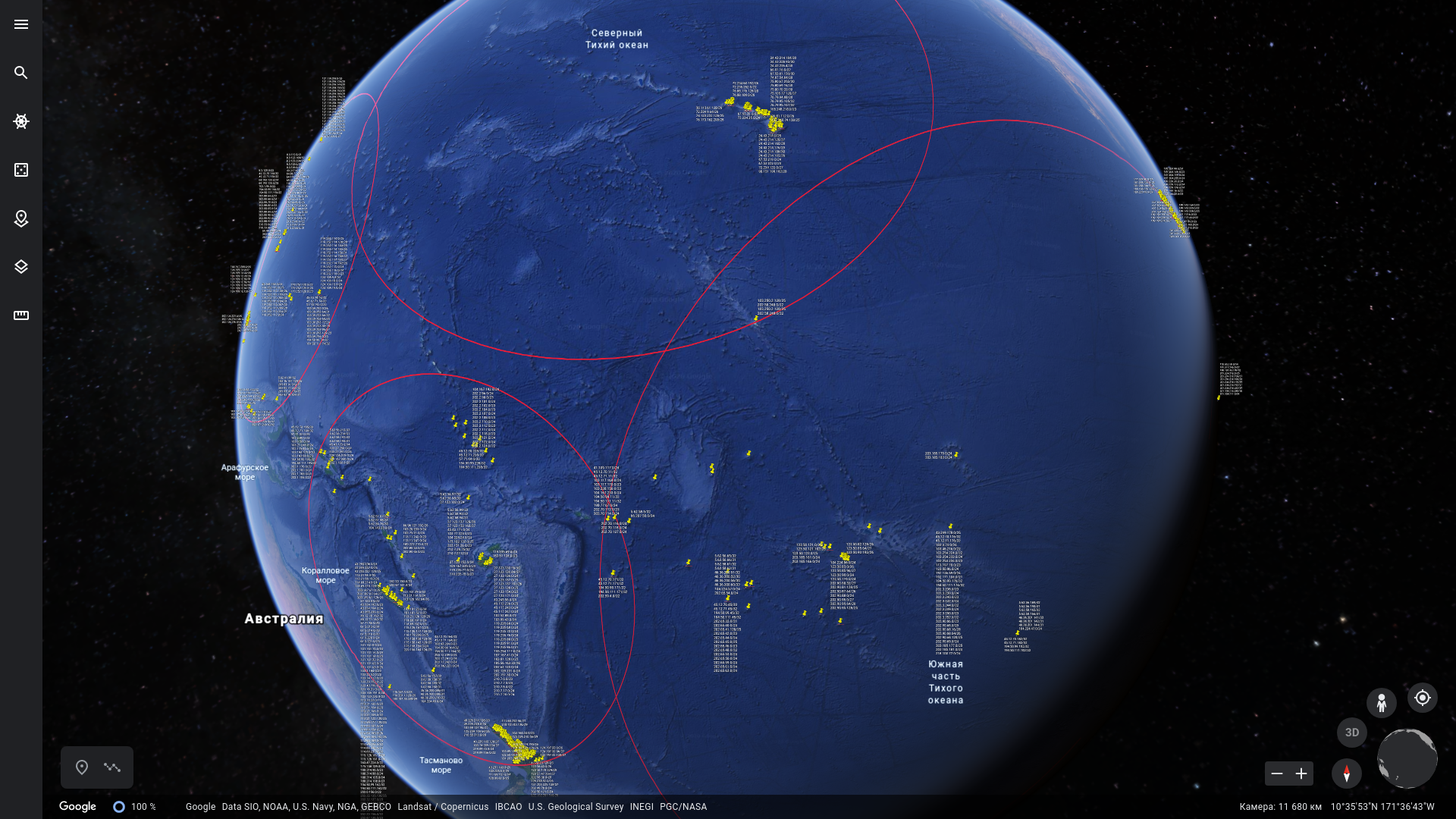

Geo2ip

Je pense que beaucoup d'entre nous savent ce qu'est la géolocalisation. Il est utilisé assez souvent par les développeurs et les administrateurs. Cependant, geoip est principalement utilisé dans le sens ip -> geo. Dans notre cas, ce n'est pas si intéressant. C'est drôle, mais avant de développer votre propre solution, pas une seule bibliothèque n'a été trouvée qui vous permette de faire des requêtes dans le sens inverse geo → ip. Par conséquent, il a été décidé d'écrire notre propre outil, de plus, il n'est pas si difficile de le mettre en œuvre.

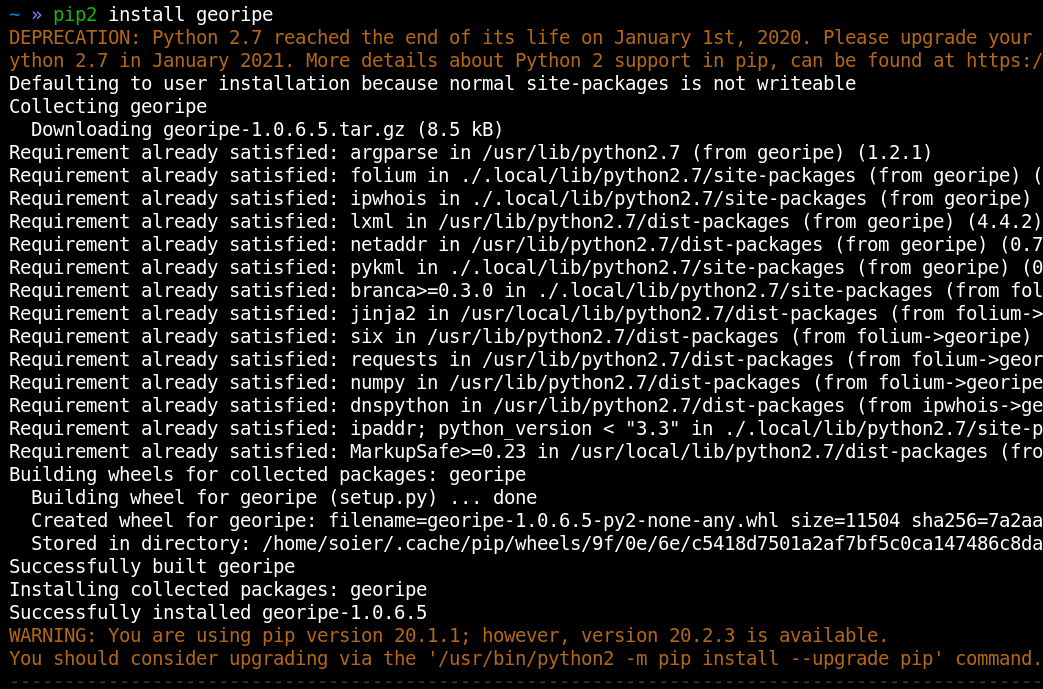

, python2.

:

geoip — ip → geo, city → ip, country → ip, lat:long → ip ..;

rwhois — whois ( ).

, geoip-:

, 2020 , geoip . .

geoip , . , , , . «%» (SQL-).

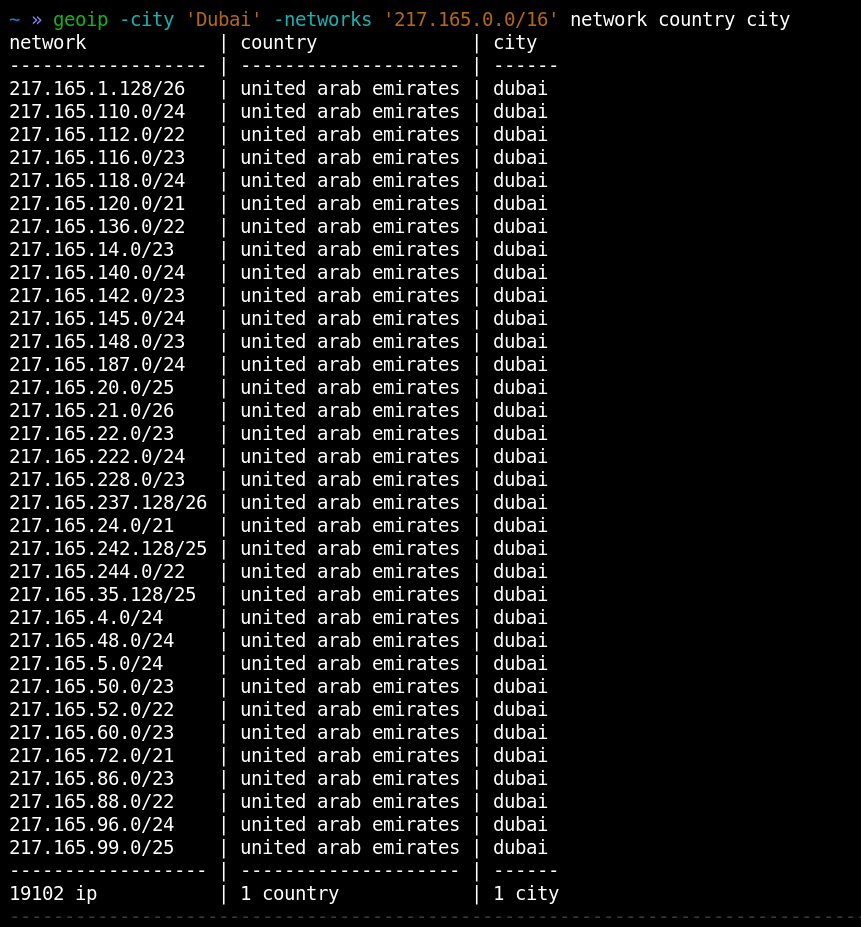

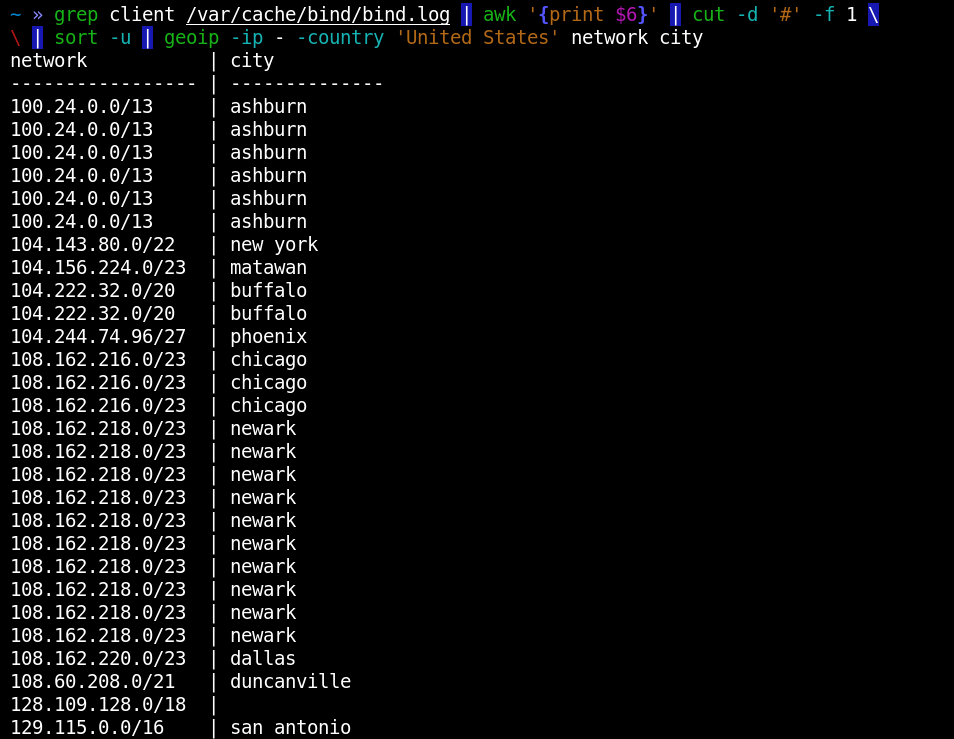

, IP-, , :

geoip , , - :

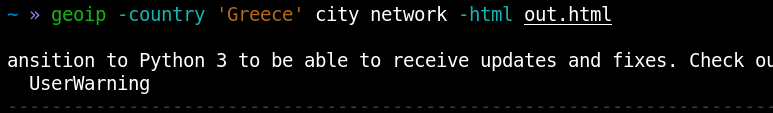

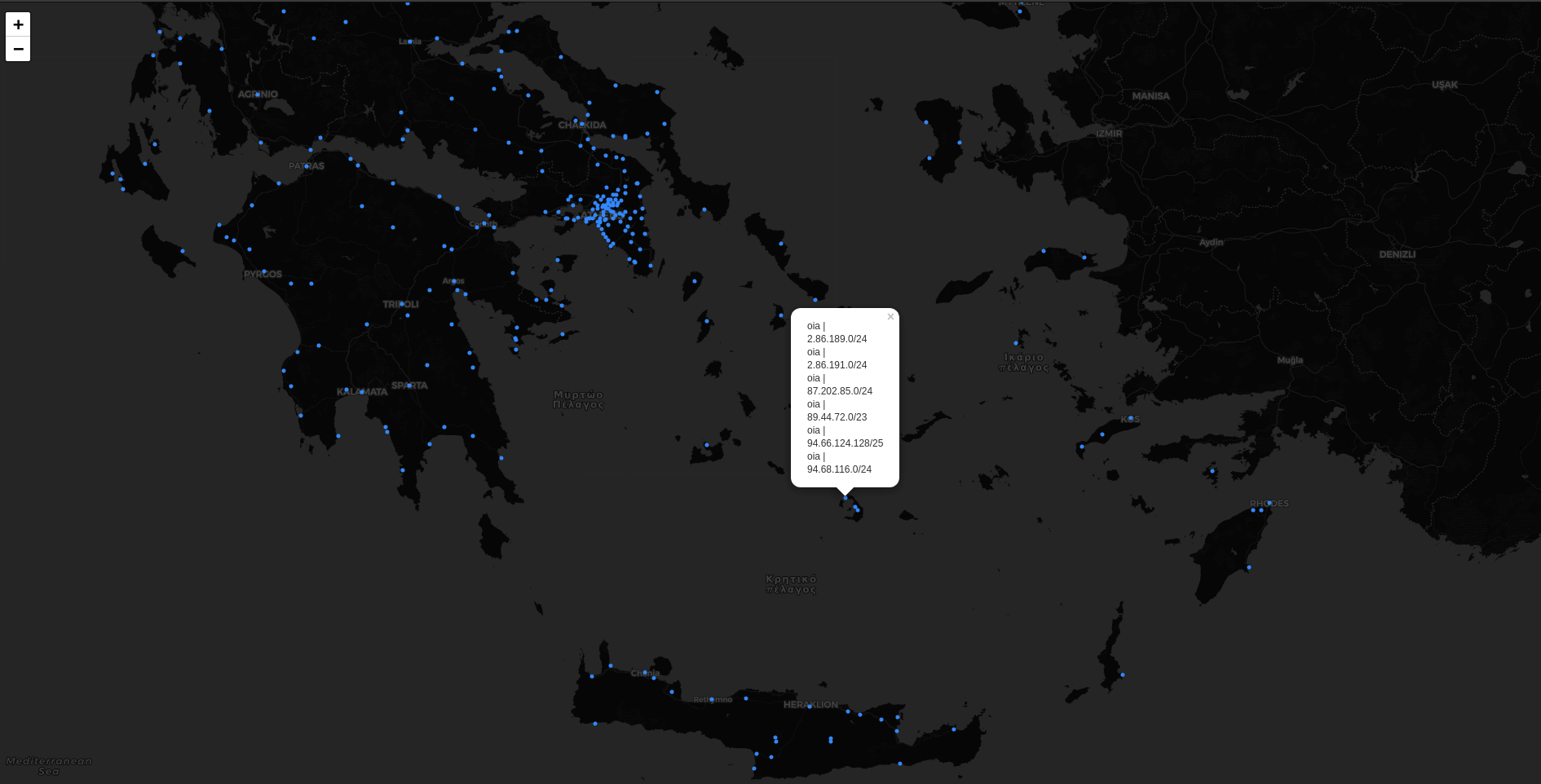

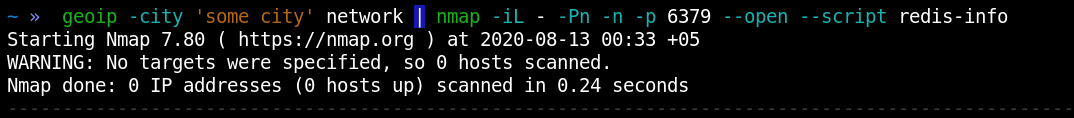

() . :

.

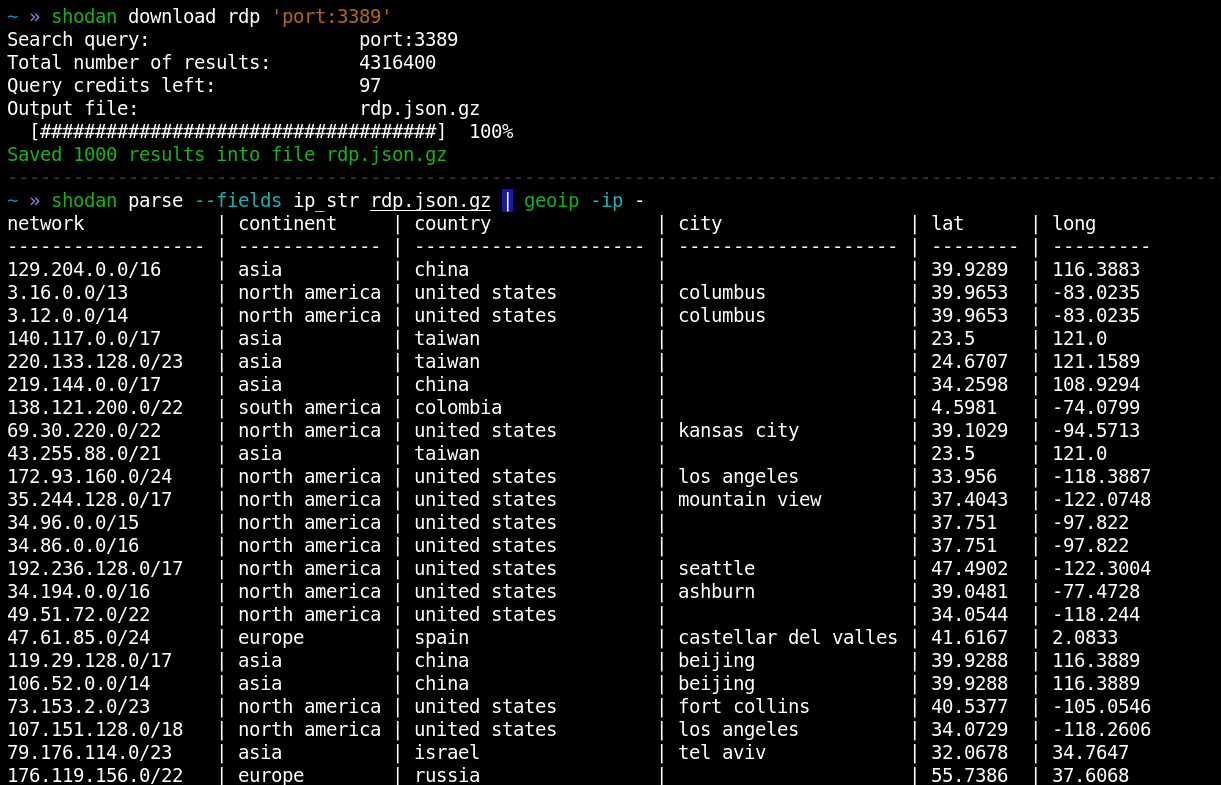

geoip- shodan:

, .

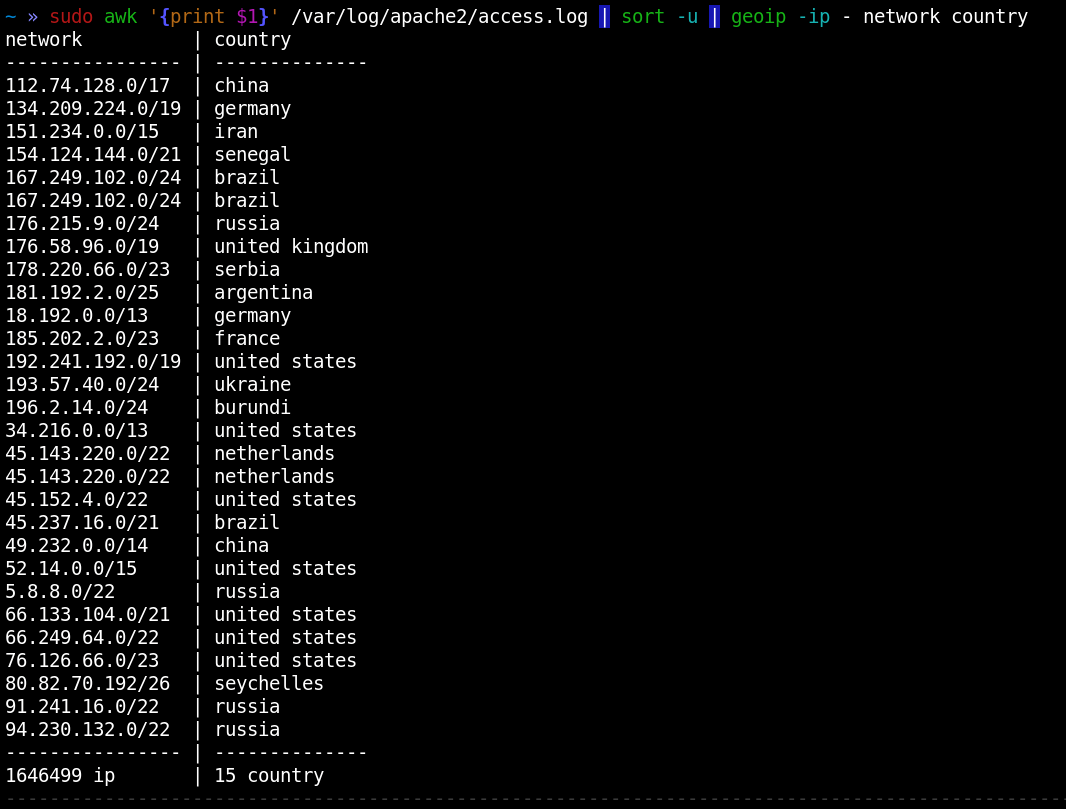

apache, , :

dns-:

. – mongo :

– memcached :

Reverse whois

Whois , 43/tcp . – IP-. . 5 , 5 :

(RIPE);

(APNIC);

(AFRINIC);

(ARIN);

(LACNIC).

whois :

whois 8.8.8.8

, telnet:

telnet whois.ripe.net 43

1.2.3.4

IP-. :

whois -h whois.ripe.net -T person admin@somecompany.com

whois -h whois.ripe.net -- '-i mnt-by RIPE-NCC-MNT'

, RIPE :

as-set;

aut-num;

domain;

inetnum;

organisation;

person;

role;

route.

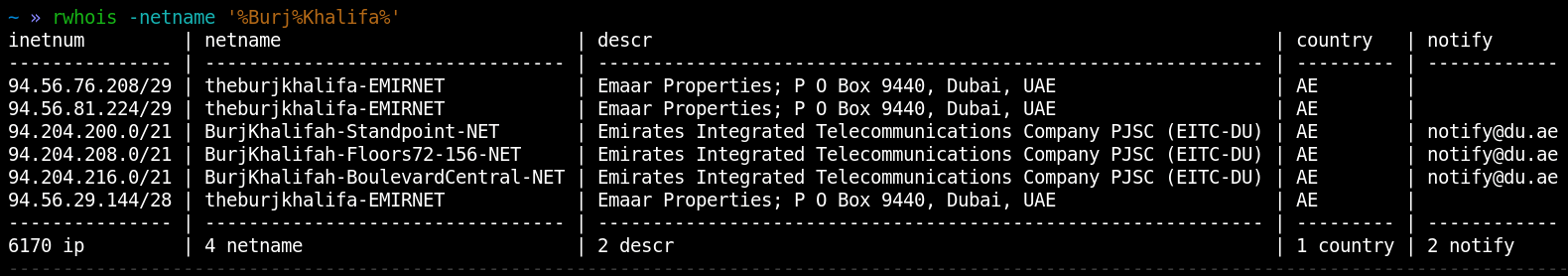

, - «netname» «descr», . . , «-T person *@somecompany.com».

web-, , https://apps.db.ripe.net/db-web-ui/#/fulltextsearch. RIPE .

whois- :

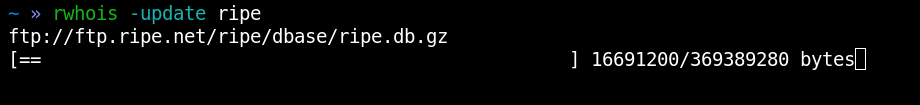

RIPE: ftp://ftp.ripe.net/ripe/dbase/ripe.db.gz

APNIC: https://ftp.apnic.net/apnic/whois/apnic.db.inetnum.gz

AFRINIC: https://ftp.afrinic.net/dbase/afrinic.db.gz

LACNIC: https://ftp.lacnic.net/lacnic/dbase/lacnic.db.gz

ARIN: https://ftp.arin.net/pub/rr/arin.db.gz

, grep:

grep netname: *company* ripe.db

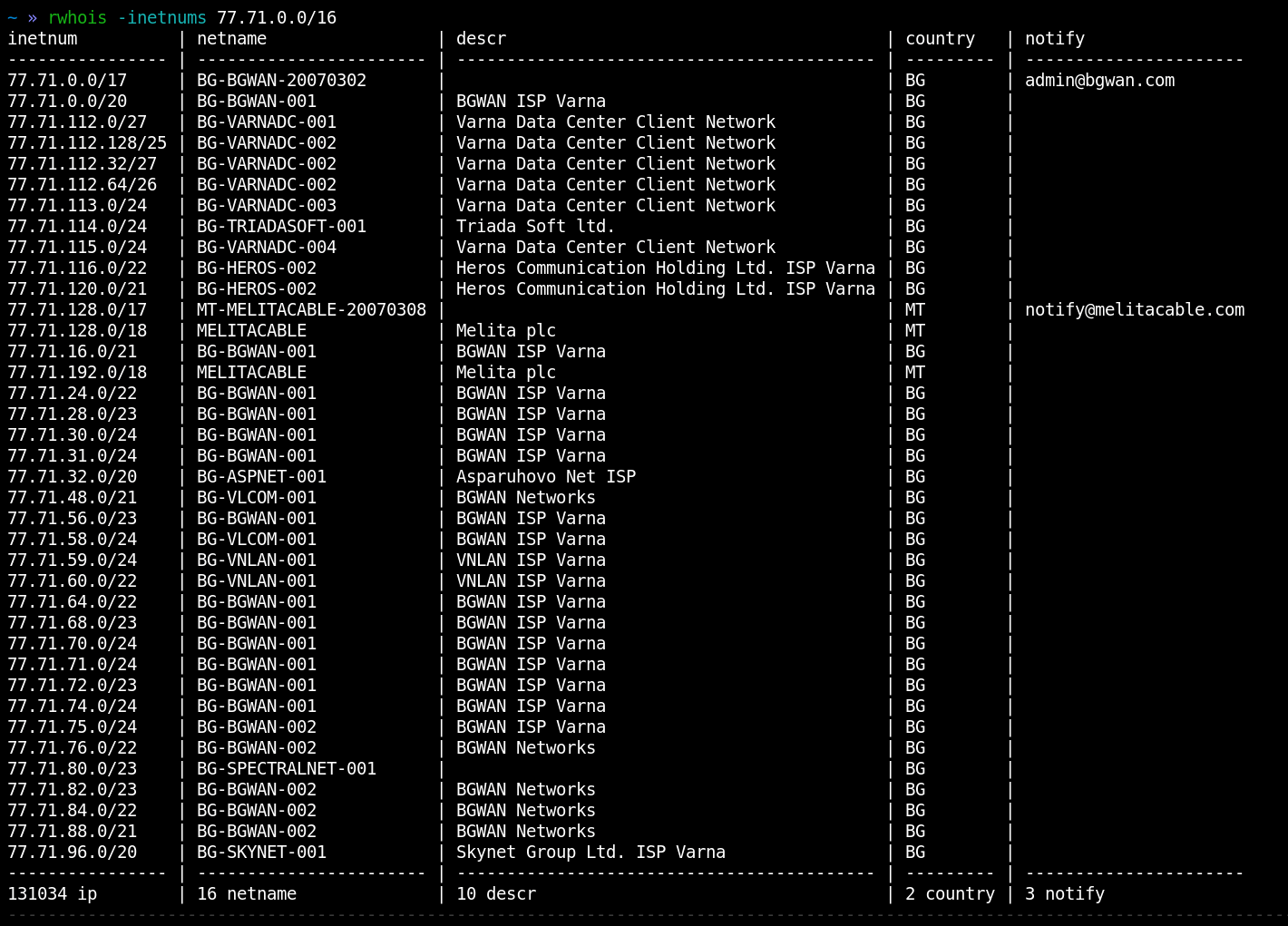

ripe.db () 5 GB. . , CIDR (, 77.77.0.0/16), grep .

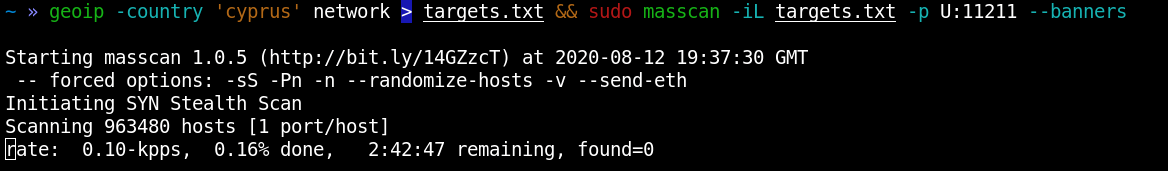

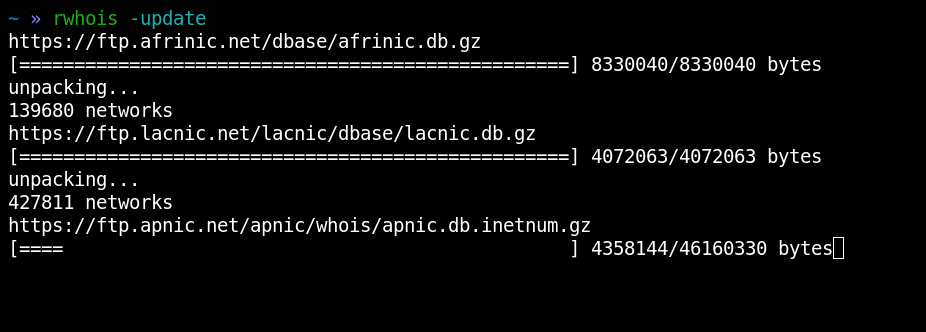

– rwhois, geoip.

, :

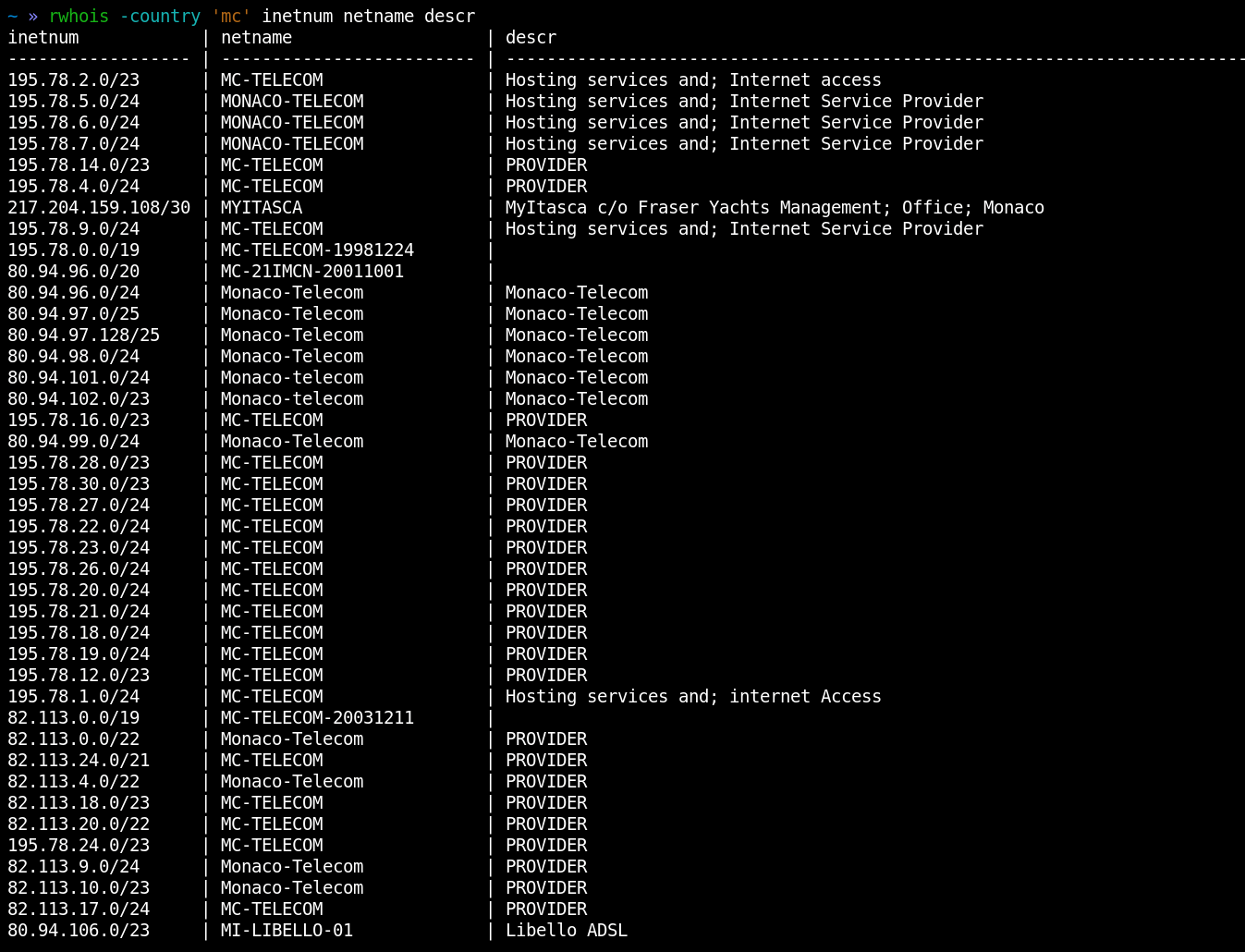

5 . IP- :

:

-. IP- :

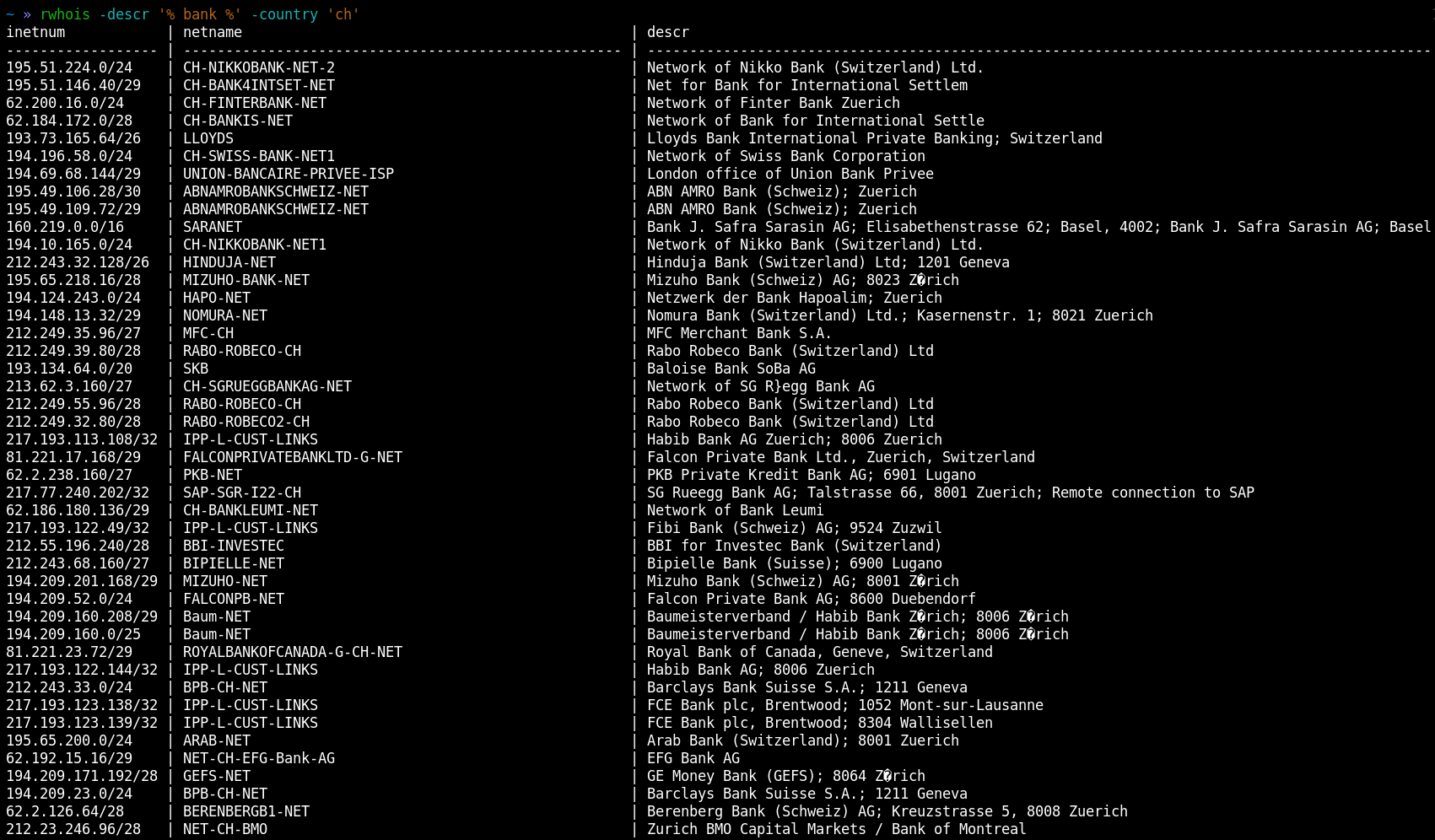

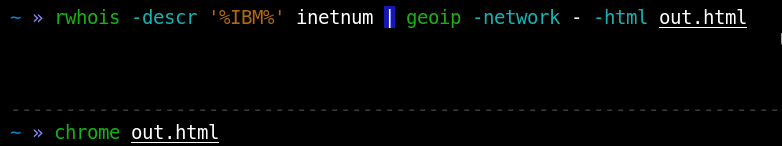

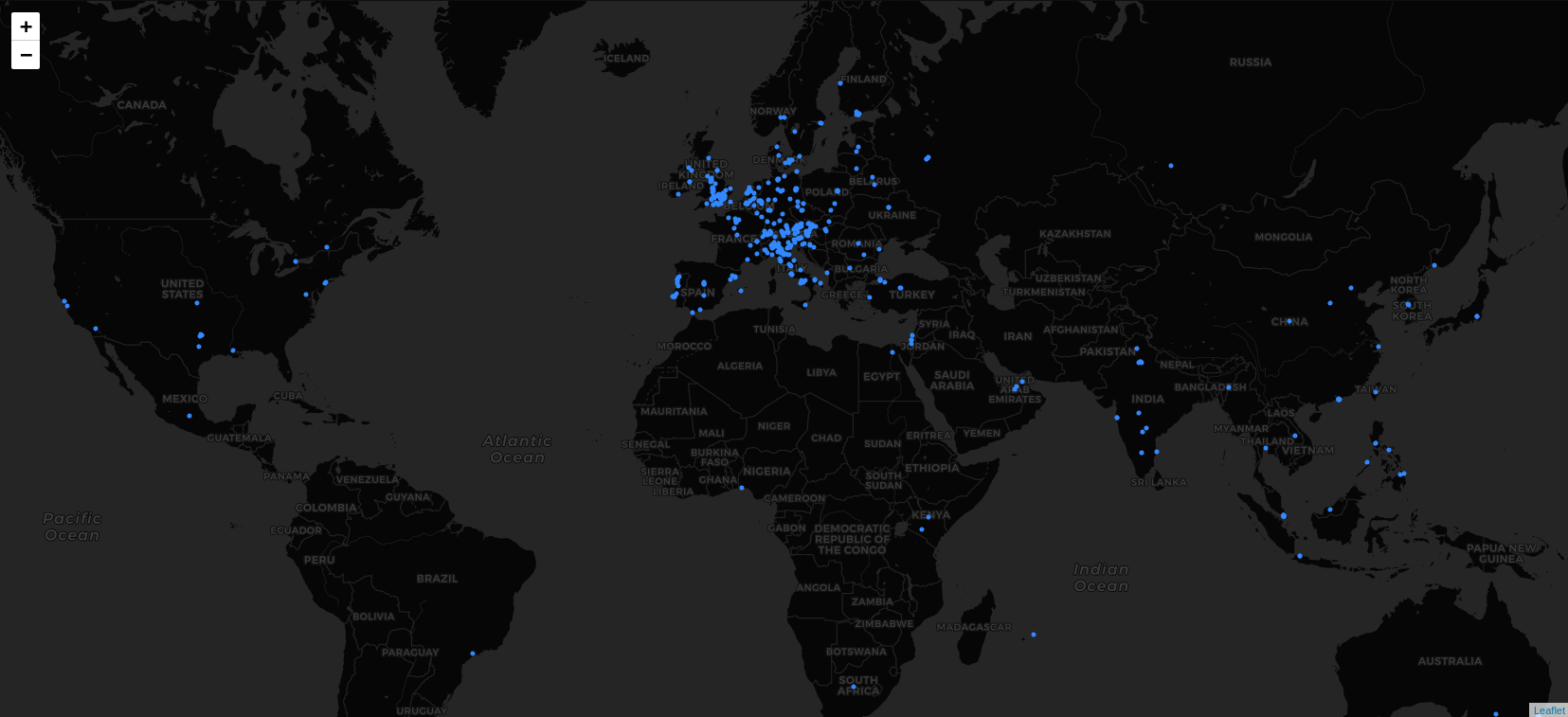

«descr»:

, :

CIDR-:

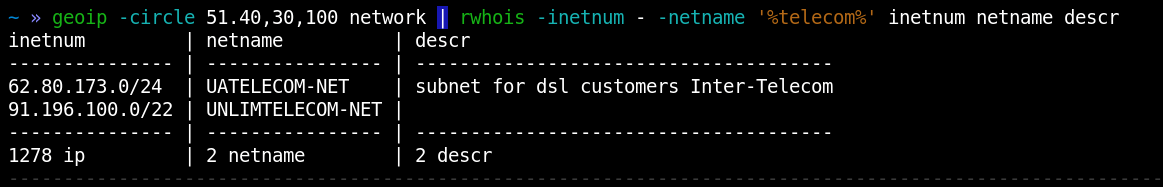

geo2ip + reverse whois

geoip rwhois .

, «telecom»:

— , :

, RECON . , - , . .

Auteur: Spécialiste du Centre de l'Oural pour les systèmes de sécurité