Au fur et à mesure que les systèmes de sécurité Windows évoluaient, le nombre de rootkits diminuait: il devenait plus difficile d'exécuter du code malveillant avec les privilèges du noyau. La raison en est l'introduction de signatures de pilotes obligatoires et du mécanisme PatchGuard, qui provoque un plantage de «l'écran bleu» lorsque vous essayez de pénétrer dans le noyau du système. Moriya (le nom vient du nom du pilote malveillant) contourne cette protection en utilisant un mécanisme connu depuis 2015 qui utilise le pilote de la machine virtuelle Virtualbox.

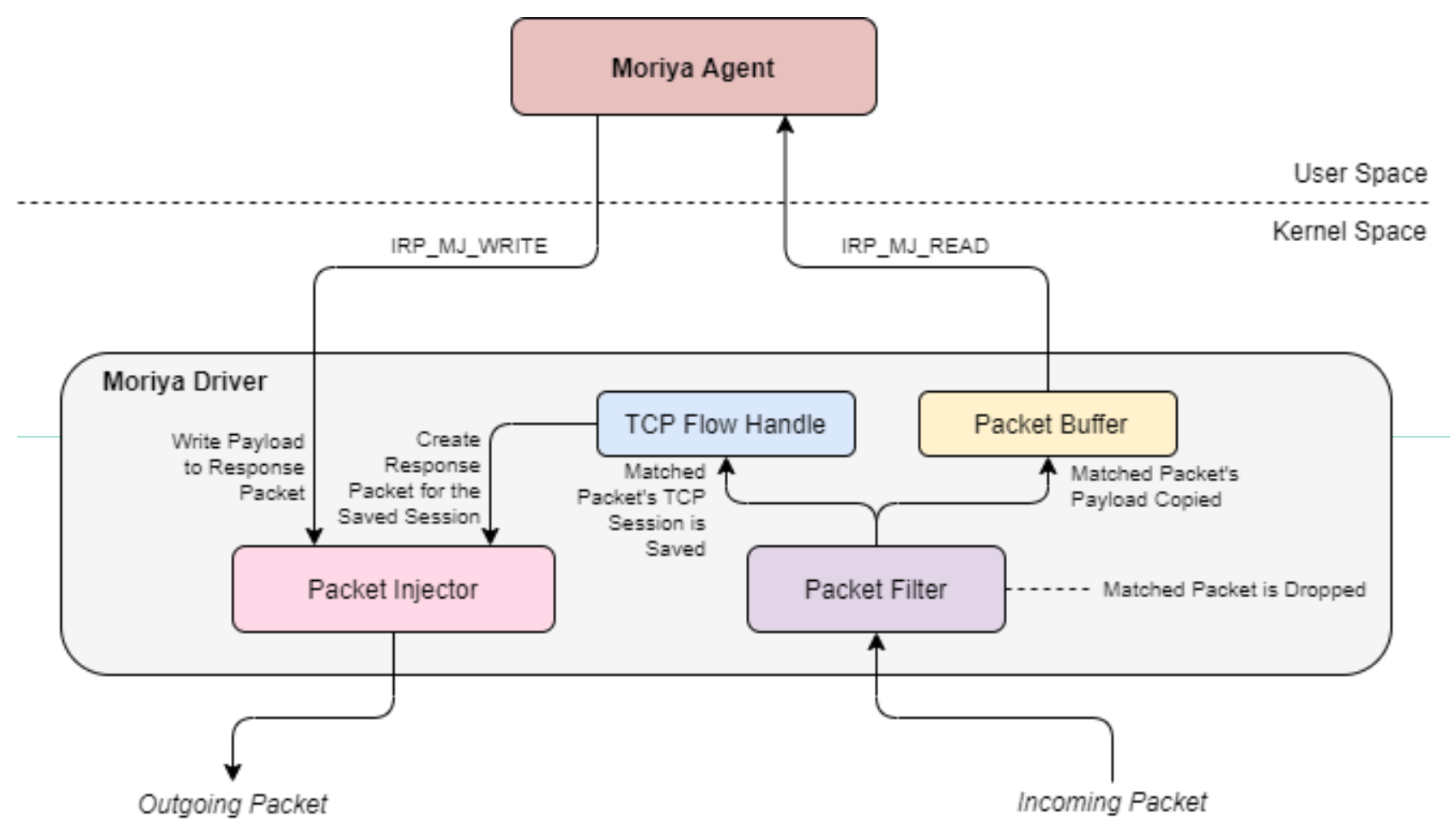

L'injection de pilote à l'aide de VBoxDrv.sys est détaillée sur Virus Bulletin en relation avec la campagne de malware Turla. Une méthode similaire a été utilisée dans les attaques Lamberts et Equation. Le pilote de Virtualbox est signé numériquement, mais il ajoute et exécute un autre pilote MoriyaStreamWatchmen.sys, déjà non signé. La tâche de ce dernier est de surveiller le trafic réseau entrant et de traiter les instructions du serveur C&C, marquées d'une séquence spéciale de caractères:

Ainsi, le rootkit est une porte dérobée passive et est conçu pour fonctionner sur un serveur infecté avec un accès direct à Internet. Les experts de Kaspersky Lab décrivent également d'autres modules malveillants chargés de scanner le réseau interne traditionnel pour de telles attaques, ainsi que d'infecter d'autres ordinateurs et serveurs. De plus, contrairement à de nombreux incidents, la méthode initiale de pénétration du serveur est connue. Il s'agit d'une vulnérabilité du serveur Web Microsoft IIS, découverte en 2017 et pertinente dans une version obsolète de Windows Server 2003. Apparemment, la présence d'un tel logiciel du côté d'une victime potentielle était à l'origine du développement du rootkit.

Que s'est-il passé d'autre

Dans la bataille juridique en cours entre Apple et Epic Games , de nouveaux détails sont apparus à partir de 2015. Ensuite, des centaines d'applications avec un code malveillant ont été trouvées dans l'Apple Store officiel. Tous ont été créés à l'aide d'une version piratée du logiciel de développement officiel Apple Xcode. Version IDE illégale connue sous le nom de XCodeGhost, a ajouté un code malveillant à la construction d'une application classique (sa tâche était de voler des comptes). La correspondance interne d'Apple de ces années, divulguée au cours de la procédure, clarifie l'ampleur du problème: au moins une application astuce a été installée par 128 millions d'utilisateurs iOS. De nombreuses applications infectées ont été manquées par le système de contrôle qualité du fournisseur. De plus, Apple a décidé à ce moment-là de ne pas avertir toutes les victimes, se limitant à un court message sur le site Web de l'entreprise. Ces documents ont fait surface au tribunal en raison des tentatives d'Epic Games de prouver que l'App Store est loin d'être sécurisé.

Grande nouvelle du début de cette semaine - cyberattaqueavec extorsion contre un important fournisseur d'essence et de produits pétroliers sur la côte est des États-Unis, Colonial Pipeline.

Les journalistes de Bleeping Computer écrivent sur l'attaque du rançongiciel Ryuk contre un institut de recherche. Le lien vulnérable était l'ordinateur portable d'un étudiant qui avait accès au réseau interne de l'établissement: il tentait de «guérir» une copie non enregistrée de Windows à l'aide d'un «crack».

Le document de recherche décrit (PDF, également site Web ) une nouvelle vulnérabilité permettant des attaques DDoS sur les serveurs DNS racine.

Vulnérabilitédans les radios Qualcomm rend potentiellement vulnérable jusqu'à 30% des smartphones. En théorie, en utilisant une interface de communication par modem, il est possible d'exécuter du code arbitraire à l'intérieur d'une "partie téléphonique" mal contrôlée côté OS.

Maintenance Le serveur de messagerie Exim a fermé les 21 vulnérabilités affectant la plupart des versions jusqu'en 2004.

En juillet 2021, Microsoft prévoit d' achever le processus de suppression forcée du plug-in Adobe Flash de toutes les versions prises en charge de Windows, y compris Windows 10, Windows 8.1 et Windows Server 2012.

Une vulnérabilité grave a été découverte dans le pilote des ordinateurs portables Dell. .