Lors d'un test de pénétration sur le réseau interne d'une entreprise, l'un des premiers vecteurs d'attaque à prendre en compte sur les réseaux Windows est de trouver et de compromettre des systèmes d'exploitation non pris en charge avec des exploits connus et publics. Le plus souvent, le service SMB est utilisé. Un autre problème pour les administrateurs système est le manque de documentation réseau. Un pentester et / ou un analyste de la sécurité des informations réseau peut être confronté à une intelligence réseau boîte noire dans une situation chargée ou avec une négligence pure et simple du personnel responsable de l'opération. En particulier, les administrateurs (la thèse est confirmée par les recherches de collègues de Positive Technologies ).

Nous formulerons et élargirons légèrement le cas

Il est nécessaire de disposer d'un temps suffisant pour trouver tous les systèmes d'exploitation Windows non pris en charge sur le réseau local d'une entreprise de plus de 10 000 hôtes, vraisemblablement avec des exploits SMB publics.

Une limitation de la méthode peut être la segmentation du réseau lorsque certains sous-réseaux sont fermés à partir de l'hôte du chercheur.

Peu importe, bienvenue sous le chat ...

ATTENTION! L'application masscan utilisée dans cet article peut tuer tout le réseau, c'est un outil très puissant. Pré-testez votre réseau à différents paramètres de débit.

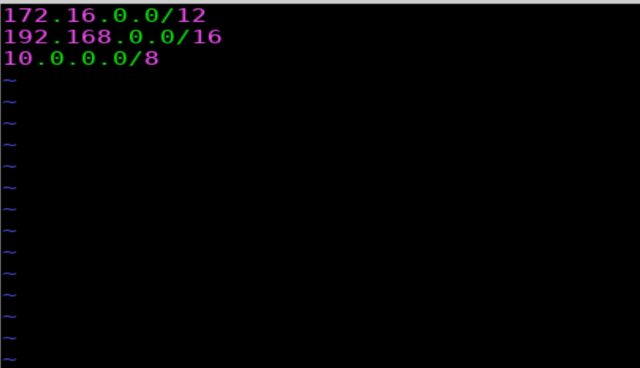

- La liste de toutes les adresses IP privées possibles peut être enregistrée avec trois masques 10.0.0.0/8, 172.16.0.0/12, 192.168.0.0/16

Nous les saisissons dans un fichier.

root@debSec:~/search_old_os# vim subnet.lst

Pour déterminer rapidement tous les sous-réseaux utilisés, nous utilisons masscan en mode d'analyse ping.

root@debSec:~/search_old_os# masscan --ping --rate 10000 -iL subnet.lst -oX fast_ping_scan.xml

30 . .

: , . , .

root@debSec:~/search_old_os# masscan --ping --rate 1000 -iL subnet.lst -oX fast_ping_scan.xml

.

root@debSec:~/search_old_os# cat fast_ping_scan.xml|grep -Eo '([0-9]{1,3}\.){3}[0-9]{1,3}'

, masscan rate 10000 . rate , 24.

root@debSec:~/search_old_os# cat fast_ping_scan.xml|grep -Eo '([0-9]{1,3}\.){3}'|sort|uniq|sed -e 's/$/0\/24/'>target_subnet.lst

499 .

masscan c rate, , 1000 .

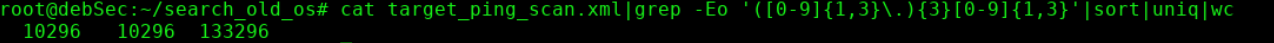

root@debSec:~/search_old_os# masscan --ping --rate 1000 -iL target_subnet.lst -oX target_ping_scan.xml

2 , 28 . , rate 100. 20 .

, 10296 .

, , 99.91% . , .

.

root@debSec:~/search_old_os# cat target_ping_scan.xml|grep -Eo '([0-9]{1,3}\.){3}[0-9]{1,3}'|sort|uniq >target_ping_scan.lst

, , .

SMB. , 139,445.

msscan , .

root@debSec:~/search_old_os# masscan --port 139,445 --rate 100 -iL target_ping_scan.lst -oX ip_smb.xml

SMB, , IP.

root@debSec:~/search_old_os# cat ip_smb.xml|grep -Eo '([0-9]{1,3}\.){3}[0-9]{1,3}'|sort|uniq >ip_smb.lst

?

. : nse nmap.

root@debSec:~/search_old_os# nmap -Pn --script smb-vuln* -p139,445 -iL ip_smb.lst -oA nmap_smb_vuln

nmap 71 ~10 .

11 .

nmap, OS SMB.

root@debSec:~/search_old_os# nmap --script smb-os-discovery.nse -p 445,139 -iL total_smb.lst -oA all_os

( , , nmap )

, .

, .

OS. , :

root@debSec:~/search_old_os# cat all_os.nmap |grep -B 10 -E 'Windows v1|Windows Server v2|Windows v3|Windows v4|Windows v5|Windows v6' >FINAL_TOTAL_OLD_WINDOWS_FULL.lst

IP.

root@debSec:~/search_old_os# cat FINAL_TOTAL_OLD_WINDOWS_FULL.lst|grep -Eo '([0-9]{1,3}\.){3}[0-9]{1,3}'|sort|uniq >FINAL_TOTAL_OLD_WINDOWS_FULL.lst

65 .

metasploit . . .

, .

:

- .

- - .

- "", RedTeam.

- ( ).

:

- . — , .

- ActiveDirectory.

- . , , Nessus. , ( ).

La méthode n'est ni la seule ni la meilleure, mais dans mes conditions c'était la seule acceptable. J'espère que quelqu'un vous sera utile ...