Face à la nécessité d'un service I2P caché , la plupart sont obligés d'utiliser les services des hébergeurs. Par exemple, parce qu'il n'y a aucun moyen de fournir une bonne disponibilité des ressources sur votre ordinateur personnel. L'utilisation des services du centre de données implique la confiance: nous espérons que le personnel n'abusera pas de sa position et que quelqu'un n'essaiera pas de voler des données sur des disques.

Hélas, la confiance dans un projet sérieux ne suffit pas, car même un piratage banal du système de l'extérieur ne peut jamais être exclu. Il n'y a pas de sécurité absolue, mais après tout incident, vous souhaitez probablement récupérer le plus rapidement possible. Ce manuel vous montrera comment utiliser les clés temporaires afin que l'adresse de votre ressource cachée ne puisse pas être volée même si le serveur est compromis.

Formation d'une adresse intranet I2P

Lors de la création d'un tunnel serveur qui amène un service local sur un réseau masqué, vous devez spécifier un fichier avec des clés (si une clé inexistante est spécifiée, un nouveau fichier avec des clés aléatoires est créé).

Le fichier de clé contient des identifiants cryptographiques. Un total de 391 octets d'informations publiques et de clés secrètes qui ne sont pas publiées. Le hachage du bloc d'informations publiques contenu dans le fichier de clé forme l'adresse intranet.

(391 ) «.b32.i2p», «.i2p», : , . , , – , .

, I2P, , . – (391 ), . , . , .

I2P - (offline keys), . , , , . , , , .

. . - , . , , . , , , . , , , , .

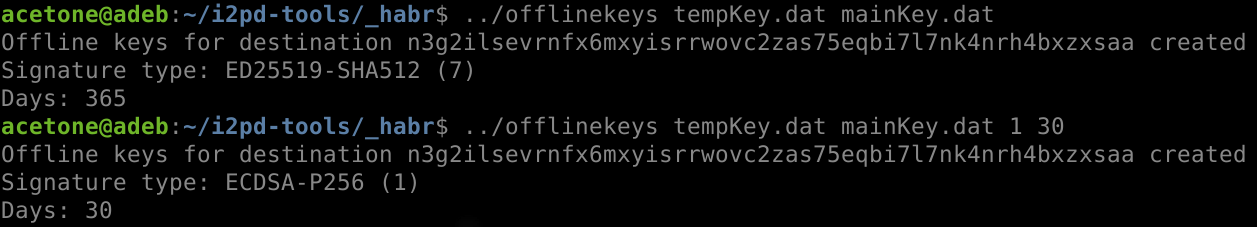

i2pd-tools. offlinekeys : <output file> <keys file> <signature type> <days>

. , .

, ED25519-SHA512 ( 7), 365 , . , .

, , . – . , .

- ITSOFT.