Il existe déjà de nombreux articles sur ce sujet sur Internet . J'ai mené une brève recherche, au cours de laquelle j'ai constaté que la plupart d'entre eux utilisent les paramètres standard de VeraCrypt, qui ont longtemps été élaborés par des cybercriminels et ne peuvent pas être considérés comme sûrs. Depuis le développement et l'apparition sur le marché de périphériques utilisateur puissants, la demande d'équipements d'entreprise de qualité supérieure augmente.

Aujourd'hui, je vais vous montrer comment nous allons construire une ligne de défense pour protéger les données sur un appareil Windows.

Ce matériel est inspiré de l ' article d' Oleg Afonin «Comment renforcer Vera. Rendre les conteneurs chiffrés VeraCrypt impénétrables». Si vous souhaitez approfondir le sujet de la sécurité de l'information, vous pouvez faire un don et vous y abonner.

Important

Il est peu probable que votre processeur (ancien ou bon marché) ne prenne pas en charge la technologie de décryptage accéléré AES. Dans ce cas, le déchiffrement du disque lorsque l'appareil est allumé prendra quelques minutes au lieu de secondes (le temps entre la saisie du mot de passe et le démarrage du système d'exploitation prendra plus de temps).

Vous pouvez savoir à l'avance si votre technologie prend en charge cette technologie sur le site Web officiel du fournisseur. Par exemple Intel:

Ou vous pouvez le vérifier sur des sites tiers, un exemple est ici .

VeraCrypt. —> ... .

"" , "/" — .

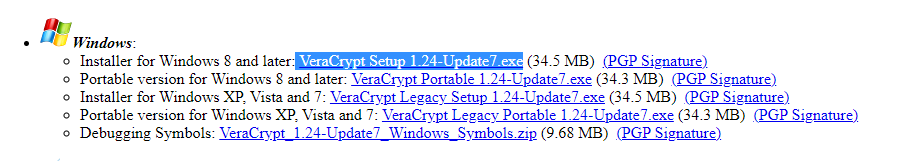

. Downloads, (Installer for) , Windows.

. , .

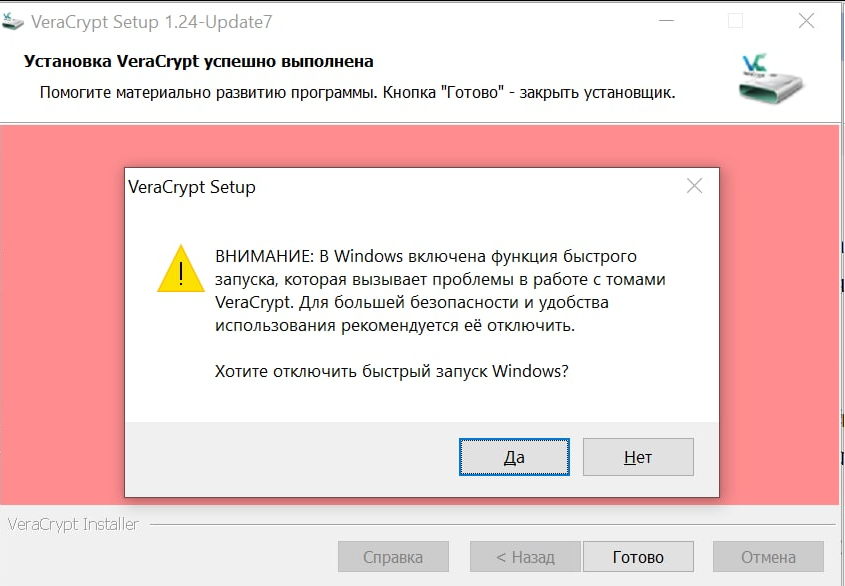

VeraCrypt . , :

.

VeraCrypt . :

" "

—

— , " Windows" " ". , .

— " ", .

, .

AES, .

, AES SHA-512, . : , .

Whirlpool.

, Streebog, ( "")

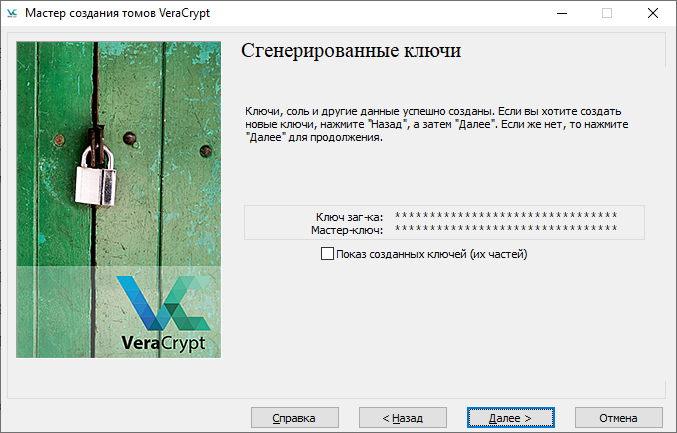

" PIM" .

PIM (Personal Iterations Multiplier)

PIM, . — , . , .

, :

PIM (485):

500:

1000:

, , , PIM, (1,2,3 ... n) . , , .

. 1234 / 2012 / 1939 / / / . , .

, PIM , . 1709.

, , .

. , . , . — . , . .

. , , 3 .

-

, , -, , Windows , PIM. .

- ( PIM 5 ) . ESC Windows. VeraCrypt - . .

—> /. .

VeraCrypt , - , , , Encrypt, 15 .

. - .

:

— 1 ?

— , , . VeraCrypt . , .

— - PIM?

- Si vous l'abordez d'un point de vue purement informatique, ce sera le cas. La réalité est que la plupart des attaques sont menées avec les paramètres par défaut. Les programmes qui peuvent utiliser des attaques avec une valeur PIM non standard peuvent être comptés sur les doigts d'une main, et encore moins de programmes qui peuvent automatiser les attaques avec une plage personnalisée de valeurs PIM.