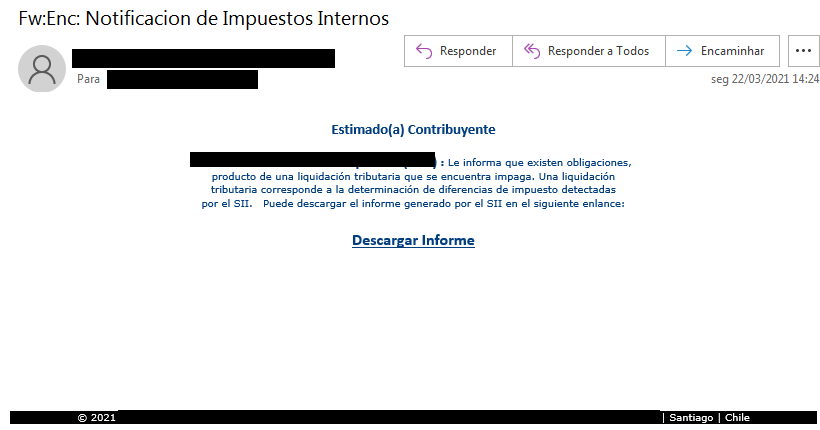

La capture d'écran ci-dessus montre le spam envoyé à des victimes potentielles. Le processus d'infection est trivial: les utilisateurs sont persuadés d'exécuter un programme d'installation qui télécharge du code malveillant. Le cheval de Troie est hébergé sur des blogs WordPress piratés ou sur des serveurs Azure et AWS. L'élément clé de l'attaque - une porte dérobée universelle - n'est pas lancé tant que l'utilisateur n'a pas ouvert le site Web de la banque à partir de la base de données spécifiée. Bien que les principales fonctions de Bizarro visent à voler de l'argent sur les comptes, le cheval de Troie a également des passe-temps secondaires, par exemple, substituer les identifiants des portefeuilles bitcoin dans le presse-papiers à ceux appartenant à des cybercriminels.

Comment fonctionne Bizarro:

L'utilisateur est obligé de se reconnecter à son compte personnel par diverses astuces: ils ferment de force le navigateur, désactivent la saisie automatique, de sorte que le nom d'utilisateur et le mot de passe doivent être ressaisis. Le keylogger intercepte et envoie les informations d'identification au serveur des attaquants, et l'utilisateur voit une fausse fenêtre pour entrer des codes d'authentification à deux facteurs. Le code est également vérifié, et en cas de succès, un message d'erreur s'affiche sur l'écran de la victime, bloquant l'accès à tous les programmes - c'est ainsi que les cybercriminels tentent de gagner du temps. Parallèlement à cela, une tentative est faite pour transférer de l'argent du compte. Mais les possibilités des malwares ne se limitent pas à cela. En plus de l'espionnage du presse-papiers et des captures d'écran standard susmentionnés, l'utilisateur peut également être invité à installer un programme malveillant sur un téléphone mobile, apparemment pour des raisons de sécurité.Pour ce faire, un code QR généré par l'API Google standard s'affiche à l'écran:

Ainsi, Bizarro propose le mécanisme le plus automatisé de vol de données sur les comptes bancaires, mais permet également un contrôle manuel de la porte dérobée, jusqu'à analyser des fichiers spécifiques sur le disque dur, lancer des programmes ou cliquer sur des coordonnées spécifiées. Bizarro est loin d'être la seule campagne cybercriminelle avec des racines brésiliennes à pénétrer le marché mondial. Au total, Kaspersky Lab a détecté au moins cinq opérations de ce type. L'année dernière, nous avons examiné en détail le cheval de Troie Tetrade , dont les fonctionnalités sont similaires, mais implémentées différemment.

Que s'est-il passé d'autre

Enquête sur la sécurité des applications mobiles avec des résultats désastreux: Check Point a découvert de graves vulnérabilités dans le backend des applications Android populaires. Les applications spécifiques ne sont pas nommées, mais parmi les 23 applications problématiques, près de la moitié comptent 10 millions d'utilisateurs ou plus. Deux failles communes: une base de données vulnérable et des clés intégrées dans le code de l'application pour accéder aux serveurs.

Les chercheurs continuent de rechercher des méthodes non naturelles d'exploitation des Apple AirTags avec des problèmes potentiels de confidentialité. Dans une nouvelle critiquela méthode de suivi indirect est montrée pour un tel scénario: nous plaçons une étiquette dans la maison de la victime et surveillons sa détection. AirTag, passé en mode perte, rapporte non seulement ses coordonnées via l'iPhone de quelqu'un d'autre, mais également le temps écoulé depuis le dernier contact. Dans ce cas, l'emplacement de l'étiquette est connu, mais le temps de détection permet de déterminer le moment où la victime est hors de la maison.

Pen Test Partners a piraté le système de divertissement du Boeing 747 ( discussionsur Habré). Le piratage a été effectué sur du matériel obsolète et obsolète exécutant Windows NT4. Un point intéressant: les outils modernes de recherche de vulnérabilités ne prennent plus en charge ces logiciels obsolètes - les auteurs de l'étude ont dû rechercher manuellement les vulnérabilités appropriées.

Le magazine Wired a publié l' histoire d'un piratage RSA de haut niveau en 2011 qui a conduit à la compromission des clés SecureID pour l'authentification à deux facteurs.

Dans la série de correctifs de mai pour Android, les vulnérabilités zero-day dans le code permettant de travailler avec le sous-système graphique ont été fermées . SOC Qualcomm et les appareils dotés de graphiques Arm Mali sont sujets aux bogues.

Microsoft va interromprePrise en charge du navigateur Internet Explorer en juin 2022.

L'infection initiale des ordinateurs qui a rendu possible l'attaque d'une usine de traitement d'eau en Floride en février de cette année est venue d' un site Web infecté.