La voiture Tesla Model 3 a été piratée à partir d'un multicopter (pour le divertissement),

les voitures Tesla source se connectent par défaut à n'importe quel point WiFi avec un SSID

Tesla Service

. C'est très pratique pour le piratage. Le mot de passe est spécifié dans le fichier .ssq fourni avec la voiture, ou vous pouvez le trouver sur Internet (voir la capture d'écran sous la coupe).

Ainsi, vous pouvez connecter la voiture à votre faux hotspot. Exploitez ensuite les vulnérabilités des logiciels et prenez le contrôle de certaines fonctions. En fait, tout est assez simple: de telles astuces sont présentées à chaque conférence de hackers.

Le problème est que des vulnérabilités critiques existent non seulement dans Teslas, mais dans presque toutes les voitures modernes.... C'est juste que Tesla offre de gros prix pour rapporter des bogues, donc cette information est publiée dans les médias. Le reste des voitures est piraté en silence.

Pirater Tesla

Profil Twitter avec mot de passe pour le service Tesla

La dernière conférence sur le piratage PWN2OWN 2020 a été annulée, les auteurs viennent donc de publier leur rapport sur le piratage de Tesla. Ils ont écrit un exploit Comsecuris qui exploite deux vulnérabilités dans le démon ConnMan . Il s'agit du gestionnaire de connexion Linux standard. En particulier, il y a un débordement de tampon dans le redirecteur DNS et une panne de pile dans le composant DHCP.

Le Tesla 3 possède la dernière version de ConnMan 1.37, sans la vulnérabilité CVE-2017-12865 trouvée dans la version 1.34. J'ai donc dû chercher de nouveaux bugs. Nous avons eu de la chance ici: la possibilité d'un buffer overflow a été découverte dans une fonction

uncompress()

.

1 static char *uncompress(int16_t field_count, char *start, char *end,

2 char *ptr, char *uncompressed, int uncomp_len,

3 char **uncompressed_ptr)

4 {

5 char *uptr = *uncompressed_ptr; /* position in result buffer */

6

7 debug("count %d ptr %p end %p uptr %p", field_count, ptr, end, uptr);

8

9 while (field_count-- > 0 && ptr < end) {

10 int dlen; /* data field length */

11 int ulen; /* uncompress length */

12 int pos; /* position in compressed string */

13 char name[NS_MAXLABEL]; /* tmp label */

14 uint16_t dns_type, dns_class;

15 int comp_pos;

16

17 if (!convert_label(start, end, ptr, name, NS_MAXLABEL,

18 &pos, &comp_pos))

19 goto out;

20

21 /*

22 * Copy the uncompressed resource record, type, class and \0 to

23 * tmp buffer.

24 */

25

26 ulen = strlen(name);

27 strncpy(uptr, name, uncomp_len - (uptr - uncompressed));

28

29 debug("pos %d ulen %d left %d name %s", pos, ulen,

30 (int)(uncomp_len - (uptr - uncompressed)), uptr);

31

32 uptr += ulen;

33 *uptr++ = '\0';

34

35 ptr += pos;

36

37 /*

38 * We copy also the fixed portion of the result (type, class,

39 * ttl, address length and the address)

40 */

41 memcpy(uptr, ptr, NS_RRFIXEDSZ);

42

43 dns_type = uptr[0] << 8 | uptr[1];

44 dns_class = uptr[2] << 8 | uptr[3];

45

46 if (dns_class != ns_c_in)

47 goto out;

48

49 ptr += NS_RRFIXEDSZ;

50 uptr += NS_RRFIXEDSZ;

Aux lignes 27 et 41, la fonction

memcpy

copie le

uptr

contenu de la mémoire dans le tampon avec une taille fixe de 10 octets (

NS_RRFIXEDSZ

), sans vérifier si la taille du tampon de sortie correspond au nombre d'octets copiés.

Dans la présentation, les pirates ont expliqué que le contrôle du démon ConnMan donne beaucoup plus de puissance que les autres démons non root du système multimédia Tesla: il vous permet de désactiver le pare-feu, de modifier les tables de routage, de charger ou de décharger les modules du noyau (s'ils ne sont pas signés).

Dans notre cas, il suffit de désactiver le pare-feu et d'envoyer les commandes nécessaires à l'ordinateur. Bien sûr, vous ne pouvez pas contrôler une voiture via un système multimédia, mais vous pouvez déverrouiller les portes, changer le mode d'accélération, la direction et d'autres fonctions disponibles depuis le panneau de commande de l'ordinateur sous Linux (il y avait autrefois Ubuntu).

Mises à jour de sécurité obligatoires

Les voitures Tesla ont un système informatique avancé et la société paie beaucoup d'argent (environ 300 000 dollars) pour signaler de telles vulnérabilités. En fait, les pirates informatiques réussissent à s'introduire dans les voitures et autres constructeurs, c'est juste que cela n'est pas toujours signalé au grand public.

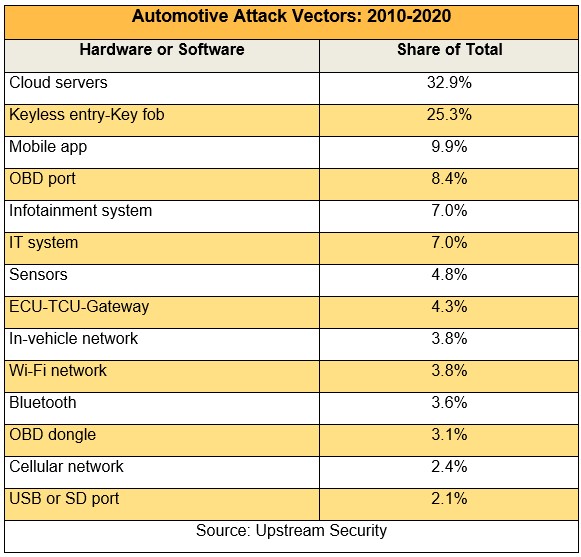

Upstream Security publie un rapport de vulnérabilité automobile chaque année. Le dernier rapport mondial sur la cybersécurité automobile 2021 contient des informations sur plus de 200 incidents de sécurité de 2010 à 2020.

Voici les statistiques sur les vecteurs d'attaques au fil des ans:

Le piratage à distance représente aujourd'hui 80% des attaques, la pénétration physique - 20%. Les services cloud sont le principal vecteur.

En juin 2020, l'ONU a adopté un règlement de sécurité commun pour les transports: UNECE WP.29 Cybersecurity. En 2021-2022, ces réglementations seront envisagées dans plusieurs pays, et en 2023-2024 une adoption plus large est attendue dans le monde entier. Le premier règlement s'appelle Cybersecurity and Cybersecurity Management Systems (CSMS). Voir ici pour la dernière version .

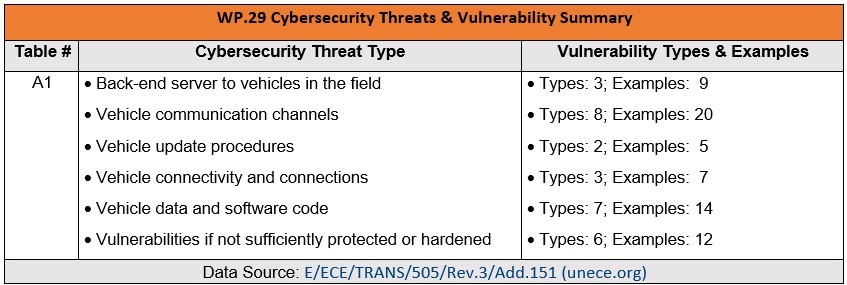

Le document CSMS contient des informations sur les menaces de cybersécurité et répertorie un grand nombre de vulnérabilités et de méthodes d'attaque. L'annexe 5 contient dix pages décrivant les vulnérabilités dans plusieurs catégories . Le premier tableau répertorie brièvement six types de menaces avec différents types de vulnérabilités (29 sont répertoriés) et des exemples (67).

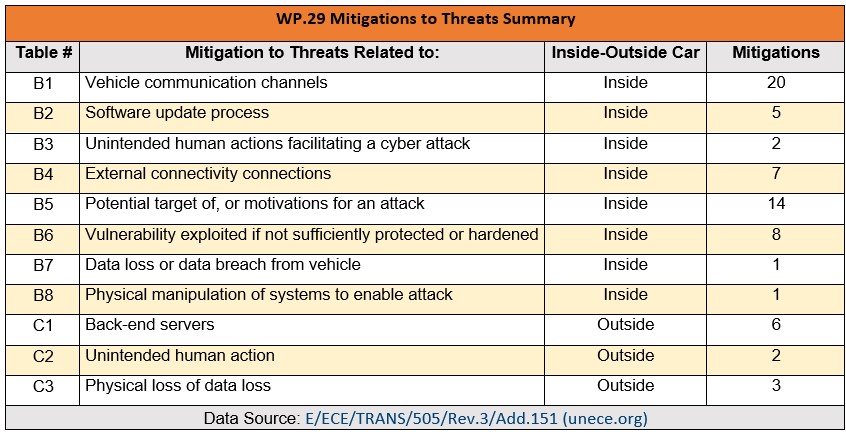

Le tableau suivant résume les mesures visant à atténuer les menaces de cybersécurité à l'intérieur et à l'extérieur du véhicule.

La discussion principale porte maintenant sur la manière de notifier les nouvelles vulnérabilités le plus rapidement possible - et de publier rapidement les correctifs qui sont envoyés via Internet et installés instantanément sur tous les véhicules allumés. Mais il est tout à fait clair que les mises à jour critiques urgentes dans les voitures modernes ne peuvent pas être effectuées sans ...

Services cloud, clés de proximité via protocole radio, port OBDII, applications mobiles pour le contrôle de la voiture, ports USB et SD, Bluetooth, Wi-Fi, modem intégré, capteurs, nombreuses connexions via des systèmes télématiques et services cloud fonctionnant dans la voiture, système multimédia intégré avec un ordinateur dans le salon. C'est une surface d'attaque trop grande ...

Probablement, à l'avenir, de telles «commodités» deviendront l'équipement standard de toutes les voitures.

PS GlobalSign délivre des certifications de sécurité pour diverses industries depuis 25 ans . Consultez notre page interactive du 25e anniversaire.