Au cours des deux derniers jours, les sauveteurs de chats ont proposé de nombreuses idées sur la façon de retirer le précieux gif de l'ordinateur portable. Nous avons rassemblé pour vous les idées les plus folles et les plus folles et les théories du complot.

▍ - Les gars ont failli tourner en rond: dans l'article sur les résultats du premier jour, nous avons évoqué leur théorie sur le lien avec le projet SOKOL. Heureusement, ils ont réalisé à temps que ce n'était pas un indice, mais seulement notre récit de leurs propres idées. Cependant, cela n'a pas beaucoup aidé: certains participants avec une vigueur renouvelée se sont jetés sur le malheureux "Falcon" et ont démantelé leur site Web sur les noix.

Au cours de la discussion, les kotospas ont exprimé l'idée que le mot de passe dont ils avaient besoin pour accéder aux archives était caché quelque part dans un endroit bien en vue, par exemple sur une photographie d'une dame dans le reflet de son élève. Ils ont proposé d'exploiter une partie de la crypte pendant la nuit et de payer les mineurs avec pour le service de mot de passe de force brute des archives.

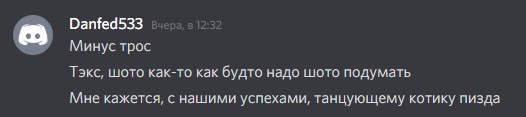

▍ - À la fin du deuxième jourles gars ont manqué de toutes les idées et ont coulé comme des cornichons paresseux, le plus souvent ils ont commencé à dire que le toastmaster avait eu beaucoup de concours difficiles:

il est arrivé au point qu'ils ont commencé à examiner en détail tous les objets de la vidéo (autocollants et les inscriptions sur l'ordinateur portable ont été découragées dès le premier jour): un flamant rose, une guitare, un dessin sur un tee-shirt, un tatouage, l'heure de l'horloge à différents endroits de la vidéo ...

▍ - Puis les idées est allé plus difficile:

Comment aimez-vous désanoniser cette putain d'Oksana, saper son insta, sortir quelque chose de juteux et la faire chanter pour qu'elle nous donne un ordinateur portable?

sur les forums que nous commandons en cassant le numéro de cellule d'Oksana, et à lui - en brisant les coordonnées de la cellule la plus proche, nous arrivons à l'adresse demain jusqu'à 12h00, attendons les sons du moulin pour détecter la pièce, organisons un accident sur le réseau électrique et couper l'optique, dans la confusion, nous entrons dans la pièce avec une brigade en uniforme et collons un cheval de Troie USB dans l'ordinateur portable (un "clavier" malveillant), mais le prix est trop petit, désolé. vous n'éclaircirez pas sur kilobax.

Il y a une meilleure option! Nous prenons en otage les enfants des employés de Ruvds et leur demandons un ordinateur portableVoici à quoi ressemble le désespoir: les intellectuels de l'informatique sont déjà prêts à sombrer dans les articles les plus populaires du code pénal. ¯ \ _ (ツ) _ / ¯

Bien sûr :))

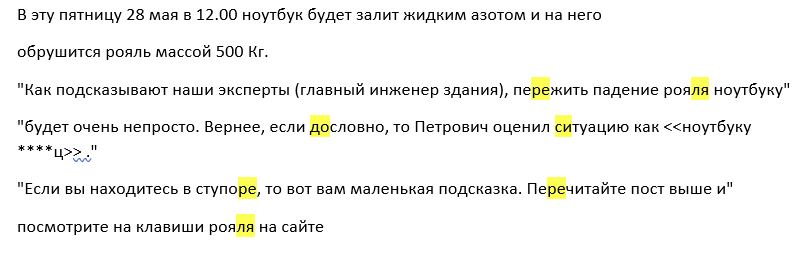

J'ai dû rédiger rapidement un post-tip . C'est vrai, et cela n'a pas beaucoup aidé:

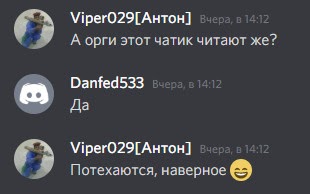

Nous n'avons pas encore compris comment utiliser cet indice. En principe, nous avons compris le sens lui-même, mais nous n'avons pas compris à quoi exactement l'indication devrait être appliquée.Le soir, ils s'accusaient déjà:

Rat-coon classique. Il a PuTTy et ssss prêt à fonctionner

oui, il est un organisateur infiltré pour une raison quelconque, alors il se perdra

Ils ont proposé de faire un robot qui jouera du piano, espérant jouer "correctement", et soudain la clé Telegram nécessaire viendra pour cela. Puis une idée est née avec un puzzle musical:

PS touché par les citations suivantes:

- Neuromancer,

do re mi

,