Quel est votre jeu PC préféré ? Lignée, Doom, Cuphead, WOW, autre ? J'adore jouer à d'anciens jeux pour les consoles Dendy ou Sega, par exemple dans Mario, où, en passant niveau après niveau, on arrive au boss final. L'intrigue de la plupart des jeux sur console est généralement structurée de la même manière : surmonter tous les obstacles, "souffrir" et ne pas éteindre la console pendant des semaines pour forcer le boss à vous donner la princesse.

Dans la vraie vie, gagner un maximum de points bonus s'obtient le plus souvent dès le premier niveau : pirater les appareils personnels/comptes des principaux dirigeants d'entreprises est un moyen rapide d'obtenir ce que l'on veut : plans stratégiques de l'entreprise, données financières, accès illimité à la comptabilité systèmes.

Alors qu'elles construisent des défenses autour des systèmes de l'entreprise, chevauchant des moyens de surveillance et de protection, de nombreuses entreprises oublient une chose : les données les plus « savoureuses » et souvent les moins sécurisées sont généralement concentrées entre les mains de plusieurs personnes : le top management de l'entreprise.

Je travaille dans une équipe spécialisée dans les audits de sécurité de l'information, et nos clients nous paient pour pirater leur infrastructure. Et nous devons constamment « brouiller » dans nos rapports des captures d'écran avec des informations confidentielles trouvées sur les postes de travail/dossiers réseau/boîtes aux lettres des gestionnaires, auxquelles nous avons pu accéder.

Vos patrons peuvent également être facilement piratés. Comment? Sous la coupe, je vais vous parler des vecteurs d'attaque les plus courants, en règle générale, conduisant à un piratage réussi, c'est-à-dire vous permettant de démarrer le jeu et de le terminer presque immédiatement. Vous y trouverez également des directives pour protéger les données de la direction de votre entreprise.

, , . «» , - . , :

|

|

- — |

- — |

: , ( , .) |

«» |

, « » |

Hardening : , GPO, , BIOS . |

VLAN, , «» GPO |

MacOS Windows- |

: , . |

, |

« hard, » |

: SandBox, anti-spam, . |

VIP- , s-mime |

|

Endpoint protection: , MDM . |

EDR |

«» , « » |

: « » , LAPS . |

, , |

vnc, |

? « » — , .

( — « »)

«» (OWA- , MS Office 365, , confluence ..) . :

«» ;

«» ;

().

, , , «» . — , : (ERP, CRM, BI .), «» . — VIP-fishing (aka Spear-phishing).

? . , , — . VIP-phishing — , : , , . .

- , , , . , « », .

: , «», ( «»). : , , .

— . , ( ). / .

, — -. , blue team & read team . , «» : , . , .

, : , , , . OSINT. OSINT . OSINT- , . : reverse photo location — .

«»: « » , DPD, PonyExpress WhatsApp . «» .

, . , « » () , :

OSINT - ( , );

;

.

— . , : , -, , .

, . «» — , «» : /. .

, : , , , . «», : , -: event@example.com, .

, : , , - . , .

( — « »)

(VNC, TeamViewer .) , «» . , ( ) . .

: « », « Mac», « » . : - ( «»). : , VNC SYSVOL , , .

, . : , , , .

? — : , , . - Windows (RDP).

, :

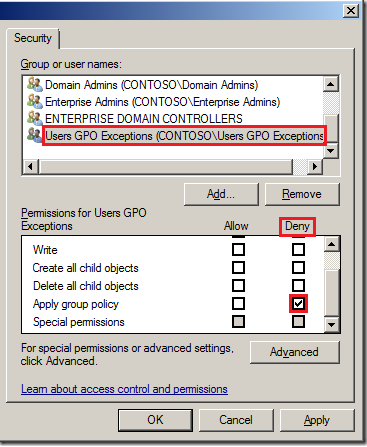

AD / (Group Policy). . — «» .

, , — SMS . , «» AD — Fine-Grained Password Policies — . : Windows , , .

? , «», . , : , : - ?

, , , , . : : , , .

— . - « » . All Domain Users «read/write» — , «», «Finance», «Buh».

? — ? ? , , « » .

mimikatz . Mimikatz , LSASS.EXE.

? , RD Session host (MS RDS), BI-.

, . , :

LM NTLM,

,

Protected Users,

,

debug,

.

, , , . . , « » .

— « » baseline . , . , , , .

?