SAML SSO dans Zimbra OSE n'est disponible que pour les utilisateurs de Zextras Suite Pro.

Préparation à l'intégration

Tout d'abord, pour activer l'intégration SAML, vous devez patcher NGINX. Pour cela, dans le dossier /opt/zimbra/conf/nginx/templates/, éditez les fichiers un par un :

- nginx.conf.web.http.default.template

- nginx.conf.web.http.template

- nginx.conf.web.https.default.template

- nginx.conf.web.https.template

Dans tous les fichiers à l' emplacement ^ ~ / zx / section, remplacez le contenu par

location ^~ /zx/ { proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for; proxy_set_header Host $http_host; proxy_set_header X-Forwarded-Proto $scheme; proxy_set_header X-Forwarded-Port $server_port; proxy_pass ${web.upstream.zx}; }

Ces modifications sont nécessaires pour composer des URL de protocole X et X-Port complètes.

Il est également nécessaire d'activer le moteur d'authentification Zextras au niveau du domaine. Cela peut être fait par l'administrateur du serveur en entrant la commande zmprov modifyDomain example.ru zimbraAuthMech custom: zx dans la ligne de commande .

Créer une application dans Okta

Dans le cas où vous n'auriez jamais utilisé SAML pour accéder aux ressources de l'entreprise, vous devrez créer votre propre application d'authentification des utilisateurs. Pour créer une telle application dans Okta :

1. Inscrivez-vous en tant que développeur sur okta.com

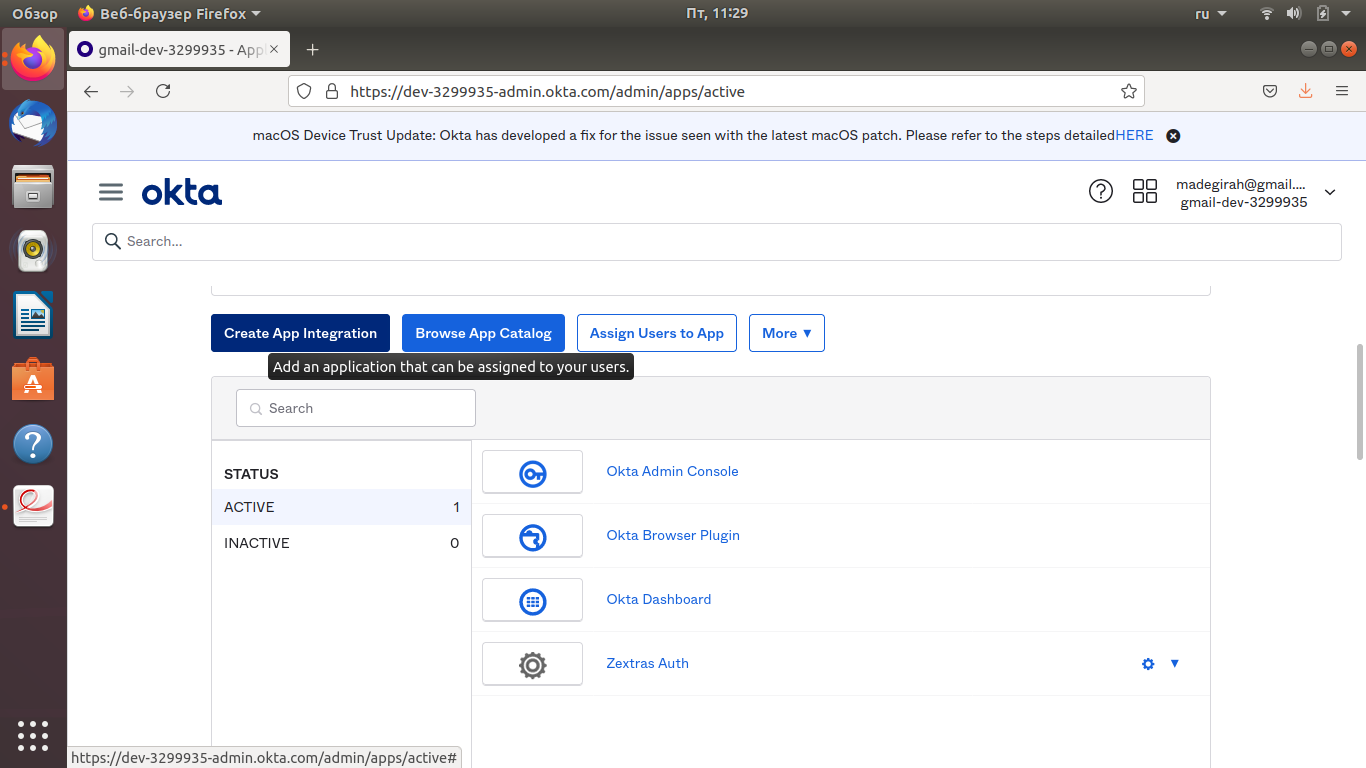

2. Dans votre compte personnel, cliquez sur le bouton « Créer une intégration d'applications »

3. Dans la liste qui s'ouvre, sélectionnez SAML 2.0 et cliquez sur Suivant

4. Dans la fenêtre suivante, spécifiez un nom pour votre application, sélectionnez une icône et définissez sa visibilité et cliquez sur Suivant lorsque tout est prêt

. 5. Dans la fenêtre suivante :

- Spécifiez l'adresse de votre serveur avec appendix / zx / auth / saml comme URL SSO

- Pour l'URI Audiend, précisez l'adresse de votre serveur avec l'annexe / zx / auth / samlMetadata

- Définissez le format d'identification du nom sur EmailAddress

- Cliquez sur Suivant

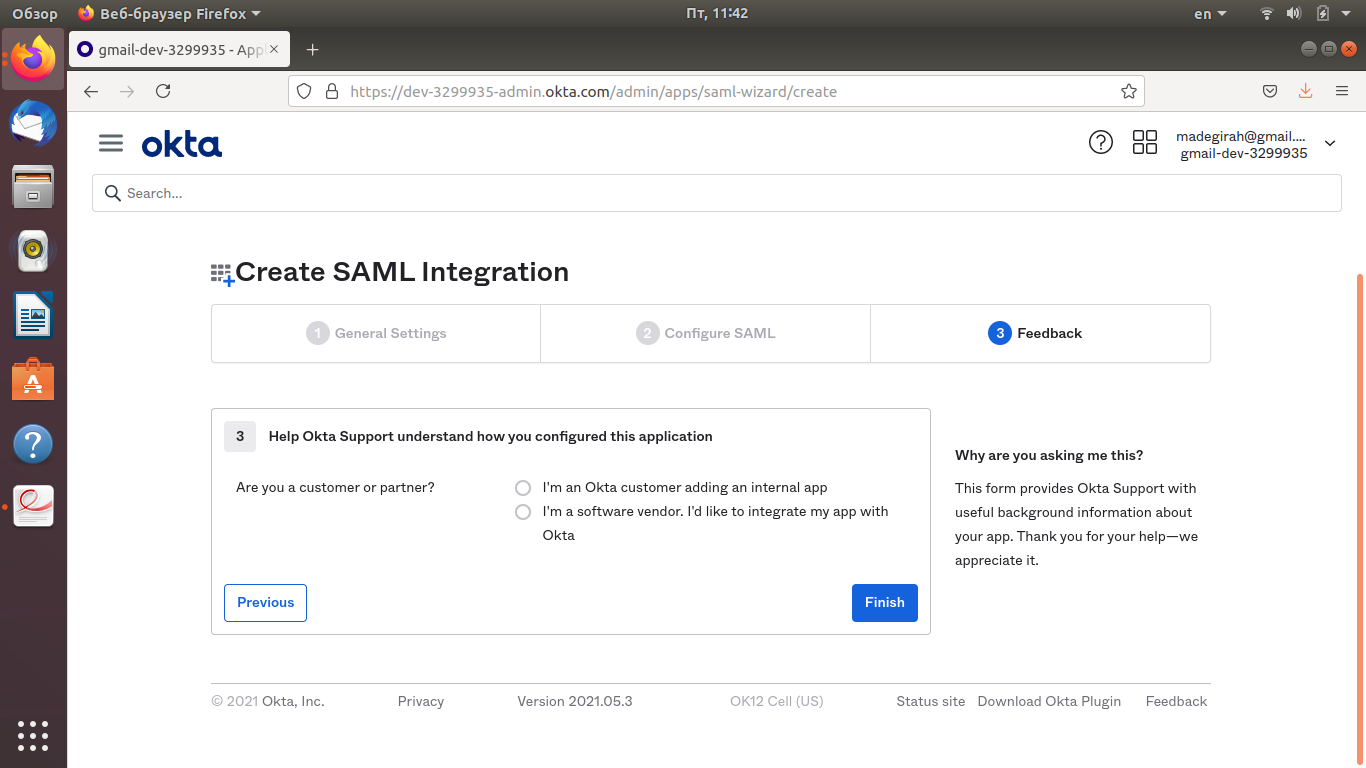

6. Dans la mini-enquête, sélectionnez la première option de réponse et cliquez sur Terminer

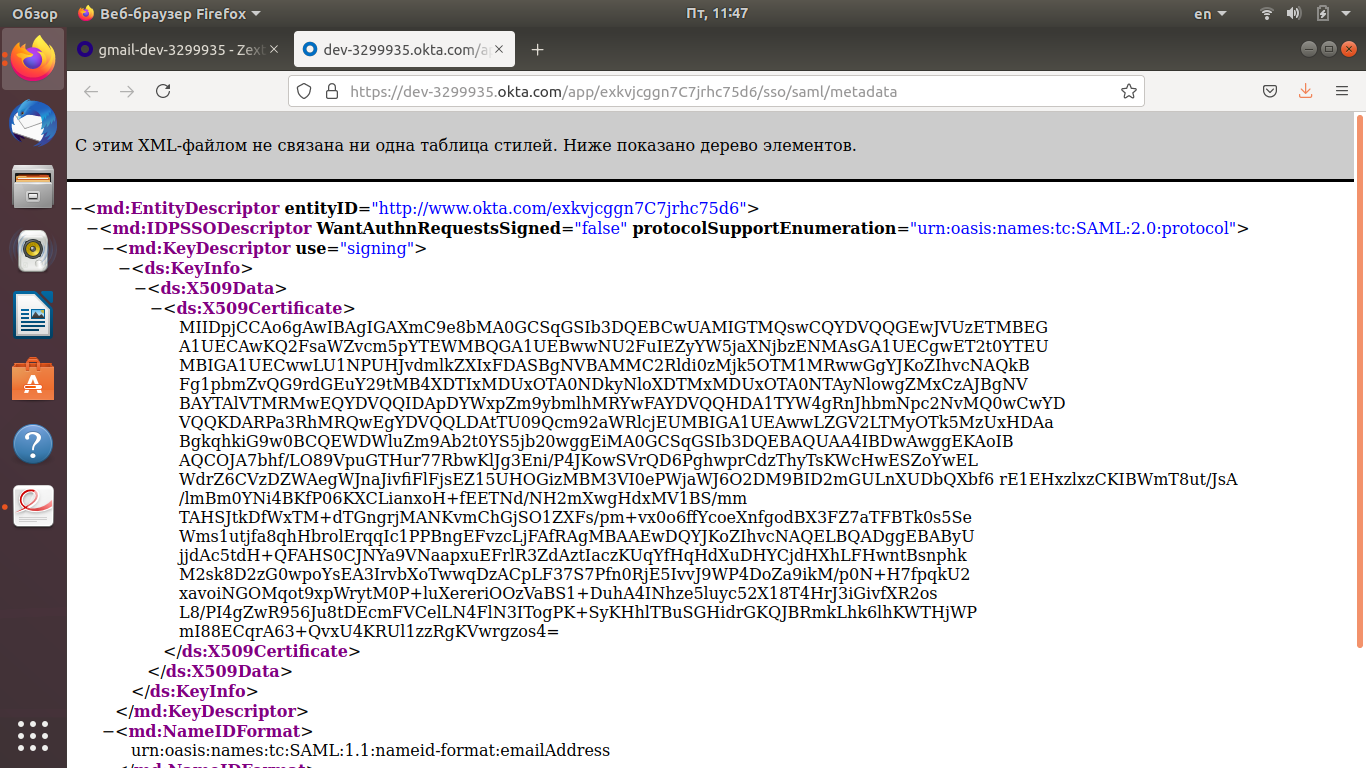

7. Téléchargez les métadonnées de votre application SAML

Si vous avez déjà votre application dans Okta, téléchargez simplement votre fichier de métadonnées d'application.

Exporter des comptes depuis un domaine Zimbra OSE

L'application SAML prend en charge à la fois la création de nouveaux comptes et l'importation de comptes existants depuis Zimbra. Pour importer des comptes, vous devez d'abord les exporter depuis Zimbra au format .csv.

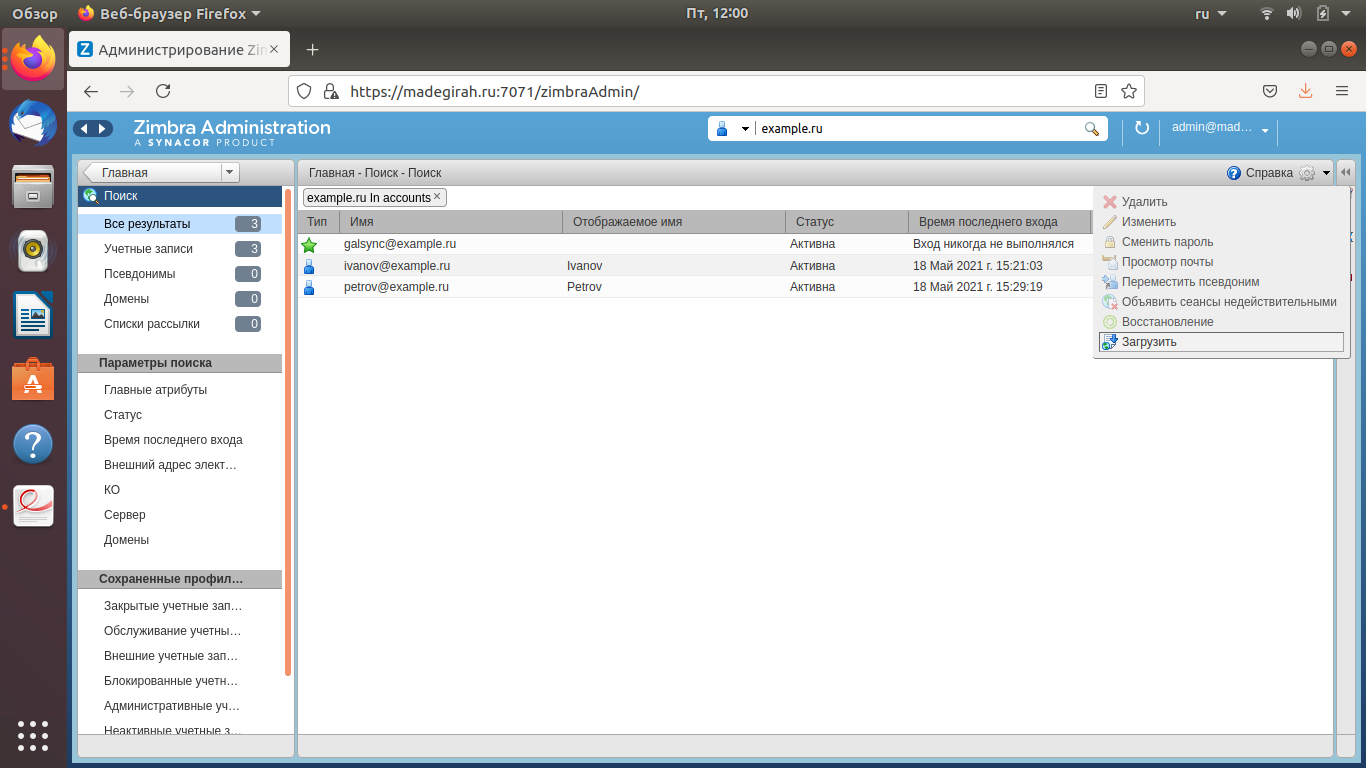

Pour exporter des comptes, accédez à la console d'administration Zimbra, accédez à l'onglet Rechercher et recherchez les utilisateurs avec le nom de domaine dans la requête de recherche. Le résultat de la recherche sera une liste complète des utilisateurs du domaine, qui peut être téléchargée au format CSV en cliquant sur l'icône "Paramètres supplémentaires" dans le coin supérieur droit et en sélectionnant la section "Télécharger".

Importez le fichier CSV reçu dans l'application SAML en utilisant l'outil approprié dans le compte personnel du développeur.

Intégration de l'application dans Zimbra OSE

Pour intégrer une application SAML dans Zimbra OSE, vous avez besoin des données du fichier de métadonnées d'application précédemment téléchargé.

L'intégration peut se faire automatiquement en spécifiant simplement l'emplacement du fichier avec les métadonnées dans les paramètres, ou manuellement en ajoutant toutes les données nécessaires au fichier de configuration.

Pour effectuer l'intégration automatique, entrez la commande zxsuite auth saml import example.ru url dev-3299935.okta.com/app/exkvjcggn7C7jrhc75d6/sso/saml/metadata . Si vous utilisez votre propre serveur SAML avec des certificats auto-signés, utilisez le paramètre allow_insecure true pour contourner l'authentification par certificat SSL.

Pour une intégration manuelle, exportez les paramètres SAML par défaut à l'aide de la commande zxsuite auth saml get example.com export_to /tmp/saml.json . Ouvrez le fichier résultant /tmp/saml.json dans n'importe quel éditeur et ajoutez-y les données suivantes, en remplaçant les lignes marquées par >> << par les données du fichier de métadonnées. Dans notre cas, les lignes ajoutées ressembleront à ceci :

«sp.nameidformat»:«urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress »,

«sp.entityid»: >> example.ru/zx/auth/samlMetadata?domain=example.ru <<,

«sp.assertion_consumer_service.url»: >> example.ru/zx/auth/saml <<,

«idp.single_sign_on_service.url»: >> dev-3299935.okta.com/app/dev-3299935_zextrassamlintegration_1/exkvjcggn7C7jrhc75d6/sso/saml <<,

«idp.entityid»: >> www.okta.com/exkvjcggn7C7jrhc75d6 <<,

«idp.x509cert»: >>MIIDpjCCAo6gAwIBAgIGAXmC9e8bMA0GCSqGSIb3DQEBCwUAMIGTMQswCQYDVQQGEwJVUzETMBEG A1UECAwKQ2FsaWZvcm5pYTEWMBQGA1UEBwwNU2FuIEZyYW5jaXNjbzENMAsGA1UECgwET2t0YTEU MBIGA1UECwwLU1NPUHJvdmlkZXIxFDASBgNVBAMMC2Rldi0zMjk5OTM1MRwwGgYJKoZIhvcNAQkB Fg1pbmZvQG9rdGEuY29tMB4XDTIxMDUxOTA0NDkyNloXDTMxMDUxOTA0NTAyNlowgZMxCzAJBgNV BAYTAlVTMRMwEQYDVQQIDApDYWxpZm9ybmlhMRYwFAYDVQQHDA1TYW4gRnJhbmNpc2NvMQ0wCwYD VQQKDARPa3RhMRQwEgYDVQQLDAtTU09Qcm92aWRlcjEUMBIGA1UEAwwLZGV2LTMyOTk5MzUxHDAa BgkqhkiG9w0BCQEWDWluZm9Ab2t0YS5jb20wggEiMA0GCSqGSIb3DQEBAQUAA4IBDwAwggEKAoIB AQCOJA7bhf/LO89VpuGTHur77RbwKlJg3Eni/P4JKowSVrQD6PghwprCdzThyTsKWcHwESZoYwEL WdrZ6CVzDZWAegWJnaJivfiFlFjsEZ15UHOGizMBM3VI0ePWjaWJ6O2DM9BID2mGULnXUDbQXbf6 rE1EHxzlxzCKIBWmT8ut/JsA/lmBm0YNi4BKfP06KXCLianxoH+fEETNd/NH2mXwgHdxMV1BS/mm TAHSJtkDfWxTM+dTGngrjMANKvmChGjSO1ZXFs/pm+vx0o6ffYcoeXnfgodBX3FZ7aTFBTk0s5Se Wms1utjfa8qhHbrolErqqIc1PPBngEFvzcLjFAfRAgMBAAEwDQYJKoZIhvcNAQELBQADggEBAByU jjdAc5tdH+QFAHS0CJNYa9VNaapxuEFrlR3ZdAztIaczKUqYfHqHdXuDHYCjdHXhLFHwntBsnphk M2sk8D2zG0wpoYsEA3IrvbXoTwwqDzACpLF37S7Pfn0RjE5IvvJ9WP4DoZa9ikM/p0N+H7fpqkU2 xavoiNGOMqot9xpWrytM0P+luXereriOOzVaBS1+DuhA4INhze5luyc52X18T4HrJ3iGivfXR2os L8/PI4gZwR956Ju8tDEcmFVCelLN4FlN3ITogPK+SyKHhlTBuSGHidrGKQJBRmkLhk6lhKWTHjWP mI88ECqrA63+QvxU4KRUl1zzRgKVwrgzos4= <<

Enregistrez les modifications apportées au fichier et importez-le dans Zimbra OSE à l'aide de la commande zxsuite auth saml import example.ru /tmp/saml.json

Après avoir effectué toutes les actions décrites sur la page de connexion du client Web Zimbra OSE, le bouton "SAML Login" apparaîtra lorsque vous cliquerez sur lequel le serveur contactera l'application SAML avec une demande d'authentification de l'utilisateur. Si l'application confirme l'authenticité de la connexion, l'utilisateur sera connecté à son compte sans saisir de données d'authentification. Dans le même temps, l'utilisateur a la possibilité de se connecter par login et mot de passe.

Pour toutes questions relatives à Zextras Suite Pro et Team Pro, vous pouvez contacter la Représentante de Zextras Technology Ekaterina Triandafilidi par e-mail ekaterina.triandafilidi@zextras.com