VeraCrypt est un fork gratuit de TrueCrypt utilisé pour le cryptage de bout en bout sur Windows, Mac OSX et Linux, et vous permet de crypter le lecteur système, un lecteur interne ou externe séparé, ou de créer des lecteurs virtuels à l'aide de fichiers conteneurs.

Dans cet article, nous examinerons une fonctionnalité intéressante de VeraCrypt pour créer un disque chiffré avec une partition cachée, cette méthode, également appelée méthode du "chiffrement ambigu", offre la possibilité d'un déni plausible de la présence d'un deuxième volume, car sans le mot de passe correct, il n'est pas possible de prouver l'existence du volume caché.

Créer un fichier clé

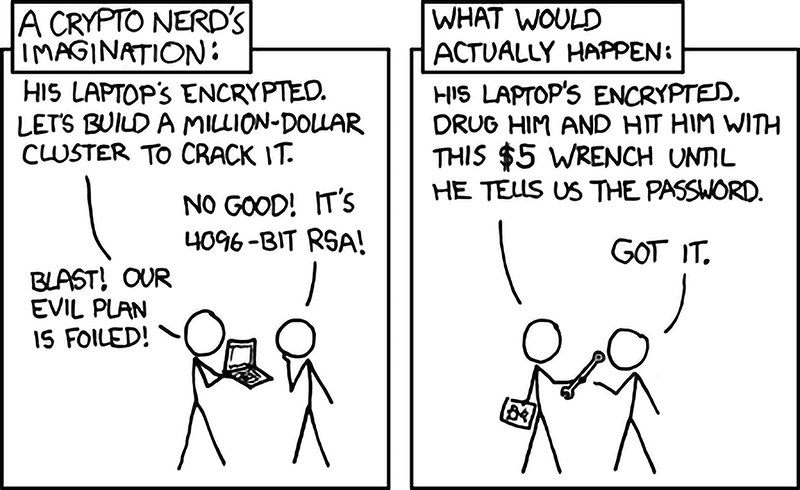

Pour travailler avec une partition chiffrée, la présence d'un fichier de clé n'est pas obligatoire, mais si vous protégez les données au maximum, alors cela ne sera pas superflu, par exemple, comme autre facteur pour assurer une résistance suffisamment élevée aux attaques forcées, également connue sous le nom de "méthode de cryptanalyse thermorectale" ...

Dans ce cas, on suppose qu'il existe deux fichiers clés sur un support externe, dont l'un sera stocké dans un endroit assez sûr, par exemple dans un coffre-fort sécurisé.

La deuxième copie est détruite lorsqu'une menace survient. Ainsi, même si la présence d'une partition cachée est devenue connue, et que le mot de passe en a été extrait de force, l'accès aux informations chiffrées ne sera pas possible sans un fichier clé.

VeraCrypt dispose d'un outil de génération de fichiers clés qui vous permet de créer un fichier avec des données aléatoires d'une taille donnée. Pour ce faire, démarrez le générateur de fichiers clés à partir du menu Outils, définissez le nombre requis de fichiers clés et leur taille, et générez une entropie en effectuant des mouvements chaotiques avec la souris. Après cela, enregistrez le fichier clé (dans notre cas, en en faisant également une copie).

Créer une partition chiffrée

Pour créer un volume chiffré caché, vous devez d'abord préparer un volume chiffré standard (externe). Pour le créer, exécutez à partir du menu Outils - Assistant de création de volume .

Sélectionnez « Crypter la partition / disque non système » pour créer un disque crypté (dans mon cas, il s'agit d'un petit disque SSD). S'il n'y a pas de disque séparé, vous pouvez utiliser " Créer un conteneur de fichiers chiffrés ", car il sera ensuite monté en tant que disque virtuel, toutes les instructions suivantes sont également valables pour lui. Définissez le

type de volume sur " Volume Veracrypt masqué"Mode Volume" Normal "(lorsque nous créons un nouveau volume). Le volume de placement sélectionne le lecteur sur lequel le volume chiffré sera créé, dans le cas de la création d'un conteneur de fichiers, il faudra spécifier où créer le fichier.

Mode de création de volume " Créer et formater " si le disque est vide, ou " Crypter sur place " s'il y a déjà des données sur le disque qui doivent être chiffrées.

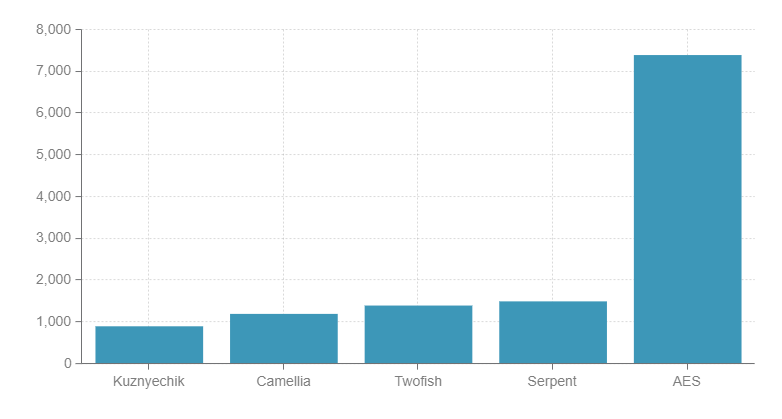

L'algorithme de chiffrement est laissé AES, car malgré la possibilité de choisir l'un des cinq algorithmes de chiffrement, AES est suffisant fiable et rapide (VeraCrypt prend en charge et active l'accélération matérielle de cet algorithme par défaut lors de l'utilisation de processeurs avec jeu d'instructions AES-NI).

Vitesse moyenne de cryptage / décryptage en mémoire (12 threads, accélération App.AES activée, Mb / s, plus c'est mieux):

Définissons un mot de passe fort (nous avons décrit comment choisir un mot de passe fort dans cet article).

Fait amusant: Le mot de passe du «hacker le plus recherché» qui utilisait le cryptage complet du disque, Jeremy Hammond, était le nom de son chat: «Chewy 123»;

Avant de formater le volume, vous devrez effectuer quelques mouvements chaotiques de la souris pour créer le niveau d'entropie requis pour le chiffrement. L'option "formatage rapide" ne doit pas être utilisée car elle est destinée à créer une partition cachée. Si vous n'avez pas l'intention de stocker des fichiers volumineux (> 4 Go), il est recommandé de laisser le type de système de fichiers FAT.

Créer un volume caché

Dans l'assistant de volume, sélectionnez « Crypter la partition / le disque non système ». Mode volume " Volume VeraCrypt caché ". Mode de création " Mode direct ". Sélectionnons l'appareil ou le conteneur chiffré à l'étape précédente. Entrez le mot de passe que vous avez créé précédemment et cliquez sur " Suivant ".

Indiquons le type de cryptage du volume caché. Comme ci-dessus, je recommande de laisser les paramètres par défaut. À ce stade, nous pouvons ajouter l'utilisation d'un fichier clé comme mesure de protection supplémentaire.

Dans l'étape suivante, nous déterminerons la quantité d'espace à « prendre » du volume principal pour créer un volume caché. Le processus supplémentaire de configuration d'un volume est similaire à la configuration d'un volume externe.

Montage d'un volume externe

Le montage d'un volume peut prendre un certain temps, ceci est dû à un grand nombre d'itérations lors de la génération de clé, ce qui décuple la résistance aux attaques "frontales".

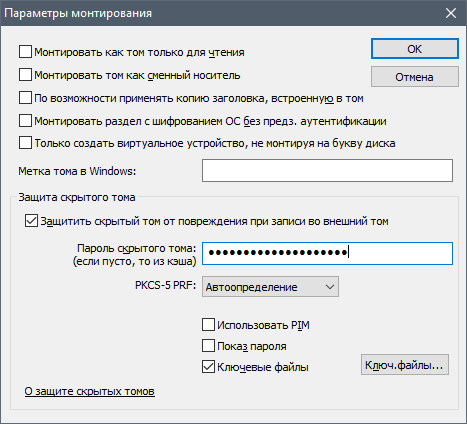

Pour monter le volume externe, cliquez sur " Monter ", ouvrez les " Options " et définissez l'option " Protéger le volume caché contre les dommages lors de l'écriture " et spécifiez le mot de passe et le fichier clé du volume caché.

L'option de sécurité lors du montage du volume externe doit être activée, car le volume caché fait partie du volume externe et l'écriture sur le volume externe sans protection peut endommager le volume caché. Dans le cas où vous êtes obligé de monter un volume externe par la force (contre laquelle ce mécanisme a été créé), alors naturellement vous le montez comme un volume normal, et VeraCrypt ne montrera pas qu'il s'agit d'un volume externe, il ressemblera à un volume normal.

Le volume extérieur peut contenir des informations qui semblent ou sont quelque peu sensibles, tandis que toutes les plus précieuses seront stockées sur un volume caché.

Monter un volume caché

Pour monter un volume caché, cliquez sur "Monter", spécifiez le mot de passe et le fichier de clé pour le volume caché. Lorsqu'un volume masqué est monté, VeraCrypt ajoute la marque " Hidden ".

Vecteurs d'attaque

Attaque au front:

Les attaques par force brute avec un mot de passe fort sont inefficaces - c'est le scénario pour lequel les développeurs de VeraCrypt se préparaient, et en présence d'un fichier clé, elles sont absolument inefficaces.

Extraction des clés de chiffrement:

En théorie, une fois que vous avez accès à un ordinateur éteint, il est possible d'extraire des clés de chiffrement de la mémoire ou du fichier d'hibernation et de pagination. Pour contrer de telles attaques, il est recommandé d'activer l'option de chiffrement des clés et des mots de passe dans la RAM dans le menu Paramètres - Performances et de désactiver le fichier d'échange et la mise en veille prolongée.

Contrôle caché:

Le stockage des données sous forme cryptée le protégera en cas de perte, de confiscation ou de vol de l'appareil, mais si les attaquants acquièrent un contrôle caché sur un ordinateur sur le réseau, par exemple en utilisant un logiciel malveillant avec des capacités de contrôle à distance, il ne leur sera pas difficile d'obtenir le fichier de clé et le mot de passe pour le moment. utilisation. Nous ne considérerons pas les options pour contrer ces types d'attaques, car le sujet de la sécurité du réseau est assez vaste et sort du cadre de cet article.