Le 6 janvier 2021, une foule de manifestants a capturé le Capitole américain. Plusieurs dizaines sont entrés dans le bâtiment dans des lieux généralement fermés au public, notamment les bureaux des parlementaires et la salle de conférence. Naturellement, ils ont immédiatement commencé à prendre des selfies, à filmer des vidéos - puis à les publier sur les réseaux sociaux. Certains ont même diffusé en direct.

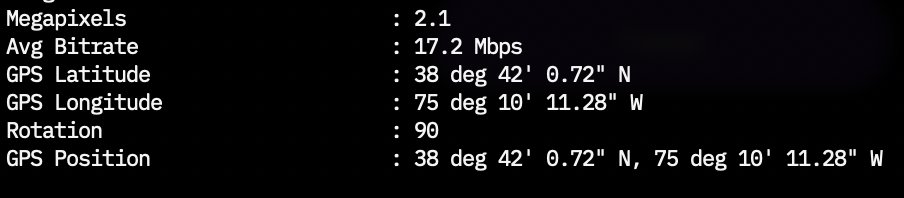

Parmi les émeutiers se trouvaient plusieurs utilisateurs du réseau social de type Twitter Parler . Cela a été révélé par les métadonnées GPS de leurs vidéos. Le fait est que Parler ne supprime pas ces métadonnées de manière standard, comme le font d'autres réseaux sociaux, pour protéger la vie privée des gens.

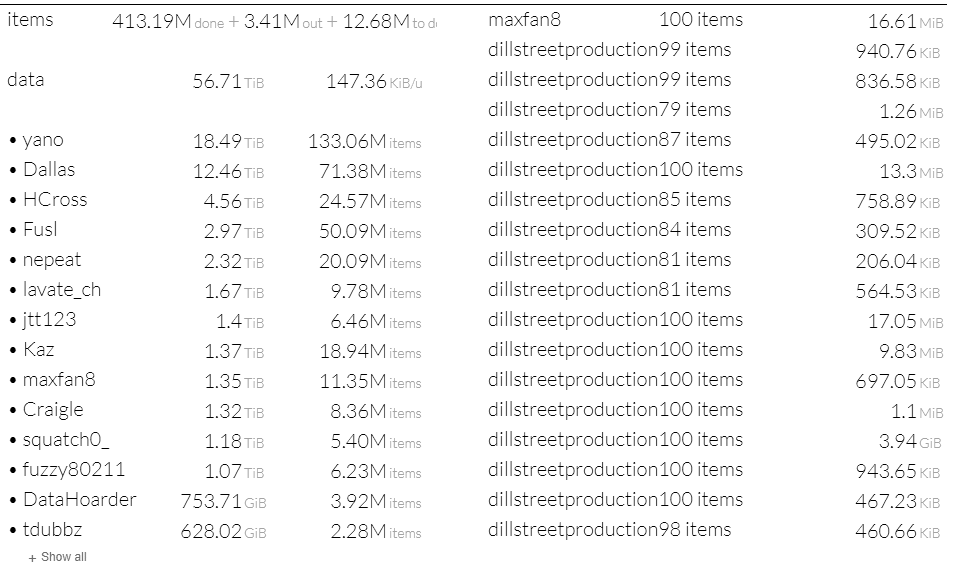

Il semblerait que ce soit comment effectuer une analyse des métadonnées si le site est indisponible depuis lundi, quand Amazon a refusé de le servir . Mais grâce au jeune hacker @donk_enby , nous avons une archive de 56,71 To avec toutes les données publiées sur le réseau social.

donk_enby fait partie de l' équipe des archives, qui traite de l'archivage de différents sites. Surtout ceux qui sont menacés de fermeture (par exemple, Reddit interdit constamment différentes communautés pour haine présumée, comme cela s'est produit avec / r / fatpeoplehate, ou, par exemple, tous les sites de la plate-forme Google Sites seront définitivement hors ligne le 1.10.2021). Les sites hébergeant des contenus importants sont également archivés. Dans le cas de Parler, c'était important car c'est là que les nationalistes d'extrême droite américains ont planifié leurs actions. Ils ont également utilisé d'autres plates-formes considérées comme une alternative au grand public: Gab, MeWe, Zello et Telegram.

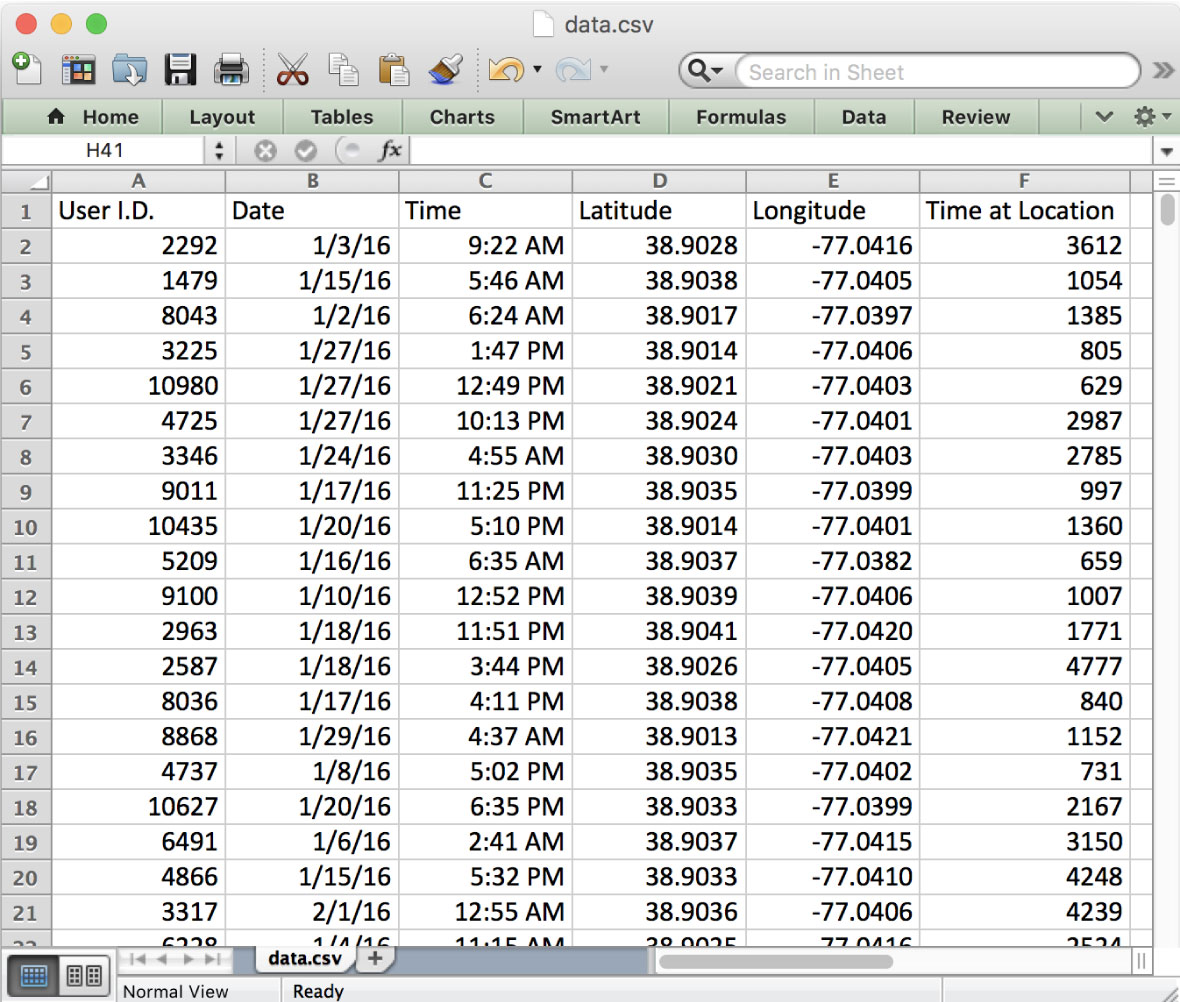

Les archives Parler ont accumulé 1,1 million de vidéos pour tout le temps. Les métadonnées ressemblent à ceci:

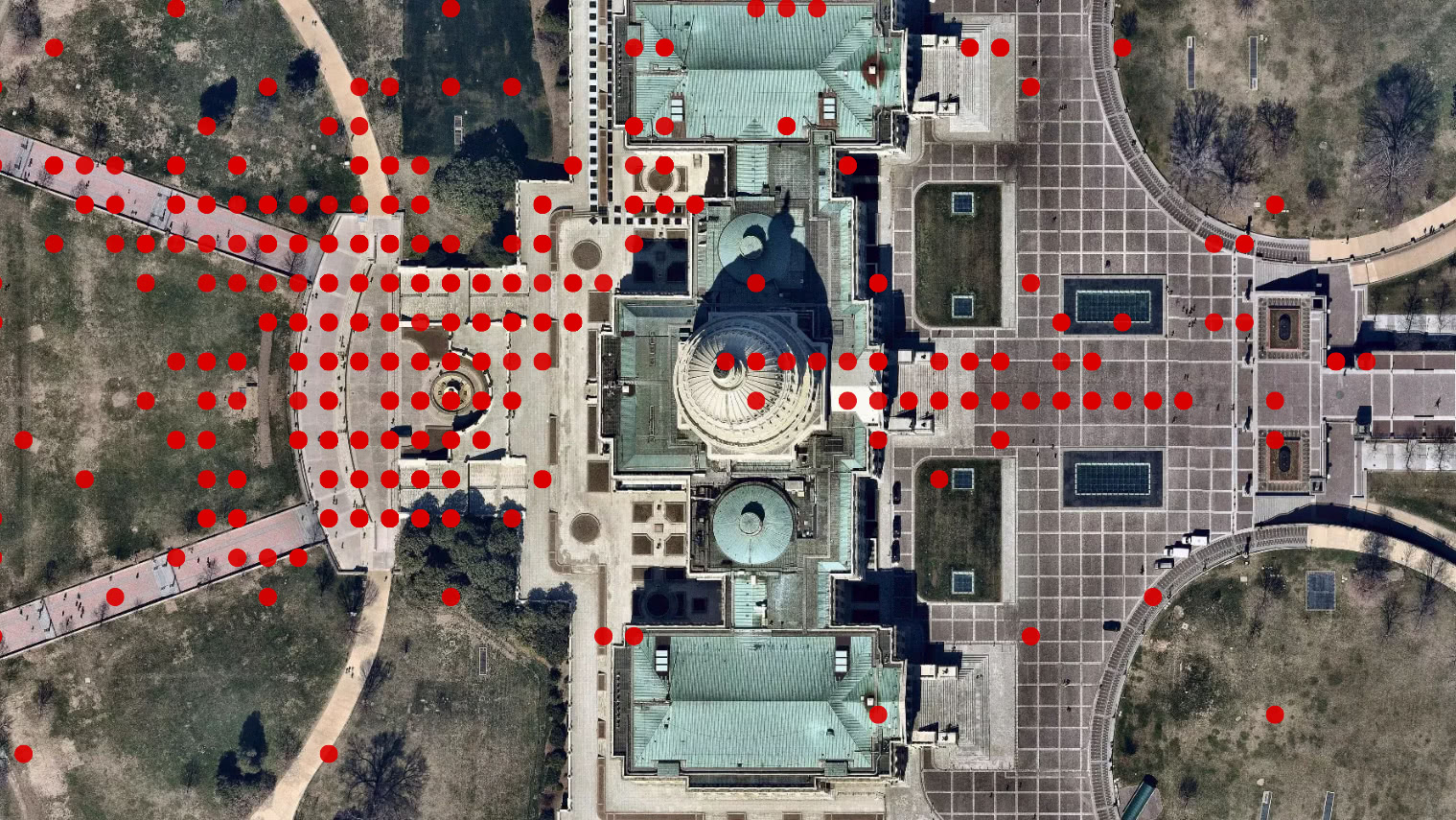

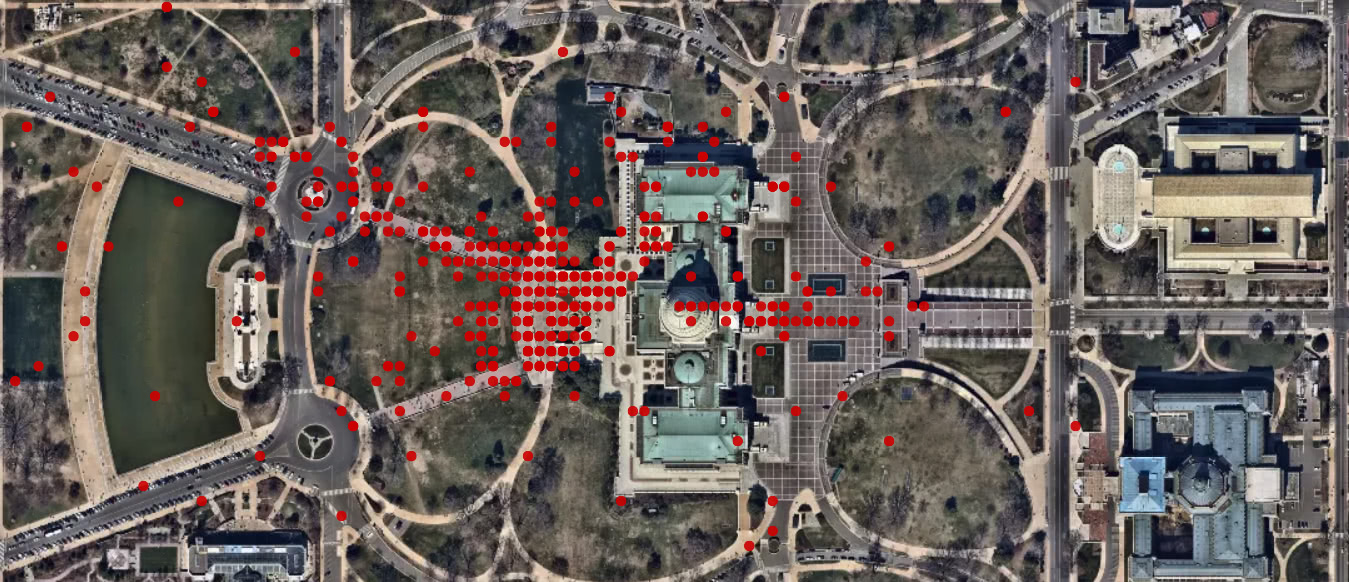

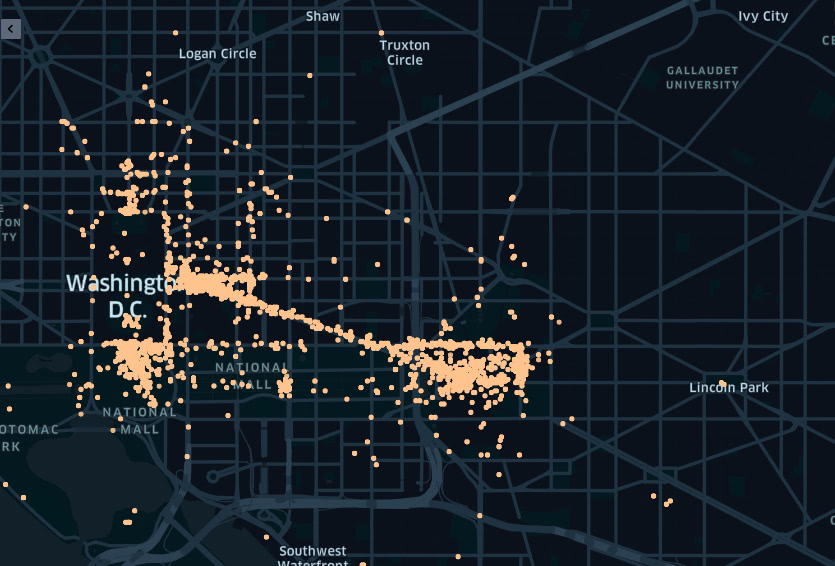

Une analyse de tous les fichiers publiés le 6 janvier (le jour de la mutinerie) a révélé 618 vidéos avec des coordonnées GPS dans et autour du Capitole. On sait qu'une analyse similaire a été menée par le FBI dans le cadre d'une vaste campagne de recherche d'émeutiers, dont au moins 20 sont déjà en détention.

Les résultats donnent une idée de la façon dont les utilisateurs de Parler pullulent autour du Capitole.

Le siège du 6 janvier a duré environ deux heures et a entraîné la mort de cinq personnes, dont un policier du Capitole qui a été touché par un extincteur. Des graffitis sont peints sur les murs du bâtiment vieux de 220 ans, les fenêtres sont brisées à l'intérieur, les tables sont renversées. Parmi les vidéos des rebelles, il y a un enregistrement intéressant du bureau du président de la Chambre des représentants Nancy Pelosi avec le inclusun ordinateur avec un message d'alerte de sécurité ouvert sur son écran.

L'emplacement exact des utilisateurs de Parler à l'intérieur du bâtiment est en fait difficile à déterminer. Les coordonnées dans les métadonnées n'indiquent pas clairement à quel étage elles se trouvent. De plus, ils affichent une distance limitée d'environ 11 mètres.

D'autres points à l'extérieur du Capitole montrent le flux de manifestants du National Trade Center.

Dans une interview avec Gizmodo, donk_enby dit qu'elle a commencé à archiver les messages de Parler le jour du rassemblement des manifestants devant le Capitole le 6 janvier. Lorsqu'il est devenu clair qu'Amazon avait l'intention de supprimer l'application de ses serveurs, il a redoublé d'efforts pour télécharger absolument tout le contenu de Parler.

@Donk_enby a estimé qu'il avait réussi à enregistrer plus de 99% de tous les messages de Parler, y compris 1,1 million de vidéos montrant les emplacements des utilisateurs. Contrairement à la plupart de ses concurrents, Parler n'a pas été en mesure de mettre en œuvre un mécanisme pour supprimer les métadonnées sensibles des fichiers vidéo avant leur publication sur Internet.

L'analyse des photos sur les réseaux sociaux fournit de nombreuses informations utiles. Lundi, deux policiers du Capitole ont été suspendus de leur travail : l'un a pris un selfie avec les émeutiers, et l'autre a enfilé une casquette rouge MAGA et les a guidés à travers le bâtiment.

Deanonymisation d'une personne par ses coordonnées GPS

En général, lorsque vous analysez les métadonnées GPS de toutes les vidéos d'un utilisateur individuel de Parler pendant tout le temps, s'il y en a suffisamment, vous pouvez créer un certain profil pour une personne, jusqu'à déterminer son adresse de domicile et son lieu de travail. Même s'il s'agit d'un profil anonyme, nous ne pouvons connaître le nom d'une personne que par ses coordonnées GPS.

Il convient de garder à l'esprit que les enregistrements GPS des utilisateurs peuvent être obtenus non seulement à la suite d'un bug sur le site Web de Parler. Des dizaines de sociétés de suivi collectent ces coordonnées. Par exemple, le projet Privacy du NY Times a examiné un fichier contenant plus de 50 milliards d'entrées . Chaque enregistrement de la base de données correspond à l'emplacement d'un smartphone. La période est de plusieurs mois en 2016 et 2017.

Les journalistes du NY Times ont obtenu ce fichier d'une société de suivi. Il s'agit de l'ensemble de données le plus vaste et le plus informatif jamais divulgué dans le domaine public.

Visualisation des coordonnées GPS à partir d'un ensemble de données

Nous avons dit dans l'article «Comment les personnes sont suivies à l'aide d'ensembles de données« anonymisés »» qu'un tel historique des mouvements est collecté pour littéralement chaque utilisateur de téléphone mobile. Le suivi est effectué via toute application mobile autorisée à accéder aux informations de localisation ou en l'absence d'une telle autorisation. Par exemple, l'application Facebook suit la localisation des utilisateurs, même si elle est désactivée dans les paramètres . Les informations sont ensuite vendues à des courtiers.

Un certain nombre d'études scientifiques ont montré que la personnalité d'une personne peut être facilement établie à partir de l'histoire de ses mouvements. Les scientifiques sont arrivés à la conclusion qu'il est absolument impossible de dépersonnaliser une histoire vraiment précise et longue de géolocalisation . C'est comme des empreintes digitales ou de l'ADN humain.

Dans le même temps, les entreprises continuent de prétendre que les données sont «anonymes» pour rassurer les gens sur une telle surveillance invasive. En outre, selon la législation de la Fédération de Russie et d'autres pays, personne n'interdit aux entreprises privées de collecter et de vendre librement des données de localisation et d'autres informations personnelles tant que ces informations sont considérées comme anonymes.... Par conséquent, les entreprises utilisent une faille pour collecter et vendre des bases de données massives avec des coordonnées GPS supposées anonymes.

L'histoire de la géolocalisation en dit long sur une personne, mais les entreprises de tracking collectent un dossier beaucoup plus détaillé pour chaque personne, y compris des informations provenant d'autres trackers, notamment l'historique des actions sur Internet, des pages consultées et des recherches sur un ordinateur personnel, un ordinateur portable, une tablette et un smartphone; vidéos, films et programmes diffusés sur l'écran du téléviseur et bien plus encore.

La plupart des utilisateurs ne se soucient pas de la collecte de données dans les applications mobiles, car ils ne comprennent pas l'ampleur de la surveillance et sont prêts à l'accepter pour des raisons de commodité et de communication. «Le plus gros truc que les entreprises de technologie aient jamais tiré est de convaincre le public de se surveiller», écrit le NY Times.