En réponse à une enquête médiatique, Facebook a confirméle fait de fuite. C'était comme ça: en 2019, quelqu'un a profité d'une vulnérabilité dans l'outil de recherche d'amis, ce qui soulève lui-même des doutes du point de vue de la vie privée. Cette fonctionnalité télécharge l'annuaire de l'utilisateur sur les serveurs du réseau social et l'invite à ajouter les personnes qu'il a trouvées à ses amis. Comme il s'est avéré plus tard, l'outil a permis de forcer brutalement l'ensemble de la gamme de numéros de téléphone et de télécharger des données sur un grand nombre d'utilisateurs - environ 20% du nombre total de comptes sur le réseau social.

Dans le même 2019, un problème similaire a été trouvé dans Telegram: le piratage des numéros de téléphone a permis de découvrir le surnom de l'utilisateur et, via la base de données des opérateurs de téléphonie mobile, de lier le compte dans la messagerie à une personne réelle.

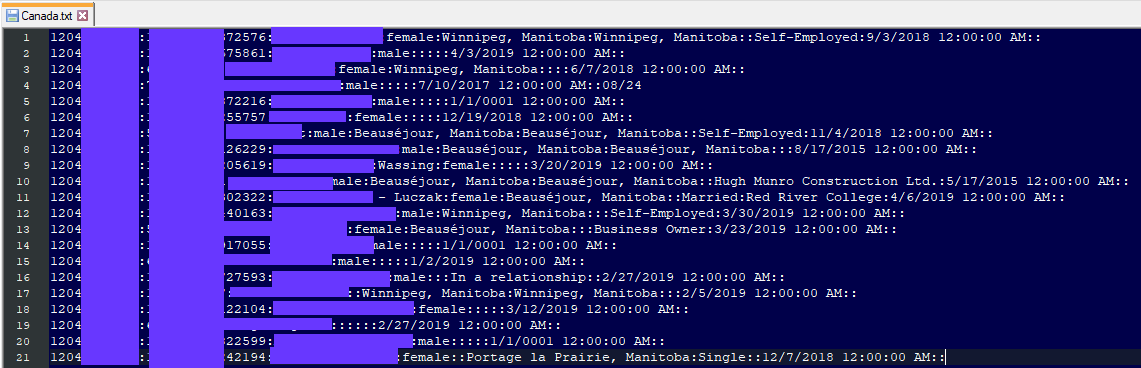

Pour des raisons évidentes, les mots de passe n'ont pas fui de Facebook, mais beaucoup de données personnelles sont tombées dans le domaine public: noms, lieu, informations sur l'employeur, sexe, date d'enregistrement. La base de 2019, apparemment, a été vendue sur le marché noir pendant un certain temps, et en janvier de cette année, un robot est apparu sur Telegram qui vend des données par numéro de téléphone. Relativement peu d'adresses e-mail associées à des comptes ont été divulguées: Troy Hunt n'a ajouté que 2,5 millions d'entrées à la base de données de Haveibeenpwned .

Il est peu probable que la fuite à elle seule ajoute de nouveaux risques à l'utilisateur individuel. Pendant longtemps, une règle simple a été appliquée aux réseaux sociaux: si vous leur transférez des données, considérez-les comme publiques, même si certains paramètres de confidentialité sont appliqués.

Cette histoire soulève à nouveau le sujet de la sécurité des numéros de téléphone - c'est un moyen clé d'identifier une personne. Changer un numéro est encore plus difficile qu'une adresse postale, sa perte est lourde de dommages financiers directs et il existe de nombreuses façons d'intercepter les données transmises par SMS. Il est facile d'imaginer un schéma d'attaque dans lequel les cybercriminels déterminent un numéro d'utilisateur après avoir divulgué de telles bases de données, puis, grâce à l'ingénierie sociale ou à la substitution directe d'une carte SIM, ils ont accès à un compte bancaire. Il est clair que faire avec cela, bien que ces actions entraînent des difficultés supplémentaires. Par exemple, passez à d'autres moyens d'authentification à deux facteurs ou utilisez des numéros différents pour vous inscrire aux services publics et pour accéder aux services bancaires. Comme d'habitude, les crevaisons de services tiers qui gèrent librement les données des utilisateurs,apporter des problèmes aux utilisateurs eux-mêmes.

Que s'est-il passé d'autre

Les périphériques réseau de QNAP ont découvert deux vulnérabilités critiques: le contournement d'autorisation et l'écriture arbitraire de données. Le dernier firmware corrige au moins l'un d'entre eux.

Les spécialistes GitHub étudient une vulnérabilité non standard dans leur propre infrastructure. Les attaquants ont profité de l'outil Actions GitHub, qui automatise les actions lors de l'utilisation du code source. Les possibilités se sont avérées trop larges - jusqu'au lancement des cryptomineurs directement sur les serveurs de l'entreprise.

Les casiers, une attaque informatique d'il y a au moins dix ans, sont devenus moins courants avec le développement de chevaux de Troie ransomwares. Dans une nouvelle étudeLes experts de Kaspersky Lab rappellent que les programmes malveillants qui nécessitent une rançon pour déverrouiller un ordinateur ne sont allés nulle part. Cet article traite des bloqueurs qui fonctionnent strictement dans un navigateur Web.

Une autre étude de Kaspersky Lab décrit une attaque ciblée qui exploite, entre autres, les vulnérabilités du client VPN Pulse Secure. Description

détaillée de la vulnérabilité zéro clic (c'est-à-dire qu'elle ne nécessite aucune action de la part de l'utilisateur) dans le client de messagerie Apple Mail. La vulnérabilité permet de modifier les paramètres du client, par exemple, modifier la signature. Le problème a été clos en juillet de l'année dernière.

En février, nous avons écrit sur une cyberattaque contre des chercheurs en sécurité: ils ont tenté de pirater leurs ordinateurs en utilisant un faux site avec une description des vulnérabilités. Google signale une rechute: des chercheurs ont été attirés vers un site prétendument détenu par un service de test d'intrusion turc contenant un exploit de navigateur. Pour une incitation plus efficace sur les réseaux sociaux, ils ont créé des profils crédibles d'employés de la fausse organisation.

Les propriétaires du dépôt public de sources PHP fin mars ont annoncé une tentative d'y injecter du code malveillant. Voir aussi la discussion sur Habré .

Une étude récente a analysé la télémétrie ( actualités , PDF ) collectée à partir d'appareils iOS et Android. Conclusions des auteurs: les données là-bas et là-bas sont transmises en moyenne toutes les 4,5 minutes. Google OS transfère 20 fois plus de données qu'iOS. La dernière déclaration a été contestée par les développeurs Android: le fait n'est pas qu'ils collectent moins de données, mais que toute la télémétrie du système d'exploitation mobile d'Apple ne peut pas être comptée.

Le paquet npm-Netmask trouvéune erreur grave dans le traitement des adresses IP s'il y a un zéro au début de l'adresse. Dans l'exemple le plus simple, l'adresse 0127.0.0.1 peut être convertie en 87.0.0.1.