Le problème est que ce ne sont pas vraiment des fuites. Les deux bases de données contiennent uniquement des informations accessibles au public sur les utilisateurs. Aucun piratage n'a eu lieu, comme l'ont signalé les organisations concernées (exclusivement par des relations publiques négatives) ( déclaration Clubhouse, déclaration LinkedIn ). Quelqu'un a même suggéré d'écrire des moteurs de recherche aux pirates - ils extraient et stockent régulièrement les mêmes bases de données sur leurs serveurs,

En conséquence, il y a eu une discussion sur la terminologie toute la semaine: qu'est-ce qui peut même être considéré comme une violation de données? En particulier, Troy Hunt, le propriétaire de Haveibeenpwned, ne considère pas la base de données publique des utilisateurs du Clubhouse comme une fuite :

Dans le même temps, il a également ajouté une base de données Facebook à son service. Pour ce faire, il était nécessaire d'introduire la vérification non seulement par e-mail, mais aussi par numéro de téléphone, car relativement peu d'adresses mail ont été divulguées il y a deux semaines (2,5 sur 500 millions). La discussion a été alimentée par l'annonce de Facebook selon laquelle le réseau social n'informera pas les utilisateurs dont les données sont devenues publiques.

La gestion du service se comprend: c'est une chose quand un incident est discuté dans une foule d'informaticiens, et une autre chose quand un demi-milliard d'utilisateurs en a connaissance. Il y a aussi un argument plus lourd. Oui, après avoir accédé à la base de données, quelqu'un peut trouver votre numéro de téléphone, votre adresse, votre lieu de travail et d'autres informations, même si vous les avez cachés dans votre profil. Mais il n'y a pas de mots de passe dans la base de données. Il n'y a pas de menace directe de piratage de compte, seulement un danger indirect que les données soient utilisées contre vous, vos comptes dans tous les services, votre compte bancaire.

Disons que vos données sont divulguées - que faire? Il n'est pas nécessaire de changer le mot de passe. Réémettre une carte de crédit? Changer votre nom et prénom? Numéro de téléphone? Trouver un autre emploi? Bouge toi? Peut-être que la seule chose qu'un utilisateur de réseaux sociaux est capable de faire dans une telle situation est de ne pas transférer des informations personnelles réelles vers des services de réseau. Mais même cela n'est pas facile à réaliser: dans certains cas difficiles, le même Facebook nécessite non seulement un numéro de téléphone, mais aussi un scan d'un identifiant. Vous n'utilisez pas du tout les réseaux sociaux? Oui, mais il existe des preuves de comptes supprimés depuis longtemps dans la base de données Facebook, et même des informations sur des personnes qui n'ont jamais utilisé du tout le réseau social.

Que s'est-il passé d'autre

Le blog de Kaspersky Lab a publié un historique détaillé des ransomwares , jusqu'à la première attaque de ce type en 1989.

L'application APKPure, qui permet d'installer des applications sur des smartphones sous Android, en contournant la boutique officielle Google Play, est distribuée depuis un certain temps avec un appendice en forme de cheval de Troie. Très probablement, l'application a été compromise via un SDK publicitaire.

Les analystes de Microsoft enquêtent sur une campagne malveillante qui utilise des formulaires de commentaires sur des sites Web. Les organisateurs de l'attaque ont envoyé par leur intermédiaire des demandes de suppression de photographies sans licence au nom des titulaires de droits d'auteur en colère.

Sophos introduit le drôle de terme mendier une prime. Cet article décrit des exemples où une simple analyse de sites Web ou de serveurs de messagerie a révélé des vulnérabilités insignifiantes (ou même des paramètres non idéaux, tels que l'absence de DMARC). Après cela, les découvreurs demandent de l'argent ou des cadeaux aux propriétaires du serveur, ou du moins quelque chose .

Les serveurs de mise à jour logicielle Gigaset (une marque d'un fabricant de smartphones qui a survécu à de nombreuses reventes de marques mobiles Siemens / BenQ) ont été piratés et des applications malveillantes en ont été distribuées pendant un certain temps.

HackerNews rapporte qu'il envoie des fichiers malveillants sur LinkedIn sous le couvert d'offres d'emploi.

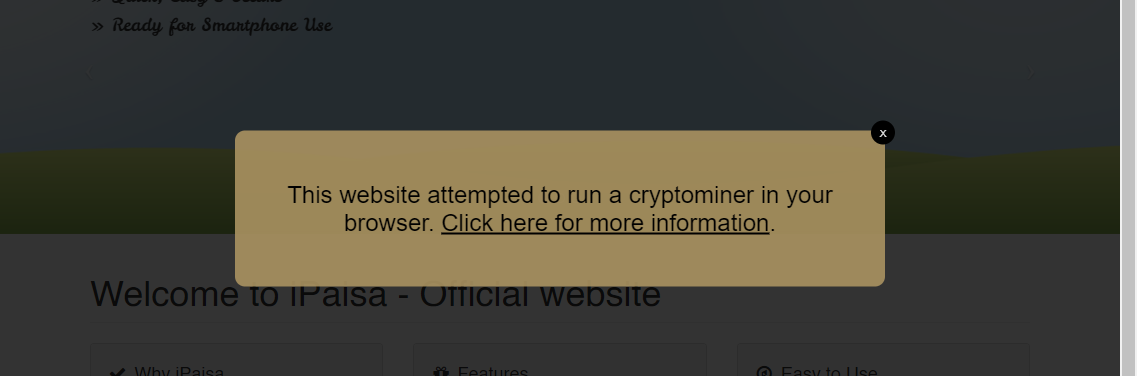

Troy Hunt a pris le contrôle du domaine Coinhive. Avant de fermer en 2019, Coinhive offrait aux éditeurs un moyen extrêmement douteux de gagner de l'argent: la monnaie numérique Monero était exploitée sur les ordinateurs des visiteurs du site Web, si le code de service y était inséré. Naturellement, la fermeture du service n'a pas supprimé le code de dizaines de milliers de sites, dont les propriétaires peuvent même ne pas être au courant de son existence. Hunt leur a permis de trouver plus facilement le problème: une requête d'un script Coinhive se traduit désormais par une énorme bannière au-dessus du contenu.