Le schéma fonctionne comme ceci : l'utilisateur reçoit une lettre indiquant que l'abonnement d'essai au service de streaming vidéo est sur le point d'expirer. Voulant éviter des dépenses inutiles, la victime appelle le numéro de téléphone indiqué dans le message. À l'autre bout du fil, la victime potentielle reçoit un lien vers le site, peut-être pour tenter d'éviter une détection précoce de l'infrastructure. Sur la page d'informations sur la désinscription, l'utilisateur télécharge un fichier Excel avec une macro dont l'activation et télécharge le malware.

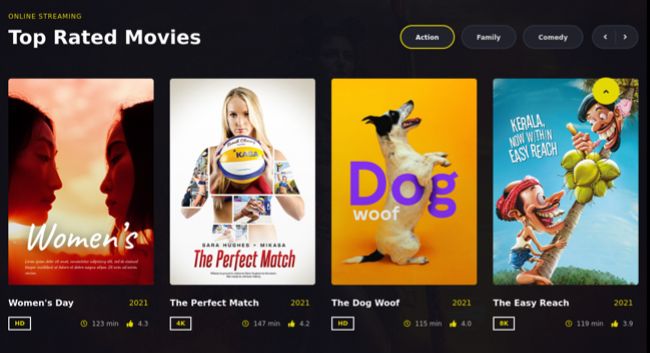

On ne peut manquer de noter l'approche créative des cybercriminels : le faux site de streaming BravoMovies est très similaire au vrai, même des affiches de films inexistants ont été réalisées pour lui.

Des recherches antérieures sur la même campagne expliquent pourquoi les attaquants ont choisi la méthode sophistiquée consistant à passer un appel téléphonique. Lorsque vous ouvrez un fichier infecté, Microsoft Excel affiche tous les avertissements nécessaires :

Dans la transcription d'une conversation avec un "opérateur de centre d'appels" (cette fois un faux service d'abonnement à un livre), donnée dans l'étude, la victime est invitée à appeler le code de confirmation prétendument contenu dans ce dossier. De cette façon, les opérateurs de campagne augmentent les chances d'infecter l'ordinateur en convainquant l'utilisateur de désactiver le blocage des macros dans Excel et en créant une atmosphère mouvementée. La porte dérobée qui en résulte fournit un accès complet à l'ordinateur et est ensuite utilisée pour installer un ransomware ou d'autres logiciels malveillants.

Que s'est-il passé d'autre

La première vulnérabilité matérielle a été découverte dans le processeur Apple M1, connu sous le nom de M1racles ( site du projet, actualités et discussion sur Habré). La mauvaise nouvelle est que M1racles brise vraiment le principe d'isolation des applications et permet à deux programmes de communiquer secrètement entre eux. La bonne nouvelle : le découvreur de la vulnérabilité n'a trouvé aucun moyen de faire des dégâts ou de voler des secrets. Le seul scénario possible consiste à suivre l'activité des utilisateurs dans différentes applications pour les campagnes publicitaires. Mais pour cela, de nombreuses autres méthodes plus simples sont disponibles.

Les spécialistes de Kaspersky Lab enquêtentla famille JSWorm de chevaux de Troie ransomware. L'article contient les caractéristiques des différentes variantes de code malveillant à partir de 2019. Malgré son nom, les premières versions de JSWorm ont été écrites en C++, puis le cheval de Troie a été entièrement réécrit en Go. L'article montre l'évolution des logiciels malveillants, faisant passer l'attention des attaquants des utilisateurs ordinaires aux organisations. De plus, des vulnérabilités dans les mécanismes de chiffrement sont évoquées, permettant dans certains cas de déchiffrer des données sans rançon.

A vu des attaques sur le panneau Web de contrôle de logiciel (anciennement connu sous le nom de panneau Web CentOS), exploitant un certain nombre de vulnérabilités graves détectéesL'année dernière. Le piratage réussi du panneau de configuration du serveur virtuel déverrouille les ressources matérielles de la victime, qui sont susceptibles d'être louées sur le marché noir.

Les responsables de Microsoft signalent une campagne de phishing Nobelium prétendument liée à une attaque contre le fournisseur SolarWinds l'année dernière.

Correction d'un bogue critique dans le logiciel VMware vCenter Server. La vulnérabilité peut conduire à l'exécution de code arbitraire et constitue une menace majeure si le logiciel de gestion de l'infrastructure cloud est disponible à partir du réseau.