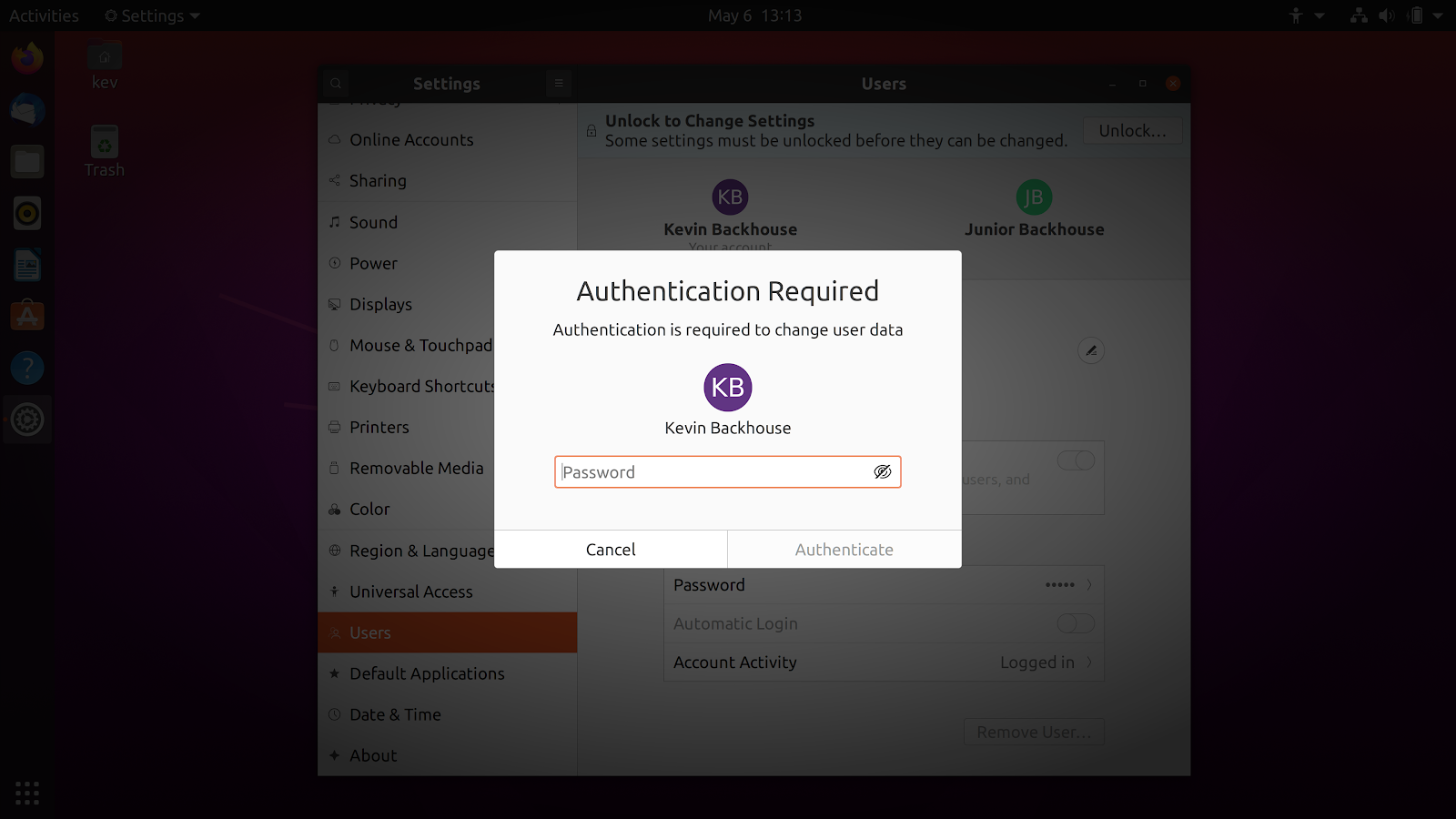

Le service polkit est chargé d'autoriser l'utilisateur, il vérifie les droits nécessaires pour exécuter la commande, et dans l'interface graphique son travail se limite généralement à une fenêtre demandant un mot de passe. Il est utilisé par le logiciel système systemd ; polkit peut également être invoqué via la ligne de commande. La vulnérabilité est exploitée via un simple ensemble de commandes. Si, au bon moment, "tue" le processus avec une demande de création d'un nouvel utilisateur, une erreur dans le code polkit va non seulement créer un nouvel utilisateur, mais aussi l'ajouter au groupe sudo.

Ensuite, tout est simple : nous créons un mot de passe pour l'utilisateur (nous n'avons pas encore le droit de le faire, mais nous utilisons à nouveau la vulnérabilité) et obtenons un contrôle illimité sur le système. La séquence de commandes est décrite dans l'article de Beckhouse et montrée dans cette vidéo :

Le problème réside dans une mauvaise gestion des erreurs lorsque la connexion à un processus nécessitant une vérification des droits d'utilisateur n'est plus disponible (d'où la nécessité de "tuer" le processus). Au lieu de mourir, polkit traite la requête comme si elle venait du superutilisateur. L'erreur est entrée dans le code du programme il y a 7 ans. Les distributions telles que Red Hat Enterprise Linux 8, Fedora 21 et Ubuntu 20.04 sont affectées. Étant donné que certaines versions utilisent un fork de polkit, dans lequel la vulnérabilité s'est faufilée plus tard, elles sont sûres. Cela s'applique en particulier à la version stable de Debian 10. Sur l'échelle CVSS v3, le problème a reçu une note de 7,8 sur 10, un correctif pour un certain nombre de distributions est déjà disponible .

Que s'est-il passé d'autre

Le détournement de grandes entreprises se poursuit. La semaine dernière , il est devenu connu sur le vol de codes sources de jeu et d' autres informations de EA. Plus tard, les détails du piratage informatique est apparu: selon la publication vice (voir aussi la traduction dans Habré), un chat privé en Slack est devenu le point d'entrée au réseau d' entreprise. Les pirates ont acheté un jeton pour y accéder sur le marché noir pour 10 $, puis, grâce à l'ingénierie sociale, ont pénétré directement dans le réseau local.

Une autre fuite s'est produite la semaine dernière chez Volkswagen : les données de plus de 3 millions de clients sont tombées dans le domaine public sur le serveur d'un des sous-traitants.

Le correctif de juin pour Android corrige plusieurs vulnérabilités critiques qui vous permettent de prendre le contrôle de votre appareil mobile.

Une vulnérabilité zero-day a été fermée dans le navigateur Google Chrome . Cela fonctionnait avec un autre bogue , déjà sur Windows. Selon Google, ce kit était vendu par l'un des courtiers commerciaux.

Une autre vulnérabilité activement exploitée, fermée dans un nouvel ensemble de correctifs Microsoft, est décrite en détail par les spécialistes de Kaspersky Lab.

Les informations volées au développeur CD Projekt Red en février ont été rendues publiques .