Nous sommes à un tournant dans le développement d'une culture des relations DevOps et CISO. Les RSSI doivent protéger les organisations à tout prix, et DevOps est une question de flexibilité, ils ont donc tendance à choisir une solution de sécurité suffisamment bonne et s'opposent parfois fortement aux protections proposées. ...

Qu'est-ce que cela signifie pour les entreprises et la cybersécurité ?

Radware a mené des recherches parmi les communautés DevOps et DevSecOps pour découvrir l'étendue de DevOps et son impact sur la prise de décision en matière de sécurité. Les chercheurs de Radware ont interrogé près de 300 professionnels d'entreprises de différentes tailles à travers le monde. Vous trouverez ci-dessous un résumé des résultats.

Les entreprises mettent en œuvre des technologies et des concepts innovants

En général, les entreprises sont bien conscientes que l'introduction de nouvelles normes et solutions dans la transition vers les technologies numériques nécessite une attitude objective (et un budget important), elles essaient donc et/ou achètent des outils de sécurité supplémentaires.

Par exemple, 67% des entreprises interrogées utilisent des microservices/conteneurs, et 53% ont déjà mis en place une technologie de protection des conteneurs. 43 % utilisent une solution de protection d'exécution sans serveur dédiée pour éviter les plantages et les fuites de données.

Tout cela semble prometteur, mais il semble que les entreprises utilisent des essais et des erreurs et appliquent plusieurs technologies sans garantir leur compatibilité. Ils espèrent que la disponibilité d'une variété de technologies offrira une protection efficace.

Les microservices et la gestion des conteneurs étant encore des technologies émergentes, il est impératif que les entreprises explorent les solutions et pratiques adaptées aux nouvelles infrastructures et flux de données. Le recours injustifié aux modèles de sécurité existants entraîne des failles de sécurité imprévues et, par conséquent, des fuites de données.

Les entreprises appliquent des mesures de sécurité obligatoires

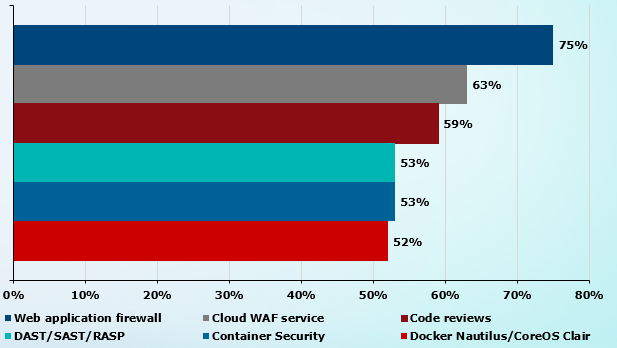

Ils s'efforcent non seulement d'introduire de nouvelles technologies de protection, mais aussi d'appliquer largement les pratiques établies. Par example:

- 70 % des entreprises contrôlent le trafic Ouest-Est ;

- plus de la moitié examinent le code ainsi que les tests de sécurité et les solutions WAF ;

- 52% considèrent la qualité de la sécurité comme le critère principal de choix d'une technologie pour protéger les applications.

Ceci est confirmé par l'utilisation de protections API. Dans le diagramme ci-dessous, vous pouvez voir que les entreprises sont conscientes des menaces de sécurité posées par l'API et s'efforcent activement de les éliminer. La bonne approche, étant donné que les API relient actuellement des outils, des applications, des systèmes et des environnements.

L'application de pratiques de sécurité de base, DevSecOps et les technologies de sécurité des applications créent un sentiment de confiance. (Plus de 90 % des organisations ont déjà mis en place des équipes DevOps ou DevSecOps, et 58 % ont signalé un ratio DevSecOps sur talent de développement de 1 : 6 à 1 : 10.)

... Et pourtant les applications sont piratées

Les pirates informatiques gagnent jusqu'à présent et les attaques d'applications continuent de représenter une menace. 88 % des personnes interrogées ont signalé des incidents d'attaque à Radware au cours de l'année, dont 90 % ont été affectés par des violations de données. Les personnes interrogées ont subi des violations d'accès quotidiennes, des détournements de session, des usurpations de cookies, des injections SQL, des attaques par déni de service, des attaques de protocole, des scripts intersites, des falsifications de requêtes intersites, des manipulations d'API, etc.

56% des personnes interrogées ont noté qu'il est difficile pour les entreprises et les fournisseurs de services cloud de délimiter les responsabilités en matière de sécurité. De nombreuses organisations sont confrontées chaque semaine à différents types d'attaques applicatives.

Les passerelles API ne semblent pas résoudre le problème. Généralement utilisés pour l'authentification (37%), le filtrage IP (30%) et l'équilibrage de charge de base (28%), ils ne peuvent évidemment pas bloquer toutes les tentatives de manipulation d'API.

En général, les solutions basées sur des règles statiques et des heuristiques rigides n'offrent pas un niveau de protection adéquat pour des applications en constante évolution. La moitié des répondants ont noté que leurs applications changent constamment, parfois plusieurs fois par jour. Dans de tels cas, une personne n'est tout simplement pas capable de tout garder sous contrôle. Cela nécessite d'identifier un changement, de mettre en place une politique, de l'approuver et de l'exécuter, ce qui est impossible sans automatisation.

En raison du rythme rapide du changement, la responsabilité est transférée à d'autres personnes responsables du développement agile, de la fourniture d'applications et de microservices, de la création d'environnements SLDC et du choix des outils. DevOps et DevSecOps commencent à avoir un plus grand impact sur les décisions de sécurité. C'est cette hypothèse que Radware a voulu tester.

Qui prend les décisions ?

Pas des experts en sécurité. Le service informatique est principalement influencé par le choix des outils, la définition des politiques et la mise en œuvre de la protection des applications. (Le service informatique contrôle le budget, mais 70 % des RSSI n'ont pas de voix prépondérante.)

La transformation numérique n'est pas seulement une transformation numérique

Une étude Radware a révélé que le succès des attaques est dû au fait que les entreprises ne prennent pas pleinement en compte l'impact de la numérisation.

Dans ce processus, la technologie initie le changement. Le plus simple est d'acquérir et de mettre en œuvre de nouvelles technologies et plateformes, mais les technologies ne commenceront pas à fonctionner d'elles-mêmes. Bien que les organisations s'efforcent de suivre les règles de sécurité, les attaquants continuent d'attaquer avec succès. Pourquoi? Car les entreprises ne franchissent pas la deuxième étape - non numérique - de cette transition : acquérir de nouvelles compétences, adapter les processus métiers, redistribuer les rôles et les responsabilités.

C'est un point faible de la sécurité des applications. Si les professionnels de la sécurité peuvent faire leur travail et faire de la sécurité un facteur déterminant dans l'entreprise, nous verrons peut-être enfin comment l'évolution des systèmes de sécurité s'adaptera à la vitesse de l'entreprise.